Beeble Mail

Scambia email crittografate end-to-end, su base giornaliera.

Beeble Drive

Proteggi tutti i tuoi file con cloud storage crittografato.

Chi Beeble

Il regno digitale in cui i tuoi dati e la tua privacy sono protetti.

Missione

Elevando l`industria della privacy insieme. I tuoi dati appartengono solo a te.

Storia

La strada da un`idea per creare uno strumento sicuro per uso personale a un progetto globale per la società.

Premium

PopolareUnisciti a noi

Alexey Drobyshev

La Campagna Hades è un worm sofisticato che prende di mira gli sviluppatori Python. Utilizza l'adversarial prompt injection per ingannare gli strumenti di sicurezza AI e rubare dati.

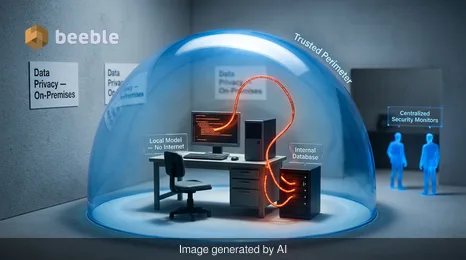

I ricercatori dimostrano un worm IA auto-replicante che utilizza modelli locali open-weight, aggirando la sicurezza tradizionale per diffondersi tramite overflow semantici.

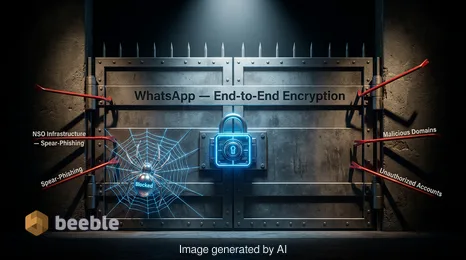

Meta blocca nuovi attacchi di phishing di NSO Group su WhatsApp e presenta un'istanza di oltraggio alla corte per la violazione di un'ingiunzione permanente contro il fornitore di spyware.

OpenAI introduce la Modalità Isolamento per proteggere gli utenti di ChatGPT dalla prompt injection e dall'esfiltrazione di dati. Scopri come questa impostazione protegge i dati sensibili.

I worm autonomi alimentati dall'IA stanno riscrivendo le regole del movimento laterale. Questo briefing esplora come i CISO debbano adattarsi allo sfruttamento a velocità macchina.

Gli hacker hanno ingannato il chatbot AI di Meta per dirottare account Instagram di alto profilo. Scopri come il prompt engineering ha superato la sicurezza e come proteggere i tuoi dati.

Analisi dello smantellamento da parte delle autorità olandesi di una botnet da 17 milioni di dispositivi e dei rischi sistemici posti dalle reti proxy residenziali come Asocks.

Scopri come difendere la cronologia delle chat di Signal dai nuovi attacchi di phishing che mirano alle chiavi di ripristino e ai backup sicuri. Analisi esperta e consigli di sicurezza.

Join us and become one of thousands utilizing our secured platform on daily basis.

Our end-to-end encrypted email and cloud storage solution provides most powerful means of secure communication, ensuring the safety and privacy of your data.

/ Create free accountReg. No. 40203391789

VAT. No. LV40203391789

Skanstes Street 25

Riga, LV-1013, Lettonia

Telefono: +371 67821505

(non per supporto)