Come il silicio più sicuro al mondo ha trovato pane per i suoi denti in Mythos di Anthropic

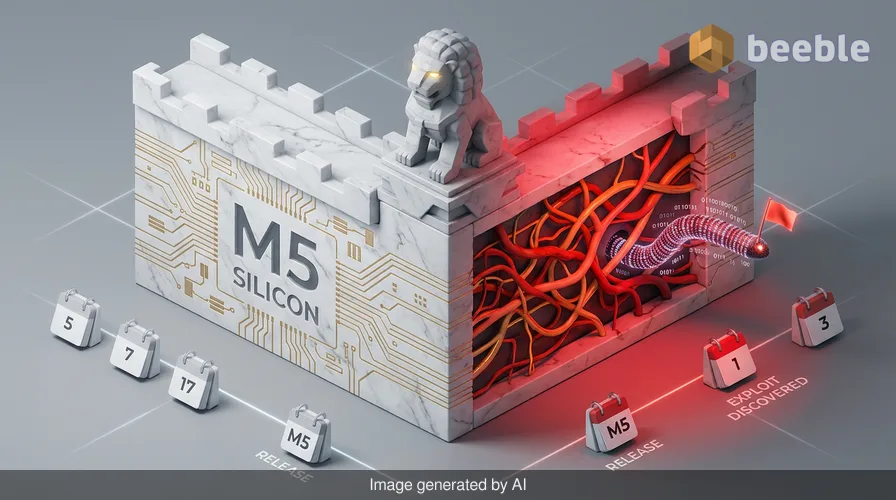

Apple ha trascorso la maggior parte di un decennio a costruire il silicio M5 affinché fosse una fortezza di isolamento a livello hardware, eppure a un modello di IA specializzato sono bastate poche ore per trovare le crepe nelle fondamenta. Siamo testimoni di un profondo paradosso architettonico: mentre l'hardware diventa sempre più resiliente contro gli attacchi tradizionali, l'estrema complessità del software che gestisce quell'hardware crea una superficie di attacco massiccia e furtiva per una nuova generazione di exploit assistiti dall'intelligenza artificiale. Da un lato, abbiamo il chip M5, un capolavoro di ingegneria progettato per impedire l'accesso non autorizzato al cancello; dall'altro, abbiamo Calif, una startup di Palo Alto che ha utilizzato Mythos di Anthropic per dimostrare che nessun cancello è veramente inviolabile quando la logica che lo protegge è scritta dagli esseri umani.

Dal punto di vista del rischio, questo non è solo l'ennesimo rapporto sui bug. È una pietra miliare nella corsa agli armamenti tra IA difensiva e automazione offensiva. La mia casella di posta PGP è stata attiva da quando è trapelata la notizia, con contatti nella comunità della ricerca sulle vulnerabilità che hanno notato come la velocità di questa scoperta sia stata ciò che li ha colti veramente di sorpresa. Mentre il team di Calif sostiene che l'esperienza umana sia stata necessaria per concatenare i risultati in un exploit funzionante, il ruolo di Mythos come catalizzatore non può essere sopravvalutato. Guardando al panorama delle minacce, siamo passati da un mondo in cui gli zero-day erano il risultato di mesi di fuzzing manuale a uno in cui possono emergere durante la pausa caffè pomeridiana di un'IA specializzata.

La violazione dell'M5 e la logica dell'escalation dei privilegi

L'exploit in questione prende di mira il kernel di macOS sul silicio M5, nello specifico una vulnerabilità di corruzione della memoria che consente l'escalation dei privilegi. In termini semplici, questo è l'equivalente digitale di un ospite in un hotel che trova un modo per riscrivere il sistema delle chiavi master in modo da poter aprire ogni porta dell'edificio, inclusa la cassaforte. Per progettazione, il kernel di macOS dovrebbe essere lo strato più protetto del sistema operativo, schermato da protezioni a livello hardware come i Pointer Authentication Codes (PAC) e le Memory Tagging Extensions (MTE).

Valutando la superficie di attacco dell'M5, i ricercatori hanno a lungo elogiato la sua capacità di isolare i processi. Tuttavia, il lavoro di Calif mostra che anche con un hardware robusto, il software che colma il divario tra l'utente e il silicio rimane vulnerabile. I ricercatori hanno utilizzato Claude Mythos Preview di Anthropic per identificare una classe di bug che spesso vengono trascurati durante i normali audit di sicurezza. Mythos non ha solo trovato un errore casuale; ha identificato un difetto sistemico nel modo in cui la memoria viene gestita durante specifiche chiamate al kernel. Di conseguenza, quella che avrebbe dovuto essere una barriera mission-critical è diventata un trampolino di lancio per l'attaccante per assumere il pieno controllo del sistema.

Project Glasswing e il paradosso della difesa guidata dall'IA

È un'ironia dell'era della sicurezza moderna che lo stesso strumento utilizzato per violare macOS faccia parte di un'iniziativa volta a proteggerlo. Project Glasswing di Anthropic è stato lanciato con un obiettivo nobile: prevenire i cyberattacchi basati sull'IA utilizzando l'IA stessa per rafforzare i sistemi. Partecipanti come Amazon Web Services, Cisco e la stessa Apple hanno utilizzato Mythos per trovare vulnerabilità prima dei malintenzionati. Parlando in modo proattivo, questa è la mossa giusta. Abbiamo visto l'efficacia di questo approccio all'inizio di quest'anno, quando Mozilla ha utilizzato Mythos per correggere 271 vulnerabilità in Firefox, ripulendo efficacemente anni di debito tecnico in un unico ciclo di rilascio.

Tuttavia, l'incidente di Calif evidenzia la natura a duplice uso di questi modelli. Quando uno strumento è progettato per essere di classe mondiale nel trovare vulnerabilità, è per definizione di classe mondiale nel fornire la tabella di marcia per un exploit. Sebbene Anthropic abbia costruito rigorosi guardrail attorno a Mythos, i ricercatori di Calif sono stati in grado di utilizzarlo nel contesto di un legittimo progetto di ricerca sulla sicurezza. Ciò solleva una questione critica: come possiamo tenere questi potenti strumenti diagnostici fuori dalle mani di attori malintenzionati che potrebbero non seguire gli stessi protocolli di divulgazione etica?

Confronto tra Titani: Anthropic Mythos vs. OpenAI Daybreak

La risposta all'iniziativa Glasswing è stata rapida. Proprio la scorsa settimana, OpenAI ha svelato Daybreak, il proprio ecosistema di cybersicurezza ancorato dall'agente di sicurezza Codex. Sebbene entrambi mirino a proteggere il mondo digitale, le loro filosofie differiscono a livello architettonico. Di seguito è riportato un confronto di come queste due potenze dell'IA sono attualmente posizionate sul mercato.

| Funzionalità | Anthropic Mythos (Project Glasswing) | OpenAI Codex (Project Daybreak) |

|---|---|---|

| Filosofia di base | Scoperta delle vulnerabilità e patching rapido. | Sicurezza fin dalla progettazione e difesa integrata. |

| Caso d'uso primario | Ricerca di bug profondi nel codice legacy esistente. | Automazione della creazione di software sicuro da zero. |

| Stile dell'ecosistema | Ciclo di feedback collaborativo e multi-vendor. | Monitoraggio e risposta integrati basati su agenti. |

| Successo chiave | 271 bug corretti in Firefox; ricerca sul kernel M5. | Mitigazione in tempo reale di ceppi di ransomware decentralizzati. |

Daybreak di OpenAI suggerisce che trovare e correggere le vulnerabilità sia un ciclo reattivo che dobbiamo interrompere. Sostengono che la sicurezza dovrebbe essere un elemento pervasivo dello sviluppo software fin dal primo giorno. Al contrario, Mythos di Anthropic ha dimostrato che l'attuale realtà della nostra infrastruttura digitale è così compromessa da difetti legacy che abbiamo bisogno di un "custode digitale" ad alta velocità per ripulire il disordine prima ancora di poter pensare di costruire nuovi sistemi perfetti.

Analisi della metafora della corruzione della memoria del kernel

Per capire perché questa violazione dell'M5 sia così significativa, pensate al kernel di macOS come a un buttafuori di un club VIP a ogni porta interna di una struttura ad alta sicurezza. Il compito del buttafuori è non fidarsi mai e verificare sempre. Controlla il vostro documento d'identità (permessi) prima di lasciarvi entrare nella sala server o nel database. Una vulnerabilità di corruzione della memoria è come trovare un modo per ingannare il buttafuori portandolo in uno stato di confusione in cui dimentica chi siete e vi consegna semplicemente il suo pass master.

Una volta che l'attaccante ha ottenuto questa escalation di privilegi, il perimetro della rete diventa un fossato di un castello ormai obsoleto. Si trovano all'interno del mastio e hanno le chiavi del regno. Dal punto di vista dell'utente finale, non ci sarebbero segnali di avvertimento. Nessun pop-up "rilevato file dannoso", nessuna ventola che gira all'impazzata. L'attacco è furtivo perché opera a un livello inferiore rispetto ai software di sicurezza tradizionali su cui fa affidamento la maggior parte degli utenti. In caso di violazione tramite questo metodo, l'integrità di ogni file e di ogni comunicazione su quel Mac sarebbe compromessa.

Il firewall umano e l'etica della divulgazione

Come hacker etico e giornalista, ho spesso visto come il "firewall umano" — le persone responsabili della manutenzione di questi sistemi — possa essere sopraffatto dall'enorme volume di dati che deve elaborare. La decisione di Calif di incontrare Apple all'Apple Park prima di rilasciare i dettagli tecnici è un esempio da manuale di divulgazione responsabile. Stanno dando agli ingegneri di Cupertino il tempo di sviluppare una patch granulare che affronti la causa principale piuttosto che limitarsi a trattare i sintomi.

Dietro le quinte, la conversazione sta cambiando. Non ci chiediamo più se l'IA possa trovare vulnerabilità, ma piuttosto come possiamo gestire le ricadute una volta che lo fa. Durante le mie recenti comunicazioni con i soccorritori degli incidenti, il consenso è chiaro: dobbiamo essere più resilienti nella nostra architettura. Patch a parte, dobbiamo presumere che le violazioni avverranno e costruire sistemi in grado di contenere il danno. I dati stanno diventando un asset tossico; se li conservi, alla fine saranno presi di mira. Pertanto, l'archiviazione decentralizzata e crittografata deve diventare lo standard de facto, non un lusso opzionale.

Consigli pratici per i leader IT e gli utenti esperti

Mentre aspettiamo l'aggiornamento ufficiale di macOS che chiuda questo specifico percorso di attacco M5, ci sono passi proattivi che organizzazioni e individui possono intraprendere per ridurre la loro esposizione alle minacce accelerate dall'IA:

- Audit delle dipendenze di terze parti: I modelli di IA come Mythos sono eccezionalmente bravi a trovare difetti nelle librerie open source su cui il vostro software potrebbe fare affidamento. Utilizzate strumenti automatizzati per scansionare la vostra distinta base del software (SBOM) alla ricerca di vulnerabilità note.

- Imporre una rigorosa separazione hardware-software: Per gli ambienti aziendali, assicuratevi che le attività sensibili siano isolate utilizzando la virtualizzazione o hardware sicuro dedicato che non condivida la memoria del kernel con le applicazioni di uso generale.

- Adottare un piano di risposta agli incidenti pronto per l'IA: Il vostro attuale piano di risposta agli incidenti probabilmente presuppone un attacco a velocità umana. Aggiornate i vostri playbook per tenere conto della rapida escalation vista nelle violazioni assistite dall'IA.

- Monitorare l'attività anomala del kernel: Sebbene difficile per l'utente medio, i team di sicurezza aziendale dovrebbero utilizzare strumenti EDR (Endpoint Detection and Response) in grado di segnalare chiamate di sistema insolite a livello di kernel.

Il percorso verso una difesa autonoma

La violazione di macOS da parte di Calif non è tanto un fallimento della sicurezza di Apple quanto una dimostrazione della nuova realtà. Stiamo entrando in un'era in cui la complessità del software ha superato le capacità di audit umano. L'unico modo per contrastare un attore malintenzionato che usa un'IA per trovare bug è avere un'IA più potente che trovi quei bug per prima e li corregga in tempo reale.

Guardando al futuro, l'obiettivo per l'industria è muoversi verso un sistema di difesa autonomo — un sistema immunitario digitale in grado di identificare, isolare e riparare le vulnerabilità senza aspettare che un essere umano scriva una riga di codice. Fino ad allora, la nostra migliore difesa rimane una combinazione di isolamento a livello hardware, patching aggressivo e il lavoro instancabile dei ricercatori che scelgono di divulgare le loro scoperte ai costruttori piuttosto che ai distruttori. Raccomando a tutti gli utenti macOS di mantenere i propri sistemi aggiornati e di rimanere vigili per il prossimo bollettino di sicurezza di Apple, poiché rappresenterà probabilmente uno dei più significativi aggiornamenti del kernel nella storia del silicio della serie M.

Fonti:

- NIST Special Publication 800-207: Zero Trust Architecture.

- MITRE ATT&CK Framework: Privilege Escalation Techniques (T1068).

- Anthropic Public Release: Project Glasswing Overview (Aggiornamento Aprile 2024/2026).

- Apple Security Engineering and Architecture (SEAR) Documentation.

Dichiarazione di non responsabilità: Questo articolo è solo a scopo informativo ed educativo. Non sostituisce un audit di cybersicurezza professionale, un'analisi forense o un servizio ufficiale di risposta agli incidenti. Seguire sempre le indicazioni di sicurezza ufficiali fornite dai fornitori di software e hardware.

Ci vediamo dall'altra parte.

La nostra soluzione di archiviazione e-mail crittografata end-to-end fornisce i mezzi più potenti per lo scambio sicuro dei dati, garantendo la sicurezza e la privacy dei tuoi dati.

/ Creare un account gratuito