Le coût élevé de la curiosité : pourquoi l'Italie a infligé une amende de 31,8 millions d'euros à Intesa Sanpaolo

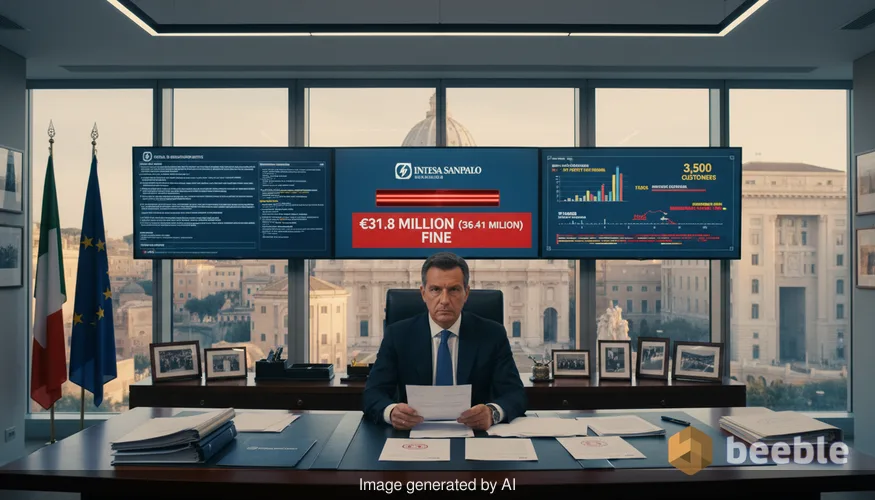

Une amende de 31,8 millions d'euros est rarement le résultat d'une seule erreur. C'est généralement l'aboutissement de failles systémiques qui ont fini par céder sous la pression réglementaire. Lundi, l'autorité italienne de protection des données, le Garante, a envoyé un message clair au secteur financier en imposant cette sanction substantielle à Intesa Sanpaolo, la plus grande banque du pays. L'affaire, qui concerne l'accès non autorisé aux données de près de 3 500 clients sur une période de deux ans, rappelle brutalement que les données ne sont pas seulement un actif de l'entreprise ; elles constituent une responsabilité qui exige une surveillance constante et méticuleuse.

En tant que détective numérique qui passe ses journées à analyser des politiques de confidentialité et des journaux d'audit, j'ai vu de nombreuses organisations traiter les données comme de l'or — quelque chose à thésauriser et à polir. Mais dans un contexte réglementaire, les données ressemblent souvent davantage à de l'uranium. Elles sont incroyablement puissantes et précieuses lorsqu'elles sont manipulées correctement, mais sans un confinement robuste et une surveillance stricte, elles deviennent un actif toxique qui peut fuir, provoquant une catastrophe environnementale pour la réputation d'une entreprise.

L'anatomie de la violation

L'incident au cœur de cette amende n'était pas un piratage externe sophistiqué ou une attaque par rançongiciel lancée depuis un serveur distant. Curieusement, la menace est venue de l'intérieur. Pendant plus de deux ans, un employé aurait accédé aux comptes bancaires et aux informations personnelles de milliers d'individus, y compris des personnalités politiques de haut rang et des citoyens privés.

Du point de vue de la conformité, le problème n'était pas seulement les actions de l'employé malveillant, mais l'incapacité de la banque à remarquer le schéma. Lorsque 3 500 dossiers sont consultés sans justification commerciale claire, cela suggère un manque de surveillance granulaire. Dans le monde de la protection des données, nous parlons du « Responsable du traitement » — c'est-à-dire l'organisation qui décide pourquoi et comment vos informations personnelles sont utilisées. En tant que responsable du traitement, Intesa Sanpaolo avait le devoir statutaire de s'assurer que seules les bonnes personnes possédaient la « clé » de ces informations et, plus important encore, qu'à chaque fois que cette clé était utilisée, une empreinte numérique était enregistrée et analysée.

La responsabilité au-delà de la « pomme pourrie »

D'après mon expérience dans l'enquête sur les violations bancaires, les entreprises essaient souvent de présenter ces incidents comme le résultat d'une seule « pomme pourrie ». Cependant, les régulateurs comme le Garante acceptent rarement ce récit. Ils examinent les fondations de la maison. Si un seul employé peut parcourir des milliers de fichiers pendant deux ans sans déclencher d'alarme, les fondations sont précaires.

Sous le cadre global du Règlement général sur la protection des données (RGPD), le principe de « Responsabilité » (Accountability) est roi. Cela signifie qu'il ne suffit pas d'être conforme seulement sur le papier ; une entreprise doit être capable de prouver qu'elle est proactive. De facto, les contrôles internes de la banque ont été jugés non conformes car ils n'ont pas réussi à détecter les comportements anormaux en temps réel. Pour le dire autrement, la banque avait verrouillé les portes, mais elle ne vérifiait pas les caméras de sécurité.

Le « Privacy by Design » comme principe vivant

Lorsque je reçois un article ou une information sur une violation, la première chose que je regarde est de savoir si le « Privacy by Design » (protection des données dès la conception) a réellement été mis en œuvre. Il ne s'agit pas seulement d'une case technique à cocher ; c'est une philosophie où la confidentialité est intégrée au produit dès la première ligne de code.

Dans ce cas, un système préservant la confidentialité aurait utilisé des alertes automatisées. Par exemple, si un employé dont le poste ne nécessite pas d'habilitation de haut niveau commence soudainement à rechercher les noms de responsables publics, le système devrait automatiquement signaler cette activité. C'est la différence entre une organisation réactive et une organisation sophistiquée et résiliente. En fin de compte, l'amende du Garante reflète la nature systémique de la défaillance. La sanction est proportionnée non seulement au nombre de personnes concernées, mais aussi à la durée pendant laquelle la vulnérabilité est restée ouverte.

L'effet d'entraînement d'une « marée noire »

Une violation de données de cette ampleur est comme une marée noire dans un port vierge. Même après le colmatage de la fuite, les résidus subsistent. Pour les 3 500 clients concernés, la violation est une intrusion violente dans leur vie privée. Pour la banque, l'amende de 31,8 millions d'euros (36,4 millions de dollars) n'est que la partie émergée de l'iceberg. Le coût réel réside dans la perte de confiance et le risque de contrôle extraterritorial si certains de ces clients résident en dehors de l'Italie.

Malgré l'impact financier, la banque fait maintenant face à la tâche monumentale d'auditer l'ensemble de sa culture interne. Elle doit passer d'un système de confiance opaque à un système de vérification transparent. Dans un contexte réglementaire, « nous faisons confiance à nos employés » n'est plus une stratégie de sécurité valide.

Leçons pour l'entreprise moderne

Que peuvent apprendre les autres entreprises de cette leçon à 31,8 millions d'euros ? Que vous soyez une banque multinationale ou une start-up technologique en pleine croissance, les principes d'hygiène numérique restent les mêmes.

| Stratégie | Étape concrète | Pourquoi c'est important |

|---|---|---|

| Moindre privilège | Limiter l'accès aux données au strict minimum requis pour un rôle. | Réduit le « rayon d'impact » si un compte est compromis. |

| Surveillance automatisée | Mettre en œuvre des alertes pilotées par l'IA pour les schémas d'accès inhabituels. | Détecte les menaces internes avant qu'elles ne s'étendent. |

| Minimisation des données | Supprimer ou pseudonymiser les données qui ne sont plus nécessaires. | Vous ne pouvez pas perdre ce que vous ne possédez pas. |

| Audits réguliers | Effectuer un travail de « détective numérique » sur vos propres journaux d'accès. | Garantit que les politiques sont suivies dans la pratique, pas seulement sur le papier. |

Aller de l'avant : votre liste de contrôle pour la confidentialité

En tant que lecteur et consommateur, vous n'êtes pas impuissant. Bien que vous ne puissiez pas contrôler la manière dont une banque sécurise ses serveurs, vous pouvez exercer vos droits pour vous assurer que vos données sont traitées avec soin.

- Demander un rapport d'accès : Sous le RGPD, vous avez le droit de demander à une entreprise une copie des données qu'elle détient sur vous et de savoir qui y a accédé.

- Surveiller vos relevés : En cas d'espionnage interne, les premiers signes sont souvent subtils. Surveillez tout changement non autorisé dans votre profil ou vos préférences.

- Exiger la transparence : Si une entreprise que vous utilisez subit une violation, demandez des détails spécifiques. Ne vous contentez pas d'un « nous prenons votre vie privée au sérieux ». Demandez quelles mesures techniques spécifiques ont échoué et comment elles ont été corrigées.

En fin de compte, la vie privée est un droit humain fondamental, pas un luxe ou un obstacle à la conformité. Alors que nous naviguons dans ce patchwork réglementaire complexe, n'oubliez pas que la meilleure façon de protéger l'information est de la traiter avec le respect qu'elle mérite — avant que le régulateur ne frappe à la porte.

Sources :

- Règlement général sur la protection des données (RGPD), Article 5 (Principes relatifs au traitement des données à caractère personnel).

- Règlement général sur la protection des données (RGPD), Article 32 (Sécurité du traitement).

- Lignes directrices de l'autorité italienne de protection des données (Garante per la protezione dei dati personali).

- Lignes directrices du Comité européen de la protection des données (EDPB) sur les amendes administratives.

Avertissement : Cet article est fourni à des fins d'information et de journalisme uniquement. Il suit les tendances réglementaires et les événements d'actualité pour fournir des perspectives générales et ne constitue pas un conseil juridique ou financier formel. Pour des questions juridiques spécifiques, veuillez consulter un professionnel qualifié de la protection des données.

On se retrouve de l'autre côté.

Notre solution de messagerie cryptée de bout en bout et de stockage en nuage constitue le moyen le plus puissant d'échanger des données en toute sécurité, garantissant ainsi la sûreté et la confidentialité de vos données.

/ Créer un compte gratuit