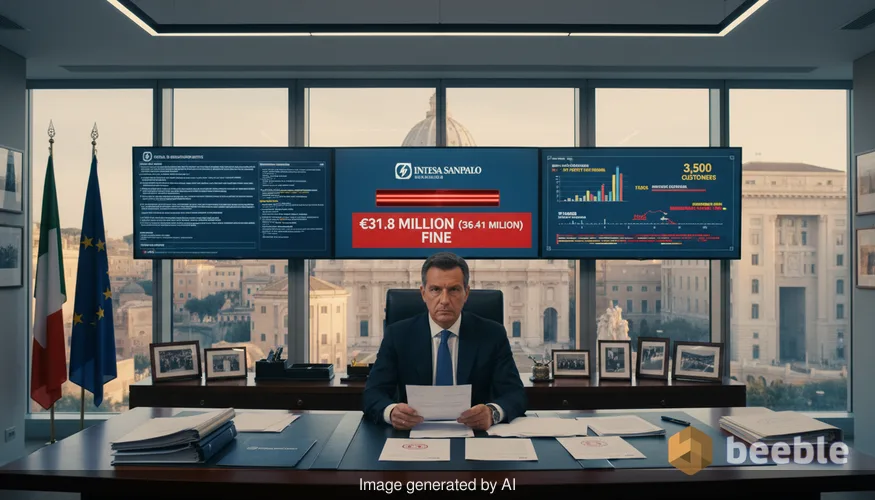

Wysoka cena ciekawości: Dlaczego Włochy nałożyły na Intesa Sanpaolo karę w wysokości 31,8 mln euro

Kara w wysokości 31,8 mln euro rzadko jest wynikiem pojedynczego błędu. Zazwyczaj stanowi ona kulminację systemowych pęknięć, które ostatecznie ustąpiły pod presją organów regulacyjnych. W poniedziałek włoski organ ochrony danych, Garante, wysłał jasny sygnał do sektora finansowego, nakładając tę znaczącą sankcję na Intesa Sanpaolo, największy bank w kraju. Sprawa, która dotyczy nieuprawnionego dostępu do danych należących do około 3500 klientów w okresie dwóch lat, służy jako otrzeźwiające przypomnienie, że dane nie są tylko aktywem korporacyjnym; są zobowiązaniem, które wymaga stałej, skrupulatnej ochrony.

Jako cyfrowy detektyw, który spędza dnie na analizowaniu polityk prywatności i logów audytowych, widziałem wiele organizacji traktujących dane jak złoto — coś, co należy gromadzić i polerować. Jednak w kontekście regulacyjnym dane często przypominają uran. Są niesamowicie potężne i wartościowe, gdy są odpowiednio obsługiwane, ale bez solidnych zabezpieczeń i rygorystycznego monitoringu stają się toksycznym aktywem, który może wyciec, powodując katastrofę ekologiczną dla reputacji firmy.

Anatomia naruszenia

Incydent będący sercem tej kary nie był wyrafinowanym atakiem hakerskim z zewnątrz ani atakiem typu ransomware przeprowadzonym z odległego serwera. Co ciekawe, zagrożenie przyszło od wewnątrz. Przez ponad dwa lata pracownik rzekomo uzyskiwał dostęp do kont bankowych i danych osobowych tysięcy osób, w tym znanych postaci politycznych i prywatnych obywateli.

Z punktu widzenia zgodności (compliance), problemem nie były tylko działania nieuczciwego pracownika, ale porażka banku w dostrzeżeniu tego wzorca. Gdy dostęp do 3500 rekordów uzyskuje się bez wyraźnego uzasadnienia biznesowego, sugeruje to brak szczegółowego monitoringu. W świecie ochrony danych mówimy o „Administratorze Danych” — to organizacja, która decyduje, dlaczego i jak wykorzystywane są Twoje dane osobowe. Jako Administrator Danych, Intesa Sanpaolo miała ustawowy obowiązek zapewnić, że tylko odpowiednie osoby posiadają „klucz” do tych informacji, a co ważniejsze, że za każdym razem, gdy ten klucz został użyty, rejestrowany i analizowany był cyfrowy ślad.

Rozliczalność wykraczająca poza „jedno zgniłe jabłko”

W moim doświadczeniu w badaniu naruszeń w bankach, firmy często próbują przedstawiać te incydenty jako wynik działania jednego „zgniłego jabłka”. Jednak organy regulacyjne, takie jak Garante, rzadko akceptują taką narrację. Patrzą one na fundamenty domu. Jeśli pojedynczy pracownik może przeglądać tysiące plików przez dwa lata bez wywołania alarmu, fundamenty są niestabilne.

W ramach ogólnej struktury Ogólnego Rozporządzenia o Ochronie Danych (RODO), zasada „Rozliczalności” (Accountability) jest najważniejsza. Oznacza to, że nie wystarczy być zgodnym tylko z nazwy; firma musi być w stanie udowodnić, że działa proaktywnie. De facto, wewnętrzne mechanizmy kontrolne banku uznano za niezgodne z przepisami, ponieważ nie wykryły one anomalnych zachowań w czasie rzeczywistym. Innymi słowy, bank miał zamknięte drzwi, ale nie sprawdzał kamer bezpieczeństwa.

Prywatność w fazie projektowania jako żywa zasada

Kiedy otrzymuję artykuł lub informację o naruszeniu, pierwszą rzeczą, której szukam, jest to, czy zasada „Privacy by Design” (prywatność w fazie projektowania) została faktycznie wdrożona. To nie jest tylko techniczne pole do odznaczenia; to filozofia, w której prywatność jest wpisana w produkt od pierwszej linii kodu.

W tym przypadku system chroniący prywatność wykorzystywałby zautomatyzowane alerty. Na przykład, jeśli pracownik, którego stanowisko nie wymaga wysokiego poziomu uprawnień, nagle zaczyna wyszukiwać nazwiska urzędników publicznych, system powinien automatycznie oflagować taką aktywność. To jest różnica między organizacją reaktywną a wyrafinowaną i odporną. Ostatecznie kara Garante odzwierciedla systemowy charakter porażki. Sankcja jest proporcjonalna nie tylko do liczby osób dotkniętych problemem, ale także do czasu, przez jaki luka pozostawała otwarta.

Efekt domina niczym „wyciek ropy”

Naruszenie danych na taką skalę jest jak wyciek ropy w nieskazitelnym porcie. Nawet po zatamowaniu wycieku, osad pozostaje. Dla 3500 zaangażowanych klientów naruszenie jest inwazyjnym naruszeniem ich życia prywatnego. Dla banku kara w wysokości 31,8 mln euro (36,4 mln dolarów) to tylko wierzchołek góry lodowej. Prawdziwy koszt leży w utracie zaufania i potencjalnej kontroli eksterytorialnej, jeśli którykolwiek z tych klientów mieszka poza Włochami.

Niezależnie od uderzenia finansowego, bank stoi teraz przed monumentalnym zadaniem audytu całej swojej kultury wewnętrznej. Muszą przejść od nieprzejrzystego systemu zaufania do przejrzystego systemu weryfikacji. W kontekście regulacyjnym stwierdzenie „ufamy naszym pracownikom” nie jest już ważną strategią bezpieczeństwa.

Lekcje dla nowoczesnego przedsiębiorstwa

Czego inne firmy mogą nauczyć się z tej lekcji wartej 31,8 mln euro? Niezależnie od tego, czy jesteś międzynarodowym bankiem, czy rozwijającym się technologicznym startupem, zasady cyfrowej higieny pozostają takie same.

| Strategia | Działanie do podjęcia | Dlaczego to ważne |

|---|---|---|

| Minimalne uprawnienia | Ogranicz dostęp do danych do absolutnego minimum wymaganego dla danej roli. | Zmniejsza „promień rażenia” w przypadku przejęcia konta. |

| Zautomatyzowany monitoring | Wdróż alerty oparte na AI dla nietypowych wzorców dostępu do danych. | Wyłapuje wewnętrzne zagrożenia, zanim urosną do dużej skali. |

| Minimalizacja danych | Usuwaj lub pseudonimizuj dane, które nie są już potrzebne. | Nie możesz stracić tego, czego nie posiadasz. |

| Regularne audyty | Prowadź pracę „cyfrowego detektywa” na własnych logach dostępu. | Zapewnia, że polityki są przestrzegane w praktyce, a nie tylko na papierze. |

Idąc naprzód: Twoja lista kontrolna prywatności

Jako czytelnik i konsument nie jesteś bezsilny. Choć nie masz wpływu na to, jak bank zabezpiecza swoje serwery, możesz korzystać ze swoich praw, aby upewnić się, że Twoje dane są traktowane z należytą starannością.

- Poproś o raport dostępu: Zgodnie z RODO masz prawo poprosić firmę o kopię danych, które o Tobie przechowuje, oraz informację o tym, kto miał do nich dostęp.

- Monitoruj swoje wyciągi: W przypadkach wewnętrznego szpiegowania pierwsze oznaki są często subtelne. Zwracaj uwagę na wszelkie nieautoryzowane zmiany w swoim profilu lub preferencjach.

- Wymagaj przejrzystości: Jeśli firma, z której usług korzystasz, dozna naruszenia, zapytaj o konkretne szczegóły. Nie zadowalaj się frazesem „poważnie traktujemy Twoją prywatność”. Zapytaj, jakie konkretne środki techniczne zawiodły i jak zostały naprawione.

Ostatecznie prywatność jest podstawowym prawem człowieka, a nie luksusem czy przeszkodą w zachowaniu zgodności. Poruszając się w tej złożonej regulacyjnej mozaice, pamiętaj, że najlepszym sposobem ochrony informacji jest traktowanie ich z szacunkiem, na jaki zasługują — zanim regulator zapuka do drzwi.

Źródła:

- Ogólne Rozporządzenie o Ochronie Danych (RODO), Artykuł 5 (Zasady dotyczące przetwarzania danych osobowych).

- Ogólne Rozporządzenie o Ochronie Danych (RODO), Artykuł 32 (Bezpieczeństwo przetwarzania).

- Wytyczne włoskiego organu ochrony danych (Garante per la protezione dei dati personali).

- Wytyczne Europejskiej Rady Ochrony Danych (EROD) w sprawie administracyjnych kar pieniężnych.

Zastrzeżenie: Niniejszy artykuł służy wyłącznie celom informacyjnym i dziennikarskim. Śledzi on trendy regulacyjne i wydarzenia informacyjne w celu dostarczenia ogólnych spostrzeżeń i nie stanowi formalnej porady prawnej ani finansowej. W przypadku konkretnych problemów prawnych należy skonsultować się z wykwalifikowanym specjalistą ds. ochrony danych.

Do zobaczenia po drugiej stronie.

Nasze kompleksowe, szyfrowane rozwiązanie do poczty e-mail i przechowywania danych w chmurze zapewnia najpotężniejsze środki bezpiecznej wymiany danych, zapewniając bezpieczeństwo i prywatność danych.

/ Utwórz bezpłatne konto