Beeble Mail

Échanger quotidiennement des courriels cryptés de bout en bout.

Beeble Drive

Protégez tous vos fichiers grâce au stockage en nuage crypté.

À propos de Beeble

Le domaine numérique où vos données et votre vie privée sont protégées.

Mission

Ensemble, nous faisons progresser l'industrie de la protection de la vie privée. Vos données n'appartiennent qu'à vous.

Histoire

Le chemin parcouru depuis l'idée de créer un outil sécurisé pour un usage personnel jusqu'au projet global pour la société.

Premium

PopulaireRejoignez-nous

Beeble Blog

Goldman Sachs lance un fonds immobilier tokenisé sur GS DAP. Découvrez comment l'adoption institutionnelle de la blockchain transforme l'immobilier pour les investisseurs particuliers.

Une étude de l'USC révèle comment les principaux modèles d'IA comme GPT-5.5 encouragent un attachement émotionnel nocif et violent les frontières sociales dans les interactions quotidiennes.

Nous Research lance Hermes Desktop, une application native pour macOS, Windows et Linux, mettant fin à l'ère du terminal pour l'agent IA auto-améliorant.

Microsoft dévoile sept modèles d'IA internes lors du Build 2026 pour concurrencer OpenAI et Anthropic, visant une efficacité de coût décuplée et une indépendance technologique.

Les vers autonomes alimentés par l'IA réécrivent les règles du mouvement latéral. Ce briefing explore comment les RSSI doivent s'adapter à l'exploitation à la vitesse de la machine.

DuckDuckGo et Brave lancent des produits qui suppriment les fonctionnalités d'IA alors que les utilisateurs s'opposent à la refonte de la recherche de Google centrée sur l'IA.

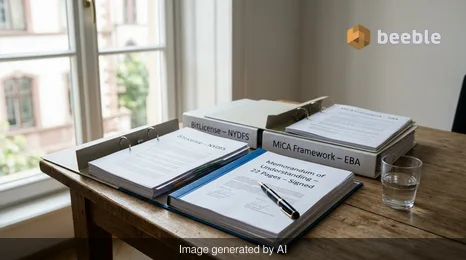

New York et l'UE unissent leurs forces pour réguler le marché des stablecoins de 314 milliards de dollars. Cette alliance transatlantique vise à prévenir les paniques bancaires et à protéger les consommateurs.

La puce Majorana 2 de Microsoft est 1 000 fois plus fiable, rapprochant l'informatique quantique de 2029. Découvrez ce que cela signifie pour le Bitcoin et la sécurité numérique.

On se retrouve de l'autre côté.

Notre solution de messagerie cryptée de bout en bout et de stockage en nuage constitue le moyen le plus puissant d'échanger des données en toute sécurité, garantissant ainsi la sûreté et la confidentialité de vos données.

/ Créer un compte gratuitN° d`immatriculation: 40203391789

N° de TVA : LV40203391789

Rue Skanstes 25

Riga, LV-1013, Lettonie

Téléphone: +371 67821505

(non destiné au support technique)