Beeble Mail

Codzienna wymiana zaszyfrowanych wiadomości e-mail.

Beeble Drive

Chroń wszystkie swoje pliki za pomocą szyfrowanej pamięci masowej w chmurze.

O Beeble

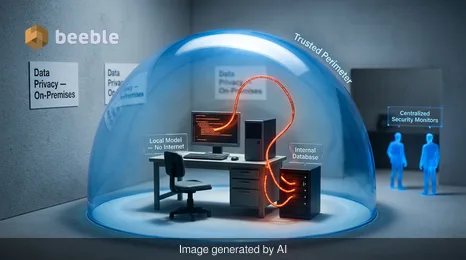

Cyfrowe królestwo, w którym dane i prywatność są chronione.

Misja

Wspólny rozwój branży ochrony prywatności. Twoje dane należą tylko do Ciebie.

Historia

Droga od pomysłu na stworzenie bezpiecznego narzędzia do użytku osobistego do globalnego projektu dla społeczeństwa.

Premium

PopularnyPo prostu dołącz do nas

Alexey Drobyshev

Kampania Hades to wyrafinowany robak celujący w programistów Pythona. Wykorzystuje kontradyktoryjne wstrzykiwanie promptów do oszukiwania narzędzi bezpieczeństwa AI i kradnie dane.

Badacze demonstrują samopowielającego się robaka AI wykorzystującego lokalne modele o otwartych wagach, omijającego tradycyjne zabezpieczenia w celu rozprzestrzeniania się poprzez przepełnienia semantyczne.

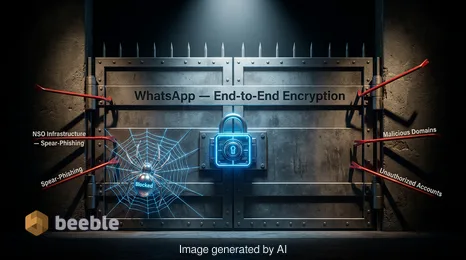

Meta blokuje nowe ataki phishingowe NSO Group na WhatsApp i składa wniosek o ukaranie za naruszenie stałego nakazu sądowego przeciwko dostawcy oprogramowania szpiegującego.

OpenAI wprowadza tryb blokady (Lockdown Mode), aby chronić użytkowników ChatGPT przed atakami typu prompt injection i eksfiltracją danych. Dowiedz się, jak to ustawienie zabezpiecza wrażliwe dane.

Autonomiczne robaki napędzane przez AI zmieniają zasady ruchu bocznego. Niniejszy brief analizuje, jak dyrektorzy ds. bezpieczeństwa (CISO) muszą dostosować się do eksploatacji z prędkością maszynową.

Hakerzy oszukali chatbota AI firmy Meta, aby przejąć znane konta na Instagramie. Dowiedz się, jak inżynieria promptów ominęła zabezpieczenia i jak chronić swoje dane.

Analiza likwidacji botnetu liczącego 17 milionów urządzeń przez holenderskie służby oraz systemowych zagrożeń stwarzanych przez sieci rezydencjalnych serwerów proxy, takich jak Asocks.

Dowiedz się, jak bronić historii czatów Signal przed nowymi atakami phishingowymi wymierzonymi w klucze odzyskiwania i bezpieczne kopie zapasowe. Ekspercka analiza i porady.

Join us and become one of thousands utilizing our secured platform on daily basis.

Our end-to-end encrypted email and cloud storage solution provides most powerful means of secure communication, ensuring the safety and privacy of your data.

/ Create free accountRej. No. 40203391789

NIP. No. LV40203391789

Skanstes Street 25

Ryga, LV-1013, Łotwa

Telefon: +371 67821505

(nie dla wsparcia)