Cyberbezpieczeństwo

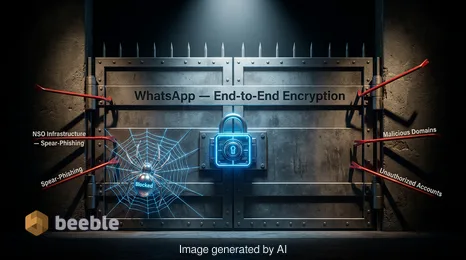

Meta blokuje nowe ataki phishingowe NSO Group na WhatsApp i składa wniosek o ukaranie za naruszenie stałego nakazu sądowego przeciwko dostawcy oprogramowania szpiegującego.

OpenAI wprowadza tryb blokady (Lockdown Mode), aby chronić użytkowników ChatGPT przed atakami typu prompt injection i eksfiltracją danych. Dowiedz się, jak to ustawienie zabezpiecza wrażliwe dane.

Autonomiczne robaki napędzane przez AI zmieniają zasady ruchu bocznego. Niniejszy brief analizuje, jak dyrektorzy ds. bezpieczeństwa (CISO) muszą dostosować się do eksploatacji z prędkością maszynową.

Hakerzy oszukali chatbota AI firmy Meta, aby przejąć znane konta na Instagramie. Dowiedz się, jak inżynieria promptów ominęła zabezpieczenia i jak chronić swoje dane.

Analiza likwidacji botnetu liczącego 17 milionów urządzeń przez holenderskie służby oraz systemowych zagrożeń stwarzanych przez sieci rezydencjalnych serwerów proxy, takich jak Asocks.

Dowiedz się, jak bronić historii czatów Signal przed nowymi atakami phishingowymi wymierzonymi w klucze odzyskiwania i bezpieczne kopie zapasowe. Ekspercka analiza i porady.

UK Visa Portal ujawnił ponad 100 000 paszportów i zdjęć selfie. Dowiedz się o ryzyku związanym z zewnętrznymi usługami wizowymi i o tym, jak chronić swoje wrażliwe dane.

Narzędzie Bumblebee od Perplexity skanuje złośliwe oprogramowanie i konfiguracje MCP bez wykonywania kodu, zabezpieczając nowoczesny łańcuch dostaw AI przed atakami.

Do zobaczenia po drugiej stronie.

Nasze kompleksowe, szyfrowane rozwiązanie do poczty e-mail i przechowywania danych w chmurze zapewnia najpotężniejsze środki bezpiecznej wymiany danych, zapewniając bezpieczeństwo i prywatność danych.

/ Utwórz bezpłatne konto