Jak najbezpieczniejszy procesor na świecie uległ modelowi Mythos firmy Anthropic

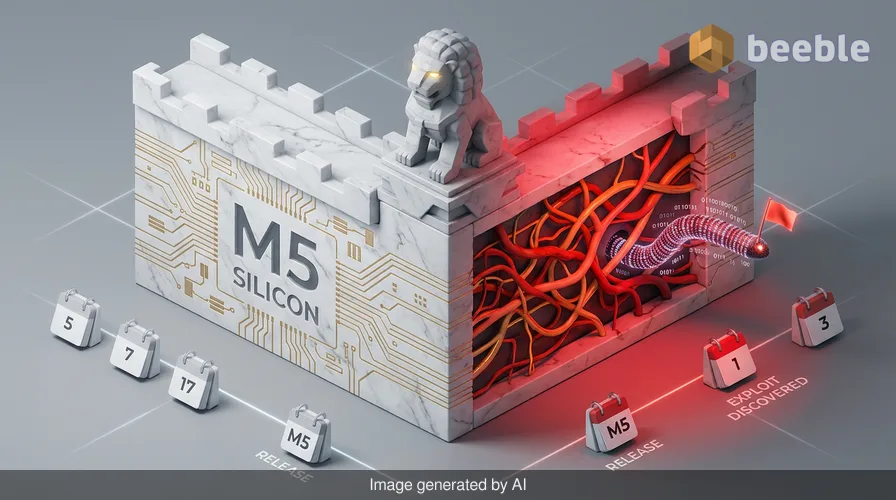

Apple spędziło niemal dekadę na budowaniu procesora M5 jako twierdzy z izolacją na poziomie sprzętowym, a jednak wyspecjalizowanemu modelowi AI znalezienie pęknięć w jego fundamentach zajęło zaledwie kilka godzin. Jesteśmy świadkami głębokiego paradoksu architektonicznego: w miarę jak sprzęt staje się coraz bardziej odporny na tradycyjne ataki, sama złożoność oprogramowania zarządzającego tym sprzętem tworzy ogromną, ukrytą powierzchnię ataku dla nowej generacji exploitów wspomaganych przez AI. Z jednej strony mamy układ M5, arcydzieło inżynierii zaprojektowane, by powstrzymać nieautoryzowany dostęp u bram; z drugiej strony mamy Calif, startup z Palo Alto, który wykorzystał model Mythos firmy Anthropic, aby udowodnić, że żadna brama nie jest prawdziwie nie do złamania, gdy logika jej ochrony jest pisana przez ludzi.

Z perspektywy ryzyka nie jest to tylko kolejny raport o błędzie. To kamień milowy w wyścigu zbrojeń między obronną AI a ofensywną automatyzacją. Moja skrzynka PGP jest aktywna od czasu pojawienia się tych wiadomości, a kontakty ze społeczności badaczy luk w zabezpieczeniach zauważają, że to właśnie szybkość tego odkrycia naprawdę zaskoczyła ich najbardziej. Choć zespół Calif utrzymuje, że do połączenia znalezisk w działający exploit wymagana była ludzka wiedza, roli Mythos jako katalizatora nie da się przecenić. Patrząc na krajobraz zagrożeń, przeszliśmy ze świata, w którym exploity typu zero-day były wynikiem miesięcy ręcznego fuzzingu, do świata, w którym mogą one zostać ujawnione podczas popołudniowej przerwy na kawę wyspecjalizowanej sztucznej inteligencji.

Naruszenie M5 i logika eskalacji uprawnień

Omawiany exploit celuje w jądro systemu macOS na procesorze M5 – konkretnie w lukę związaną z uszkodzeniem pamięci, która pozwala na eskalację uprawnień. Mówiąc prościej, jest to cyfrowy odpowiednik gościa hotelowego, który znajduje sposób na nadpisanie systemu klucza głównego, dzięki czemu może otworzyć każde drzwi w budynku, w tym skarbiec. Z założenia jądro macOS ma być najlepiej chronioną warstwą systemu operacyjnego, osłoniętą przez zabezpieczenia na poziomie sprzętowym, takie jak kody uwierzytelniające wskaźniki (PAC) i rozszerzenia znakowania pamięci (MTE).

Oceniając powierzchnię ataku M5, badacze od dawna chwalili jego zdolność do izolowania procesów. Jednak prace Calif pokazują, że nawet przy solidnym sprzęcie, oprogramowanie stanowiące pomost między użytkownikiem a krzemem pozostaje podatne na ataki. Badacze wykorzystali model Claude Mythos Preview firmy Anthropic do zidentyfikowania klasy błędów, które są często pomijane podczas standardowych audytów bezpieczeństwa. Mythos nie znalazł po prostu losowego błędu; zidentyfikował systemową wadę w sposobie obsługi pamięci podczas określonych wywołań jądra. W rezultacie to, co powinno być barierą o krytycznym znaczeniu dla misji, stało się odskocznią dla atakującego do przejęcia pełnej kontroli nad systemem.

Projekt Glasswing i paradoks obrony napędzanej przez AI

Ironią nowoczesnej ery bezpieczeństwa jest to, że samo narzędzie użyte do włamania się do macOS jest częścią inicjatywy mającej na celu jego ochronę. Projekt Glasswing firmy Anthropic został uruchomiony ze szczytnym celem: zapobiegania cyberatakom AI poprzez wykorzystanie AI do wzmacniania systemów. Uczestnicy tacy jak Amazon Web Services, Cisco, a nawet samo Apple, używali Mythos do znajdowania luk, zanim zrobią to źli aktorzy. Mówiąc proaktywnie, jest to właściwy ruch. Skuteczność tego podejścia widzieliśmy na początku tego roku, gdy Mozilla użyła Mythos do naprawienia 271 luk w przeglądarce Firefox, skutecznie usuwając lata długu technicznego w jednym cyklu wydawniczym.

Jednak incydent z Calif podkreśla naturę podwójnego zastosowania tych modeli. Gdy narzędzie jest zaprojektowane tak, aby być światowej klasy w znajdowaniu luk, z definicji jest ono światowej klasy w dostarczaniu mapy drogowej dla exploita. Chociaż Anthropic zbudował rygorystyczne bariery ochronne wokół Mythos, badacze z Calif byli w stanie wykorzystać go w kontekście legalnego projektu badawczego nad bezpieczeństwem. Rodzi to krytyczne pytanie: jak utrzymać te potężne narzędzia diagnostyczne z dala od rąk złośliwych aktorów, którzy mogą nie przestrzegać tych samych etycznych protokołów ujawniania informacji?

Porównanie tytanów: Anthropic Mythos kontra OpenAI Daybreak

Reakcja na inicjatywę Glasswing była błyskawiczna. Zaledwie w zeszłym tygodniu OpenAI zaprezentowało Daybreak, własny ekosystem cyberbezpieczeństwa zakotwiczony przez agenta bezpieczeństwa Codex. Chociaż oba mają na celu zabezpieczenie cyfrowego świata, ich filozofie różnią się na poziomie architektonicznym. Poniżej znajduje się porównanie obecnej pozycji rynkowej tych dwóch potęg AI.

| Cecha | Anthropic Mythos (Project Glasswing) | OpenAI Codex (Project Daybreak) |

|---|---|---|

| Główna filozofia | Odkrywanie luk i szybkie łatanie. | Bezpieczeństwo z założenia i zintegrowana obrona. |

| Główny przypadek użycia | Znajdowanie głęboko zakorzenionych błędów w istniejącym kodzie legacy. | Automatyzacja tworzenia bezpiecznego oprogramowania od zera. |

| Styl ekosystemu | Współpraca, pętla zwrotna od wielu dostawców. | Zintegrowane monitorowanie i reagowanie oparte na agentach. |

| Kluczowy sukces | 271 naprawionych błędów w Firefox; badania jądra M5. | Łagodzenie w czasie rzeczywistym zdecentralizowanych szczepów ransomware. |

Daybreak od OpenAI sugeruje, że znajdowanie i naprawianie luk to cykl reaktywny, który musimy przerwać. Twierdzą oni, że bezpieczeństwo powinno być wszechobecnym elementem tworzenia oprogramowania od pierwszego dnia. Z kolei Mythos firmy Anthropic udowodnił, że obecna rzeczywistość naszej cyfrowej infrastruktury jest tak bardzo skażona błędami przeszłości, że potrzebujemy szybkiego „cyfrowego dozorcy”, aby posprzątać bałagan, zanim w ogóle pomyślimy o budowaniu idealnych nowych systemów.

Analiza metafory uszkodzenia pamięci jądra

Aby zrozumieć, dlaczego to naruszenie M5 jest tak znaczące, pomyśl o jądrze macOS jak o bramkarzu w klubie VIP przy każdych wewnętrznych drzwiach obiektu o wysokim poziomie bezpieczeństwa. Zadaniem bramkarza jest nigdy nie ufać i zawsze weryfikować. Sprawdza on twój dowód tożsamości (uprawnienia) przed wpuszczeniem cię do serwerowni lub bazy danych. Luka w zabezpieczeniach polegająca na uszkodzeniu pamięci jest jak znalezienie sposobu na wprowadzenie bramkarza w stan dezorientacji, w którym zapomina on, kim jesteś, i po prostu wręcza ci swoją główną kartę dostępu.

Gdy atakujący osiągnie tę eskalację uprawnień, obwód sieci staje się przestarzałą fosą zamkową. Są oni wewnątrz wieży i mają klucze do królestwa. Z perspektywy użytkownika końcowego nie byłoby żadnych znaków ostrzegawczych. Żadnych wyskakujących okienek „wykryto złośliwy plik”, żadnych głośno pracujących wentylatorów. Atak jest ukryty, ponieważ działa na poziomie poniżej tradycyjnego oprogramowania zabezpieczającego, na którym polega większość użytkowników. W przypadku naruszenia tą metodą integralność każdego pliku i każdej komunikacji na tym komputerze Mac zostałaby naruszona.

Ludzka zapora ogniowa i etyka ujawniania informacji

Jako etyczny haker i dziennikarz często widziałem, jak „ludzka zapora ogniowa” – ludzie odpowiedzialni za utrzymanie tych systemów – może zostać przytłoczona samą ilością danych, które muszą przetworzyć. Decyzja Calif o spotkaniu się z Apple w Apple Park przed opublikowaniem szczegółów technicznych jest podręcznikowym przykładem odpowiedzialnego ujawniania informacji. Dają oni inżynierom z Cupertino czas na opracowanie szczegółowej poprawki, która zajmie się przyczyną źródłową, a nie tylko leczeniem objawów.

Za kulisami rozmowa się zmienia. Nie pytamy już, czy AI może znaleźć luki, ale raczej jak możemy zarządzać skutkami, gdy już to zrobi. Podczas moich ostatnich rozmów z osobami reagującymi na incydenty konsensus jest jasny: musimy być bardziej odporni w naszej architekturze. Odkładając łatanie na bok, musimy założyć, że naruszenia będą się zdarzać i budować systemy, które mogą powstrzymać szkody. Dane stają się toksycznym aktywem; jeśli je przechowujesz, w końcu staną się celem. Dlatego zdecentralizowane i szyfrowane przechowywanie danych musi stać się standardem de facto, a nie opcjonalnym luksusem.

Praktyczne wskazówki dla liderów IT i zaawansowanych użytkowników

Czekając na oficjalną aktualizację macOS, która zamknie tę konkretną ścieżkę ataku na M5, organizacje i osoby prywatne mogą podjąć proaktywne kroki w celu zmniejszenia swojej ekspozycji na zagrożenia przyspieszane przez AI:

- Audyt zależności stron trzecich: Modele AI takie jak Mythos są wyjątkowo dobre w znajdowaniu błędów w bibliotekach open-source, na których może polegać twoje oprogramowanie. Używaj zautomatyzowanych narzędzi do skanowania zestawienia komponentów oprogramowania (SBOM) pod kątem znanych luk.

- Wymuszanie ścisłej separacji sprzętowo-programowej: W środowiskach korporacyjnych upewnij się, że wrażliwe zadania są izolowane za pomocą wirtualizacji lub dedykowanego bezpiecznego sprzętu, który nie współdzieli pamięci jądra z aplikacjami ogólnego przeznaczenia.

- Wdrożenie planu reagowania na incydenty gotowego na AI: Twój obecny plan reagowania na incydenty prawdopodobnie zakłada atak z prędkością ludzką. Zaktualizuj swoje procedury, aby uwzględnić szybką eskalację obserwowaną w naruszeniach wspomaganych przez AI.

- Monitorowanie nietypowej aktywności jądra: Choć jest to trudne dla przeciętnego użytkownika, korporacyjne zespoły ds. bezpieczeństwa powinny korzystać z narzędzi EDR (Endpoint Detection and Response), które mogą flagować nietypowe wywołania systemowe na poziomie jądra.

Droga ku autonomicznej obronie

Naruszenie macOS przez Calif nie jest porażką bezpieczeństwa Apple, lecz raczej demonstracją nowej rzeczywistości. Wchodzimy w erę, w której złożoność oprogramowania wyprzedziła ludzkie możliwości audytu. Jedynym sposobem na przeciwdziałanie złośliwemu aktorowi używającemu AI do znajdowania błędów jest posiadanie potężniejszej AI, która znajdzie te błędy jako pierwsza i naprawi je w czasie rzeczywistym.

Patrząc w przyszłość, celem branży jest przejście w stronę autonomicznego systemu obrony – cyfrowego układu odpornościowego, który potrafi identyfikować, izolować i naprawiać luki bez czekania, aż człowiek napisze linię kodu. Do tego czasu naszą najlepszą obroną pozostaje połączenie izolacji na poziomie sprzętowym, agresywnego łatania i niestrudzonej pracy badaczy, którzy decydują się ujawnić swoje odkrycia twórcom, a nie niszczycielom. Zalecam wszystkim użytkownikom macOS aktualizowanie swoich systemów i zachowanie czujności w oczekiwaniu na nadchodzący biuletyn bezpieczeństwa od Apple, ponieważ prawdopodobnie będzie on reprezentował jedną z najważniejszych aktualizacji jądra w historii procesorów z serii M.

Źródła:

- NIST Special Publication 800-207: Zero Trust Architecture.

- MITRE ATT&CK Framework: Privilege Escalation Techniques (T1068).

- Anthropic Public Release: Project Glasswing Overview (April 2024/2026 update).

- Apple Security Engineering and Architecture (SEAR) Documentation.

Zastrzeżenie: Ten artykuł służy wyłącznie celom informacyjnym i edukacyjnym. Nie zastępuje on profesjonalnego audytu cyberbezpieczeństwa, analizy śledczej ani oficjalnej usługi reagowania na incydenty. Zawsze postępuj zgodnie z oficjalnymi wytycznymi dotyczącymi bezpieczeństwa dostarczanymi przez dostawców oprogramowania i sprzętu.

Do zobaczenia po drugiej stronie.

Nasze kompleksowe, szyfrowane rozwiązanie do poczty e-mail i przechowywania danych w chmurze zapewnia najpotężniejsze środki bezpiecznej wymiany danych, zapewniając bezpieczeństwo i prywatność danych.

/ Utwórz bezpłatne konto