Cybersécurité

Découvrez la vulnérabilité RCE critique « par conception » dans le Model Context Protocol (MCP) d'Anthropic et comment sécuriser votre chaîne d'approvisionnement en IA.

Des pirates exploitent des failles non corrigées de Windows Defender divulguées par un chercheur. Découvrez BlueHammer, UnDefend et comment protéger votre organisation.

Le modèle Mythos d'Anthropic marque un tournant vers l'automatisation industrielle des exploits par l'IA. Découvrez comment les RSSI doivent adapter leur architecture de sécurité pour survivre à la fin du piratage humain.

OpenAI révoque les certificats macOS après une attaque de la chaîne d'approvisionnement par la Corée du Nord via Axios. Découvrez comment le malware WAVESHAPER a ciblé l'application ChatGPT.

La PIPC de Corée du Sud a condamné Christie's à une amende de 287,2 millions de KRW pour une violation par phishing exposant les données de 620 utilisateurs en raison de mots de passe faibles, d'une absence de cryptage et d'une notification tardive. Solutions clés à l'intérieur.

Les extensions de navigateur d'IA sont un angle mort massif de la sécurité. Découvrez pourquoi ces outils contournent la DLP et comment sécuriser votre environnement de navigation d'entreprise.

Découvrez les dangers cachés du Shadow AI en entreprise : les outils non approuvés exposent les données et élargissent la surface d'attaque. Apprenez les risques, les cas réels et les étapes de gouvernance pour une adoption sécurisée.

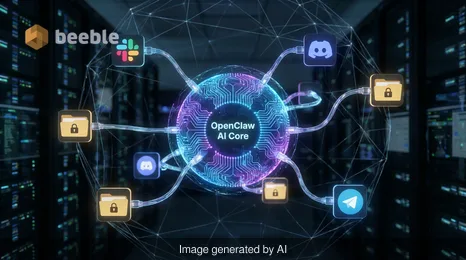

La vulnérabilité CVE-2026-33579 d'OpenClaw met en lumière les risques de l'IA agentique. Découvrez comment une simple demande de couplage a permis une prise de contrôle administrative totale.

On se retrouve de l'autre côté.

Notre solution de messagerie cryptée de bout en bout et de stockage en nuage constitue le moyen le plus puissant d'échanger des données en toute sécurité, garantissant ainsi la sûreté et la confidentialité de vos données.

/ Créer un compte gratuit