Ciberseguridad

Los hackers están explotando fallos no parcheados de Windows Defender filtrados por un investigador. Conozca BlueHammer, UnDefend y cómo proteger a su organización.

El modelo Mythos de Anthropic marca un cambio hacia el escalado de exploits impulsado por IA. Conozca cómo los CISO deben adaptar la arquitectura de seguridad para sobrevivir al fin del hacking liderado por humanos.

OpenAI revoca certificados de macOS tras un ataque a la cadena de suministro norcoreano a través de Axios. Conozca cómo el malware WAVESHAPER apuntó a la aplicación de escritorio ChatGPT.

La PIPC de Corea del Sur multó a Christie's con 287,2 millones de KRW por una brecha de phishing que expuso datos de 620 usuarios debido a contraseñas débiles, falta de cifrado y aviso tardío. Soluciones clave en el interior.

Las extensiones de navegador de IA son un punto ciego de seguridad masivo y no monitoreado. Conozca por qué estas herramientas eluden el DLP y cómo asegurar el entorno del navegador de su empresa.

Descubra los peligros ocultos de la IA en la sombra en las empresas: las herramientas no aprobadas exponen datos y amplían las superficies de ataque. Conozca los riesgos, casos reales y pasos prácticos de gobernanza para una adopción segura.

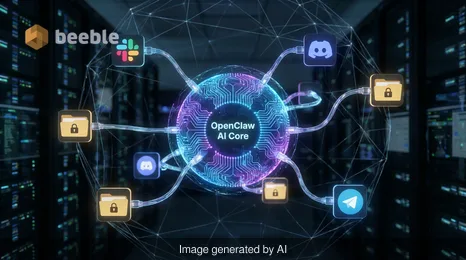

La vulnerabilidad CVE-2026-33579 de OpenClaw resalta los riesgos de la IA agéntica. Conozca cómo una simple solicitud de emparejamiento llevó a la toma de control administrativa total.

El ataque GPUBreach explota la memoria GDDR6 para obtener acceso root. Conozca cómo los investigadores evadieron el IOMMU y qué significa para la seguridad de la IA y la nube.

Nos vemos en el otro lado.

Nuestra solución de correo electrónico cifrado y almacenamiento en la nube de extremo a extremo proporciona los medios más potentes para el intercambio seguro de datos, lo que garantiza la seguridad y la privacidad de sus datos.

/ Crear una cuenta gratuita