Cybersicherheit

Hacker nutzen ungepatchte Schwachstellen im Windows Defender aus, die von einem Forscher geleakt wurden. Erfahren Sie mehr über BlueHammer, UnDefend und den Schutz Ihres Unternehmens.

Anthropics Mythos-Modell markiert einen Wendepunkt hin zur KI-gesteuerten Skalierung von Exploits. Erfahren Sie, wie CISOs ihre Sicherheitsarchitektur anpassen müssen.

OpenAI widerruft macOS-Zertifikate nach einem nordkoreanischen Supply-Chain-Angriff über Axios. Erfahren Sie, wie die WAVESHAPER-Malware die ChatGPT-Desktop-App angriff.

Südkoreas PIPC belegte Christie's mit einer Geldstrafe von 287,2 Mio. KRW wegen eines Phishing-Lecks, das Daten von 620 Nutzern aufgrund schwacher Passwörter, fehlender Verschlüsselung und verzögerter Meldung preisgab. Wichtige Lösungen im Text.

KI-Browser-Erweiterungen sind ein massiver, unüberwachter Sicherheits-Blindspot. Erfahren Sie, warum diese Tools DLP umgehen und wie Sie Ihre Unternehmens-Browserumgebung sichern.

Entdecken Sie die verborgenen Gefahren von Shadow AI in Unternehmen: Nicht genehmigte Tools legen Daten offen und vergrößern Angriffsflächen. Erfahren Sie mehr über Risiken, reale Fälle und praktische Governance-Schritte für eine sichere Einführung.

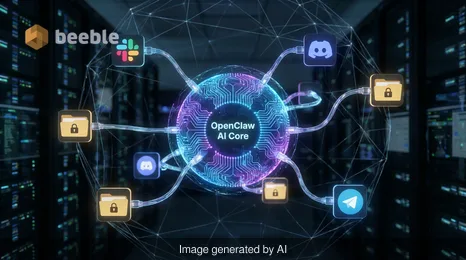

Die OpenClaw-Schwachstelle CVE-2026-33579 verdeutlicht die Risiken von agentischer KI. Erfahren Sie, wie eine einfache Kopplungsanfrage zu einer vollständigen administrativen Übernahme führte.

Der GPUBreach-Angriff nutzt den GDDR6-Speicher aus, um Root-Zugriff zu erlangen. Erfahren Sie, wie Forscher die IOMMU umgangen haben und was dies für die KI- und Cloud-Sicherheit bedeutet.

Wir sehen uns auf der anderen Seite.

Unsere Ende-zu-Ende-verschlüsselte E-Mail- und Cloud-Speicherlösung bietet die leistungsfähigsten Mittel für den sicheren Datenaustausch und gewährleistet die Sicherheit und den Schutz Ihrer Daten.

/ Kostenloses Konto erstellen