Le bouclier de verre : pourquoi "Masquer mon adresse e-mail" d'Apple ne peut pas bloquer un mandat fédéral

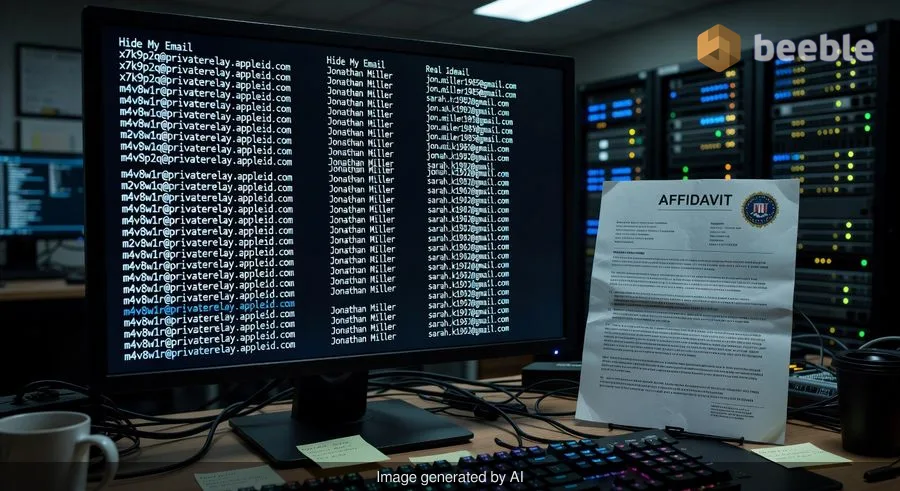

Au début de ce mois, un affidavit judiciaire a révélé une réalité frappante pour des millions d'utilisateurs d'iCloud+ : Apple a fourni aux agents fédéraux l'identité réelle de clients qui pensaient opérer derrière un masque numérique. Dans le cadre d'une enquête sur des menaces proférées contre Alexis Wilkins, la compagne de l'ancien responsable gouvernemental Kash Patel, le FBI a demandé avec succès à Apple des dossiers qui ont démasqué une adresse « Masquer mon adresse e-mail ».

En réponse à la demande légale, Apple n'a pas seulement fourni un nom ; ils ont remis l'identité complète du titulaire du compte ainsi que les dossiers de 134 autres comptes de messagerie anonymisés créés par le même utilisateur. Cet incident sert de rappel sophistiqué que dans le monde des géants de la technologie, la confidentialité est souvent un service granulaire fourni contre des entités commerciales, et non une barrière systémique contre l'État.

L'architecture d'une identité pseudonyme

Pour comprendre comment cela s'est produit, nous devons d'abord examiner les fondations de la maison construite par Apple. « Masquer mon adresse e-mail » est une fonctionnalité de protection de la vie privée qui permet aux utilisateurs de générer des adresses e-mail uniques et aléatoires. Ces adresses agissent comme une station de relais : une newsletter ou un site de vente au détail envoie un e-mail à l'adresse aléatoire, et Apple le transfère vers votre boîte de réception personnelle.

Apple est transparent sur le fait qu'ils ne lisent pas le contenu de ces messages. Cependant, le service est fondamentalement pseudonyme, et non anonyme. Dans un contexte technique, la pseudonymie signifie que, bien que votre nom réel ne soit pas visible en surface, il existe une clé maîtresse qui relie l'alias à l'identité réelle. Apple gère l'annuaire qui connecte « random-string-7@icloud.com » à « john.doe@email.com ». Lorsque les forces de l'ordre présentent une demande statutaire valide, Apple consulte simplement cet annuaire.

Confidentialité face aux marketeurs vs confidentialité face à la loi

Curieusement, de nombreux utilisateurs confondent hygiène numérique et immunité légale. Nous utilisons ces fonctionnalités pour éviter le regard intrusif des courtiers en données et le harcèlement persistant des algorithmes de marketing. À cet égard, la fonctionnalité est robuste. Elle empêche une marque de chaussures de vendre votre adresse e-mail principale à un millier d'autres vendeurs.

En fin de compte, cependant, Apple est un contrôleur de données centralisé. Parce qu'ils gèrent l'infrastructure du relais, ils possèdent les métadonnées de l'existence du compte. Dans un contexte réglementaire, c'est une position précaire pour les utilisateurs qui se croient véritablement invisibles. Bien qu'Apple défende la vie privée comme un droit humain fondamental, ils opèrent également dans un cadre juridique qui exige le respect des mandats de perquisition ordonnés par les tribunaux. Pour le dire autrement, le bouclier qu'Apple vous donne est en verre : il est excellent pour voir à travers et protéger du vent, mais il se brise sous le poids d'une enquête fédérale.

La perspective du détective numérique

En tant que personne qui audite méticuleusement les politiques de confidentialité, j'ai souvent remarqué les incohérences entre les slogans marketing et les petits caractères. Lorsque je reçois un nouvel appareil ou service, la première chose que je cherche est la section « Soutien aux forces de l'ordre » du rapport de transparence. La plupart des entreprises informatiques affirment qu'elles « se soucient de votre sécurité », mais en tant que chercheur, je ne le crois pas tant que je n'ai pas vu comment elles traitent une assignation.

Dans mon travail, j'applique le principe de minimisation des données non seulement aux articles que j'écris, mais aussi à ma propre empreinte numérique. Je me demande souvent : « Cette information est-elle un atout ou un passif ? » Pour Apple, le lien entre votre alias et votre identité réelle est un passif. C'est une donnée qu'ils sont contraints de stocker pour faire fonctionner le service, ce qui devient inévitablement une cible pour les enquêteurs. C'est le « patchwork » de la confidentialité moderne : une série de petites protections cousues ensemble qui laissent encore des lacunes importantes.

La réalité de la remise des données

Selon les dossiers judiciaires rapportés pour la première fois par 404 Media, la demande du FBI faisait partie d'une enquête nuancée sur des menaces présumées. L'affidavit stipule qu'Apple a fourni des dossiers indiquant que le compte anonymisé était associé au « Compte Apple cible ».

Cela met en lumière une vérité systémique : si vous êtes connecté à un écosystème — qu'il s'agisse d'Apple, de Google ou de Microsoft — vos fonctionnalités « anonymes » sont liées à un mode de facturation, un numéro de téléphone et un identifiant d'appareil physique. Malgré le marketing d'Apple, ce sont eux qui détiennent la clé du labyrinthe. Si la police frappe à leur porte avec les bons documents, Apple déverrouillera.

Mesures pratiques pour les soucieux de la vie privée

Si vous utilisez « Masquer mon adresse e-mail » ou des services similaires, il est essentiel d'en comprendre les limites. Ces outils sont excellents pour gérer votre empreinte numérique et réduire le risque qu'une « marée noire » (une violation de données) sur un site tiers n'expose vos identifiants principaux. Cependant, ils ne sont pas un outil pour le lancement d'alerte ou l'anonymat à enjeux élevés.

| Fonctionnalité | Protège contre | Ne protège PAS contre |

|---|---|---|

| Masquer mon adresse e-mail | Courtiers en données & Spammeurs | Mandats de perquisition fédéraux |

| Transfert d'e-mail | Exposition de l'e-mail principal | Accès aux métadonnées par le fournisseur |

| Chiffrement iCloud+ | Interception du contenu | Découverte de l'identité du compte |

Que faire ensuite

Pour mieux protéger vos frontières numériques, je recommande de prendre ces mesures concrètes :

- Auditez vos alias : Allez dans vos réglages iCloud et passez en revue le nombre d'adresses « Masquer mon adresse e-mail » que vous avez actives. Supprimez celles qui ne sont plus utilisées pour minimiser votre empreinte de métadonnées.

- Utilisez des alternatives décentralisées : Si votre modèle de menace nécessite un véritable anonymat (par exemple, pour des sources journalistiques sensibles), envisagez d'utiliser des services de messagerie décentralisés ou chiffrés de bout en bout qui ne nécessitent pas de lien avec une identité principale ou un numéro de téléphone.

- Lisez les rapports de transparence : Consultez périodiquement le rapport de transparence d'Apple pour voir combien de demandes des forces de l'ordre ils reçoivent et à quelle fréquence ils s'y conforment. Cela offre une vue lucide du paysage réglementaire.

- Pratiquez la minimisation des données : Ne fournissez pas votre nom réel ou votre numéro de téléphone principal à Apple si vous avez l'intention d'utiliser leurs services pour des communications sensibles, bien que cela soit de plus en plus difficile au sein de leur « jardin clos ».

En fin de compte, la confidentialité dès la conception devrait être le fondement de nos vies numériques, mais nous devons rester sceptiques vis-à-vis de toute promesse d'entreprise prétendant être « impénétrable ». Une véritable hygiène numérique exige de savoir exactement où finit la protection et où commence la loi.

Sources :

- Federal Bureau of Investigation (FBI) Search Warrant Affidavit (re: Alexis Wilkins investigation).

- Apple Legal Process Guidelines for Government & Law Enforcement.

- Electronic Communications Privacy Act (ECPA).

- 404 Media / Court Watch reporting on FBI vs. Apple iCloud records.

Avertissement : Cet article est destiné à des fins informatives et journalistiques uniquement et ne constitue pas un conseil juridique formel. Si vous êtes confronté à une question juridique concernant la confidentialité numérique, veuillez consulter un avocat qualifié.

On se retrouve de l'autre côté.

Notre solution de messagerie cryptée de bout en bout et de stockage en nuage constitue le moyen le plus puissant d'échanger des données en toute sécurité, garantissant ainsi la sûreté et la confidentialité de vos données.

/ Créer un compte gratuit