Szklana tarcza: Dlaczego funkcja Apple 'Ukryj mój adres e-mail' nie może zablokować federalnego nakazu przeszukania

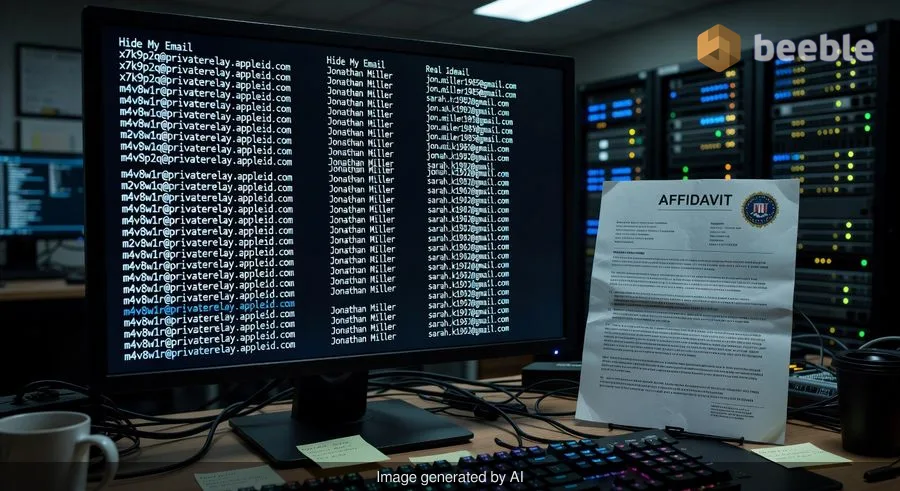

Na początku tego miesiąca afidawit sądowy ujawnił uderzającą rzeczywistość dla milionów użytkowników iCloud+: Apple przekazało agentom federalnym prawdziwą tożsamość klientów, którzy myśleli, że działają pod cyfrową maską. W ramach dochodzenia w sprawie gróźb kierowanych pod adresem Alexis Wilkins, dziewczyny byłego urzędnika państwowego Kasha Patela, FBI skutecznie zażądało od Apple dokumentacji, która zdemaskowała adres wygenerowany przez usługę „Ukryj mój adres e-mail”.

W odpowiedzi na wniosek prawny Apple nie podało tylko jednego nazwiska; przekazało pełną tożsamość posiadacza konta oraz dane dotyczące 134 innych anonimowych kont e-mail utworzonych przez tego samego użytkownika. Incydent ten służy jako dobitne przypomnienie, że w świecie wielkich technologii prywatność jest często usługą granulowaną, świadczoną przeciwko podmiotom komercyjnym, a nie systemową barierą chroniącą przed państwem.

Architektura pseudonimowej tożsamości

Aby zrozumieć, jak do tego doszło, musimy najpierw przyjrzeć się fundamentom domu zbudowanego przez Apple. „Ukryj mój adres e-mail” to funkcja chroniąca prywatność, która pozwala użytkownikom generować unikalne, losowe adresy e-mail. Adresy te działają jak stacja przekaźnikowa: biuletyn lub witryna handlowa wysyła wiadomość na losowy adres, a Apple przekazuje ją do Twojej osobistej skrzynki odbiorczej.

Apple otwarcie informuje o tym, że nie czyta treści tych wiadomości. Jednak usługa ta jest zasadniczo pseudonimowa, a nie anonimowa. W kontekście technicznym pseudonimowość oznacza, że choć Twoje prawdziwe nazwisko nie jest widoczne na powierzchni, istnieje klucz główny, który łączy alias z rzeczywistą tożsamością. Apple prowadzi katalog, który łączy adres „random-string-7@icloud.com” z adresem „john.doe@email.com”. Gdy organy ścigania przedstawią ważny wniosek ustawowy, Apple po prostu zagląda do tego katalogu.

Prywatność przed marketerami a prywatność przed prawem

Co ciekawe, wielu użytkowników utożsamia higienę cyfrową z immunitetem prawnym. Korzystamy z tych funkcji, aby uniknąć wścibskiego wzroku brokerów danych i uporczywego nękania przez algorytmy marketingowe. Pod tym względem funkcja ta jest solidna. Zapobiega ona sprzedaży Twojego głównego adresu e-mail przez markę obuwniczą tysiącom innych sprzedawców.

Ostatecznie jednak Apple jest scentralizowanym administratorem danych. Ponieważ zarządza infrastrukturą przekaźnikową, posiada metadane dotyczące istnienia konta. W kontekście regulacyjnym jest to niepewna pozycja dla użytkowników, którzy wierzą, że są naprawdę niewidzialni. Choć Apple promuje prywatność jako fundamentalne prawo człowieka, działa również w ramach prawnych wymagających przestrzegania sądowych nakazów przeszukania. Innymi słowy, tarcza, którą daje Apple, jest wykonana ze szkła — świetnie nadaje się do patrzenia przez nią i ochrony przed wiatrem, ale pęka pod ciężarem federalnego śledztwa.

Perspektywa cyfrowego detektywa

Jako osoba, która skrupulatnie audytuje polityki prywatności, często zauważam niespójności między hasłami marketingowymi a drobnym drukiem. Kiedy otrzymuję nowe urządzenie lub usługę, pierwszą rzeczą, której szukam, jest sekcja „Wsparcie dla organów ścigania” w raporcie przejrzystości. Większość korporacji IT twierdzi, że „dba o Twoje bezpieczeństwo”, ale jako badacz nie wierzę w to, dopóki nie zobaczę, jak radzą sobie z wezwaniem do sądu.

W swojej pracy stosuję zasadę minimalizacji danych nie tylko do artykułów, które piszę, ale także do własnego cyfrowego śladu. Często pytam: „Czy ta informacja jest aktywem, czy obciążeniem?”. Dla Apple powiązanie między Twoim aliasem a prawdziwą tożsamością jest obciążeniem. Jest to fragment danych, który są zmuszeni przechowywać, aby usługa działała, co nieuchronnie staje się celem dla śledczych. To jest właśnie „patchworkowa kołdra” nowoczesnej prywatności: seria małych zabezpieczeń zszytych razem, które wciąż pozostawiają znaczące luki.

Rzeczywistość przekazania danych

Według akt sądowych, o których po raz pierwszy poinformowało 404 Media, wniosek FBI był częścią złożonego dochodzenia w sprawie domniemanych gróźb. Afidawit stwierdza, że Apple dostarczyło dokumentację wskazującą, że anonimowe konto było powiązane z „Docelowym Kontem Apple”.

Podkreśla to systemową prawdę: jeśli jesteś zalogowany do ekosystemu — czy to Apple, Google czy Microsoft — Twoje „anonimowe” funkcje są powiązane z metodą płatności, numerem telefonu i fizycznym identyfikatorem urządzenia. Niezależnie od marketingu Apple, to oni trzymają klucz do labiryntu. Jeśli policja zapuka do ich drzwi z odpowiednimi dokumentami, Apple je otworzy.

Praktyczne kroki dla osób dbających o prywatność

Jeśli korzystasz z usługi „Ukryj mój adres e-mail” lub podobnych rozwiązań, niezbędne jest zrozumienie ich ograniczeń. Narzędzia te doskonale nadają się do zarządzania cyfrowym śladem i zmniejszania ryzyka, że „wyciek ropy” (naruszenie danych) w witrynie osoby trzeciej ujawni Twoje główne dane uwierzytelniające. Nie są one jednak narzędziem dla sygnalistów ani do zachowania anonimowości w sytuacjach o wysoką stawkę.

| Funkcja | Chroni przed | NIE chroni przed |

|---|---|---|

| Ukryj mój adres e-mail | Brokerami danych i spamerami | Federalnymi nakazami przeszukania |

| Przekierowywanie e-maili | Ujawnieniem głównego adresu e-mail | Dostępem dostawcy usług do metadanych |

| Szyfrowanie iCloud+ | Przechwyceniem treści | Odkryciem tożsamości konta |

Co zrobić dalej

Aby lepiej chronić swoje cyfrowe granice, zalecam podjęcie następujących kroków:

- Przeprowadź audyt aliasów: Przejdź do ustawień iCloud i sprawdź, ile masz aktywnych adresów „Ukryj mój adres e-mail”. Usuń te, które nie są już używane, aby zminimalizować swój ślad metadanych.

- Korzystaj ze zdecentralizowanych alternatyw: Jeśli Twój model zagrożeń wymaga prawdziwej anonimowości (np. w przypadku wrażliwych źródeł dziennikarskich), rozważ skorzystanie ze zdecentralizowanych lub szyfrowanych end-to-end usług e-mail, które nie wymagają powiązania z główną tożsamością ani numerem telefonu.

- Czytaj raporty przejrzystości: Okresowo sprawdzaj raport przejrzystości Apple (Transparency Report), aby zobaczyć, ile wniosków od organów ścigania otrzymują i jak często się do nich stosują. Daje to jasny obraz krajobrazu regulacyjnego.

- Praktykuj minimalizację danych: Nie podawaj Apple swojego prawdziwego imienia i nazwiska ani głównego numeru telefonu, jeśli zamierzasz korzystać z ich usług do wrażliwej komunikacji, choć jest to coraz trudniejsze w ich „zamkniętym ogrodzie”.

Ostatecznie prywatność na etapie projektowania (privacy by design) powinna być fundamentem naszego cyfrowego życia, ale musimy pozostać sceptyczni wobec wszelkich obietnic korporacyjnych, które mienią się „nieprzeniknionymi”. Prawdziwa higiena cyfrowa wymaga dokładnej wiedzy o tym, gdzie kończy się ochrona, a zaczyna prawo.

Źródła:

- Federal Bureau of Investigation (FBI) Search Warrant Affidavit (re: Alexis Wilkins investigation).

- Apple Legal Process Guidelines for Government & Law Enforcement.

- Electronic Communications Privacy Act (ECPA).

- 404 Media / Court Watch reporting on FBI vs. Apple iCloud records.

Zastrzeżenie: Niniejszy artykuł służy wyłącznie celom informacyjnym i dziennikarskim i nie stanowi formalnej porady prawnej. Jeśli borykasz się z kwestią prawną dotyczącą prywatności cyfrowej, skonsultuj się z wykwalifikowanym prawnikiem.

Do zobaczenia po drugiej stronie.

Nasze kompleksowe, szyfrowane rozwiązanie do poczty e-mail i przechowywania danych w chmurze zapewnia najpotężniejsze środki bezpiecznej wymiany danych, zapewniając bezpieczeństwo i prywatność danych.

/ Utwórz bezpłatne konto