Der gläserne Schutzschild: Warum Apples 'E-Mail Adresse verbergen' keinen Durchsuchungsbeschluss stoppen kann

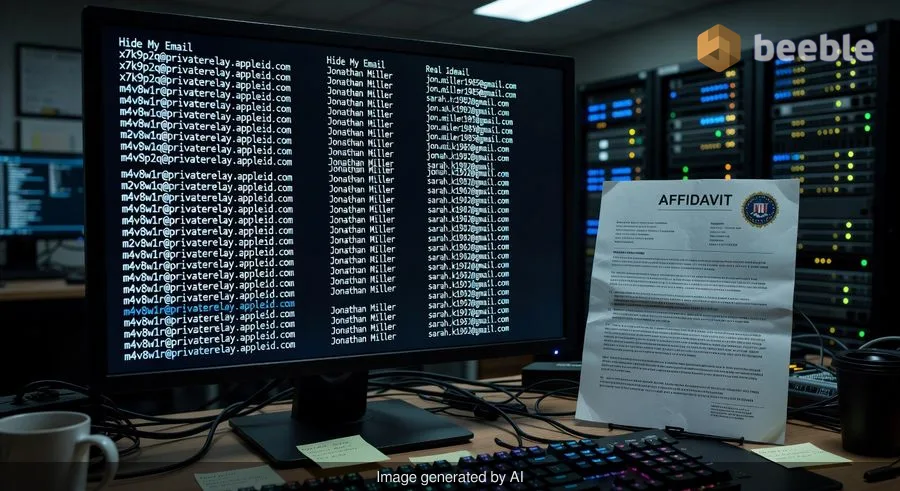

Anfang dieses Monats enthüllte eine eidesstattliche Erklärung eines Gerichts eine frappierende Realität für Millionen von iCloud+-Nutzern: Apple stellte Bundesagenten die echten Identitäten von Kunden zur Verfügung, die glaubten, hinter einer digitalen Maske zu agieren. Im Rahmen einer Untersuchung von Drohungen gegen Alexis Wilkins, die Freundin des ehemaligen Regierungsbeamten Kash Patel, forderte das FBI erfolgreich Aufzeichnungen von Apple an, die eine „E-Mail Adresse verbergen“-Adresse enttarnten.

Als Reaktion auf die rechtliche Anfrage stellte Apple nicht nur einen Namen zur Verfügung; sie händigten die vollständige Identität des Kontoinhabers sowie Aufzeichnungen für 134 weitere anonymisierte E-Mail-Konten aus, die von demselben Benutzer erstellt worden waren. Dieser Vorfall dient als eindringliche Erinnerung daran, dass Datenschutz in der Welt von Big Tech oft ein granularer Dienst gegenüber kommerziellen Einheiten ist, aber keine systemische Barriere gegen den Staat.

Die Architektur einer pseudonymen Identität

Um zu verstehen, wie es dazu kam, müssen wir uns zunächst das Fundament des Hauses ansehen, das Apple gebaut hat. „E-Mail Adresse verbergen“ ist eine Funktion zur Wahrung der Privatsphäre, mit der Benutzer eindeutige, zufällige E-Mail-Adressen generieren können. Diese Adressen fungieren als Relaisstation: Ein Newsletter oder eine Einzelhandelsseite sendet eine E-Mail an die Zufallsadresse, und Apple leitet diese an Ihren persönlichen Posteingang weiter.

Apple ist transparent darüber, dass sie den Inhalt dieser Nachrichten nicht lesen. Der Dienst ist jedoch grundlegend pseudonym, nicht anonym. In einem technischen Kontext bedeutet Pseudonymität, dass Ihr echter Name zwar an der Oberfläche nicht sichtbar ist, aber ein Hauptschlüssel existiert, der das Alias mit der tatsächlichen Identität verknüpft. Apple führt das Verzeichnis, das „random-string-7@icloud.com“ mit „john.doe@email.com“ verbindet. Wenn die Strafverfolgungsbehörden eine gültige gesetzliche Anfrage vorlegen, konsultiert Apple einfach dieses Verzeichnis.

Privatsphäre vor Marketingexperten vs. Privatsphäre vor dem Gesetz

Interessanterweise verwechseln viele Nutzer digitale Hygiene mit rechtlicher Immunität. Wir nutzen diese Funktionen, um dem aufdringlichen Blick von Datenhändlern und dem hartnäckigen Drängen von Marketing-Algorithmen zu entgehen. In dieser Hinsicht ist die Funktion robust. Sie verhindert, dass eine Schuhmarke Ihre primäre E-Mail-Adresse an tausend andere Anbieter verkauft.

Letztendlich ist Apple jedoch ein zentralisierter Datenverantwortlicher. Da sie die Infrastruktur des Relais verwalten, besitzen sie die Metadaten über die Existenz des Kontos. In einem regulatorischen Kontext ist dies eine prekäre Position für Nutzer, die glauben, sie seien wahrhaft unsichtbar. Während Apple Datenschutz als grundlegendes Menschenrecht propagiert, agieren sie auch innerhalb eines rechtlichen Rahmens, der die Einhaltung gerichtlich angeordneter Durchsuchungsbeschlüsse erfordert. Anders ausgedrückt: Der Schild, den Apple Ihnen gibt, besteht aus Glas – er ist hervorragend geeignet, um hindurchzusehen und den Wind abzuhalten, aber er zerbricht unter der Last einer bundesstaatlichen Untersuchung.

Die Perspektive des digitalen Detektivs

Als jemand, der Datenschutzrichtlinien akribisch prüft, habe ich oft die Unstimmigkeiten zwischen Marketing-Slogans und dem Kleingedruckten bemerkt. Wenn ich ein neues Gerät oder einen neuen Dienst erhalte, schaue ich als Erstes in den Abschnitt „Unterstützung für Strafverfolgungsbehörden“ des Transparenzberichts. Die meisten IT-Unternehmen behaupten, ihnen liege „Ihre Sicherheit am Herzen“, aber als Forscher glaube ich das erst, wenn ich sehe, wie sie mit einer Vorladung umgehen.

In meiner Arbeit wende ich das Prinzip der Datenminimierung nicht nur auf die Artikel an, die ich schreibe, sondern auch auf meinen eigenen digitalen Fußabdruck. Ich frage oft: „Ist diese Information ein Vermögenswert oder eine Belastung?“ Für Apple ist die Verbindung zwischen Ihrem Alias und Ihrer echten Identität eine Belastung. Es ist ein Datensatz, den sie speichern müssen, damit der Dienst funktioniert, was zwangsläufig zu einem Ziel für Ermittler wird. Dies ist der „Flickenteppich“ des modernen Datenschutzes: eine Reihe kleiner, zusammengenähter Schutzmaßnahmen, die dennoch erhebliche Lücken lassen.

Die Realität der Übergabe

Laut den Gerichtsunterlagen, über die zuerst 404 Media berichtete, war die Anfrage des FBI Teil einer nuancierten Untersuchung mutmaßlicher Drohungen. Die eidesstattliche Erklärung besagt, dass Apple Aufzeichnungen zur Verfügung stellte, die darauf hindeuteten, dass das anonymisierte Konto mit dem „Ziel-Apple-Konto“ verknüpft war.

Dies unterstreicht eine systemische Wahrheit: Wenn Sie in einem Ökosystem angemeldet sind – sei es Apple, Google oder Microsoft –, sind Ihre „anonymen“ Funktionen an eine Zahlungsmethode, eine Telefonnummer und eine physische Geräte-ID gebunden. Ungeachtet des Marketings von Apple sind sie diejenigen, die den Schlüssel zum Labyrinth halten. Wenn die Polizei mit den richtigen Papieren an ihre Tür klopft, wird Apple aufschließen.

Praktische Schritte für Datenschutzbewusste

Wenn Sie „E-Mail Adresse verbergen“ oder ähnliche Dienste nutzen, ist es wichtig, deren Grenzen zu verstehen. Diese Tools eignen sich hervorragend zur Verwaltung Ihres digitalen Fußabdrucks und zur Verringerung des Risikos, dass ein „Ölteppich“ (eine Datenpanne) bei einer Drittanbieter-Website Ihre primären Zugangsdaten offenlegt. Sie sind jedoch kein Werkzeug für Whistleblowing oder hochgradige Anonymität.

| Funktion | Schützt vor | Schützt NICHT vor |

|---|---|---|

| E-Mail Adresse verbergen | Datenhändlern & Spammern | Bundesstaatlichen Durchsuchungsbeschlüssen |

| E-Mail-Weiterleitung | Preisgabe der primären E-Mail | Metadaten-Zugriff des Dienstanbieters |

| iCloud+ Verschlüsselung | Abfangen von Inhalten | Aufdeckung der Kontoidentität |

Was als Nächstes zu tun ist

Um Ihre digitalen Grenzen besser zu schützen, empfehle ich die folgenden praktischen Schritte:

- Überprüfen Sie Ihre Aliase: Gehen Sie zu Ihren iCloud-Einstellungen und prüfen Sie, wie viele „E-Mail Adresse verbergen“-Adressen aktiv sind. Löschen Sie alle, die nicht mehr verwendet werden, um Ihren Metadaten-Fußabdruck zu minimieren.

- Nutzen Sie dezentrale Alternativen: Wenn Ihr Bedrohungsmodell echte Anonymität erfordert (z. B. für sensible journalistische Quellen), ziehen Sie dezentrale oder Ende-zu-Ende-verschlüsselte E-Mail-Dienste in Betracht, die keine Verknüpfung mit einer primären Identität oder Telefonnummer erfordern.

- Lesen Sie die Transparenzberichte: Überprüfen Sie regelmäßig den Transparenzbericht von Apple, um zu sehen, wie viele Anfragen von Strafverfolgungsbehörden sie erhalten und wie oft sie diesen nachkommen. Dies bietet einen klaren Blick auf die regulatorische Landschaft.

- Praktizieren Sie Datenminimierung: Geben Sie Apple nicht Ihren echten Namen oder Ihre primäre Telefonnummer an, wenn Sie beabsichtigen, deren Dienste für sensible Kommunikation zu nutzen, obwohl dies innerhalb ihres „Walled Garden“ zunehmend schwieriger wird.

Letztendlich sollte „Privacy by Design“ das Fundament unseres digitalen Lebens sein, aber wir müssen jedem Unternehmensversprechen gegenüber skeptisch bleiben, das behauptet, „unbezwingbar“ zu sein. Wahre digitale Hygiene erfordert das Wissen darüber, wo genau der Schutz endet und wo das Gesetz beginnt.

Quellen:

- Federal Bureau of Investigation (FBI) Search Warrant Affidavit (re: Alexis Wilkins investigation).

- Apple Legal Process Guidelines for Government & Law Enforcement.

- Electronic Communications Privacy Act (ECPA).

- 404 Media / Court Watch reporting on FBI vs. Apple iCloud records.

Haftungsausschluss: Dieser Artikel dient ausschließlich Informations- und journalistischen Zwecken und stellt keine formelle Rechtsberatung dar. Wenn Sie mit einer rechtlichen Angelegenheit bezüglich der digitalen Privatsphäre konfrontiert sind, konsultieren Sie bitte einen qualifizierten Anwalt.

Wir sehen uns auf der anderen Seite.

Unsere Ende-zu-Ende-verschlüsselte E-Mail- und Cloud-Speicherlösung bietet die leistungsfähigsten Mittel für den sicheren Datenaustausch und gewährleistet die Sicherheit und den Schutz Ihrer Daten.

/ Kostenloses Konto erstellen