El Escudo de Cristal: Por Qué 'Ocultar mi correo' de Apple No Puede Bloquear una Orden Federal

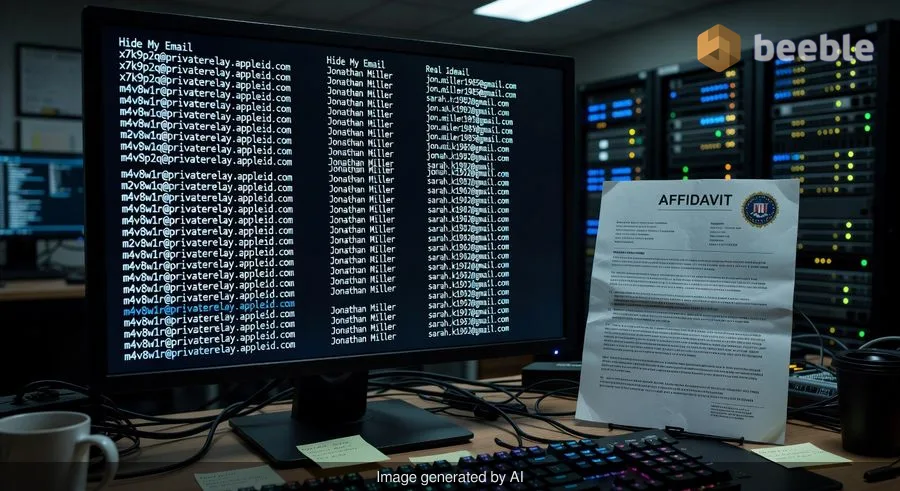

A principios de este mes, una declaración jurada judicial reveló una realidad impactante para millones de usuarios de iCloud+: Apple proporcionó a agentes federales las identidades reales de clientes que pensaban que operaban tras una máscara digital. Como parte de una investigación sobre amenazas contra Alexis Wilkins, la novia del exfuncionario gubernamental Kash Patel, el FBI solicitó con éxito registros a Apple que desenmascararon una dirección de ‘Ocultar mi correo’.

En respuesta a la solicitud legal, Apple no solo proporcionó un nombre; entregaron la identidad completa del titular de la cuenta y los registros de otras 134 cuentas de correo electrónico anonimizadas creadas por el mismo usuario. Este incidente sirve como un sofisticado recordatorio de que en el mundo de las grandes tecnológicas, la privacidad suele ser un servicio granular proporcionado contra entidades comerciales, no una barrera sistémica contra el Estado.

La Arquitectura de una Identidad Seudónima

Para entender cómo sucedió esto, primero debemos observar los cimientos de la casa que Apple construyó. ‘Ocultar mi correo’ es una función de preservación de la privacidad que permite a los usuarios generar direcciones de correo electrónico únicas y aleatorias. Estas direcciones actúan como una estación de retransmisión: un boletín informativo o un sitio de venta minorista envía un correo a la dirección aleatoria, y Apple lo reenvía a su bandeja de entrada personal.

Apple es transparente sobre el hecho de que no leen el contenido de estos mensajes. Sin embargo, el servicio es fundamentalmente seudónimo, no anónimo. En un contexto técnico, la seudonimidad significa que, si bien su nombre real no es visible en la superficie, existe una clave maestra que vincula el alias con la identidad real. Apple mantiene el directorio que conecta ‘random-string-7@icloud.com’ con ‘john.doe@email.com’. Cuando las fuerzas del orden presentan una solicitud legal válida, Apple simplemente consulta ese directorio.

Privacidad frente a los Comercializadores vs. Privacidad frente a la Ley

Curiosamente, muchos usuarios confunden la higiene digital con la inmunidad legal. Utilizamos estas funciones para evitar la mirada intrusiva de los corredores de datos y el acoso persistente de los algoritmos de marketing. En este sentido, la función es robusta. Evita que una marca de zapatos venda su dirección de correo electrónico principal a otros mil proveedores.

Sin embargo, en última instancia, Apple es un controlador de datos centralizado. Debido a que gestionan la infraestructura de la retransmisión, poseen los metadatos de la existencia de la cuenta. En un contexto regulatorio, esta es una posición precaria para los usuarios que creen ser verdaderamente invisibles. Si bien Apple defiende la privacidad como un derecho humano fundamental, también operan dentro de un marco legal que requiere el cumplimiento de las órdenes de registro judiciales. Dicho de otro modo, el escudo que Apple le otorga es de cristal: es excelente para ver a través de él y protegerse del viento, pero se hace añicos cuando recibe el peso de una investigación federal.

La Perspectiva del Detective Digital

Como alguien que audita meticulosamente las políticas de privacidad, a menudo he notado las inconsistencias entre los eslóganes de marketing y la letra pequeña. Cuando recibo un nuevo dispositivo o servicio, lo primero que busco es la sección de ‘Soporte para las Fuerzas del Orden’ del informe de transparencia. La mayoría de las corporaciones de TI afirman que ‘se preocupan por su seguridad’, pero como investigador, no lo creo hasta que veo cómo manejan una citación judicial.

En mi trabajo, aplico el principio de minimización de datos no solo a los artículos que escribo, sino también a mi propia huella digital. A menudo me pregunto: ‘¿Es esta información un activo o un pasivo?’. Para Apple, el vínculo entre su alias y su identidad real es un pasivo. Es un dato que se ven obligados a almacenar para que el servicio funcione, lo que inevitablemente se convierte en un objetivo para los investigadores. Esta es la ‘colcha de retazos’ de la privacidad moderna: una serie de pequeñas protecciones cosidas que aún dejan brechas significativas.

La Realidad de la Entrega

Según los registros judiciales informados por primera vez por 404 Media, la solicitud del FBI fue parte de una investigación matizada sobre presuntas amenazas. La declaración jurada establece que Apple proporcionó registros que indicaban que la cuenta anonimizada estaba asociada con la ‘Cuenta de Apple Objetivo’.

Esto resalta una verdad sistémica: si ha iniciado sesión en un ecosistema —ya sea Apple, Google o Microsoft— sus funciones ‘anónimas’ están vinculadas a un método de facturación, un número de teléfono y una identificación de dispositivo físico. A pesar del marketing de Apple, ellos son quienes tienen la llave del laberinto. Si la policía llama a su puerta con la documentación adecuada, Apple la abrirá.

Pasos Prácticos para los Conscientes de la Privacidad

Si utiliza ‘Ocultar mi correo’ o servicios similares, es esencial comprender sus límites. Estas herramientas son excelentes para gestionar su huella digital y reducir el riesgo de que un ‘derrame de petróleo’ (una brecha de datos) en un sitio de terceros exponga sus credenciales principales. Sin embargo, no son una herramienta para la denuncia de irregularidades o el anonimato de alto riesgo.

| Función | Protege Contra | NO Protege Contra |

|---|---|---|

| Ocultar mi correo | Corredores de Datos y Spammers | Órdenes de Registro Federales |

| Reenvío de Correo | Exposición del Correo Principal | Acceso a Metadatos del Proveedor de Servicios |

| Cifrado de iCloud+ | Intercepción de Contenido | Descubrimiento de la Identidad de la Cuenta |

Qué Hacer a Continuación

Para proteger mejor sus límites digitales, recomiendo tomar estos pasos prácticos:

- Audite sus Alias: Vaya a la configuración de iCloud y revise cuántas direcciones de ‘Ocultar mi correo’ tiene activas. Elimine las que ya no use para minimizar su huella de metadatos.

- Use Alternativas Descentralizadas: Si su modelo de amenaza requiere un anonimato real (por ejemplo, para fuentes periodísticas sensibles), considere el uso de servicios de correo electrónico descentralizados o cifrados de extremo a extremo que no requieran un vínculo con una identidad principal o número de teléfono.

- Lea los Informes de Transparencia: Verifique periódicamente el Informe de Transparencia de Apple para ver cuántas solicitudes de las fuerzas del orden reciben y con qué frecuencia cumplen. Esto proporciona una visión clara del panorama regulatorio.

- Practique la Minimización de Datos: No proporcione su nombre real o número de teléfono principal a Apple si tiene la intención de utilizar sus servicios para comunicaciones sensibles, aunque esto es cada vez más difícil dentro de su ‘jardín vallado’.

En última instancia, la privacidad desde el diseño debería ser la base de nuestras vidas digitales, pero debemos seguir siendo escépticos ante cualquier promesa corporativa que afirme ser ‘impenetrable’. La verdadera higiene digital requiere saber exactamente dónde termina la protección y dónde comienza la ley.

Fuentes:

- Federal Bureau of Investigation (FBI) Search Warrant Affidavit (re: Alexis Wilkins investigation).

- Apple Legal Process Guidelines for Government & Law Enforcement.

- Electronic Communications Privacy Act (ECPA).

- 404 Media / Court Watch reporting on FBI vs. Apple iCloud records.

Descargo de responsabilidad: Este artículo tiene fines informativos y periodísticos únicamente y no constituye asesoramiento legal formal. Si se enfrenta a un asunto legal relacionado con la privacidad digital, consulte con un abogado calificado.

Nos vemos en el otro lado.

Nuestra solución de correo electrónico cifrado y almacenamiento en la nube de extremo a extremo proporciona los medios más potentes para el intercambio seguro de datos, lo que garantiza la seguridad y la privacidad de sus datos.

/ Crear una cuenta gratuita