#cyberbezpieczenstwo - Beeble Blog

Badacze demonstrują samopowielającego się robaka AI wykorzystującego lokalne modele o otwartych wagach, omijającego tradycyjne zabezpieczenia w celu rozprzestrzeniania się poprzez przepełnienia semantyczne.

OpenAI wprowadza tryb blokady (Lockdown Mode), aby chronić użytkowników ChatGPT przed atakami typu prompt injection i eksfiltracją danych. Dowiedz się, jak to ustawienie zabezpiecza wrażliwe dane.

UK Visa Portal ujawnił ponad 100 000 paszportów i zdjęć selfie. Dowiedz się o ryzyku związanym z zewnętrznymi usługami wizowymi i o tym, jak chronić swoje wrażliwe dane.

Discord kończy globalne wdrażanie szyfrowania end-to-end dla wszystkich połączeń głosowych i wideo, co oznacza dużą zmianę w branży w stronę prywatności użytkowników.

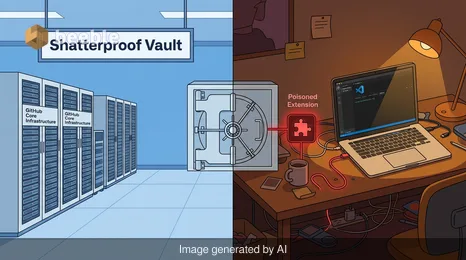

GitHub potwierdza naruszenie ponad 3800 wewnętrznych repozytoriów. Dowiedz się, jak zainfekowane rozszerzenie VS Code i grupa TeamPCP naruszyły łańcuch dostaw oprogramowania.

Nowy model AI Mythos firmy Anthropic ujawnił ryzyka systemowe w światowych finansach. Oto co briefing dla FSB oznacza dla Twoich pieniędzy i bezpieczeństwa cyfrowego.

Dowiedz się, jak halucynacje AI tworzą krytyczne zagrożenia bezpieczeństwa, od złośliwego przejmowania nazw pakietów po naruszone potoki budowania oprogramowania, i jak bronić swoje systemy.

Analiza poważnych podatności jądra Linux występujących jedna po drugiej w maju 2026 roku. Dowiedz się o ryzykach technicznych, wadach architektonicznych i strategiach mitygacji.

Do zobaczenia po drugiej stronie.

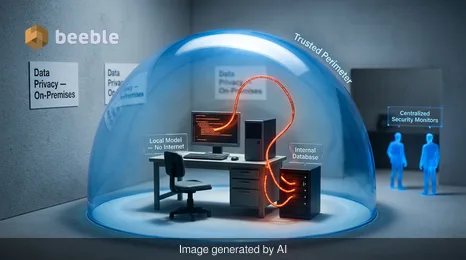

Nasze kompleksowe, szyfrowane rozwiązanie do poczty e-mail i przechowywania danych w chmurze zapewnia najpotężniejsze środki bezpiecznej wymiany danych, zapewniając bezpieczeństwo i prywatność danych.

/ Utwórz bezpłatne konto