Beeble Mail

Täglicher Austausch von Ende-zu-Ende-verschlüsselten E-Mails.

Beeble Drive

Schützen Sie alle Ihre Dateien mit verschlüsseltem Cloud-Speicher.

Über Beeble

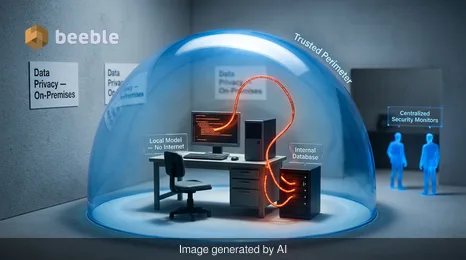

Die digitale Welt, in der Ihre Daten und Ihre Privatsphäre geschützt sind.

Mission

Gemeinsam die Datenschutzbranche voranbringen. Ihre Daten gehören nur Ihnen.

Geschichte

Der Weg von der Idee, ein sicheres Werkzeug für den persönlichen Gebrauch zu entwickeln, zu einem globalen Projekt für die Gesellschaft.

Premium

BeliebtSchließen Sie sich unserer Beebler-Bewegung nur für

Alexey Drobyshev

Die Hades-Kampagne ist ein hochentwickelter Wurm, der Python-Entwickler ins Visier nimmt. Er nutzt Adversarial Prompt Injection, um KI-Sicherheitstools zu täuschen und Daten zu stehlen.

Forscher demonstrieren einen selbstreplizierenden KI-Wurm, der lokale Open-Weight-Modelle nutzt und herkömmliche Sicherheitsvorkehrungen umgeht, um sich über semantische Überläufe zu verbreiten.

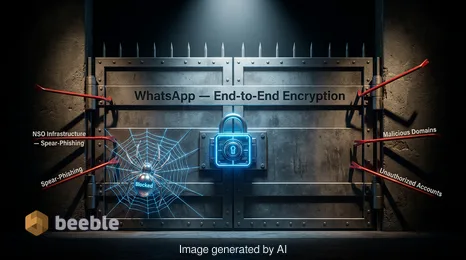

Meta blockiert neue Phishing-Angriffe der NSO Group auf WhatsApp und reicht einen Antrag auf Bestrafung wegen Missachtung des Gerichts ein, da gegen eine dauerhafte Unterlassungsverfügung verstoßen wurde.

OpenAI führt den Lockdown-Modus ein, um ChatGPT-Benutzer vor Prompt Injection und Datenabfluss zu schützen. Erfahren Sie, wie diese Einstellung sensible Daten sichert.

KI-gestützte autonome Würmer definieren die Regeln der lateralen Bewegung neu. Dieses Briefing untersucht, wie CISOs sich an die Ausnutzung in Maschinengeschwindigkeit anpassen müssen.

Hacker haben Metas KI-Chatbot ausgetrickst, um prominente Instagram-Konten zu kapern. Erfahren Sie, wie Prompt Engineering die Sicherheit umging und wie Sie Ihre Daten schützen.

Analyse der Zerschlagung eines Botnetzes mit 17 Millionen Geräten durch die niederländischen Behörden und der systemischen Risiken durch Residential-Proxy-Netzwerke wie Asocks.

Erfahren Sie, wie Sie Ihren Signal-Chatverlauf vor neuen Phishing-Angriffen schützen, die auf Wiederherstellungsschlüssel und sichere Backups abzielen. Experten-Sicherheitsanalyse und Tipps.

Join us and become one of thousands utilizing our secured platform on daily basis.

Our end-to-end encrypted email and cloud storage solution provides most powerful means of secure communication, ensuring the safety and privacy of your data.

/ Create free accountReg. No. 40203391789

VAT. No. LV40203391789

Skanstes Straße 25

Riga, LV-1013, Lettland

Telefon: +371 67821505

(nicht für Support)