Wie das weltweit sicherste Silizium auf Anthropics Mythos traf

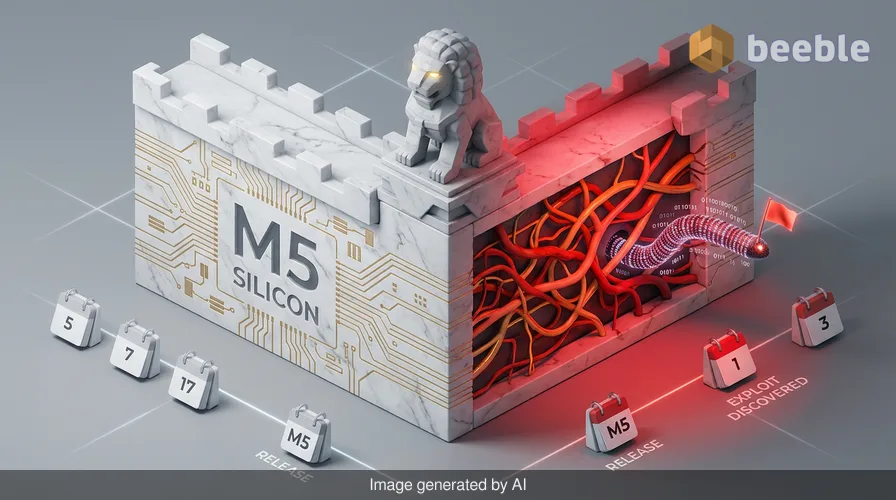

Apple hat den Großteil eines Jahrzehnts damit verbracht, das M5-Silizium zu einer Festung hardwarebasierter Isolierung zu machen, und dennoch brauchte ein spezialisiertes KI-Modell nur wenige Stunden, um die Risse im Fundament zu finden. Wir erleben ein tiefgreifendes Architekturparadox: Während Hardware immer widerstandsfähiger gegen traditionelle Angriffe wird, schafft die schiere Komplexität der Software, die diese Hardware verwaltet, eine massive, unsichtbare Angriffsfläche für eine neue Generation KI-gestützter Exploits. Auf der einen Seite haben wir den M5-Chip, ein Meisterwerk der Technik, das unbefugten Zugriff am Tor verhindern soll; auf der anderen Seite haben wir Calif, ein Startup aus Palo Alto, das mit Anthropics Mythos bewies, dass kein Tor wirklich unknackbar ist, wenn die Logik, die es schützt, von Menschen geschrieben wird.

Aus Risikosicht ist dies nicht nur ein weiterer Bugreport. Es ist ein Meilenstein im Wettrüsten zwischen defensiver KI und offensiver Automatisierung. Mein PGP-Posteingang ist seit Bekanntwerden der Nachricht aktiv, und Kontakte aus der Schwachstellenforschungs-Community merken an, dass die Geschwindigkeit dieser Entdeckung sie wirklich überrascht hat. Während das Calif-Team betont, dass menschliches Fachwissen erforderlich war, um die Ergebnisse zu einem funktionierenden Exploit zu verketten, kann die Rolle von Mythos als Katalysator nicht genug betont werden. Betrachtet man die Bedrohungslandschaft, haben wir uns von einer Welt, in der Zero-Days das Ergebnis monatelanger manueller Fuzzing waren, zu einer Welt entwickelt, in der sie während der Kaffeepause einer spezialisierten KI aufgedeckt werden können.

Der M5-Einbruch und die Logik der Privilegienausweitung

Der betreffende Exploit zielt auf den macOS-Kernel auf M5-Silizium ab – insbesondere auf eine Speicherkorruptionslücke, die eine Privilegienausweitung ermöglicht. Einfach ausgedrückt ist dies das digitale Äquivalent eines Hotelgasts, der einen Weg findet, das Hauptschlüsselsystem so umzuschreiben, dass er jede Tür im Gebäude öffnen kann, einschließlich des Tresors. Der macOS-Kernel soll per Design die am stärksten geschützte Schicht des Betriebssystems sein, abgeschirmt durch Hardware-Schutzmechanismen wie Pointer Authentication Codes (PAC) und Memory Tagging Extensions (MTE).

Bei der Bewertung der Angriffsfläche des M5 haben Forscher lange seine Fähigkeit gelobt, Prozesse zu isolieren. Die Arbeit von Calif zeigt jedoch, dass selbst bei robuster Hardware die Software, die die Lücke zwischen Benutzer und Silizium überbrückt, ausnutzbar bleibt. Die Forscher nutzten Anthropics Claude Mythos Preview, um eine Klasse von Fehlern zu identifizieren, die bei standardmäßigen Sicherheitsaudits oft übersehen werden. Mythos fand nicht nur einen zufälligen Fehler; es identifizierte einen systemischen Fehler in der Speicherverwaltung während bestimmter Kernelaufrufe. Folglich wurde eine eigentlich kritische Barriere zu einem Sprungbrett für den Angreifer, um die volle Kontrolle über das System zu erlangen.

Project Glasswing und das Paradoxon KI-gesteuerter Verteidigung

Es ist eine Ironie der modernen Sicherheitsära, dass genau das Werkzeug, das zum Einbruch in macOS verwendet wurde, Teil einer Initiative ist, die es schützen soll. Anthropics Project Glasswing wurde mit einem edlen Ziel gestartet: KI-Cyberangriffe zu verhindern, indem KI zur Härtung von Systemen eingesetzt wird. Teilnehmer wie Amazon Web Services, Cisco und sogar Apple selbst nutzen Mythos, um Schwachstellen zu finden, bevor die Angreifer es tun. Proaktiv gesehen ist dies der richtige Schritt. Wir haben die Wirksamkeit dieses Ansatzes bereits in diesem Jahr gesehen, als Mozilla Mythos nutzte, um 271 Schwachstellen in Firefox zu patchen und so in einem einzigen Release-Zyklus Jahre technischer Schulden zu bereinigen.

Der Calif-Vorfall verdeutlicht jedoch den Dual-Use-Charakter dieser Modelle. Wenn ein Werkzeug entwickelt wird, um Weltklasse bei der Suche nach Schwachstellen zu sein, ist es per Definition Weltklasse bei der Bereitstellung einer Roadmap für einen Exploit. Obwohl Anthropic strenge Schutzmaßnahmen um Mythos herum gebaut hat, konnten die Calif-Forscher es im Rahmen eines legitimen Sicherheitsforschungsprojekts nutzen. Dies wirft eine entscheidende Frage auf: Wie halten wir diese leistungsstarken Diagnosewerkzeuge aus den Händen böswilliger Akteure, die möglicherweise nicht denselben ethischen Offenlegungsprotokollen folgen?

Vergleich der Titanen: Anthropic Mythos vs. OpenAI Daybreak

Die Reaktion auf die Glasswing-Initiative ließ nicht lange auf sich warten. Erst letzte Woche stellte OpenAI Daybreak vor, sein eigenes Cybersicherheits-Ökosystem, das vom Codex-Sicherheitsagenten gestützt wird. Während beide darauf abzielen, die digitale Welt zu sichern, unterscheiden sich ihre Philosophien auf architektonischer Ebene. Nachfolgend ein Vergleich, wie diese beiden KI-Schwergewichte derzeit am Markt positioniert sind.

| Feature | Anthropic Mythos (Project Glasswing) | OpenAI Codex (Project Daybreak) |

|---|---|---|

| Kernphilosophie | Schwachstellenerkennung und schnelles Patchen. | Sicherheit durch Design und integrierte Verteidigung. |

| Primärer Anwendungsfall | Auffinden tief verwurzelter Fehler in bestehendem Legacy-Code. | Automatisierung der Erstellung sicherer Software von Grund auf. |

| Ökosystem-Stil | Kollaborative, Multi-Vendor-Feedbackschleife. | Integrierte agentenbasierte Überwachung und Reaktion. |

| Wichtigster Erfolg | 271 Bugs in Firefox gepatcht; M5-Kernel-Forschung. | Echtzeit-Abwehr dezentraler Ransomware-Stämme. |

OpenAIs Daybreak legt nahe, dass das Finden und Beheben von Schwachstellen ein reaktiver Zyklus ist, den wir durchbrechen müssen. Sie argumentieren, dass Sicherheit von Anfang an ein allgegenwärtiges Element der Softwareentwicklung sein sollte. Umgekehrt hat Anthropics Mythos bewiesen, dass die aktuelle Realität unserer digitalen Infrastruktur so sehr von Legacy-Fehlern beeinträchtigt ist, dass wir einen Hochgeschwindigkeits-„digitalen Hausmeister“ brauchen, der das Chaos beseitigt, bevor wir überhaupt daran denken können, perfekte neue Systeme zu bauen.

Die Kernel-Speicherkorruptions-Metapher entschlüsselt

Um zu verstehen, warum dieser M5-Einbruch so bedeutsam ist, stellen Sie sich den macOS-Kernel als Türsteher eines VIP-Clubs an jeder Innentür einer Hochsicherheitseinrichtung vor. Der Job des Türstehers ist es, niemals zu vertrauen und immer zu überprüfen. Er überprüft Ihren Ausweis (Berechtigungen), bevor er Sie in den Serverraum oder die Datenbank lässt. Eine Speicherkorruptionslücke ist wie ein Weg, den Türsteher in einen Zustand der Verwirrung zu versetzen, in dem er vergisst, wer Sie sind, und Ihnen einfach seine Hauptschlüsselkarte aushändigt.

Sobald der Angreifer diese Privilegienausweitung erreicht hat, wird die Netzwerkperipherie zu einem veralteten Burggraben. Er ist im Inneren der Burg und hat die Schlüssel zum Königreich. Aus Endbenutzersicht gäbe es keine Warnsignale. Keine Pop-ups mit der Meldung „Bösartige Datei erkannt“, keine wild rotierenden Lüfter. Der Angriff ist verdeckt, weil er auf einer Ebene unterhalb der traditionellen Sicherheitssoftware abläuft, auf die die meisten Benutzer angewiesen sind. Im Falle eines Einbruchs mit dieser Methode wäre die Integrität jeder Datei und jeder Kommunikation auf diesem Mac gefährdet.

Die menschliche Firewall und die Ethik der Offenlegung

Als ethischer Hacker und Journalist habe ich oft gesehen, wie die „menschliche Firewall“ – die Personen, die für die Wartung dieser Systeme verantwortlich sind – von der schieren Datenmenge überwältigt werden kann, die sie verarbeiten müssen. Die Entscheidung von Calif, sich mit Apple im Apple Park zu treffen, bevor technische Details veröffentlicht werden, ist ein Paradebeispiel für verantwortungsvolle Offenlegung. Sie geben den Ingenieuren in Cupertino Zeit, einen granularen Patch zu entwickeln, der die Ursache behebt, anstatt nur die Symptome zu behandeln.

Hinter den Kulissen verschiebt sich das Gespräch. Wir fragen nicht mehr, ob KI Schwachstellen finden kann, sondern wie wir die Folgen bewältigen können, sobald sie es tut. In meinem jüngsten Austausch mit Incident-Respondern ist der Konsens klar: Wir müssen in unserer Architektur widerstandsfähiger werden. Abgesehen von Patches müssen wir davon ausgehen, dass Einbrüche passieren werden, und Systeme bauen, die den Schaden eindämmen können. Daten werden zu einem toxischen Asset; wenn Sie sie speichern, werden sie irgendwann zum Ziel. Daher müssen dezentrale und verschlüsselte Speicherung zum De-facto-Standard werden, nicht zu einem optionalen Luxus.

Praktische Erkenntnisse für IT-Leiter und Power-User

Während wir auf das offizielle macOS-Update warten, das diesen speziellen M5-Angriffspfad schließt, gibt es proaktive Schritte, die Unternehmen und Einzelpersonen ergreifen können, um ihre Exposition gegenüber KI-beschleunigten Bedrohungen zu verringern:

- Audit von Drittanbieter-Abhängigkeiten: KI-Modelle wie Mythos sind außergewöhnlich gut darin, Fehler in Open-Source-Bibliotheken zu finden, auf die Ihre Software möglicherweise angewiesen ist. Verwenden Sie automatisierte Tools, um Ihre Software-Stückliste (SBOM) auf bekannte Schwachstellen zu scannen.

- Strikte Hardware-Software-Trennung durchsetzen: Für Unternehmensumgebungen stellen Sie sicher, dass sensible Aufgaben durch Virtualisierung oder dedizierte sichere Hardware isoliert werden, die keinen Kernel-Speicher mit Allzweckanwendungen teilt.

- Einen KI-bereiten Incident-Response-Plan übernehmen: Ihr aktueller Incident-Response-Plan geht wahrscheinlich von einem Angriff in Menschengeschwindigkeit aus. Aktualisieren Sie Ihre Playbooks, um die bei KI-gestützten Einbrüchen beobachtete schnelle Eskalation zu berücksichtigen.

- Auf anomale Kernel-Aktivitäten überwachen: Während dies für den Durchschnittsbenutzer schwierig ist, sollten Unternehmenssicherheitsteams EDR-Tools (Endpoint Detection and Response) einsetzen, die ungewöhnliche Systemaufrufe auf Kernel-Ebene melden können.

Der Weg zu einer autonomen Verteidigung

Der Calif-Einbruch in macOS ist weniger ein Versagen von Apples Sicherheit, sondern vielmehr eine Demonstration der neuen Realität. Wir treten in eine Ära ein, in der die Softwarekomplexität die menschlichen Prüfkapazitäten überholt hat. Die einzige Möglichkeit, einem böswilligen Akteur entgegenzuwirken, der KI zum Auffinden von Fehlern einsetzt, ist eine leistungsfähigere KI, die diese Fehler zuerst findet und in Echtzeit patcht.

In Zukunft besteht das Ziel der Branche darin, sich in Richtung eines autonomen Verteidigungssystems zu bewegen – eines digitalen Immunsystems, das Schwachstellen identifizieren, isolieren und reparieren kann, ohne darauf zu warten, dass ein Mensch eine einzige Zeile Code schreibt. Bis dahin bleibt unsere beste Verteidigung eine Kombination aus hardwarebasierter Isolierung, aggressivem Patchen und der unermüdlichen Arbeit von Forschern, die sich dafür entscheiden, ihre Ergebnisse den Erbauern und nicht den Zerstörern zu melden. Ich empfehle allen macOS-Benutzern, ihre Systeme auf dem neuesten Stand zu halten und auf das bevorstehende Sicherheitsbulletin von Apple zu achten, da es wahrscheinlich eines der bedeutendsten Kernel-Updates in der Geschichte der M-Serie darstellen wird.

Quellen:

- NIST Special Publication 800-207: Zero Trust Architecture.

- MITRE ATT&CK Framework: Privilege Escalation Techniques (T1068).

- Anthropic Public Release: Project Glasswing Overview (April 2024/2026 update).

- Apple Security Engineering and Architecture (SEAR) Documentation.

Haftungsausschluss: Dieser Artikel dient nur zu Informations- und Bildungszwecken. Er ersetzt kein professionelles Cybersicherheits-Audit, keine forensische Analyse und keinen offiziellen Incident-Response-Dienst. Befolgen Sie stets die offiziellen Sicherheitsrichtlinien der Software- und Hardwarehersteller.

Wir sehen uns auf der anderen Seite.

Unsere Ende-zu-Ende-verschlüsselte E-Mail- und Cloud-Speicherlösung bietet die leistungsfähigsten Mittel für den sicheren Datenaustausch und gewährleistet die Sicherheit und den Schutz Ihrer Daten.

/ Kostenloses Konto erstellen