Cybersécurité

La campagne Hades est un ver sophistiqué ciblant les développeurs Python. Il utilise l'injection de prompts adverses pour tromper les outils de sécurité IA et dérober des données.

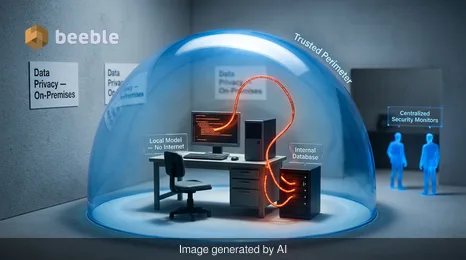

Des chercheurs démontrent un ver IA auto-réplicateur utilisant des modèles locaux à poids ouverts, contournant la sécurité traditionnelle pour se propager via des dépassements sémantiques.

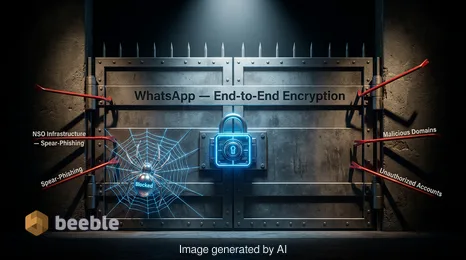

Meta bloque de nouvelles attaques de phishing de NSO Group sur WhatsApp et dépose une plainte pour outrage au tribunal suite à la violation d'une injonction permanente contre le fournisseur de logiciels espions.

OpenAI introduit le mode Restriction pour protéger les utilisateurs de ChatGPT contre l'injection de commandes et l'exfiltration de données. Découvrez comment ce paramètre sécurise les données sensibles.

Les vers autonomes alimentés par l'IA réécrivent les règles du mouvement latéral. Ce briefing explore comment les RSSI doivent s'adapter à l'exploitation à la vitesse de la machine.

Des pirates ont trompé le chatbot IA de Meta pour détourner des comptes Instagram de haut profil. Découvrez comment l'ingénierie de prompt a contourné la sécurité et comment protéger vos données.

Analyse du démantèlement par les autorités néerlandaises d'un botnet de 17 millions d'appareils et des risques systémiques posés par les réseaux de proxys résidentiels comme Asocks.

Découvrez comment protéger votre historique de discussion Signal contre les nouvelles attaques de phishing ciblant les clés de récupération et les sauvegardes sécurisées. Analyse d'expert et conseils de sécurité.

On se retrouve de l'autre côté.

Notre solution de messagerie cryptée de bout en bout et de stockage en nuage constitue le moyen le plus puissant d'échanger des données en toute sécurité, garantissant ainsi la sûreté et la confidentialité de vos données.

/ Créer un compte gratuit