Comment le silicium le plus sécurisé du monde a trouvé son maître dans le Mythos d'Anthropic

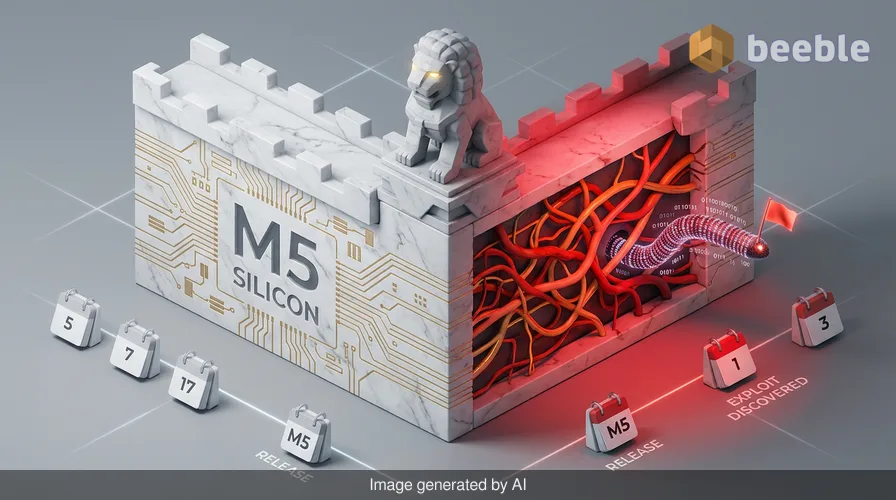

Apple a passé la majeure partie d'une décennie à construire le silicium M5 comme une forteresse d'isolement au niveau matériel, mais il n'a fallu que quelques heures à un modèle d'IA spécialisé pour trouver les fissures dans les fondations. Nous assistons à un paradoxe architectural profond : alors que le matériel devient de plus en plus résistant aux attaques traditionnelles, la complexité même du logiciel qui gère ce matériel crée une surface d'attaque massive et furtive pour une nouvelle génération d'exploits assistés par l'IA. D'un côté, nous avons la puce M5, un chef-d'œuvre d'ingénierie conçu pour empêcher tout accès non autorisé à la porte ; de l'autre, Calif, une startup de Palo Alto qui a utilisé le Mythos d'Anthropic pour prouver qu'aucune porte n'est vraiment inviolable lorsque la logique qui la protège est écrite par des humains.

D'un point de vue des risques, ce n'est pas simplement un autre rapport de bogue. C'est une étape dans la course aux armements entre l'IA défensive et l'automatisation offensive. Ma boîte de réception PGP est active depuis l'annonce, avec des contacts de la communauté de recherche en vulnérabilités qui notent que la vitesse de cette découverte était ce qui les a vraiment pris au dépourvu. Bien que l'équipe de Calif maintienne que l'expertise humaine était nécessaire pour enchaîner les découvertes en un exploit fonctionnel, le rôle de Mythos en tant que catalyseur ne peut être surestimé. En regardant le paysage des menaces, nous sommes passés d'un monde où les zero-days étaient le résultat de mois de fuzzing manuel à un monde où ils peuvent être découverts pendant la pause-café de l'après-midi d'une IA spécialisée.

La Brèche du M5 et la Logique de l'Élévation de Privilèges

L'exploit en question cible le noyau macOS sur le silicium M5—plus précisément, une vulnérabilité de corruption mémoire qui permet une élévation de privilèges. En termes simples, c'est l'équivalent numérique d'un invité d'hôtel qui trouve un moyen de réécrire le système de clé maîtresse pour ouvrir toutes les portes du bâtiment, y compris le coffre. Par conception, le noyau macOS est censé être la couche la plus protégée du système d'exploitation, protégée par des protections matérielles comme les codes d'authentification de pointeur (PAC) et les extensions de marquage mémoire (MTE).

En évaluant la surface d'attaque du M5, les chercheurs ont longtemps loué sa capacité à isoler les processus. Cependant, le travail de Calif montre que même avec un matériel robuste, le logiciel qui comble le fossé entre l'utilisateur et le silicium reste exploitable. Les chercheurs ont utilisé l'aperçu Claude Mythos d'Anthropic pour identifier une classe de bogues souvent négligés lors des audits de sécurité standard. Mythos n'a pas seulement trouvé une erreur aléatoire ; il a identifié un défaut systémique dans la façon dont la mémoire est gérée lors d'appels noyau spécifiques. Par conséquent, ce qui aurait dû être une barrière critique pour la mission est devenu un tremplin pour l'attaquant afin de prendre le contrôle total du système.

Project Glasswing et le Paradoxe de la Défense Pilotée par l'IA

C'est une ironie de l'ère moderne de la sécurité que l'outil même utilisé pour percer macOS fait partie d'une initiative censée le protéger. Le Project Glasswing d'Anthropic a été lancé avec un objectif noble : prévenir les cyberattaques par l'IA en utilisant l'IA pour renforcer les systèmes. Des participants comme Amazon Web Services, Cisco, et même Apple lui-même ont utilisé Mythos pour trouver des vulnérabilités avant les acteurs malveillants. De manière proactive, c'est la bonne décision. Nous avons vu l'efficacité de cette approche plus tôt cette année lorsque Mozilla a utilisé Mythos pour corriger 271 vulnérabilités dans Firefox, nettoyant efficacement des années de dette technique en un seul cycle de publication.

Cependant, l'incident Calif met en lumière la nature à double usage de ces modèles. Lorsqu'un outil est conçu pour être de classe mondiale dans la recherche de vulnérabilités, il est par définition de classe mondiale pour fournir la feuille de route d'un exploit. Bien qu'Anthropic ait construit des garde-fous stricts autour de Mythos, les chercheurs de Calif ont pu l'utiliser dans le cadre d'un projet de recherche en sécurité légitime. Cela soulève une question cruciale : comment empêcher ces puissants outils de diagnostic de tomber entre les mains d'acteurs malveillants qui pourraient ne pas suivre les mêmes protocoles de divulgation éthique ?

Comparaison des Titans : Anthropic Mythos vs. OpenAI Daybreak

La réponse à l'initiative Glasswing a été rapide. La semaine dernière encore, OpenAI a dévoilé Daybreak, son propre écosystème de cybersécurité ancré par l'agent de sécurité Codex. Bien que les deux visent à sécuriser le monde numérique, leurs philosophies diffèrent au niveau architectural. Voici une comparaison de la manière dont ces deux géants de l'IA sont actuellement positionnés sur le marché.

| Fonctionnalité | Anthropic Mythos (Project Glasswing) | OpenAI Codex (Project Daybreak) |

|---|---|---|

| Philosophie centrale | Découverte de vulnérabilités et correction rapide. | Sécurité par conception et défense intégrée. |

| Cas d'utilisation principal | Trouver des bogues profondément enfouis dans du code existant et hérité. | Automatiser la création de logiciels sécurisés à partir de zéro. |

| Style d'écosystème | Boucle de rétroaction collaborative multi-fournisseurs. | Surveillance et réponse intégrées basées sur des agents. |

| Succès clé | 271 bogues corrigés dans Firefox ; recherche sur le noyau M5. | Atténuation en temps réel de souches de ransomwares décentralisées. |

Daybreak d'OpenAI suggère que trouver et corriger les vulnérabilités est un cycle réactif que nous devons briser. Ils soutiennent que la sécurité devrait être un élément omniprésent du développement logiciel dès le premier jour. À l'inverse, Mythos d'Anthropic a prouvé que la réalité actuelle de notre infrastructure numérique est tellement compromise par des défauts hérités que nous avons besoin d'un "concierge numérique" à haute vitesse pour nettoyer le désordre avant même de pouvoir penser à construire de nouveaux systèmes parfaits.

Dissection de la Métaphore de la Corruption Mémoire du Noyau

Pour comprendre pourquoi cette brèche du M5 est si significative, imaginez le noyau macOS comme un videur de club VIP à chaque porte interne d'une installation hautement sécurisée. Le travail du videur est de ne jamais faire confiance et de toujours vérifier. Il vérifie votre pièce d'identité (permissions) avant de vous laisser entrer dans la salle des serveurs ou la base de données. Une vulnérabilité de corruption mémoire revient à trouver un moyen de plonger le videur dans un état de confusion où il oublie qui vous êtes et vous remet simplement sa carte-clé maîtresse.

Une fois que l'attaquant a obtenu cette élévation de privilèges, le périmètre réseau devient un fossé de château obsolète. Il est à l'intérieur de la forteresse, et il a les clés du royaume. Du point de vue de l'utilisateur final, il n'y aurait aucun signe avant-coureur. Pas de fenêtres contextuelles "fichier malveillant détecté", pas de ventilateurs qui tournent à plein régime. L'attaque est furtive car elle opère à un niveau inférieur aux logiciels de sécurité traditionnels sur lesquels la plupart des utilisateurs comptent. En cas de brèche utilisant cette méthode, l'intégrité de chaque fichier et de chaque communication sur ce Mac serait compromise.

Le Pare-feu Humain et l'Éthique de la Divulgation

En tant que hacker éthique et journaliste, j'ai souvent vu comment le "pare-feu humain"—les personnes responsables de la maintenance de ces systèmes—peut être submergé par le volume même de données qu'il doit traiter. La décision de Calif de rencontrer Apple à Apple Park avant de publier les détails techniques est un exemple classique de divulgation responsable. Ils donnent aux ingénieurs de Cupertino le temps de développer un correctif granulaire qui s'attaque à la cause profonde plutôt que de simplement traiter les symptômes.

En coulisses, la conversation change. Nous ne nous demandons plus si l'IA peut trouver des vulnérabilités, mais plutôt comment gérer les retombées une fois qu'elle le fait. Lors de mes récentes communications avec des intervenants en gestion d'incidents, le consensus est clair : nous devons être plus résilients dans notre architecture. Correctif mis à part, nous devons supposer que des brèches se produiront et construire des systèmes capables de contenir les dégâts. Les données deviennent un actif toxique ; si vous les stockez, elles seront finalement ciblées. Par conséquent, le stockage décentralisé et chiffré doit devenir la norme de facto, et non un luxe optionnel.

Conseils Pratiques pour les Responsables Informatiques et les Utilisateurs Avertis

En attendant la mise à jour officielle de macOS qui ferme cette voie d'attaque spécifique du M5, il existe des mesures proactives que les organisations et les individus peuvent prendre pour réduire leur exposition aux menaces accélérées par l'IA :

- Auditer les Dépendances Tiers : Les modèles d'IA comme Mythos sont exceptionnellement doués pour trouver des défauts dans les bibliothèques open source sur lesquelles votre logiciel pourrait reposer. Utilisez des outils automatisés pour analyser votre nomenclature logicielle (SBOM) à la recherche de vulnérabilités connues.

- Appliquer une Séparation Stricte Matériel-Logiciel : Pour les environnements d'entreprise, assurez-vous que les tâches sensibles sont isolées en utilisant la virtualisation ou du matériel sécurisé dédié qui ne partage pas la mémoire du noyau avec les applications à usage général.

- Adopter un Plan de Réponse aux Incidents Prêt pour l'IA : Votre plan de réponse aux incidents actuel suppose probablement une attaque à vitesse humaine. Mettez à jour vos playbooks pour tenir compte de l'escalade rapide observée dans les brèches assistées par l'IA.

- Surveiller l'Activité Anormale du Noyau : Bien que difficile pour l'utilisateur moyen, les équipes de sécurité d'entreprise devraient utiliser des outils EDR (détection et réponse des points de terminaison) capables de signaler des appels système inhabituels au niveau du noyau.

La Voie vers une Défense Autonome

La brèche de macOS par Calif n'est pas un échec de la sécurité d'Apple, mais plutôt une démonstration de la nouvelle réalité. Nous entrons dans une ère où la complexité logicielle a dépassé les capacités d'audit humaines. La seule façon de contrer un acteur malveillant utilisant une IA pour trouver des bogues est de disposer d'une IA plus puissante qui trouve ces bogues en premier et les corrige en temps réel.

À l'avenir, l'objectif de l'industrie est de se diriger vers un système de défense autonome—un système immunitaire numérique capable d'identifier, d'isoler et de réparer les vulnérabilités sans attendre qu'un humain écrive une ligne de code. Jusque-là, notre meilleure défense reste une combinaison d'isolement au niveau matériel, de correctifs agressifs et du travail infatigable des chercheurs qui choisissent de divulguer leurs découvertes aux bâtisseurs plutôt qu'aux briseurs. Je recommande à tous les utilisateurs de macOS de maintenir leurs systèmes à jour et de rester vigilants pour le prochain bulletin de sécurité d'Apple, car il représentera probablement l'une des mises à jour les plus significatives du noyau dans l'histoire du silicium de la série M.

Sources :

- NIST Special Publication 800-207: Zero Trust Architecture.

- MITRE ATT&CK Framework: Privilege Escalation Techniques (T1068).

- Anthropic Public Release: Project Glasswing Overview (April 2024/2026 update).

- Apple Security Engineering and Architecture (SEAR) Documentation.

Avertissement : Cet article est à des fins d'information et d'éducation uniquement. Il ne remplace pas un audit de cybersécurité professionnel, une analyse médico-légale ou un service de réponse aux incidents officiel. Suivez toujours les directives de sécurité officielles fournies par les fournisseurs de logiciels et de matériel.

On se retrouve de l'autre côté.

Notre solution de messagerie cryptée de bout en bout et de stockage en nuage constitue le moyen le plus puissant d'échanger des données en toute sécurité, garantissant ainsi la sûreté et la confidentialité de vos données.

/ Créer un compte gratuit