Proteggere la propria Seed Phrase dall'ombra crescente dell'App Store

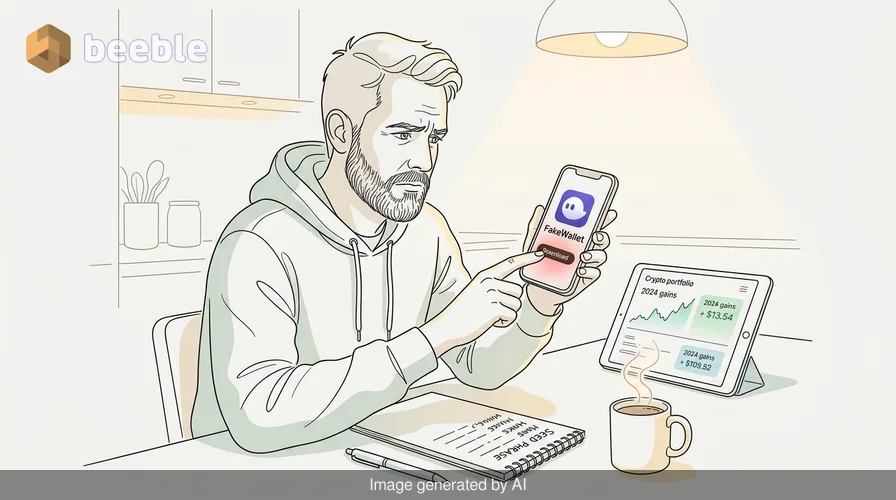

Immagina lo scenario: detieni una modesta quantità di Ethereum e alcune altcoin di nicchia dalla bull run del 2021. Sei prudente. Non clicchi su link casuali di Telegram e non condividi mai le tue chiavi private. Un martedì mattina, noti che il tuo wallet mobile preferito ha bisogno di un aggiornamento, o forse decidi di passare a un'interfaccia dall'aspetto più affidabile che hai visto menzionata in un forum. Ti dirigi verso l'Apple App Store — il proverbiale standard d'oro della sicurezza curata — e scarichi un'app che sembra indistinguibile dalla versione ufficiale di un importante fornitore come MetaMask o Trust Wallet.

Si apre con un'interfaccia utente fluida e professionale. Ti chiede di "importare il tuo wallet esistente" per iniziare. Naturalmente, prendi il tuo foglio di recupero e digiti quelle dodici parole. In pochi secondi, l'app mostra un indicatore di caricamento. Dietro le quinte, la tua seed phrase è già stata esfiltrata verso un server di comando e controllo in una giurisdizione dove le forze dell'ordine locali effettivamente guardano dall'altra parte. Quando l'indicatore si ferma e l'app restituisce un generico "Errore di rete", il tuo caveau digitale è già stato svuotato.

Questo non è un esercizio teorico di paranoia. Nell'aprile 2026, i ricercatori di sicurezza hanno identificato un cluster di 26 diverse applicazioni "FakeWallet" che hanno superato con successo le linee guida di revisione dell'App Store di Apple. Queste app, responsabili collettivamente di milioni di asset perduti, rappresentano un'evoluzione sofisticata nel panorama delle minacce che prende di mira l'unica cosa che la crittografia non può proteggere: l'elemento umano.

L'illusione del Giardino Recintato

Per anni, l'ecosistema Apple è stato commercializzato come un "walled garden", un santuario sicuro dove ogni software è vagliato da esperti guardiani. Dal punto di vista del rischio, ciò crea un pericoloso sottoprodotto psicologico: il "pregiudizio di curatela". Gli utenti presumono che se un'app esiste sullo store ufficiale, sia stata analizzata a fondo per escludere malware. Tuttavia, la realtà del processo di revisione dell'App Store riguarda spesso più il controllo delle violazioni delle API e la coerenza dell'interfaccia utente che l'ispezione profonda dei pacchetti o l'analisi dei percorsi del codice per logiche di furto offuscate.

Valutando la superficie di attacco di queste 26 app, emerge una metodologia comune e furtiva. Non si trattava di app dannose dal "primo giorno". Spesso vengono inviate come programmi di utilità benigni: semplici calcolatrici, tracker meteo o registri di fitness di base. Una volta superata la revisione iniziale e ottenuto un posto nello store, gli sviluppatori inviano un aggiornamento lato server o utilizzano il caricamento dinamico del codice per trasformare l'interfaccia in un clone di un wallet crypto. Questo "bait-and-switch" (esca e sostituzione) consente al payload dannoso di bypassare il buttafuori iniziale alla porta, rivelando la sua vera natura solo una volta che si trova al sicuro all'interno del "VIP club" del dispositivo dell'utente.

Dissezionando l'anatomia del FakeWallet

Guardando al panorama delle minacce del 2026, vediamo che gli aggressori si sono allontanati dai cloni grezzi e pieni di bug. Le app FakeWallet trovate questo mese erano capolavori di ingegneria sociale. Utilizzavano asset ad alta risoluzione rubati direttamente da progetti legittimi, imitando perfettamente il font, gli schemi di colore e persino il feedback aptico delle applicazioni reali.

Per progettazione, queste app non tentano di hackerare il sistema operativo del dispositivo. Non hanno bisogno di sfruttare uno zero-day in iOS. Invece, sfruttano la vulnerabilità più pervasiva nel mondo della finanza decentralizzata: il requisito che un utente debba, a un certo punto, fornire la propria seed phrase per riottenere l'accesso ai propri fondi. In termini di integrità dei dati, l'app stessa rimane "funzionante" agli occhi del sistema operativo; è semplicemente un modulo che invia dati a una destinazione remota. Per il sistema operativo, questa sembra una qualsiasi altra trasmissione di dati autorizzata. Per l'utente, è un cavallo di Troia digitale che consegna le chiavi del castello.

Recentemente ho parlato con una fonte nella comunità di risposta agli incidenti — comunicando, come sempre, tramite un thread Signal crittografato — che stava tracciando il movimento di fondi da uno di questi falsi cloni di MetaMask. Hanno notato che gli aggressori utilizzavano script automatizzati per ripulire i fondi nel millesimo di secondo in cui veniva inserita una seed phrase. Non c'era intervento manuale. Era un'esecuzione fredda e meccanica di un furto che trasformava i risparmi critici di un utente in un asset tossico in meno di trenta secondi.

Il fallimento strutturale degli store centralizzati per gli asset decentralizzati

Esiste un paradosso architettonico intrinseco quando scarichiamo strumenti per la finanza decentralizzata da un mercato centralizzato. Analizzando la situazione attraverso la lente della Triade CIA — Riservatezza, Integrità e Disponibilità — vediamo un massiccio fallimento nella riservatezza. Nel momento in cui la seed phrase lascia il regno fisico (la carta su cui è stata scritta) ed entra in un'interfaccia digitale che non è stata verificata tramite un hash crittografico, il gioco è finito.

Il processo di revisione di Apple, sebbene robusto per le app di consumo generale, non è costruito per verificare la destinazione di ogni stringa di testo inserita in una casella di testo. Di conseguenza, la responsabilità della verifica ricade interamente sull'utente finale. Nel mondo della sicurezza, parliamo spesso del perimetro di rete come di un fossato di un castello ormai obsoleto, e questo ne è un esempio lampante. Il perimetro non è più il confine dell'App Store; il perimetro è lo schermo del tuo iPhone.

Dietro le quinte, gli sviluppatori di queste 26 app hanno utilizzato sofisticate tecniche di offuscamento per nascondere gli URL di destinazione dei dati rubati. Non hanno inviato le seed phrase a un palese dominio "furto.com". Invece, hanno utilizzato infrastrutture legittime compromesse o oscure funzioni cloud che sembravano traffico analitico standard. Ciò rende difficile l'analisi forense a posteriori, poiché il traffico si confonde con il rumore di fondo di un moderno smartphone.

Difesa proattiva in un'era di cloni furtivi

Quindi, come possiamo costruire una postura più resiliente contro questo tipo di minaccia pervasiva? A parte il patching, poiché non esiste una "patch" per un utente che digita volontariamente la propria chiave segreta, dobbiamo rivolgerci a una sicurezza operativa più rigorosa.

In primo luogo, dobbiamo trattare l'atto di inserire una seed phrase in un dispositivo mobile come un evento ad alto rischio. Nella mia pratica, tratto ogni nuova app come compromessa fino a prova contraria. Questa è l'essenza della filosofia "Zero Trust": mai fidarsi, verificare sempre. Prima di scaricare un'app wallet, non affidarti solo alla funzione "Cerca" dell'App Store. Vai sul sito ufficiale del fornitore del wallet (verificato tramite molteplici fonti indipendenti) e segui il loro link diretto allo store. Questo assicura che tu non stia cadendo vittima di un nome "typosquatted" o di un annuncio a pagamento che ha manipolato le classifiche di ricerca.

In secondo luogo, l'uso di hardware wallet — i caveau digitali infrangibili del mondo crypto — non è più opzionale per chiunque detenga asset significativi. Utilizzando un hardware wallet, la tua seed phrase non tocca mai l'ambiente connesso a Internet del tuo telefono. Anche se scarichi accidentalmente un'app FakeWallet, l'app può solo richiedere una firma per una transazione. Non può vedere la tua seed phrase. Diventi tu il buttafuori del VIP club, e l'app falsa rimane bloccata alla porta senza le giuste credenziali.

Il firewall umano: la tua ultima linea di difesa

Alla fine della giornata, queste 26 app hanno avuto successo perché hanno bypassato il firewall umano. Hanno fatto affidamento sulla nostra stanchezza, sulla nostra fiducia nei marchi affermati e sul nostro desiderio di comodità. Come contromisura, dobbiamo coltivare una sana paranoia. Se un'app wallet chiede la tua seed phrase inaspettatamente — specialmente dopo un "aggiornamento" — i tuoi campanelli d'allarme dovrebbero essere assordanti.

Gli aggiornamenti dei wallet legittimi non richiedono quasi mai di reinserire la seed phrase, a meno che tu non abbia eliminato l'app e la stia reinstallando. Anche in quel caso, dovresti verificare l'autenticità dell'app controllando il campo "Sviluppatore" nell'App Store. Cerca una lunga storia di aggiornamenti e un alto volume di recensioni legittime e variegate. Diffida delle app con migliaia di recensioni a cinque stelle che sembrano tutte sospettosamente simili o che sono state pubblicate tutte nella stessa finestra di 48 ore; queste sono spesso il risultato di "review farm" utilizzate per mascherare un intento doloso.

Punti chiave per la protezione degli asset digitali

- Verifica la fonte: Non cercare mai un'app wallet direttamente nell'App Store. Naviga sempre verso il sito ufficiale del progetto (es. metamask.io) e usa il loro link "Download" per assicurarti di essere indirizzato alla scheda legittima.

- L'hardware è fondamentale: Usa un hardware wallet (come Ledger, Trezor o BitBox) per tutti gli asset che non prevedi di scambiare quotidianamente. Questi dispositivi mantengono la tua seed phrase offline e immune al phishing basato su app.

- Controlla le tue app: Rivedi periodicamente le app sul tuo telefono. Se hai più wallet, consolidali. Una superficie di attacco più piccola è una superficie di attacco più sicura.

- Attenzione all'esca della "Migrazione": La tattica di ingegneria sociale più comune utilizzata da queste 26 app era l'affermazione che un "aggiornamento di rete" o una "migrazione del wallet" richiedesse all'utente di reinserire la propria seed phrase. Questo è un segnale d'allarme nel 100% dei casi.

- Monitora i tuoi account: In caso di violazione, il tempo è essenziale. Usa strumenti che ti avvisano delle transazioni in uscita dai tuoi indirizzi, in modo da poter tentare di spostare i fondi rimanenti se il furto non è un "sweep" immediato.

Fonti

- NIST Special Publication 800-63 (Digital Identity Guidelines)

- MITRE ATT&CK Framework: T1477 (App Request Phishing)

- ENISA Threat Landscape Report 2025/2026

- Apple App Store Review Guidelines (Section 5.1: Privacy and Data Collection)

Disclaimer: Questo articolo è fornito solo a scopo informativo ed educativo. La cybersicurezza è un campo in rapida evoluzione e le tecniche qui descritte possono cambiare. Questo contenuto non sostituisce la necessità di un audit professionale di cybersicurezza o di servizi dedicati di risposta agli incidenti. Esegui sempre la tua due diligence quando gestisci asset digitali.

Ci vediamo dall'altra parte.

La nostra soluzione di archiviazione e-mail crittografata end-to-end fornisce i mezzi più potenti per lo scambio sicuro dei dati, garantendo la sicurezza e la privacy dei tuoi dati.

/ Creare un account gratuito