Schutz Ihrer Seed-Phrase vor dem wachsenden Schatten des App Stores

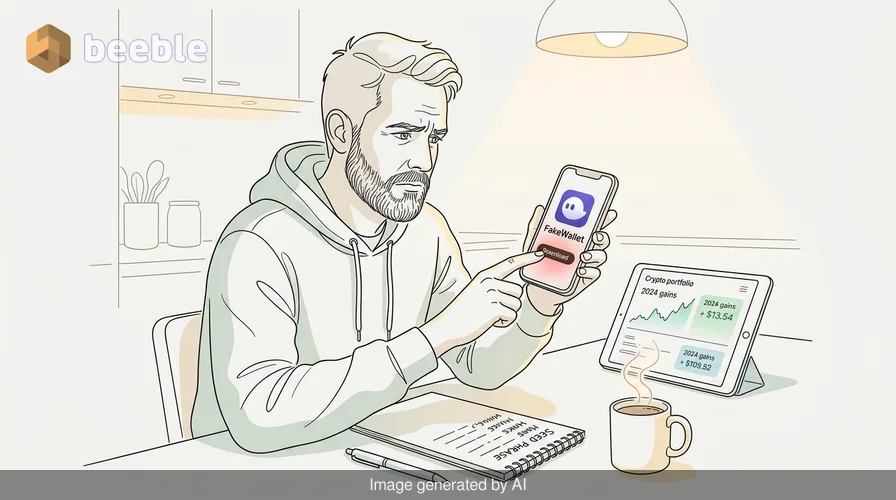

Stellen Sie sich folgendes Szenario vor: Sie halten seit dem Bullenmarkt 2021 eine bescheidene Menge an Ethereum und ein paar Nischen-Altcoins. Sie sind vorsichtig. Sie klicken nicht auf willkürliche Telegram-Links und geben niemals Ihre privaten Schlüssel weiter. An einem Dienstagmorgen bemerken Sie, dass Ihre bevorzugte mobile Wallet ein Update benötigt, oder Sie entscheiden sich vielleicht, zu einer seriöser wirkenden Benutzeroberfläche zu wechseln, die Sie in einem Forum erwähnt sahen. Sie rufen den Apple App Store auf – den sprichwörtlichen Goldstandard für kuratierte Sicherheit – und laden eine App herunter, die nicht von der offiziellen Version eines großen Anbieters wie MetaMask oder Trust Wallet zu unterscheiden ist.

Sie öffnet sich mit einer eleganten, professionellen Benutzeroberfläche. Sie werden aufgefordert, Ihre „bestehende Wallet zu importieren“, um loszulegen. Natürlich greifen Sie zu Ihrem Wiederherstellungsblatt und tippen diese zwölf Wörter ein. Innerhalb von Sekunden zeigt die App ein Ladesymbol an. Hinter den Kulissen wurde Ihre Seed-Phrase bereits an einen Command-and-Control-Server in einer Gerichtsbarkeit exfiltriert, in der die lokalen Strafverfolgungsbehörden effektiv wegschauen. Bis das Ladesymbol stoppt und die App einen generischen „Netzwerkfehler“ ausgibt, wurde Ihr digitaler Tresor bereits geleert.

Dies ist keine theoretische Übung in Paranoia. Im April 2026 identifizierten Sicherheitsforscher eine Gruppe von 26 separaten „FakeWallet“-Anwendungen, die Apples App Store Review Guidelines erfolgreich umgangen haben. Diese Apps, die kollektiv für den Verlust von Vermögenswerten in Millionenhöhe verantwortlich sind, stellen eine hochentwickelte Entwicklung in der Bedrohungslandschaft dar, die auf das einzige abzielt, was Verschlüsselung nicht schützen kann: das menschliche Element.

Die Illusion des geschlossenen Gartens (Walled Garden)

Seit Jahren wird das Apple-Ökosystem als „Walled Garden“ vermarktet, als sicherer Zufluchtsort, in dem jede Software von Experten geprüft wird. Aus Risikoperspektive erzeugt dies ein gefährliches psychologisches Nebenprodukt – den „Kuratierungs-Bias“. Benutzer gehen davon aus, dass eine App, wenn sie im offiziellen Store existiert, forensisch auf Bösartigkeit untersucht wurde. Die Realität des Prüfungsprozesses im App Store besteht jedoch oft eher darin, auf API-Verletzungen und UI-Konsistenz zu prüfen als auf Deep-Packet-Inspection oder Code-Pfad-Analysen für verschleierte Diebstahlslogik.

Die Bewertung der Angriffsfläche dieser 26 Apps offenbart eine gemeinsame, heimliche Methodik. Dies waren keine bösartigen Apps vom ersten Tag an. Oft werden sie als harmlose Dienstprogramme eingereicht – einfache Taschenrechner, Wetter-Tracker oder grundlegende Fitness-Logs. Sobald sie die erste Prüfung bestanden und im Store Fuß gefasst haben, pushen die Entwickler ein serverseitiges Update oder nutzen dynamisches Laden von Code, um die Oberfläche in einen Krypto-Wallet-Klon zu verwandeln. Diese Lockvogel-Taktik (Bait-and-Switch) ermöglicht es der bösartigen Nutzlast, den ursprünglichen Türsteher zu umgehen und ihre wahre Natur erst zu offenbaren, wenn sie sich sicher im VIP-Club des Benutzergeräts befindet.

Anatomie des FakeWallets

Wenn wir uns die Bedrohungslandschaft von 2026 ansehen, stellen wir fest, dass sich die Angreifer von plumpen, fehlerhaften Klonen entfernt haben. Die in diesem Monat gefundenen FakeWallet-Apps waren Meisterwerke des Social Engineering. Sie verwendeten hochauflösende Grafiken, die direkt von legitimen Projekten gestohlen wurden, und ahmten Schriftarten, Farbschemata und sogar das haptische Feedback der echten Anwendungen perfekt nach.

Konstruktionsbedingt versuchen diese Apps nicht, das Betriebssystem des Geräts zu hacken. Sie müssen keine Zero-Day-Lücke in iOS ausnutzen. Stattdessen nutzen sie die am weitesten verbreitete Schwachstelle in der Welt der dezentralen Finanzen aus: die Anforderung, dass ein Benutzer an einem bestimmten Punkt seine Seed-Phrase angeben muss, um wieder Zugriff auf seine Gelder zu erhalten. In Bezug auf die Datenintegrität bleibt die App selbst in den Augen des Betriebssystems „funktional“; sie ist lediglich ein Formular, das Daten an ein entferntes Ziel sendet. Für das Betriebssystem sieht dies wie jede andere autorisierte Datenübertragung aus. Für den Benutzer ist es ein digitales Trojanisches Pferd, das die Schlüssel zum Schloss übergibt.

Ich sprach kürzlich mit einer Quelle aus der Incident-Response-Community – wie immer über einen verschlüsselten Signal-Thread –, die die Geldbewegungen von einem dieser gefälschten MetaMask-Klone verfolgt hatte. Es wurde festgestellt, dass die Angreifer automatisierte Skripte verwendeten, um Gelder in der Millisekunde abzuheben, in der eine Seed-Phrase eingegeben wurde. Es gab kein manuelles Eingreifen. Es war eine kalte, mechanische Ausführung eines Diebstahls, die die Ersparnisse eines Benutzers in weniger als dreißig Sekunden in einen wertlosen Vermögenswert verwandelte.

Das strukturelle Versagen zentralisierter Stores für dezentrale Assets

Es gibt ein inhärentes architektonisches Paradoxon, wenn wir Tools für dezentrale Finanzen von einem zentralisierten Marktplatz herunterladen. Wenn man die Situation durch die Linse der CIA-Triade – Vertraulichkeit (Confidentiality), Integrität (Integrity) und Verfügbarkeit (Availability) – betrachtet, sehen wir ein massives Versagen der Vertraulichkeit. In dem Moment, in dem die Seed-Phrase den physischen Bereich (das Papier, auf dem sie geschrieben wurde) verlässt und in eine digitale Schnittstelle eingegeben wird, die nicht durch einen kryptografischen Hash verifiziert wurde, ist das Spiel vorbei.

Apples Prüfungsprozess ist zwar robust für allgemeine Verbraucher-Apps, aber nicht darauf ausgelegt, das Ziel jeder in ein Textfeld eingegebenen Zeichenfolge zu verifizieren. Folglich liegt die Verantwortung für die Verifizierung allein beim Endbenutzer. In der Sicherheitswelt sprechen wir oft vom Netzwerkperimeter als veraltetem Burggraben, und dies ist ein Paradebeispiel dafür. Der Perimeter ist nicht mehr die Grenze des App Stores; der Perimeter ist der Bildschirm Ihres iPhones.

Hinter den Kulissen nutzten die Entwickler dieser 26 Apps ausgeklügelte Verschleierungstechniken, um die Ziel-URLs der gestohlenen Daten zu verbergen. Sie sendeten die Seed-Phrasen nicht an eine offensichtliche Domain wie „diebstahl.com“. Stattdessen nutzten sie kompromittierte legitime Infrastrukturen oder obskure Cloud-Funktionen, die wie Standard-Analysedatenverkehr aussahen. Dies macht eine forensische Analyse im Nachhinein schwierig, da der Datenverkehr im Hintergrundrauschen eines modernen Smartphones untergeht.

Proaktive Verteidigung in einer Ära heimlicher Klone

Wie bauen wir also eine widerstandsfähigere Haltung gegenüber dieser Art von allgegenwärtiger Bedrohung auf? Abgesehen von Patches – denn es gibt keinen „Patch“ für einen Benutzer, der freiwillig seinen geheimen Schlüssel eintippt – müssen wir uns einer strengeren operativen Sicherheit zuwenden.

Erstens müssen wir den Vorgang der Eingabe einer Seed-Phrase in ein mobiles Gerät als Hochrisikoereignis behandeln. In meiner eigenen Praxis behandle ich jede neue App als kompromittiert, bis das Gegenteil bewiesen ist. Dies ist der Kern der „Zero Trust“-Philosophie: Vertraue niemals, verifiziere immer. Bevor Sie eine Wallet-App herunterladen, verlassen Sie sich nicht allein auf die Suchfunktion des App Stores. Gehen Sie auf die offizielle Website des Wallet-Anbieters (verifiziert über mehrere unabhängige Quellen) und folgen Sie deren direktem Link zum Store. Dies stellt sicher, dass Sie nicht auf einen Typosquatting-Namen oder eine bezahlte Anzeige hereinfallen, die die Suchrankings manipuliert hat.

Zweitens ist die Verwendung von Hardware-Wallets – den bruchsicheren digitalen Tresoren der Kryptowelt – für jeden, der bedeutende Vermögenswerte hält, nicht mehr optional. Durch die Verwendung einer Hardware-Wallet berührt Ihre Seed-Phrase niemals die mit dem Internet verbundene Umgebung Ihres Telefons. Selbst wenn Sie versehentlich eine FakeWallet-App herunterladen, kann die App nur eine Signatur für eine Transaktion anfordern. Sie kann Ihre Seed-Phrase nicht sehen. Sie werden zum Türsteher des VIP-Clubs, und die gefälschte App bleibt ohne die richtigen Anmeldedaten vor der Tür stehen.

Die menschliche Firewall: Ihre letzte Verteidigungslinie

Letztendlich waren diese 26 Apps erfolgreich, weil sie die menschliche Firewall umgangen haben. Sie verließen sich auf unsere Müdigkeit, unser Vertrauen in etablierte Marken und unseren Wunsch nach Bequemlichkeit. Als Gegenmaßnahme müssen wir eine gesunde Paranoia kultivieren. Wenn eine Wallet-App unerwartet nach Ihrer Seed-Phrase fragt – insbesondere nach einem „Update“ – sollten Ihre Alarmglocken schrillen.

Legitime Wallet-Updates erfordern fast nie die erneute Eingabe Ihrer Seed-Phrase, es sei denn, Sie haben die App gelöscht und installieren sie neu. Selbst dann sollten Sie die Authentizität der App überprüfen, indem Sie das Feld „Entwickler“ im App Store kontrollieren. Suchen Sie nach einer langen Historie von Updates und einer hohen Anzahl legitimer, vielfältiger Bewertungen. Hüten Sie sich vor Apps mit Tausenden von Fünf-Sterne-Bewertungen, die alle verdächtig ähnlich klingen oder alle innerhalb desselben 48-Stunden-Fensters gepostet wurden; diese sind oft das Ergebnis von Bewertungsfarmen, die eine bösartige Absicht verschleiern sollen.

Wichtige Erkenntnisse zum Schutz digitaler Assets

- Verifizieren Sie die Quelle: Suchen Sie niemals direkt im App Store nach einer Wallet-App. Navigieren Sie immer zur offiziellen Projekt-Website (z. B. metamask.io) und nutzen Sie deren „Download“-Link, um sicherzustellen, dass Sie zum legitimen Eintrag geleitet werden.

- Hardware ist König: Verwenden Sie eine Hardware-Wallet (wie Ledger, Trezor oder BitBox) für alle Vermögenswerte, die Sie nicht täglich handeln möchten. Diese Geräte halten Ihre Seed-Phrase offline und immun gegen App-basiertes Phishing.

- Auditieren Sie Ihre Apps: Überprüfen Sie regelmäßig die Apps auf Ihrem Telefon. Wenn Sie mehrere Wallets haben, konsolidieren Sie diese. Eine kleinere Angriffsfläche ist eine sicherere Angriffsfläche.

- Vorsicht vor dem „Migrations“-Lockvogel: Die häufigste Social-Engineering-Taktik dieser 26 Apps war die Behauptung, dass ein „Netzwerk-Upgrade“ oder eine „Wallet-Migration“ die erneute Eingabe der Seed-Phrase durch den Benutzer erfordere. Dies ist in 100 % der Fälle ein Warnsignal.

- Überwachen Sie Ihre Konten: Im Falle einer Sicherheitsverletzung ist Zeit von entscheidender Bedeutung. Nutzen Sie Tools, die Sie über ausgehende Transaktionen von Ihren Adressen benachrichtigen, damit Sie versuchen können, verbleibende Gelder zu verschieben, falls der Diebstahl kein sofortiger „Sweep“ ist.

Quellen

- NIST Special Publication 800-63 (Digital Identity Guidelines)

- MITRE ATT&CK Framework: T1477 (App Request Phishing)

- ENISA Threat Landscape Report 2025/2026

- Apple App Store Review Guidelines (Section 5.1: Privacy and Data Collection)

Haftungsausschluss: Dieser Artikel dient ausschließlich Informations- und Bildungszwecken. Cybersicherheit ist ein sich schnell entwickelndes Feld, und die hier beschriebenen Techniken können sich ändern. Dieser Inhalt ersetzt nicht die Notwendigkeit eines professionellen Cybersicherheits-Audits oder dedizierter Incident-Response-Dienste. Führen Sie bei der Verwaltung digitaler Vermögenswerte immer Ihre eigene Due-Diligence-Prüfung durch.

Wir sehen uns auf der anderen Seite.

Unsere Ende-zu-Ende-verschlüsselte E-Mail- und Cloud-Speicherlösung bietet die leistungsfähigsten Mittel für den sicheren Datenaustausch und gewährleistet die Sicherheit und den Schutz Ihrer Daten.

/ Kostenloses Konto erstellen