ऐप स्टोर की बढ़ती छाया से अपने सीड फ्रेज (Seed Phrase) को सुरक्षित रखना

कल्पना कीजिए: आप 2021 की तेजी (bull run) के बाद से एथेरियम की एक मामूली मात्रा और कुछ चुनिंदा ऑल्टकॉइन्स (altcoins) को संभाल कर रखे हुए हैं। आप सावधान हैं। आप किसी भी रैंडम टेलीग्राम लिंक पर क्लिक नहीं करते हैं, और आप कभी भी अपनी प्राइवेट कीज़ (private keys) साझा नहीं करते हैं। एक मंगलवार की सुबह, आप देखते हैं कि आपके पसंदीदा मोबाइल वॉलेट को अपडेट की आवश्यकता है, या शायद आप किसी फोरम में बताए गए अधिक प्रतिष्ठित दिखने वाले इंटरफ़ेस पर स्विच करने का निर्णय लेते हैं। आप एप्पल ऐप स्टोर (Apple App Store)—जो क्यूरेटेड सुरक्षा का एक मानक माना जाता है—पर जाते हैं और एक ऐसा ऐप डाउनलोड करते हैं जो मेटामास्क (MetaMask) या ट्रस्ट वॉलेट (Trust Wallet) जैसे प्रमुख प्रदाता के आधिकारिक संस्करण जैसा ही दिखता है।

यह एक शानदार, पेशेवर यूआई (UI) के साथ खुलता है। यह आपसे शुरू करने के लिए 'अपना मौजूदा वॉलेट आयात करें' (import your existing wallet) के लिए कहता है। स्वाभाविक रूप से, आप अपनी रिकवरी शीट निकालते हैं और उन बारह शब्दों को टाइप करते हैं। कुछ ही सेकंड में, ऐप एक लोडिंग स्पिनर प्रदर्शित करता है। पर्दे के पीछे, आपका सीड फ्रेज पहले ही एक ऐसे क्षेत्राधिकार में कमांड-एंड-कंट्रोल सर्वर पर भेज दिया गया है जहाँ स्थानीय कानून प्रवर्तन प्रभावी रूप से दूसरी तरफ देखता है। जब तक स्पिनर रुकता है और ऐप एक सामान्य 'नेटवर्क एरर' (Network Error) दिखाता है, तब तक आपकी डिजिटल तिजोरी खाली हो चुकी होती है।

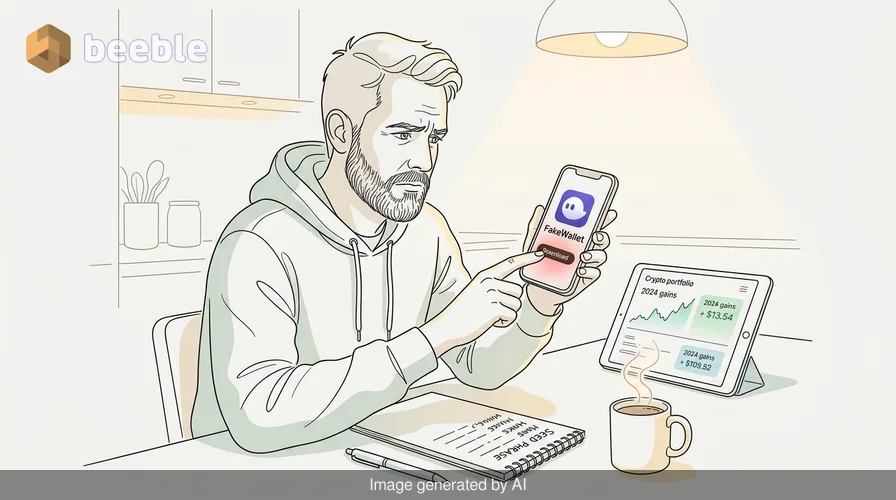

यह व्यामोह (paranoia) का कोई सैद्धांतिक अभ्यास नहीं है। अप्रैल 2026 में, सुरक्षा शोधकर्ताओं ने 26 अलग-अलग 'फेकवॉलेट' (FakeWallet) अनुप्रयोगों के एक समूह की पहचान की है, जिन्होंने एप्पल के ऐप स्टोर समीक्षा दिशानिर्देशों को सफलतापूर्वक दरकिनार कर दिया। ये ऐप, जो सामूहिक रूप से लाखों की संपत्ति की चोरी के लिए जिम्मेदार हैं, खतरे के परिदृश्य में एक परिष्कृत विकास का प्रतिनिधित्व करते हैं जो उस एक चीज़ को लक्षित करते हैं जिसे एन्क्रिप्शन सुरक्षित नहीं कर सकता: मानवीय तत्व।

चारदीवारी वाले बगीचे का भ्रम (The Illusion of the Walled Garden)

वर्षों से, एप्पल इकोसिस्टम को एक 'वॉल्ड गार्डन' (walled garden) के रूप में विपणन किया गया है, जो एक सुरक्षित आश्रय स्थल है जहाँ सॉफ्टवेयर के हर टुकड़े की विशेषज्ञों द्वारा जांच की जाती है। जोखिम के दृष्टिकोण से, यह एक खतरनाक मनोवैज्ञानिक उप-उत्पाद बनाता है— 'क्यूरेशन बायस' (curation bias)। उपयोगकर्ता मान लेते हैं कि यदि कोई ऐप आधिकारिक स्टोर पर मौजूद है, तो उसकी दुर्भावनापूर्ण गतिविधियों के लिए पूरी तरह से जांच की गई है। हालांकि, ऐप स्टोर समीक्षा प्रक्रिया की वास्तविकता अक्सर डीप-पैकेट निरीक्षण या अस्पष्ट चोरी तर्क के लिए कोड-पथ विश्लेषण के बजाय एपीआई (API) उल्लंघन और यूआई (UI) निरंतरता की जांच करने के बारे में अधिक होती है।

इन 26 ऐप्स के हमले की सतह का आकलन करने पर एक सामान्य, गुप्त कार्यप्रणाली का पता चलता है। ये 'पहले दिन' से दुर्भावनापूर्ण ऐप नहीं थे। अक्सर, इन्हें सौम्य उपयोगिता कार्यक्रमों—साधारण कैलकुलेटर, मौसम ट्रैकर, या बुनियादी फिटनेस लॉग—के रूप में प्रस्तुत किया जाता है। एक बार जब वे प्रारंभिक समीक्षा पास कर लेते हैं और स्टोर पर अपनी जगह बना लेते हैं, तो डेवलपर्स सर्वर-साइड अपडेट करते हैं या इंटरफ़ेस को क्रिप्टो वॉलेट क्लोन में बदलने के लिए डायनेमिक कोड लोडिंग का उपयोग करते हैं। यह 'बेट-एंड-स्विच' (bait-and-switch) दुर्भावनापूर्ण पेलोड को दरवाजे पर मौजूद प्रारंभिक बाउंसर को बायपास करने की अनुमति देता है, और अपने असली स्वरूप को तभी प्रकट करता है जब वह उपयोगकर्ता के डिवाइस के वीआईपी क्लब के अंदर सुरक्षित रूप से पहुंच जाता है।

फेकवॉलेट की संरचना का विश्लेषण (Dissecting the Anatomy of the FakeWallet)

जब हम 2026 के खतरे के परिदृश्य को देखते हैं, तो हम देखते हैं कि हमलावर अब कच्चे, बग वाले क्लोन से आगे बढ़ गए हैं। इस महीने मिले फेकवॉलेट ऐप सोशल इंजीनियरिंग के उत्कृष्ट नमूने थे। उन्होंने वैध परियोजनाओं से सीधे चुराई गई उच्च-रिज़ॉल्यूशन संपत्तियों का उपयोग किया, जो वास्तविक अनुप्रयोगों के फॉन्ट, रंग योजनाओं और यहाँ तक कि हैप्टिक फीडबैक की भी पूरी तरह से नकल करते थे।

डिजाइन के अनुसार, ये ऐप डिवाइस के ऑपरेटिंग सिस्टम को हैक करने का प्रयास नहीं करते हैं। उन्हें आईओएस (iOS) में किसी जीरो-डे (zero-day) भेद्यता का फायदा उठाने की आवश्यकता नहीं है। इसके बजाय, वे विकेंद्रीकृत वित्त (DeFi) की दुनिया में सबसे व्यापक भेद्यता का फायदा उठाते हैं: यह आवश्यकता कि उपयोगकर्ता को अपनी धनराशि तक फिर से पहुंच प्राप्त करने के लिए किसी बिंदु पर अपना सीड फ्रेज प्रदान करना होगा। डेटा अखंडता के संदर्भ में, ओएस (OS) की नज़र में ऐप स्वयं 'कार्यात्मक' रहता है; यह केवल एक फॉर्म है जो डेटा को दूरस्थ गंतव्य पर भेजता है। ऑपरेटिंग सिस्टम के लिए, यह किसी भी अन्य अधिकृत डेटा ट्रांसमिशन जैसा दिखता है। उपयोगकर्ता के लिए, यह एक डिजिटल ट्रोजन हॉर्स है जो किले की चाबियाँ सौंप देता है।

मैंने हाल ही में इंसिडेंट रिस्पांस कम्युनिटी के एक स्रोत से बात की—हमेशा की तरह एक एन्क्रिप्टेड सिग्नल (Signal) थ्रेड के माध्यम से—जो इनमें से एक नकली मेटामास्क क्लोन से धन की आवाजाही पर नज़र रख रहा था। उन्होंने नोट किया कि हमलावर सीड फ्रेज दर्ज होते ही मिलीसेकंड के भीतर धन को साफ करने के लिए स्वचालित स्क्रिप्ट का उपयोग कर रहे थे। इसमें कोई मानवीय हस्तक्षेप नहीं था। यह चोरी का एक ठंडा, यांत्रिक निष्पादन था जिसने तीस सेकंड से भी कम समय में उपयोगकर्ता की महत्वपूर्ण बचत को एक जहरीली संपत्ति में बदल दिया।

विकेंद्रीकृत संपत्तियों के लिए केंद्रीकृत स्टोर की संरचनात्मक विफलता

जब हम एक केंद्रीकृत बाज़ार से विकेंद्रीकृत वित्त के लिए उपकरण डाउनलोड करते हैं, तो इसमें एक अंतर्निहित वास्तुशिल्प विरोधाभास होता है। सीआईए ट्रायड (CIA Triad)—गोपनीयता (Confidentiality), अखंडता (Integrity), और उपलब्धता (Availability)—के नजरिए से स्थिति को देखने पर, हमें गोपनीयता में एक बड़ी विफलता दिखाई देती है। जिस क्षण वह सीड फ्रेज भौतिक क्षेत्र (वह कागज जिस पर वह लिखा गया था) को छोड़ देता है और एक डिजिटल इंटरफ़ेस में प्रवेश करता है जिसे क्रिप्टोग्राफिक हैश के माध्यम से सत्यापित नहीं किया गया है, खेल खत्म हो जाता है।

एप्पल की समीक्षा प्रक्रिया, सामान्य उपभोक्ता ऐप्स के लिए मजबूत होने के बावजूद, टेक्स्ट बॉक्स में दर्ज टेक्स्ट के हर स्ट्रिंग के गंतव्य को सत्यापित करने के लिए नहीं बनाई गई है। नतीजतन, सत्यापन की जिम्मेदारी पूरी तरह से अंतिम उपयोगकर्ता पर आती है। सुरक्षा की दुनिया में, हम अक्सर नेटवर्क परिधि (network perimeter) को एक अप्रचलित किले की खाई के रूप में बात करते हैं, और यह इसका एक प्रमुख उदाहरण है। परिधि अब ऐप स्टोर की सीमा नहीं है; परिधि आपके आईफोन (iPhone) की स्क्रीन है।

पर्दे के पीछे, इन 26 ऐप्स के डेवलपर्स ने चोरी किए गए डेटा के गंतव्य यूआरएल (URL) को छिपाने के लिए परिष्कृत अस्पष्टता तकनीकों का उपयोग किया। उन्होंने सीड फ्रेज को किसी स्पष्ट 'theft.com' डोमेन पर नहीं भेजा। इसके बजाय, उन्होंने समझौता किए गए वैध बुनियादी ढांचे या अस्पष्ट क्लाउड फ़ंक्शंस का उपयोग किया जो मानक एनालिटिक्स ट्रैफ़िक की तरह दिखते थे। यह घटना के बाद फोरेंसिक विश्लेषण को कठिन बनाता है, क्योंकि ट्रैफ़िक आधुनिक स्मार्टफोन के बैकग्राउंड शोर के साथ मिल जाता है।

गुप्त क्लोन के युग में सक्रिय रक्षा (Proactive Defense)

तो, हम इस प्रकार के व्यापक खतरे के खिलाफ अधिक लचीला रुख कैसे बना सकते हैं? पैचिंग को अलग रखते हुए, क्योंकि उपयोगकर्ता द्वारा स्वेच्छा से अपनी गुप्त कुंजी टाइप करने के लिए कोई 'पैच' नहीं है, हमें अधिक कड़े परिचालन सुरक्षा (operational security) की ओर मुड़ना चाहिए।

सबसे पहले, हमें मोबाइल डिवाइस में सीड फ्रेज दर्ज करने के कार्य को एक उच्च-जोखिम वाली घटना के रूप में मानना चाहिए। मेरे अपने अभ्यास में, मैं हर नए ऐप को तब तक समझौता किया हुआ मानता हूँ जब तक कि अन्यथा साबित न हो जाए। यह 'जीरो ट्रस्ट' (Zero Trust) दर्शन का सार है: कभी भरोसा न करें, हमेशा सत्यापित करें। वॉलेट ऐप डाउनलोड करने से पहले, केवल ऐप स्टोर के 'सर्च' फंक्शन पर भरोसा न करें। वॉलेट प्रदाता की आधिकारिक वेबसाइट पर जाएं (कई स्वतंत्र स्रोतों के माध्यम से सत्यापित) और स्टोर के उनके सीधे लिंक का पालन करें। यह सुनिश्चित करता है कि आप किसी मिलते-जुलते नाम (typosquatted) या किसी सशुल्क विज्ञापन के झांसे में नहीं आ रहे हैं जिसने खोज रैंकिंग में हेरफेर किया है।

दूसरा, हार्डवेयर वॉलेट—क्रिप्टो दुनिया की अटूट डिजिटल तिजोरियां—का उपयोग अब महत्वपूर्ण संपत्ति रखने वाले किसी भी व्यक्ति के लिए वैकल्पिक नहीं है। हार्डवेयर वॉलेट का उपयोग करके, आपका सीड फ्रेज आपके फोन के इंटरनेट से जुड़े वातावरण को कभी नहीं छूता है। यदि आप गलती से एक फेकवॉलेट ऐप डाउनलोड कर लेते हैं, तो भी ऐप केवल लेनदेन के लिए हस्ताक्षर का अनुरोध कर सकता है। यह आपका सीड फ्रेज नहीं देख सकता। आप वीआईपी क्लब के बाउंसर बन जाते हैं, और नकली ऐप सही क्रेडेंशियल के बिना दरवाजे पर ही फंस जाता है।

ह्यूमन फायरवॉल: आपकी रक्षा की अंतिम पंक्ति

दिन के अंत में, ये 26 ऐप सफल रहे क्योंकि उन्होंने ह्यूमन फायरवॉल (human firewall) को बायपास कर दिया। उन्होंने हमारी थकान, स्थापित ब्रांडों में हमारे भरोसे और सुविधा की हमारी इच्छा पर भरोसा किया। एक प्रतिकार के रूप में, हमें एक स्वस्थ व्यामोह विकसित करना चाहिए। यदि कोई वॉलेट ऐप अप्रत्याशित रूप से आपके सीड फ्रेज की मांग करता है—विशेष रूप से 'अपडेट' के बाद—तो आपकी खतरे की घंटी बजनी चाहिए।

वैध वॉलेट अपडेट के लिए लगभग कभी भी आपको अपना सीड फ्रेज फिर से दर्ज करने की आवश्यकता नहीं होती है, जब तक कि आपने ऐप को हटा नहीं दिया हो और उसे फिर से इंस्टॉल न कर रहे हों। तब भी, आपको ऐप स्टोर में 'डेवलपर' फ़ील्ड की जांच करके ऐप की प्रामाणिकता को सत्यापित करना चाहिए। अपडेट के लंबे इतिहास और बड़ी मात्रा में वैध, विविध समीक्षाओं की तलाश करें। उन ऐप्स से सावधान रहें जिनमें हजारों फाइव-स्टार समीक्षाएं हैं जो सभी संदिग्ध रूप से समान लगती हैं या सभी एक ही 48-घंटे की अवधि के भीतर पोस्ट की गई थीं; ये अक्सर दुर्भावनापूर्ण इरादे को छिपाने के लिए उपयोग किए जाने वाले रिव्यू फार्म (review farms) का परिणाम होते हैं।

डिजिटल संपत्ति सुरक्षा के लिए मुख्य सुझाव

- स्रोत सत्यापित करें (Verify the Source): ऐप स्टोर में सीधे वॉलेट ऐप की खोज कभी न करें। हमेशा आधिकारिक प्रोजेक्ट वेबसाइट (जैसे, metamask.io) पर जाएं और उनके 'डाउनलोड' लिंक का उपयोग करें ताकि यह सुनिश्चित हो सके कि आपको वैध लिस्टिंग पर निर्देशित किया गया है।

- हार्डवेयर ही राजा है (Hardware is King): किसी भी ऐसी संपत्ति के लिए हार्डवेयर वॉलेट (जैसे लेजर, ट्रेजर या बिटबॉक्स) का उपयोग करें जिसे आप दैनिक रूप से ट्रेड करने की योजना नहीं बनाते हैं। ये डिवाइस आपके सीड फ्रेज को ऑफलाइन और ऐप-आधारित फ़िशिंग से सुरक्षित रखते हैं।

- अपने ऐप्स का ऑडिट करें: समय-समय पर अपने फोन के ऐप्स की समीक्षा करें। यदि आपके पास कई वॉलेट हैं, तो उन्हें समेकित करें। हमले की एक छोटी सतह एक सुरक्षित सतह होती है।

- 'माइग्रेशन' के प्रलोभन से सावधान रहें: इन 26 ऐप्स द्वारा उपयोग की जाने वाली सबसे आम सोशल इंजीनियरिंग रणनीति यह दावा थी कि 'नेटवर्क अपग्रेड' या 'वॉलेट माइग्रेशन' के लिए उपयोगकर्ता को अपना सीड फ्रेज फिर से दर्ज करने की आवश्यकता है। यह 100% समय एक रेड फ्लैग (खतरे का संकेत) है।

- अपने खातों की निगरानी करें: उल्लंघन की स्थिति में, समय का बहुत महत्व है। ऐसे टूल का उपयोग करें जो आपको आपके पते से होने वाले बाहरी लेनदेन के बारे में सचेत करते हैं ताकि यदि चोरी तत्काल 'स्वीप' नहीं है, तो आप शेष धनराशि को स्थानांतरित करने का प्रयास कर सकें।

स्रोत (Sources)

- NIST Special Publication 800-63 (Digital Identity Guidelines)

- MITRE ATT&CK Framework: T1477 (App Request Phishing)

- ENISA Threat Landscape Report 2025/2026

- Apple App Store Review Guidelines (Section 5.1: Privacy and Data Collection)

अस्वीकरण: यह लेख केवल सूचनात्मक और शैक्षिक उद्देश्यों के लिए प्रदान किया गया है। साइबर सुरक्षा एक तेजी से विकसित होने वाला क्षेत्र है, और इसमें वर्णित तकनीकें बदल सकती हैं। यह सामग्री पेशेवर साइबर सुरक्षा ऑडिट या समर्पित घटना प्रतिक्रिया सेवाओं की आवश्यकता को प्रतिस्थापित नहीं करती है। डिजिटल संपत्ति का प्रबंधन करते समय हमेशा अपनी उचित सावधानी (due diligence) बरतें।

आप दूसरी तरफ देखिए।

हमारा एंड-टू-एंड एन्क्रिप्टेड ईमेल और क्लाउड स्टोरेज समाधान सुरक्षित डेटा एक्सचेंज का सबसे शक्तिशाली माध्यम प्रदान करता है, जो आपके डेटा की सुरक्षा और गोपनीयता सुनिश्चित करता है।

/ एक नि: शुल्क खाता बनाएं