Protegiendo su frase semilla de la creciente sombra de la App Store

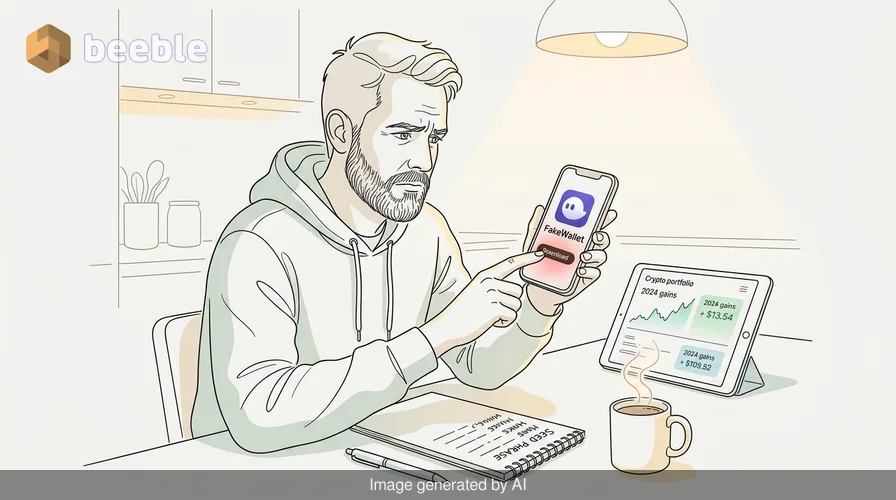

Imagine el escenario: Ha estado guardando una cantidad modesta de Ethereum y algunas criptomonedas alternativas de nicho desde el mercado alcista de 2021. Es cuidadoso. No hace clic en enlaces aleatorios de Telegram y nunca comparte sus claves privadas. Un martes por la mañana, nota que su billetera móvil favorita necesita una actualización, o quizás decide cambiar a una interfaz con apariencia más reputada que vio mencionada en un foro. Se dirige a la App Store de Apple —el proverbial estándar de oro de la seguridad curada— y descarga una aplicación que parece indistinguible de la versión oficial de un proveedor importante como MetaMask o Trust Wallet.

Se abre con una interfaz de usuario elegante y profesional. Le pide que "importe su billetera existente" para comenzar. Naturalmente, busca su hoja de recuperación y escribe esas doce palabras. En cuestión de segundos, la aplicación muestra un indicador de carga. Detrás de escena, su frase semilla ya ha sido exfiltrada a un servidor de comando y control en una jurisdicción donde las fuerzas del orden locales efectivamente miran hacia otro lado. Para cuando el indicador se detiene y la aplicación lanza un "Error de red" genérico, su bóveda digital ha sido vaciada.

Esto no es un ejercicio teórico de paranoia. En abril de 2026, investigadores de seguridad identificaron un grupo de 26 aplicaciones "FakeWallet" independientes que eludieron con éxito las Pautas de Revisión de la App Store de Apple. Estas aplicaciones, responsables colectivamente de millones en activos perdidos, representan una evolución sofisticada en el panorama de amenazas que apunta a lo único que el cifrado no puede proteger: el elemento humano.

La ilusión del jardín vallado

Durante años, el ecosistema de Apple se ha comercializado como un jardín vallado, un santuario seguro donde cada pieza de software es vetada por expertos guardianes. Desde una perspectiva de riesgo, esto crea un subproducto psicológico peligroso: el "sesgo de curación". Los usuarios asumen que si una aplicación existe en la tienda oficial, ha sido analizada forensemente en busca de malicia. Sin embargo, la realidad del proceso de revisión de la App Store a menudo se trata más de verificar violaciones de API y la consistencia de la interfaz de usuario que de una inspección profunda de paquetes o un análisis de rutas de código para detectar lógica de robo ofuscada.

Evaluar la superficie de ataque de estas 26 aplicaciones revela una metodología común y sigilosa. No eran aplicaciones maliciosas desde el "primer día". A menudo, se envían como programas de utilidad benignos: calculadoras simples, rastreadores meteorológicos o registros básicos de actividad física. Una vez que pasan la revisión inicial y logran establecerse en la tienda, los desarrolladores lanzan una actualización del lado del servidor o utilizan la carga de código dinámico para transformar la interfaz en un clon de billetera criptográfica. Este "cebo y cambio" permite que la carga útil maliciosa eluda al portero inicial en la puerta, revelando su verdadera naturaleza solo una vez que está segura dentro del club VIP del dispositivo del usuario.

Diseccionando la anatomía de FakeWallet

Cuando observamos el panorama de amenazas de 2026, vemos que los atacantes se han alejado de los clones rudimentarios y con errores. Las aplicaciones FakeWallet encontradas este mes fueron obras maestras de la ingeniería social. Utilizaron recursos de alta resolución robados directamente de proyectos legítimos, imitando perfectamente la fuente, los esquemas de color e incluso la respuesta háptica de las aplicaciones reales.

Por diseño, estas aplicaciones no intentan hackear el sistema operativo del dispositivo. No necesitan explotar un día cero en iOS. En cambio, explotan la vulnerabilidad más generalizada en el mundo de las finanzas descentralizadas: el requisito de que un usuario debe, en algún momento, proporcionar su frase semilla para recuperar el acceso a sus fondos. En términos de integridad de datos, la aplicación en sí sigue siendo "funcional" a los ojos del sistema operativo; es simplemente un formulario que envía datos a un destino remoto. Para el sistema operativo, esto parece cualquier otra transmisión de datos autorizada. Para el usuario, es un caballo de Troya digital que entrega las llaves del castillo.

Recientemente hablé con una fuente en la comunidad de respuesta a incidentes —comunicándome, como siempre, a través de un hilo cifrado de Signal— que había estado rastreando el movimiento de fondos de uno de estos clones falsos de MetaMask. Señalaron que los atacantes estaban usando scripts automatizados para barrer los fondos en el milisegundo en que se ingresaba una frase semilla. No hubo intervención manual. Fue una ejecución fría y mecánica de un robo que convirtió los ahorros críticos de un usuario en un activo tóxico en menos de treinta segundos.

El fallo estructural de las tiendas centralizadas para activos descentralizados

Existe una paradoja arquitectónica inherente cuando descargamos herramientas para finanzas descentralizadas desde un mercado centralizado. Mirando la situación a través del lente de la Tríada CIA (Confidencialidad, Integridad y Disponibilidad), vemos un fallo masivo en la confidencialidad. En el momento en que esa frase semilla abandona el reino físico (el papel en el que fue escrita) y entra en una interfaz digital que no ha sido verificada mediante un hash criptográfico, el juego ha terminado.

El proceso de revisión de Apple, aunque robusto para aplicaciones de consumo general, no está diseñado para verificar el destino de cada cadena de texto ingresada en un cuadro de texto. En consecuencia, la responsabilidad de la verificación recae enteramente en el usuario final. En el mundo de la seguridad, a menudo hablamos del perímetro de la red como un foso de castillo obsoleto, y este es un ejemplo de manual. El perímetro ya no es el límite de la App Store; el perímetro es la pantalla de su iPhone.

Detrás de escena, los desarrolladores de estas 26 aplicaciones utilizaron técnicas de ofuscación sofisticadas para ocultar las URL de destino de los datos robados. No enviaron las frases semilla a un dominio obvio como "robo.com". En su lugar, utilizaron infraestructura legítima comprometida o funciones en la nube oscuras que parecían tráfico analítico estándar. Esto dificulta el análisis forense posterior, ya que el tráfico se mezcla con el ruido de fondo de un teléfono inteligente moderno.

Defensa proactiva en una era de clones sigilosos

Entonces, ¿cómo construimos una postura más resiliente contra este tipo de amenaza generalizada? Dejando a un lado los parches, porque no existe un "parche" para un usuario que escribe voluntariamente su clave secreta, debemos recurrir a una seguridad operativa más estricta.

Primero, debemos tratar el acto de ingresar una frase semilla en un dispositivo móvil como un evento de alto riesgo. En mi propia práctica, trato cada aplicación nueva como comprometida hasta que se demuestre lo contrario. Esta es la esencia de la filosofía "Zero Trust" (Confianza Cero): nunca confiar, siempre verificar. Antes de descargar una aplicación de billetera, no confíe solo en la función de "Búsqueda" de la App Store. Vaya al sitio web oficial del proveedor de la billetera (verificado a través de múltiples fuentes independientes) y siga su enlace directo a la tienda. Esto asegura que no esté cayendo en un nombre con typosquatting o en un anuncio pagado que haya manipulado los rankings de búsqueda.

En segundo lugar, el uso de billeteras de hardware —las bóvedas digitales inastillables del mundo cripto— ya no es opcional para cualquiera que posea activos significativos. Al usar una billetera de hardware, su frase semilla nunca toca el entorno conectado a Internet de su teléfono. Incluso si descarga accidentalmente una aplicación FakeWallet, la aplicación solo puede solicitar una firma para una transacción. No puede ver su frase semilla. Usted se convierte en el portero del club VIP, y la aplicación falsa se queda en la puerta sin las credenciales correctas.

El cortafuegos humano: Su última línea de defensa

Al final del día, estas 26 aplicaciones tuvieron éxito porque eludieron el cortafuegos humano. Confiaron en nuestra fatiga, nuestra confianza en marcas establecidas y nuestro deseo de conveniencia. Como contramedida, debemos cultivar una paranoia saludable. Si una aplicación de billetera le pide su frase semilla de forma inesperada —especialmente después de una "actualización"— sus alarmas deberían ser ensordecedoras.

Las actualizaciones legítimas de billeteras casi nunca requieren que vuelva a ingresar su frase semilla a menos que haya eliminado la aplicación y la esté reinstalando. Incluso entonces, debe verificar la autenticidad de la aplicación comprobando el campo "Desarrollador" en la App Store. Busque un historial largo de actualizaciones y un alto volumen de reseñas legítimas y variadas. Tenga cuidado con las aplicaciones con miles de reseñas de cinco estrellas que suenan sospechosamente similares o que fueron publicadas todas dentro de la misma ventana de 48 horas; estas suelen ser el resultado de granjas de reseñas utilizadas para enmascarar una intención maliciosa.

Conclusiones clave para la protección de activos digitales

- Verifique la fuente: Nunca busque una aplicación de billetera directamente en la App Store. Navegue siempre al sitio web oficial del proyecto (por ejemplo, metamask.io) y use su enlace de "Descarga" para asegurarse de ser dirigido al listado legítimo.

- El hardware es el rey: Use una billetera de hardware (como Ledger, Trezor o BitBox) para cualquier activo que no planee intercambiar diariamente. Estos dispositivos mantienen su frase semilla fuera de línea e inmune al phishing basado en aplicaciones.

- Audite sus aplicaciones: Revise periódicamente las aplicaciones de su teléfono. Si tiene varias billeteras, consolídelas. Una superficie de ataque más pequeña es una superficie de ataque más segura.

- Cuidado con el señuelo de la "Migración": La táctica de ingeniería social más común utilizada por estas 26 aplicaciones fue la afirmación de que una "actualización de red" o "migración de billetera" requería que el usuario volviera a ingresar su frase semilla. Esto es una señal de alerta el 100% de las veces.

- Monitoree sus cuentas: En caso de una brecha, el tiempo es esencial. Use herramientas que le alerten sobre transacciones salientes de sus direcciones para que pueda intentar mover los fondos restantes si el robo no es un "barrido" inmediato.

Fuentes

- NIST Special Publication 800-63 (Digital Identity Guidelines)

- MITRE ATT&CK Framework: T1477 (App Request Phishing)

- ENISA Threat Landscape Report 2025/2026

- Apple App Store Review Guidelines (Section 5.1: Privacy and Data Collection)

Descargo de responsabilidad: Este artículo se proporciona únicamente con fines informativos y educativos. La ciberseguridad es un campo que evoluciona rápidamente y las técnicas descritas aquí pueden cambiar. Este contenido no reemplaza la necesidad de una auditoría de ciberseguridad profesional o servicios dedicados de respuesta a incidentes. Realice siempre su propia diligencia debida al gestionar activos digitales.

Nos vemos en el otro lado.

Nuestra solución de correo electrónico cifrado y almacenamiento en la nube de extremo a extremo proporciona los medios más potentes para el intercambio seguro de datos, lo que garantiza la seguridad y la privacidad de sus datos.

/ Crear una cuenta gratuita