Cyberbezpieczeństwo

Analiza likwidacji botnetu liczącego 17 milionów urządzeń przez holenderskie służby oraz systemowych zagrożeń stwarzanych przez sieci rezydencjalnych serwerów proxy, takich jak Asocks.

Dowiedz się, jak bronić historii czatów Signal przed nowymi atakami phishingowymi wymierzonymi w klucze odzyskiwania i bezpieczne kopie zapasowe. Ekspercka analiza i porady.

UK Visa Portal ujawnił ponad 100 000 paszportów i zdjęć selfie. Dowiedz się o ryzyku związanym z zewnętrznymi usługami wizowymi i o tym, jak chronić swoje wrażliwe dane.

Narzędzie Bumblebee od Perplexity skanuje złośliwe oprogramowanie i konfiguracje MCP bez wykonywania kodu, zabezpieczając nowoczesny łańcuch dostaw AI przed atakami.

Odkryj zaawansowane funkcje telefonu, takie jak Tryb blokady i PQ3, które chronią Cię przed ukrytym oprogramowaniem szpiegującym zero-click w tym szczegółowym przewodniku po bezpieczeństwie.

Międzynarodowe organy ścigania likwidują First VPN, fundament działania 25 gangów ransomware, demaskując tysiące użytkowników i niszcząc przestępczą anonimowość.

Oszuści przejmują wewnętrzne systemy powiadomień e-mail Microsoftu, aby wysyłać uwierzytelnione linki phishingowe omijające standardowe filtry bezpieczeństwa.

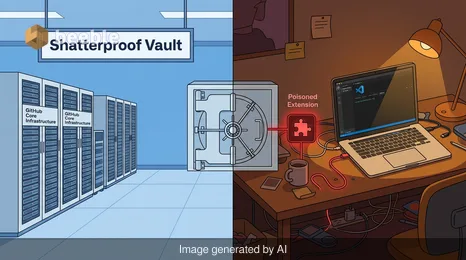

GitHub potwierdza naruszenie ponad 3800 wewnętrznych repozytoriów. Dowiedz się, jak zainfekowane rozszerzenie VS Code i grupa TeamPCP naruszyły łańcuch dostaw oprogramowania.

Do zobaczenia po drugiej stronie.

Nasze kompleksowe, szyfrowane rozwiązanie do poczty e-mail i przechowywania danych w chmurze zapewnia najpotężniejsze środki bezpiecznej wymiany danych, zapewniając bezpieczeństwo i prywatność danych.

/ Utwórz bezpłatne konto