Διασφαλίζοντας το Τυφλό Σημείο του Προγράμματος Περιήγησης Πριν οι Επεκτάσεις AI Εξαντλήσουν τα Εταιρικά σας Δεδομένα

Ξοδεύουμε εκατομμύρια δολάρια στο ψηφιακό ισοδύναμο ενός φρουρίου. Διαθέτουμε τείχη προστασίας περιμέτρου (firewalls), πράκτορες ανίχνευσης και απόκρισης τελικών σημείων (EDR) και παρόχους ταυτότητας μηδενικής εμπιστοσύνης (zero-trust) που λειτουργούν σαν πορτιέρηδες σε VIP κλαμπ σε κάθε εσωτερική πόρτα. Ωστόσο, ενώ είμαστε απασχολημένοι με τη θωράκιση της κύριας πύλης, οι υπάλληλοί μας ουσιαστικά μοιράζουν αντικλείδια για την πίσω πόρτα, μέσω κάθε «βοηθητικής» επέκτασης τεχνητής νοημοσύνης στο πρόγραμμα περιήγησης.

Σε αρχιτεκτονικό επίπεδο, υπάρχει ένα κραυγαλέο παράδοξο στη σύγχρονη εταιρική ασφάλεια. Έχουμε δημιουργήσει ισχυρά συστήματα για την παρακολούθηση της «σκιώδους» AI (shadow AI)—αυτών των μη εξουσιοδοτημένων λογαριασμών ChatGPT ή των μη εγκεκριμένων πεδίων δοκιμών LLM—αλλά έχουμε σχεδόν μηδενική ορατότητα στα εργαλεία που ζουν μέσα στο ίδιο το πρόγραμμα περιήγησης. Αυτές οι επεκτάσεις δεν επισκέπτονται απλώς τα δεδομένα· ζουν εκεί όπου γεννιούνται τα δεδομένα.

Η Σκοτεινή Ύλη του Εταιρικού Δικτύου

Στα χρόνια που καλύπτω τις εξελιγμένες επίμονες απειλές (APTs) και αναλύω τις εκθέσεις μετά από παραβιάσεις, έχω δει συχνά ομάδες ασφαλείας να παλεύουν με αυτό που ονομάζω «σκοτεινή ύλη» του δικτύου: πράγματα που είναι αόρατα αλλά ασκούν μια τεράστια, επικίνδυνη έλξη στο περιβάλλον. Οι επεκτάσεις προγράμματος περιήγησης είναι η απόλυτη σκοτεινή ύλη.

Σύμφωνα με μια πρόσφατη έκθεση της LayerX, αυτό δεν είναι ένα περιθωριακό πρόβλημα για τους «γνώστες της τεχνολογίας». Ένα εντυπωσιακό 99% των εταιρικών χρηστών εκτελεί τουλάχιστον μία επέκταση προγράμματος περιήγησης και περισσότερο από το ένα τέταρτο του εργατικού δυναμικού σας πιθανότατα έχει εγκαταστήσει πάνω από 10. Δεν μιλάμε πλέον για απλά προγράμματα αποκλεισμού διαφημίσεων. Μιλάμε για «συγκυβερνήτες» (copilots) με τεχνητή νοημοσύνη που συνοψίζουν κάθε email, εργαλεία «παραγωγικότητας» που διαβάζουν κάθε έγγραφο και υπηρεσίες μετάφρασης που βλέπουν κάθε οθόνη επαναφοράς κωδικού πρόσβασης.

Στο παρασκήνιο, αυτά τα εργαλεία λειτουργούν σε ένα περιβάλλον «Άγριας Δύσης». Ενώ μια εφαρμογή SaaS μπορεί να απαιτεί μια χειραψία OAuth και μια επανεξέταση της πολιτικής απορρήτου της, μια επέκταση προγράμματος περιήγησης είναι συχνά μια εγκατάσταση με ένα κλικ που παρακάμπτει πλήρως την τυπική διαδικασία προμηθειών και ελέγχου ασφαλείας.

Γιατί οι Επεκτάσεις AI Είναι Ποσοτικά Πιο Επικίνδυνες

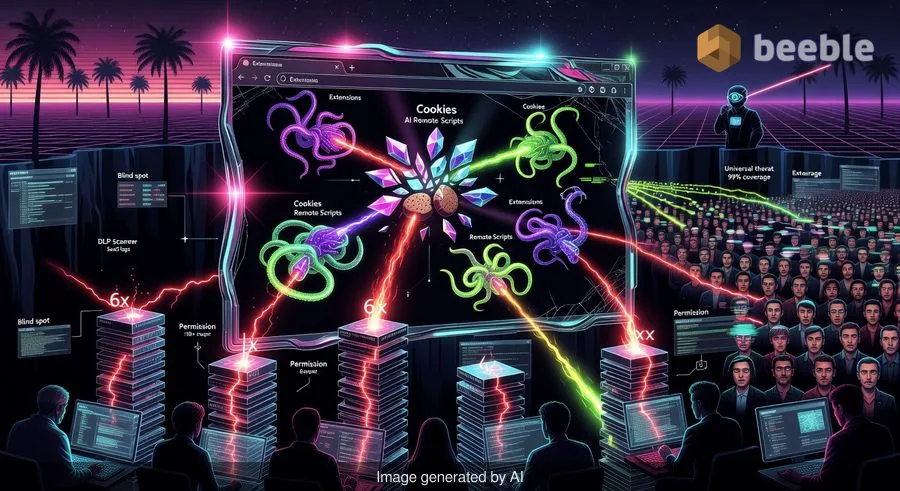

Είναι εύκολο να απορρίψει κανείς τις επεκτάσεις ως μια μικρή ενόχληση, αλλά τα δεδομένα υποδηλώνουν έναν πολύ πιο συστημικό κίνδυνο. Οι επεκτάσεις που εστιάζουν στην AI δεν κατασκευάζονται όπως το παραδοσιακό λογισμικό· συχνά προωθούνται βιαστικά στην αγορά για να προλάβουν τον «πυρετό του χρυσού» της παραγωγικής τεχνητής νοημοσύνης. Κατά συνέπεια, έχουν 60% περισσότερες πιθανότητες να παρουσιάσουν κάποια ευπάθεια σε σχέση με τη μέση επέκταση.

Από την άποψη του κινδύνου, τα δικαιώματα που απαιτούν αυτά τα εργαλεία προκαλούν δέος. Οι επεκτάσεις AI έχουν τρεις φορές περισσότερες πιθανότητες να έχουν πρόσβαση στα cookies του προγράμματος περιήγησης από τις αντίστοιχες μη-AI επεκτάσεις. Στα χέρια ενός κακόβουλου παράγοντα—ή ακόμα και ενός παραβιασμένου προγραμματιστή—αυτά τα cookies είναι τα κλειδιά του βασιλείου, επιτρέποντας την υποκλοπή συνεδρίας (session hijacking) που παρακάμπτει ακόμη και τον πιο αυστηρό έλεγχο ταυτότητας πολλαπλών παραγόντων.

Επιπλέον, αυτά τα εργαλεία έχουν 2,5 φορές περισσότερες πιθανότητες να μπορούν να εκτελέσουν απομακρυσμένα σενάρια (scripts). Αυτό σημαίνει ότι η επέκταση που εγκαταστήσατε σήμερα ως διορθωτή γραμματικής θα μπορούσε, μέσω μιας αθόρυβης ενημέρωσης αύριο, να γίνει όχημα παράδοσης κακόβουλου κώδικα. Η αξιολόγηση της επιφάνειας επίθεσης εδώ αποκαλύπτει μια τρομακτική πραγματικότητα: αυτά τα εργαλεία έχουν έξι φορές περισσότερες πιθανότητες να έχουν αυξήσει τις απαιτήσεις αδειών τους μόνο κατά το τελευταίο έτος. Αυτή η «ερπυστική αύξηση αδειών» (permission creep) είναι ένας ύπουλος τρόπος μετάβασης από την «ανάγνωση δεδομένων ιστότοπου» στον «έλεγχο του προγράμματος περιήγησης».

Η Εξαφάνιση του DLP

Μία από τις πιο απογοητευτικές πτυχές αυτής της απειλής για έναν αναλυτή SOC είναι ότι τα παραδοσιακά εργαλεία Πρόληψης Απώλειας Δεδομένων (DLP) είναι συχνά τυφλά απέναντί της. Οι περισσότερες λύσεις DLP αναζητούν δεδομένα που εγκαταλείπουν το δίκτυο ή μεταφορτώνονται σε μια υπηρεσία cloud. Ωστόσο, μια επέκταση AI ζει μέσα στο πλαίσιο εκτέλεσης του προγράμματος περιήγησης.

Όταν ένας υπάλληλος χρησιμοποιεί μια επέκταση για να συνοψίσει ένα ευαίσθητο εσωτερικό έγγραφο στρατηγικής, αυτά τα δεδομένα δεν «μεταφορτώνονται» απαραίτητα με τρόπο που να ενεργοποιεί μια ειδοποίηση σε επίπεδο δικτύου. Η επέκταση διαβάζει απευθείας το DOM (Document Object Model). Βλέπει ό,τι βλέπει ο χρήστης. Σχεδιαστικά, λειτουργεί κάτω από το ραντάρ των παραδοσιακών συστημάτων ασφαλείας.

Κάποτε μίλησα με έναν white-hat hacker που έδειξε πώς μια απλή επέκταση «dark mode» θα μπορούσε να τροποποιηθεί για να υποκλέπτει αριθμούς πιστωτικών καρτών από μια σελίδα πληρωμής. Δεν χρειαζόταν να «χακάρει» τον ιστότοπο· χρειαζόταν απλώς άδεια για «ανάγνωση και αλλαγή όλων των δεδομένων σας στους ιστότοπους που επισκέπτεστε». Οι χρήστες κάνουν κλικ στο «Να επιτρέπεται» χωρίς δεύτερη σκέψη επειδή θέλουν τη δυνατότητα, μη συνειδητοποιώντας ότι μόλις κάλεσαν έναν ψηφιακό Δούρειο Ίππο στη συνεδρία τους.

Προς μια Ανθεκτική Στρατηγική Προγράμματος Περιήγησης

Πέρα από τις διορθώσεις, η πραγματική λύση δεν είναι η πλήρης απαγόρευση των επεκτάσεων—αυτή είναι μια χαμένη μάχη ενάντια στην παραγωγικότητα. Αντίθετα, πρέπει να αντιμετωπίζουμε το πρόγραμμα περιήγησης ως ένα διαχειριζόμενο τελικό σημείο (endpoint), όχι απλώς ως ένα παράθυρο στο διαδίκτυο.

Προληπτικά μιλώντας, οι οργανισμοί πρέπει να απομακρυνθούν από την αντιδραστική ασφάλεια τύπου «whack-a-mole» και να κινηθούν προς ένα μοντέλο λεπτομερούς διακυβέρνησης. Αυτό ξεκινά με την ορατότητα. Δεν μπορείτε να ασφαλίσετε ό,τι δεν μπορείτε να δείτε.

Πρακτικές Συμβουλές για Ηγέτες Πληροφορικής και Ασφάλειας:

- Διενεργήστε Έλεγχο Επεκτάσεων: Χρησιμοποιήστε τα εργαλεία διαχείρισης τελικών σημείων ή εξειδικευμένες πλατφόρμες ασφάλειας προγράμματος περιήγησης για να δημιουργήσετε μια πλήρη απογραφή κάθε επέκτασης που είναι ενεργή στο περιβάλλον σας. Πιθανότατα θα εκπλαγείτε από τον όγκο.

- Εφαρμόστε Βαθμολογία Βάσει Κινδύνου: Δεν είναι όλες οι επεκτάσεις ίδιες. Ιεραρχήστε την κατάργηση επεκτάσεων που απαιτούν άδειες «υψηλού κινδύνου», όπως η δυνατότητα εκτέλεσης απομακρυσμένου κώδικα ή η πρόσβαση σε cookies σε όλους τους ιστότοπους.

- Επιβάλετε τα Ελάχιστα Προνόμια στο Επίπεδο του Browser: Χρησιμοποιήστε Αντικείμενα Πολιτικής Ομάδας (GPO) ή προφίλ διαχείρισης προγράμματος περιήγησης για να αποκλείσετε όλες τις επεκτάσεις από προεπιλογή, επιτρέποντας μόνο μια επιμελημένη «λίστα επιτρεπόμενων» (allow-list) εγκεκριμένων εργαλείων κρίσιμης σημασίας.

- Εκπαιδεύστε το «Ανθρώπινο Τείχος Προστασίας»: Οι εργαζόμενοι συχνά δεν συνειδητοποιούν ότι μια επέκταση είναι ένα κομμάτι λογισμικού με πλήρη πρόσβαση στην ψηφιακή τους ζωή. Πραγματοποιήστε μια στοχευμένη εκστρατεία ευαισθητοποίησης σχετικά με τους κινδύνους των εργαλείων AI «ενός κλικ».

Σε περίπτωση παραβίασης, το ίχνος της ιατροδικαστικής έρευνας οδηγεί συχνά πίσω στη διαδρομή της ελάχιστης αντίστασης. Αυτή τη στιγμή, αυτή η διαδρομή είναι στρωμένη με επεκτάσεις AI για προγράμματα περιήγησης. Μέχρι τη στιγμή που μια επέκταση θα εμφανιστεί στα αρχεία καταγραφής του SaaS σας ως κακόβουλος παράγοντας, τα δεδομένα θα έχουν ήδη χαθεί. Είναι ώρα να κλείσετε το παράθυρο πριν η σκοτεινή ύλη του προγράμματος περιήγησης παρασύρει την εταιρική σας ασφάλεια στο κενό.

Πηγές:

- LayerX: 2024 Browser Security Report

- NIST SP 800-53: Security and Privacy Controls for Information Systems

- MITRE ATT&CK Framework: Browser Extensions (T1176)

Αποποίηση ευθύνης: Αυτό το άρθρο προορίζεται μόνο για ενημερωτικούς και εκπαιδευτικούς σκοπούς και δεν αντικαθιστά έναν επαγγελματικό έλεγχο κυβερνοασφάλειας ή μια υπηρεσία απόκρισης σε περιστατικά.

Τα λέμε στην άλλη πλευρά.

Η από άκρη σε άκρη κρυπτογραφημένη λύση ηλεκτρονικού ταχυδρομείου και αποθήκευσης στο cloud παρέχει τα πιο ισχυρά μέσα ασφαλούς ανταλλαγής δεδομένων, εξασφαλίζοντας την ασφάλεια και το απόρρητο των δεδομένων σας.

/ Εγγραφείτε δωρεάν