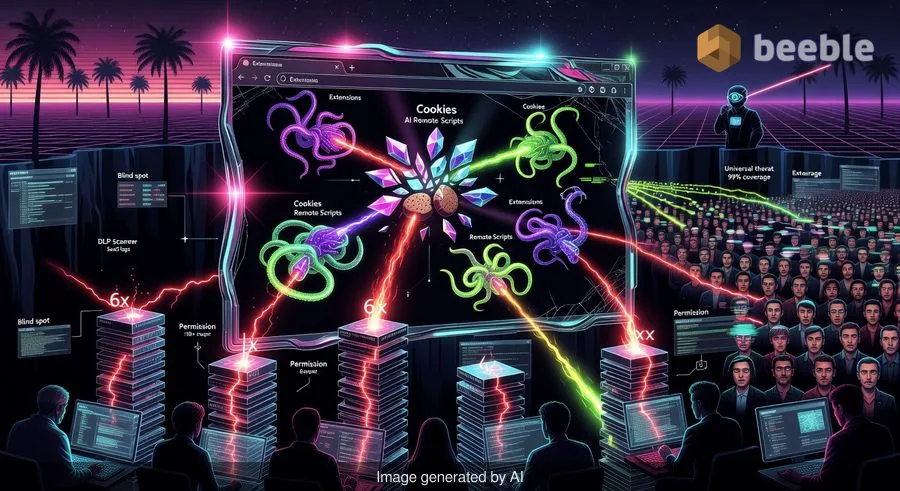

Zabezpieczanie martwego pola przeglądarki, zanim rozszerzenia AI drenażują dane Twojego przedsiębiorstwa

Wydajemy miliony dolarów na cyfrowy odpowiednik fortecy. Posiadamy zapory sieciowe na obrzeżach, agentów wykrywania i reagowania na punktach końcowych (EDR) oraz dostawców tożsamości zero-trust, którzy działają jak bramkarz w klubie VIP przy każdych wewnętrznych drzwiach. Jednak podczas gdy my zajmujemy się wzmacnianiem głównej bramy, nasi pracownicy w zasadzie rozdają klucze uniwersalne do tylnych drzwi, instalując jedno „pomocne” rozszerzenie AI do przeglądarki po drugim.

Z poziomu architektonicznego w nowoczesnym bezpieczeństwie korporacyjnym istnieje rażący paradoks. Zbudowaliśmy solidne systemy do monitorowania „cienia” AI — tych nieautoryzowanych kont ChatGPT czy niesankcjonowanych piaskownic LLM — ale mamy prawie zerową widoczność narzędzi, które żyją wewnątrz samej przeglądarki. Te rozszerzenia nie tylko odwiedzają dane; one mieszkają tam, gdzie dane się rodzą.

Ciemna materia sieci korporacyjnej

W ciągu lat zajmowania się atakami APT i analizowania raportów po naruszeniach, często widziałem zespoły ds. bezpieczeństwa zmagające się z tym, co nazywam „ciemną materią” sieci: rzeczami, które są niewidoczne, ale wywierają ogromny, ryzykowny wpływ na środowisko. Rozszerzenia przeglądarkowe to ostateczna ciemna materia.

Według niedawnego raportu LayerX, nie jest to problem niszowy dla osób „obeznanych z technologią”. Oszałamiające 99% użytkowników korporacyjnych korzysta z co najmniej jednego rozszerzenia przeglądarki, a ponad jedna czwarta pracowników prawdopodobnie ma zainstalowanych ponad 10. Nie mówimy już o prostych blokerach reklam. Mówimy o „copilotach” opartych na AI, które podsumowują każdy e-mail, narzędziach do „produktywności”, które czytają każdy dokument, oraz usługach tłumaczeniowych, które widzą każdy ekran resetowania hasła.

Za kulisami narzędzia te działają w środowisku przypominającym Dziki Zachód. Podczas gdy aplikacja SaaS może wymagać uzgodnienia OAuth i przeglądu polityki prywatności, rozszerzenie przeglądarki jest często instalowane jednym kliknięciem, co całkowicie omija standardowe procesy zakupowe i przeglądy bezpieczeństwa.

Dlaczego rozszerzenia AI są wymiernie bardziej niebezpieczne

Łatwo jest zbagatelizować rozszerzenia jako drobną uciążliwość, ale dane sugerują znacznie bardziej systemowe ryzyko. Rozszerzenia skoncentrowane na AI nie są budowane jak tradycyjne oprogramowanie; często są wprowadzane na rynek w pośpiechu, aby załapać się na gorączkę złota generatywnej sztucznej inteligencji. W rezultacie są o 60% bardziej narażone na posiadanie luki w zabezpieczeniach niż przeciętne rozszerzenie.

Z perspektywy ryzyka, uprawnienia, których żądają te narzędzia, zapierają dech w piersiach. Rozszerzenia AI są trzy razy bardziej skłonne do posiadania dostępu do plików cookie przeglądarki niż ich odpowiedniki niebędące AI. W rękach złośliwego aktora — lub nawet skompromitowanego dewelopera — te ciasteczka są kluczami do królestwa, pozwalając na przejęcie sesji, które omija nawet najbardziej rygorystyczne uwierzytelnianie wieloskładnikowe.

Co więcej, narzędzia te są 2,5 raza bardziej skłonne do wykonywania zdalnych skryptów. Oznacza to, że rozszerzenie, które zainstalowałeś dzisiaj jako korektor gramatyczny, może jutro, poprzez cichą aktualizację, stać się nośnikiem złośliwego kodu. Ocena powierzchni ataku ujawnia przerażającą rzeczywistość: narzędzia te są sześć razy bardziej skłonne do zwiększenia swoich wymagań dotyczących uprawnień w ciągu ostatniego roku. Ten „pełzający wzrost uprawnień” to podstępny sposób na przejście od „odczytywania danych witryny” do „kontrolowania przeglądarki”.

Znikające DLP

Jednym z najbardziej frustrujących aspektów tego zagrożenia dla analityka SOC jest to, że tradycyjne narzędzia do zapobiegania utracie danych (DLP) są na nie często ślepe. Większość rozwiązań DLP szuka danych opuszczających sieć lub przesyłanych do usługi w chmurze. Jednak rozszerzenie AI żyje wewnątrz kontekstu wykonawczego przeglądarki.

Kiedy pracownik używa rozszerzenia do podsumowania poufnego wewnętrznego dokumentu strategicznego, dane te niekoniecznie są „przesyłane” w sposób, który wyzwala alert na poziomie sieci. Rozszerzenie odczytuje bezpośrednio model DOM (Document Object Model). Widzi to, co widzi użytkownik. Z założenia działa ono poza radarem tradycyjnych stosów bezpieczeństwa.

Rozmawiałem kiedyś z etycznym hakerem, który zademonstrował, jak proste rozszerzenie „trybu ciemnego” można zmodyfikować, aby wykradało numery kart kredytowych ze strony płatności. Nie musiało ono „hakować” strony internetowej; potrzebowało jedynie uprawnienia do „odczytu i zmiany wszystkich Twoich danych na odwiedzanych witrynach”. Użytkownicy klikają „Zezwól” bez zastanowienia, ponieważ chcą danej funkcji, nie zdając sobie sprawy, że właśnie zaprosili cyfrowego konia trojańskiego do swojej sesji.

W stronę odpornej strategii przeglądarkowej

Pomijając patchowanie, prawdziwym rozwiązaniem nie jest całkowity zakaz używania rozszerzeń — to przegrana walka z produktywnością. Zamiast tego musimy traktować przeglądarkę jako zarządzany punkt końcowy, a nie tylko okno na internet.

Mówiąc proaktywnie, organizacje muszą odejść od reaktywnego podejścia typu „uderz kreta” w stronę ziarnistego modelu zarządzania. Zaczyna się to od widoczności. Nie można zabezpieczyć czegoś, czego się nie widzi.

Praktyczne wskazówki dla liderów IT i bezpieczeństwa:

- Przeprowadź audyt rozszerzeń: Użyj narzędzi do zarządzania punktami końcowymi lub specjalistycznych platform bezpieczeństwa przeglądarek, aby wygenerować pełną listę każdego rozszerzenia aktywnego w Twoim środowisku. Prawdopodobnie zdziwi Cię ich liczba.

- Wdróż ocenę ryzyka: Nie wszystkie rozszerzenia są sobie równe. Priorytetowo traktuj usuwanie rozszerzeń, które wymagają uprawnień „wysokiego ryzyka”, takich jak możliwość wykonywania zdalnego kodu lub dostęp do ciasteczek na wszystkich stronach.

- Wymuś zasadę najmniejszych uprawnień na poziomie przeglądarki: Użyj obiektów zasad grupy (GPO) lub profili zarządzania przeglądarką, aby domyślnie blokować wszystkie rozszerzenia, zezwalając jedynie na wyselekcjonowaną „białą listę” sprawdzonych, krytycznych dla misji narzędzi.

- Edukuj „ludzką zaporę ogniową”: Pracownicy często nie zdają sobie sprawy, że rozszerzenie to fragment oprogramowania z pełnym dostępem do ich cyfrowego życia. Przeprowadź ukierunkowaną kampanię uświadamiającą na temat ryzyka związanego z narzędziami AI instalowanymi „jednym kliknięciem”.

W przypadku naruszenia, ślad kryminalistyczny często prowadzi z powrotem do ścieżki najmniejszego oporu. Obecnie ta ścieżka jest wybrukowana rozszerzeniami AI do przeglądarek. Do czasu, gdy rozszerzenie pojawi się w logach SaaS jako złośliwy aktor, dane już dawno zniknęły. Nadszedł czas, aby zamknąć okno, zanim ciemna materia przeglądarki wciągnie bezpieczeństwo Twojego przedsiębiorstwa w próżnię.

Źródła:

- LayerX: 2024 Browser Security Report

- NIST SP 800-53: Security and Privacy Controls for Information Systems

- MITRE ATT&CK Framework: Browser Extensions (T1176)

Zastrzeżenie: Ten artykuł służy wyłącznie celom informacyjnym i edukacyjnym i nie zastępuje profesjonalnego audytu cyberbezpieczeństwa ani usług reagowania na incydenty.

Do zobaczenia po drugiej stronie.

Nasze kompleksowe, szyfrowane rozwiązanie do poczty e-mail i przechowywania danych w chmurze zapewnia najpotężniejsze środki bezpiecznej wymiany danych, zapewniając bezpieczeństwo i prywatność danych.

/ Utwórz bezpłatne konto