我们在数字世界的“堡垒”上投入了数百万美元。我们拥有边界防火墙、终端检测与响应 (EDR) 代理,以及像 VIP 俱乐部保镖一样守在每个内部门口的零信任身份提供商。然而,正当我们忙于加固前门时,我们的员工却在通过一个又一个“好用”的 AI 浏览器扩展程序,实质上将后门的万能钥匙拱手让人。

从架构层面来看,现代企业安全中存在一个明显的悖论。我们构建了强大的系统来监控“影子”AI——那些未经授权的 ChatGPT 账户或未经许可的 LLM 游乐场——但对于存在于浏览器内部的工具,我们几乎处于零可见状态。这些扩展程序不仅仅是访问数据;它们就驻留在数据产生的地方。

企业网络中的“暗物质”

在多年报道 APT 攻击和分析违规事件复盘的过程中,我经常看到安全团队在与我称之为网络“暗物质”的东西作斗争:这些东西肉眼不可见,但对环境产生着巨大且危险的引力。浏览器扩展程序就是终极的暗物质。

根据 LayerX 最近的一份报告,这不仅仅是“技术达人”群体的小众问题。惊人的 99% 的企业用户至少运行一个浏览器扩展程序,而且超过四分之一的员工可能安装了 10 个以上。我们谈论的不再是简单的广告拦截器。我们谈论的是能够总结每封电子邮件的 AI 驱动“副驾驶”、能够读取每份文档的“生产力”工具,以及能看到每个密码重置界面的翻译服务。

在幕后,这些工具运行在一个“西部荒野”般的环境中。虽然 SaaS 应用程序可能需要 OAuth 握手和隐私政策审查,但浏览器扩展程序通常只需一键安装,完全绕过了标准的采购和安全审查流程。

为什么 AI 扩展程序在量化上更具危险性

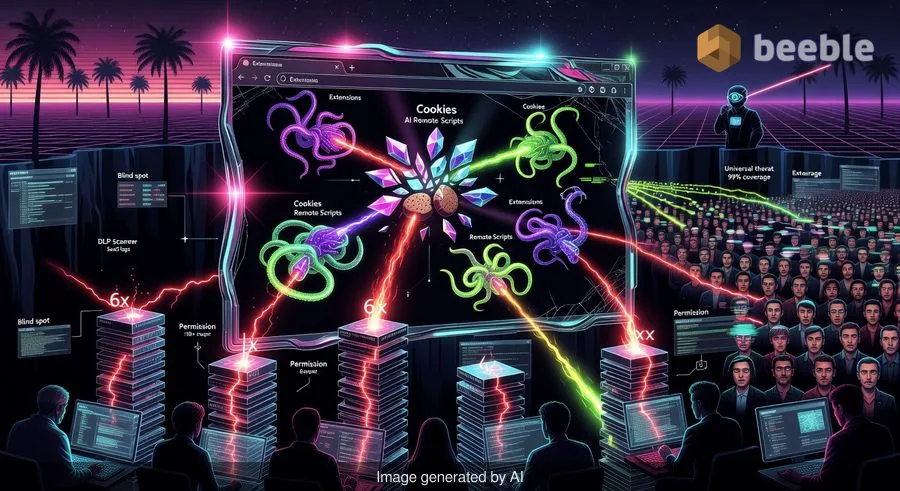

人们很容易将扩展程序视为微不足道的骚扰,但数据表明这是一种更具系统性的风险。专注于 AI 的扩展程序并非像传统软件那样构建;它们通常为了赶上生成式 AI 的淘金热而匆忙推向市场。因此,它们出现漏洞的可能性比普通扩展程序高出 60%。

从风险角度来看,这些工具要求的权限令人咋舌。AI 扩展程序访问浏览器 Cookie 的可能性是非 AI 同类工具的三倍。在恶意行为者——甚至是受攻击的开发人员——手中,这些 Cookie 就是通往王国的钥匙,允许进行会话劫持,从而绕过最严格的多因素身份验证。

此外,这些工具执行远程脚本的可能性是其他工具的 2.5 倍。这意味着你今天安装的作为语法检查器的扩展程序,可能通过明天的静默更新,变成恶意代码的传递载体。评估这里的攻击面揭示了一个可怕的现实:仅在过去一年中,这些工具增加权限要求的可能性就高出六倍。这种“权限蠕变”是从“读取网站数据”转向“控制浏览器”的一种隐蔽方式。

DLP 的“消失魔术”

对于 SOC 分析师来说,这种威胁最令人沮丧的方面之一是传统的反数据泄露 (DLP) 工具往往对其视而不见。大多数 DLP 解决方案都在寻找离开网络或上传到云服务的数据。然而,AI 扩展程序驻留在浏览器的执行上下文中。

当员工使用扩展程序总结一份敏感的内部战略文档时,该数据并不一定以触发网络级警报的方式被“上传”。扩展程序直接读取 DOM(文档对象模型)。它能看到用户所看到的一切。从设计上讲,它在传统安全堆栈的雷达之下运行。

我曾与一位白帽黑客交谈,他演示了如何修改一个简单的“深色模式”扩展程序,从结账页面抓取信用卡号。它不需要“黑掉”网站;它只需要“读取并更改您在访问的网站上的所有数据”的权限。用户为了获得功能会毫不犹豫地点击“允许”,却没意识到他们刚刚邀请了一个数字木马进入他们的会话。

迈向韧性浏览器策略

撇开补丁不谈,真正的解决方案并不是完全禁止扩展程序——那是针对生产力的一场注定失败的战斗。相反,我们需要将浏览器视为受管终端,而不仅仅是通往互联网的窗口。

从主动防御的角度来看,组织需要从被动的“打地鼠”式安全转向细粒度的治理模型。这始于可见性。你无法保护你看不到的东西。

给 IT 和安全领导者的实用建议:

- 进行扩展程序审计: 使用您的终端管理工具或专业的浏览器安全平台,生成环境中当前活跃的每个扩展程序的完整清单。其数量可能会令你感到惊讶。

- 实施基于风险的评分: 并非所有扩展程序都是平等的。优先移除那些要求“高风险”权限的扩展程序,例如执行远程代码或访问所有网站 Cookie 的能力。

- 在浏览器级别强制执行最小权限: 使用组策略对象 (GPO) 或浏览器管理配置文件默认阻止所有扩展程序,仅允许经过审核的任务关键型工具进入“白名单”。

- 教育“人为防火墙”: 员工通常没有意识到扩展程序是一个拥有其数字生活完全访问权限的软件。针对“一键式”AI 工具的风险开展专项意识培训。

在发生违规事件时,取证线索往往会指向阻力最小的路径。目前,这条路径是由 AI 浏览器扩展程序铺就的。当扩展程序作为恶意行为者出现在您的 SaaS 日志中时,数据已经丢失了。是时候在浏览器的暗物质将您的企业安全拖入虚空之前关上这扇窗了。

来源:

- LayerX: 2024 Browser Security Report

- NIST SP 800-53: Security and Privacy Controls for Information Systems

- MITRE ATT&CK Framework: Browser Extensions (T1176)

免责声明:本文仅供信息参考和教育目的,不能替代专业的网络安全审计或事件响应服务。