Brauseri pimeala turvamine enne, kui tehisintellekti laiendused kurnavad teie ettevõtte andmeid

Me kulutame miljoneid dollareid kindluse digitaalsele ekvivalendile. Meil on perimeetri tulemüürid, lõppseadmete tuvastamise ja reageerimise (EDR) agendid ning nullusaldusega identiteedipakkujad, kes tegutsevad nagu VIP-klubi turvamehed iga siseukse juures. Ometi, samal ajal kui me oleme hõivatud peavärava tugevdamisega, jagavad meie töötajad sisuliselt tagaukse peavõtmeid, üks "kasulik" tehisintellekti brauserilaiendus korraga.

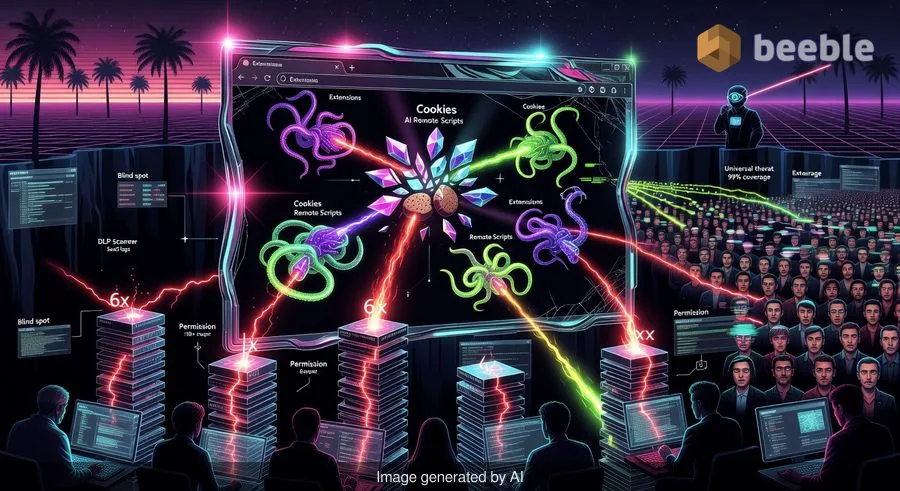

Arhitektuuriliselt on tänapäeva ettevõtte turvalisuses karjuv paradoks. Oleme ehitanud tugevad süsteemid "varju-AI" – nende volitamata ChatGPT kontode või kinnitamata LLM-mänguväljakute – jälgimiseks, kuid meil on peaaegu nullnähtavus tööriistade suhtes, mis elavad brauseris endas. Need laiendused ei külasta lihtsalt andmeid; nad elavad seal, kus andmed sünnivad.

Ettevõtte võrgu tumeaine

Aastate jooksul, mil olen käsitlenud arenenud püsiohte (APT) ja analüüsinud rünnakujärgseid lahkamisi, olen sageli näinud turvameeskondi hädas sellega, mida ma nimetan võrgu "tumeaineks": asjadega, mis on nähtamatud, kuid avaldavad keskkonnale tohutut ja riskantset mõju. Brauserilaiendused on ülim tumeaine.

LayerX-i hiljutise aruande kohaselt ei ole see ainult tehnoloogiataibukate nišiprobleem. Hämmastavad 99% ettevõtte kasutajatest käitavad vähemalt ühte brauserilaiendust ja enam kui veerandil teie tööjõust on tõenäoliselt installitud üle 10 laienduse. Me ei räägi enam lihtsatest reklaamiblokeerijatest. Me räägime tehisintellektil põhinevatest "kaaspilootidest", mis võtavad kokku iga e-kirja, "produktiivsustööriistadest", mis loevad iga dokumenti, ja tõlketeenustest, mis näevad iga parooli lähtestamise ekraani.

Kulisside taga tegutsevad need tööriistad metsiku lääne keskkonnas. Kui SaaS-rakendus võib nõuda OAuth-kätlemist ja privaatsuspoliitika läbivaatamist, siis brauserilaiendus on sageli ühe klõpsuga installitav, mis möödub täielikult tavapärasest hanke- ja turvakontrolli protsessist.

Miks on tehisintellekti laiendused mõõdetavalt ohtlikumad

Laiendusi on lihtne pidada tühiseks tüütuseks, kuid andmed viitavad palju süsteemsemale riskile. Tehisintellektile keskendunud laiendused ei ole ehitatud nagu traditsiooniline tarkvara; need paisatakse sageli turule, et jõuda generatiivse AI kullapalavikule. Seetõttu on neil 60% suurem tõenäosus haavatavuse tekkeks kui keskmisel laiendusel.

Riski seisukohast on nende tööriistade nõutavad load jahmatavad. Tehisintellekti laiendustel on kolm korda suurem tõenäosus pääseda ligi brauseri küpsistele kui nende mitte-AI analoogidel. Pahatahtliku osapoole – või isegi kompromiteeritud arendaja – käes on need küpsised kuningriigi võtmed, mis võimaldavad seansi kaaperdamist, mis möödub isegi kõige rangemast mitmefaktorilisest autentimisest.

Lisaks on neil tööriistadel 2,5 korda suurem tõenäosus käivitada kaugskripte. See tähendab, et laiendus, mille installisite täna õigekirjakontrolliks, võib homme hääletu värskenduse kaudu muutuda pahatahtliku koodi edastajaks. Rünnakupinna hindamine paljastab kohutava tegelikkuse: neil tööriistadel on kuus korda suurem tõenäosus olla suurendanud oma loavajadusi ainuüksi viimase aasta jooksul. See "lubade hiilimine" on kaval viis liikuda saidi andmete lugemiselt brauseri juhtimisele.

DLP kadumistrikk

Üks masendavamaid aspekte selle ohu juures SOC-analüütiku jaoks on see, et traditsioonilised andmekao vältimise (DLP) tööriistad on selle suhtes sageli pimedad. Enamik DLP-lahendusi otsib andmeid, mis väljuvad võrgust või mida laaditakse üles pilveteenusesse. Tehisintellekti laiendus elab aga brauseri täitmiskonteksti sees.

Kui töötaja kasutab laiendust tundliku sise-strateegia dokumendi kokkuvõtmiseks, ei pruugita neid andmeid "üles laadida" viisil, mis käivitaks võrgutaseme hoiatuse. Laiendus loeb otse DOM-i (Document Object Model). See näeb seda, mida kasutaja näeb. Disaini poolest tegutseb see traditsiooniliste turvalahenduste radarite alt läbi.

Rääkisin kord eetilise häkkeriga, kes demonstreeris, kuidas lihtsat "tumedat režiimi" laiendust saab muuta nii, et see kraabiks makselehelt krediitkaardinumbreid. See ei pidanud veebisaiti "häkkima"; see vajas vaid luba "lugeda ja muuta kõiki teie andmeid külastatavatel veebisaitidel". Kasutajad klõpsavad "Luba" pikemalt mõtlemata, sest nad tahavad funktsiooni, mõistmata, et nad on just kutsunud oma seanssi digitaalse Trooja hobuse.

Liikumine vastupidava brauseristrateegia poole

Lappimine kõrvale jätta, ei ole tegelik lahendus laienduste täielik keelamine – see on kaotatud lahing produktiivsuse vastu. Selle asemel peame käsitlema brauserit kui hallatavat lõppseadet, mitte lihtsalt akent internetti.

Ennetavalt öeldes peavad organisatsioonid liikuma reaktiivselt "aukude lappimiselt" granuleeritud haldusmudeli poole. See algab nähtavusest. Te ei saa turvata seda, mida te ei näe.

Praktilised soovitused IT- ja turvajuhtidele:

- Viige läbi laienduste audit: Kasutage oma lõppseadmete haldusvahendeid või spetsiaalseid brauseri turvaplatvorme, et luua täielik inventuur igast teie keskkonnas praegu aktiivsest laiendusest. Tõenäoliselt üllatute nende mahu üle.

- Rakendage riskipõhine hindamine: Kõik laiendused ei ole loodud võrdseks. Prioritiseerige nende laienduste eemaldamine, mis nõuavad "kõrge riskiga" luba, näiteks koodi kaugkäivitamise võime või juurdepääs küpsistele kõigil saitidel.

- Rakendage vähimate õiguste põhimõtet brauseri tasandil: Kasutage rühmapoliitika objekte (GPO) või brauseri haldusprofiile, et blokeerida vaikimisi kõik laiendused, lubades ainult kontrollitud ja kriitilise tähtsusega tööriistade "valget nimekirja".

- Harige "inimtulemüüri": Töötajad sageli ei mõista, et laiendus on tarkvara, millel on täielik juurdepääs nende digitaalsele elule. Korraldage suunatud teadlikkuse tõstmise kampaania ühe klõpsuga AI-tööriistade ohtude kohta.

Ründe korral viib forensiline jälg sageli tagasi vähima vastupanu teeni. Praegu on see tee sillutatud tehisintellekti brauserilaiendustega. Selleks ajaks, kui laiendus ilmub teie SaaS-i logidesse pahatahtliku osapoolena, on andmed juba läinud. On aeg aken sulgeda, enne kui brauseri tumeaine tõmbab teie ettevõtte turvalisuse tühjusesse.

Allikad:

- LayerX: 2024 Browser Security Report

- NIST SP 800-53: Security and Privacy Controls for Information Systems

- MITRE ATT&CK Framework: Browser Extensions (T1176)

Hoiatus: See artikkel on mõeldud ainult teavitamiseks ja harimiseks ning ei asenda professionaalset küberkerbeauditi või intsidentidele reageerimise teenust.

Kohtumiseni teisel poolel.

Meie läbivalt krüpteeritud e-posti ja pilvesalvestuse lahendus pakub kõige võimsamaid vahendeid turvaliseks andmevahetuseks, tagades teie andmete turvalisuse ja privaatsuse.

/ Tasuta konto loomin