Protegiendo el punto ciego del navegador antes de que las extensiones de IA agoten los datos de su empresa

Gastamos millones de dólares en el equivalente digital de una fortaleza. Tenemos firewalls perimetrales, agentes de detección y respuesta en endpoints (EDR) y proveedores de identidad de confianza cero que actúan como el portero de un club VIP en cada puerta interna. Sin embargo, mientras nos ocupamos de reforzar la puerta principal, nuestros empleados están esencialmente entregando las llaves maestras de la puerta trasera, una extensión de navegador de IA "útil" a la vez.

Desde un nivel arquitectónico, existe una paradoja flagrante en la seguridad empresarial moderna. Hemos construido sistemas robustos para monitorear la IA "en la sombra" (esas cuentas de ChatGPT no autorizadas o entornos de pruebas de LLM no permitidos), pero tenemos una visibilidad casi nula de las herramientas que viven dentro del propio navegador. Estas extensiones no solo visitan los datos; viven donde nacen los datos.

La materia oscura de la red corporativa

En mis años cubriendo APT y analizando autopsias de brechas de seguridad, a menudo he visto a los equipos de seguridad luchar con lo que llamo la "materia oscura" de la red: cosas que son invisibles pero que ejercen una atracción masiva y riesgosa sobre el entorno. Las extensiones de navegador son la materia oscura definitiva.

Según un informe reciente de LayerX, este no es un problema de nicho para el público "tecnológico". Un asombroso 99% de los usuarios empresariales ejecutan al menos una extensión de navegador, y más de una cuarta parte de su fuerza laboral probablemente tiene más de 10 instaladas. Ya no estamos hablando de simples bloqueadores de anuncios. Estamos hablando de "copilotos" impulsados por IA que resumen cada correo electrónico, herramientas de "productividad" que leen cada documento y servicios de traducción que ven cada pantalla de restablecimiento de contraseña.

Entre bastidores, estas herramientas operan en un entorno de "salvaje oeste". Mientras que una aplicación SaaS puede requerir un protocolo de enlace OAuth y una revisión de su política de privacidad, una extensión de navegador suele ser una instalación de un solo clic que elude por completo el proceso estándar de adquisición y revisión de seguridad.

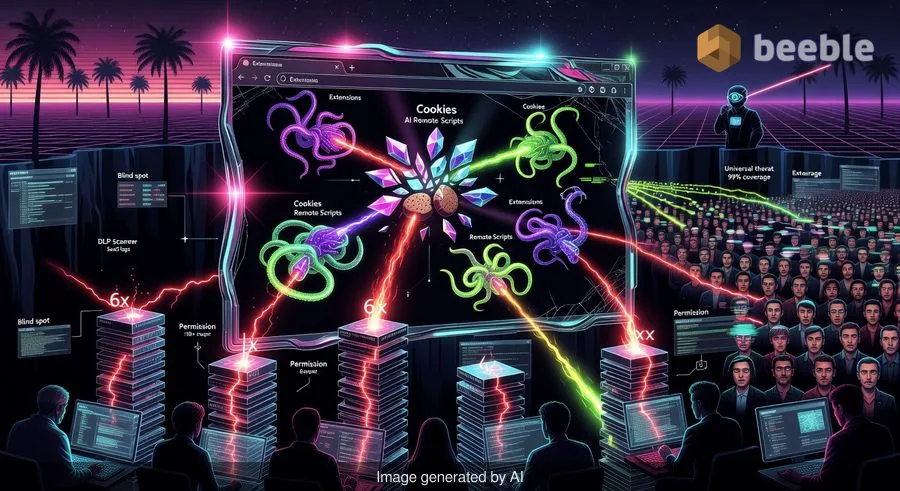

Por qué las extensiones de IA son cuantificablemente más peligrosas

Es fácil descartar las extensiones como una molestia menor, pero los datos sugieren un riesgo mucho más sistémico. Las extensiones centradas en la IA no se construyen como el software tradicional; a menudo se lanzan al mercado apresuradamente para aprovechar la fiebre del oro de la IA generativa. En consecuencia, tienen un 60% más de probabilidades de tener una vulnerabilidad que la extensión promedio.

Desde una perspectiva de riesgo, los permisos que exigen estas herramientas son asombrosos. Las extensiones de IA tienen tres veces más probabilidades de tener acceso a las cookies del navegador que sus contrapartes que no son de IA. En manos de un actor malicioso, o incluso de un desarrollador comprometido, esas cookies son las llaves del reino, permitiendo el secuestro de sesiones que elude incluso la autenticación multifactor más estricta.

Además, estas herramientas tienen 2.5 veces más probabilidades de poder ejecutar scripts remotos. Esto significa que la extensión que instaló hoy como corrector gramatical podría, mediante una actualización silenciosa mañana, convertirse en un vehículo de entrega de código malicioso. Al evaluar la superficie de ataque aquí se revela una realidad aterradora: estas herramientas tienen seis veces más probabilidades de haber aumentado sus requisitos de permisos solo en el último año. Este "deslizamiento de permisos" es una forma sigilosa de pasar de "leer datos del sitio" a "controlar el navegador".

El acto de desaparición del DLP

Uno de los aspectos más frustrantes de esta amenaza para un analista de SOC es que las herramientas tradicionales de Prevención de Pérdida de Datos (DLP) suelen ser ciegas ante ella. La mayoría de las soluciones DLP buscan datos que salen de la red o que se cargan en un servicio en la nube. Sin embargo, una extensión de IA vive dentro del contexto de ejecución del navegador.

Cuando un empleado utiliza una extensión para resumir un documento de estrategia interna sensible, esos datos no se "cargan" necesariamente de una manera que active una alerta a nivel de red. La extensión lee el DOM (Document Object Model) directamente. Ve lo que ve el usuario. Por diseño, opera bajo el radar de las pilas de seguridad tradicionales.

Una vez hablé con un hacker ético que demostró cómo una simple extensión de "modo oscuro" podía modificarse para extraer números de tarjetas de crédito de una página de pago. No necesitaba "hackear" el sitio web; solo necesitaba permiso para "leer y cambiar todos sus datos en los sitios web que visita". Los usuarios hacen clic en "Permitir" sin pensarlo dos veces porque quieren la función, sin darse cuenta de que acaban de invitar a un caballo de Troya digital a su sesión.

Hacia una estrategia de navegador resiliente

Dejando a un lado los parches, la verdadera solución no es prohibir las extensiones por completo; esa es una batalla perdida contra la productividad. En su lugar, debemos tratar al navegador como un endpoint gestionado, no solo como una ventana a Internet.

Hablando proactivamente, las organizaciones deben alejarse de la seguridad reactiva de "golpear al topo" y avanzar hacia un modelo de gobernanza granular. Esto comienza con la visibilidad. No se puede asegurar lo que no se puede ver.

Conclusiones prácticas para líderes de TI y seguridad:

- Realice una auditoría de extensiones: Utilice sus herramientas de gestión de endpoints o plataformas especializadas de seguridad del navegador para generar un inventario completo de cada extensión activa actualmente en su entorno. Probablemente se sorprenderá por el volumen.

- Implemente una puntuación basada en el riesgo: No todas las extensiones son iguales. Priorice la eliminación de las extensiones que exigen permisos de "alto riesgo", como la capacidad de ejecutar código remoto o acceder a cookies en todos los sitios.

- Aplique el privilegio mínimo a nivel del navegador: Utilice Objetos de Política de Grupo (GPO) o perfiles de gestión del navegador para bloquear todas las extensiones por defecto, permitiendo solo una "lista de permitidos" curada de herramientas críticas y examinadas.

- Eduque al "Firewall Humano": Los empleados a menudo no se dan cuenta de que una extensión es una pieza de software con acceso total a su vida digital. Realice una campaña de concienciación centrada en los riesgos de las herramientas de IA de "un solo clic".

En caso de una brecha, el rastro forense a menudo conduce al camino de menor resistencia. En este momento, ese camino está pavimentado con extensiones de navegador de IA. Para cuando una extensión aparece en sus registros de SaaS como un actor malicioso, los datos ya se han ido. Es hora de cerrar la ventana antes de que la materia oscura del navegador arrastre la seguridad de su empresa al vacío.

Fuentes:

- LayerX: 2024 Browser Security Report

- NIST SP 800-53: Security and Privacy Controls for Information Systems

- MITRE ATT&CK Framework: Browser Extensions (T1176)

Descargo de responsabilidad: Este artículo es solo para fines informativos y educativos y no reemplaza una auditoría profesional de ciberseguridad o un servicio de respuesta a incidentes.

Nos vemos en el otro lado.

Nuestra solución de correo electrónico cifrado y almacenamiento en la nube de extremo a extremo proporciona los medios más potentes para el intercambio seguro de datos, lo que garantiza la seguridad y la privacidad de sus datos.

/ Crear una cuenta gratuita