Naršyklės aklosios zonos apsauga, kol dirbtinio intelekto plėtiniai neišsiurbė jūsų įmonės duomenų

Mes leidžiame milijonus dolerių skaitmeniniam tvirtovės ekvivalentui. Turime perimetro ugniasienes, galinių įrenginių aptikimo ir reagavimo (EDR) agentus bei nulinio pasitikėjimo (zero-trust) tapatybės teikėjus, kurie prie kiekvienų vidinių durų elgiasi kaip VIP klubo apsaugininkai. Tačiau kol mes užsiėmę pagrindinių vartų stiprinimu, mūsų darbuotojai iš esmės dalija atsarginius raktus nuo galinių durų – po vieną „naudingą“ DI naršyklės plėtinį vienu metu.

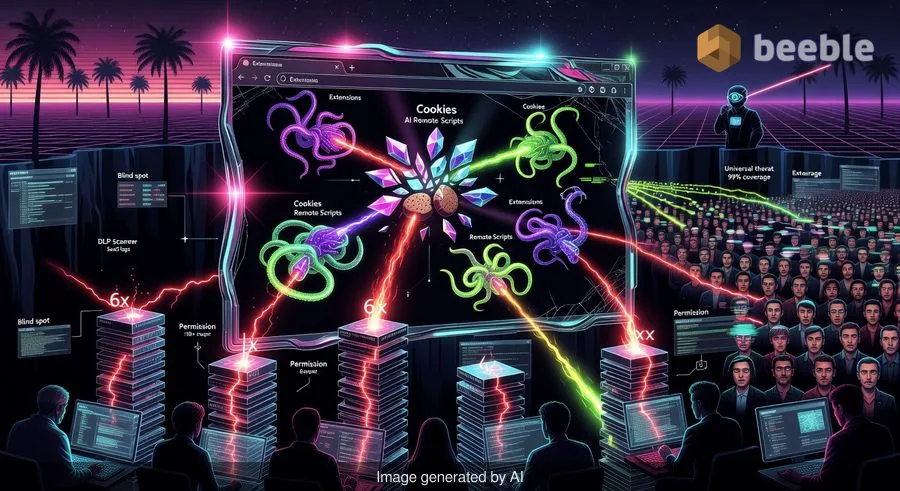

Architektūriniu lygmeniu šiuolaikinėje įmonių saugoje egzistuoja akivaizdus paradoksas. Sukūrėme tvirtas sistemas „šešėliniam“ DI stebėti – toms neautorizuotoms „ChatGPT“ paskyroms ar nesankcionuotoms LLM žaidimų aikštelėms – tačiau beveik neturime matomumo įrankių, kurie gyvena pačioje naršyklėje. Šie plėtiniai ne tik lankosi prie duomenų; jie gyvena ten, kur duomenys gimsta.

Korporatyvinio tinklo „tamsioji materija“

Per tuos metus, kai domėjausi APT (pažangiomis nuolatinėmis grėsmėmis) ir analizavau įsilaužimų tyrimus, dažnai mačiau, kaip saugumo komandos kovoja su tuo, ką vadinu tinklo „tamsiąja materija“: dalykais, kurie yra nematomi, bet daro didžiulę, rizikingą įtaką aplinkai. Naršyklės plėtiniai yra didžiausia tamsioji materija.

Remiantis naujausia „LayerX“ ataskaita, tai nėra tik siaura „technologiškai pažangių“ vartotojų problema. Stulbinantys 99 % įmonių vartotojų naudoja bent vieną naršyklės plėtinį, o daugiau nei ketvirtadalis jūsų darbuotojų tikriausiai yra įsidiegę daugiau nei 10. Mes nebekalbame apie paprastas reklamos blokavimo priemones. Kalbame apie DI valdomus „kopilotus“, kurie apibendrina kiekvieną el. laišką, „produktyvumo“ įrankius, skaitančius kiekvieną dokumentą, ir vertimo paslaugas, kurios mato kiekvieną slaptažodžio nustatymo ekraną.

Užkulisiuose šie įrankiai veikia „laukinių vakarų“ sąlygomis. Nors „SaaS“ programai gali prireikti „OAuth“ patvirtinimo ir privatumo politikos peržiūros, naršyklės plėtinys dažnai yra vieno spustelėjimo dieginys, kuris visiškai apeina standartinius pirkimo ir saugumo peržiūros procesus.

Kodėl DI plėtiniai yra kiekybiškai pavojingesni

Lengva numoti ranka į plėtinius kaip į nedidelį nepatogumą, tačiau duomenys rodo daug sistemingesnę riziką. Į DI orientuoti plėtiniai nėra kuriami kaip tradicinė programinė įranga; jie dažnai skubotai išleidžiami į rinką, siekiant pasinaudoti generatyvinio DI „aukso karštine“. Todėl tikimybė, kad jie turės saugumo spragų, yra 60 % didesnė nei vidutinio plėtinio.

Rizikos požiūriu, leidimai, kurių reikalauja šie įrankiai, gniaužia kvapą. DI plėtiniai tris kartus dažniau turi prieigą prie naršyklės slapukų nei jų ne DI atitikmenys. Piktavalių – ar net kompromituoto kūrėjo – rankose šie slapukai yra raktai į karalystę, leidžiantys perimti sesijas ir apeiti net griežčiausią kelių veiksnių autentifikavimą.

Be to, šie įrankiai 2,5 karto dažniau gali vykdyti nuotolinius skriptus. Tai reiškia, kad plėtinys, kurį šiandien įsidiegėte kaip gramatikos tikrintuvą, rytoj po tylaus atnaujinimo gali tapti kenkėjiško kodo pristatymo priemone. Įvertinus atakos paviršių, atsiveria gąsdinanti realybė: šie įrankiai šešis kartus dažniau padidino savo leidimų reikalavimus vien per pastaruosius metus. Šis „leidimų šliaužimas“ yra slaptas būdas pereiti nuo „svetainės duomenų skaitymo“ prie „naršyklės valdymo“.

DLP išnykimo triukas

Vienas labiausiai nuviliančių šios grėsmės aspektų SOC analitikui yra tai, kad tradiciniai duomenų praradimo prevencijos (DLP) įrankiai dažnai jos nemato. Dauguma DLP sprendimų ieško duomenų, paliekančių tinklą arba įkeliamų į debesijos paslaugą. Tačiau DI plėtinys gyvena naršyklės vykdymo konteksto viduje.

Kai darbuotojas naudoja plėtinį konfidencialiam vidiniam strategijos dokumentui apibendrinti, tie duomenys nebūtinai „įkeliami“ taip, kad sukeltų tinklo lygio įspėjimą. Plėtinys tiesiogiai skaito DOM (Document Object Model). Jis mato tai, ką mato vartotojas. Pagal savo konstrukciją jis veikia žemiau tradicinių saugumo sistemų radarų.

Kartą kalbėjausi su „baltosios skrybėlės“ hakeriu, kuris pademonstravo, kaip paprastas „tamsiojo režimo“ plėtinys gali būti modifikuotas kredito kortelių numeriams nuskaityti iš apmokėjimo puslapio. Jam nereikėjo „nulaužti“ svetainės; jam tiesiog reikėjo leidimo „skaityti ir keisti visus jūsų duomenis svetainėse, kuriose lankotės“. Vartotojai spusteli „Leisti“ ilgai negalvodami, nes nori funkcijos, nesuvokdami, kad ką tik į savo sesiją pasikvietė skaitmeninį Trojos arklį.

Atsparios naršyklės strategijos link

Atmetus spragų lopymą, tikrasis sprendimas nėra visiškas plėtinių draudimas – tai pralaimėta kova prieš produktyvumą. Vietoj to turime vertinti naršyklę kaip valdomą galinį įrenginį, o ne tik kaip langą į internetą.

Kalbant proaktyviai, organizacijos turi atsisakyti reaktyvaus „kurmių mušimo“ saugumo modelio ir pereiti prie detalaus valdymo modelio. Tai prasideda nuo matomumo. Negalite apsaugoti to, ko nematote.

Praktiniai patarimai IT ir saugumo vadovams:

- Atlikite plėtinių auditą: Naudokite savo galinių įrenginių valdymo įrankius arba specializuotas naršyklių saugumo platformas, kad sudarytumėte visą šiuo metu jūsų aplinkoje aktyvių plėtinių sąrašą. Tikriausiai nustebsite pamatę jų kiekį.

- Įdiekite rizika pagrįstą vertinimą: Ne visi plėtiniai yra vienodi. Teikite pirmenybę plėtinių, kuriems reikalingi „didelės rizikos“ leidimai, pavyzdžiui, galimybė vykdyti nuotolinį kodą arba pasiekti slapukus visose svetainėse, pašalinimui.

- Taikykite mažiausių privilegijų principą naršyklės lygmeniu: Naudokite grupės politikos objektus (GPO) arba naršyklės valdymo profilius, kad pagal numatytuosius nustatymus blokuotumėte visus plėtinius, leisdami tik patikrintų, kritiškai svarbių įrankių „baltąjį sąrašą“.

- Švieskite „žmogiškąją ugniasienę“: Darbuotojai dažnai nesuvokia, kad plėtinys yra programinė įranga, turinti visišką prieigą prie jų skaitmeninio gyvenimo. Vykdykite tikslinę informavimo kampaniją apie „vieno spustelėjimo“ DI įrankių riziką.

Įsilaužimo atveju teismo ekspertizės pėdsakai dažnai veda atgal į mažiausio pasipriešinimo kelią. Šiuo metu tas kelias yra grįstas DI naršyklės plėtiniais. Kol plėtinys jūsų „SaaS“ žurnaluose pasirodys kaip piktavalis veikėjas, duomenys jau bus prarasti. Atėjo laikas uždaryti langą, kol naršyklės tamsioji materija neįtraukė jūsų įmonės saugumo į tuštumą.

Šaltiniai:

- LayerX: 2024 Browser Security Report

- NIST SP 800-53: Security and Privacy Controls for Information Systems

- MITRE ATT&CK Framework: Browser Extensions (T1176)

Atsakomybės apribojimas: Šis straipsnis yra tik informacinio ir mokomojo pobūdžio ir nepakeičia profesionalaus kibernetinio saugumo audito ar reagavimo į incidentus paslaugų.

Iki pasimatymo kitoje pusėje.

Pašto ir debesies saugojimo sprendimas suteikia galingiausias saugaus keitimosi duomenimis priemones, užtikrinančias jūsų duomenų saugumą ir privatumą.

/ Sukurti nemokamą paskyrą