Sicherung des blinden Flecks im Browser, bevor KI-Erweiterungen Ihre Unternehmensdaten abziehen

Wir geben Millionen von Dollar für das digitale Äquivalent einer Festung aus. Wir verfügen über Perimeter-Firewalls, Endpoint Detection and Response (EDR)-Agenten und Zero-Trust-Identitätsanbieter, die wie ein VIP-Club-Bouncer an jeder internen Tür agieren. Doch während wir damit beschäftigt sind, das Haupttor zu sichern, händigen unsere Mitarbeiter im Grunde genommen die Generalschlüssel für den Hintereingang aus – eine „hilfreiche“ KI-Browser-Erweiterung nach der anderen.

Auf architektonischer Ebene gibt es ein eklatantes Paradoxon in der modernen Unternehmenssicherheit. Wir haben robuste Systeme aufgebaut, um „Schatten-KI“ zu überwachen – jene nicht autorisierten ChatGPT-Konten oder nicht genehmigten LLM-Spielwiesen –, aber wir haben fast keine Sichtbarkeit auf die Werkzeuge, die direkt im Browser selbst leben. Diese Erweiterungen besuchen die Daten nicht nur; sie leben dort, wo die Daten entstehen.

Die dunkle Materie des Unternehmensnetzwerks

In den Jahren, in denen ich über APTs berichtet und Post-Mortem-Analysen von Sicherheitsverletzungen durchgeführt habe, habe ich oft erlebt, wie Sicherheitsteams mit dem kämpften, was ich als „dunkle Materie“ des Netzwerks bezeichne: Dinge, die unsichtbar sind, aber eine massive, riskante Anziehungskraft auf die Umgebung ausüben. Browser-Erweiterungen sind die ultimative dunkle Materie.

Laut einem aktuellen Bericht von LayerX ist dies kein Nischenproblem für die „technisch versierte“ Masse. Erstaunliche 99 % der Unternehmensnutzer verwenden mindestens eine Browser-Erweiterung, und mehr als ein Viertel Ihrer Belegschaft hat wahrscheinlich über 10 installiert. Wir sprechen hier nicht mehr von einfachen Werbeblockern. Wir sprechen von KI-gestützten „Copiloten“, die jede E-Mail zusammenfassen, „Produktivitäts-Tools“, die jedes Dokument lesen, und Übersetzungsdiensten, die jeden Bildschirm zum Zurücksetzen von Passwörtern sehen.

Hinter den Kulissen agieren diese Tools in einer Wild-West-Umgebung. Während eine SaaS-Anwendung möglicherweise einen OAuth-Handshake und eine Überprüfung ihrer Datenschutzrichtlinien erfordert, ist eine Browser-Erweiterung oft eine Ein-Klick-Installation, die den standardmäßigen Beschaffungs- und Sicherheitsüberprüfungsprozess vollständig umgeht.

Warum KI-Erweiterungen quantifizierbar gefährlicher sind

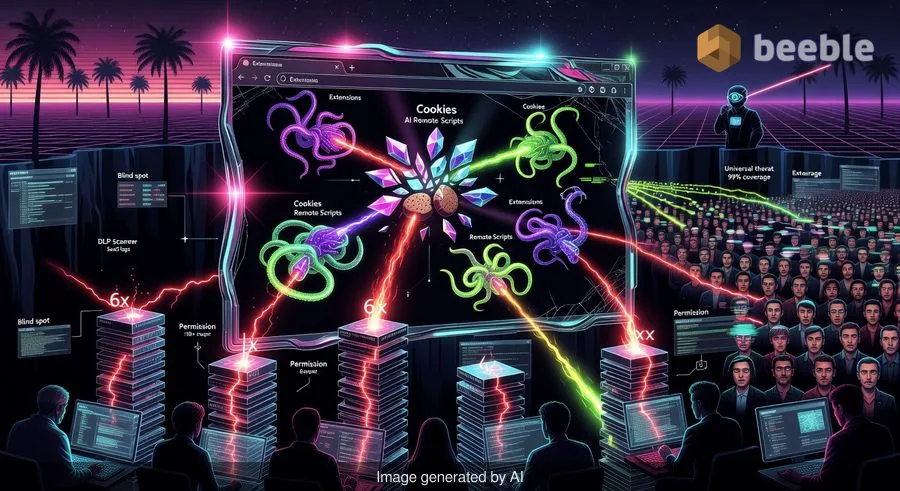

Es ist leicht, Erweiterungen als geringfügiges Ärgernis abzutun, aber die Daten deuten auf ein weitaus systemischeres Risiko hin. KI-fokussierte Erweiterungen sind nicht wie traditionelle Software aufgebaut; sie werden oft überhastet auf den Markt gebracht, um den Goldrausch der generativen KI mitzunehmen. Infolgedessen ist die Wahrscheinlichkeit, dass sie eine Schwachstelle aufweisen, um 60 % höher als bei einer durchschnittlichen Erweiterung.

Aus Risikoperspektive sind die Berechtigungen, die diese Tools verlangen, atemberaubend. KI-Erweiterungen haben dreimal häufiger Zugriff auf Browser-Cookies als ihre Nicht-KI-Pendants. In den Händen eines böswilligen Akteurs – oder sogar eines kompromittierten Entwicklers – sind diese Cookies die Schlüssel zum Königreich und ermöglichen Session-Hijacking, das selbst die strengste Multi-Faktor-Authentifizierung umgeht.

Darüber hinaus ist die Wahrscheinlichkeit, dass diese Tools Remote-Skripte ausführen können, 2,5-mal höher. Das bedeutet, dass die Erweiterung, die Sie heute als Grammatikprüfung installiert haben, durch ein stilles Update morgen zu einem Träger für bösartigen Code werden könnte. Eine Bewertung der Angriffsfläche offenbart hier eine erschreckende Realität: Die Wahrscheinlichkeit, dass diese Tools allein im vergangenen Jahr ihre Berechtigungsanforderungen erhöht haben, ist sechsmal höher. Dieses „Einschleichen von Berechtigungen“ (Permission Creep) ist ein heimlicher Weg, um vom „Lesen von Websitedaten“ zur „Steuerung des Browsers“ überzugehen.

Das Verschwinden der DLP

Einer der frustrierendsten Aspekte dieser Bedrohung für einen SOC-Analysten ist, dass herkömmliche Tools zur Vermeidung von Datenverlust (Data Loss Prevention, DLP) oft blind dafür sind. Die meisten DLP-Lösungen suchen nach Daten, die das Netzwerk verlassen oder in einen Cloud-Dienst hochgeladen werden. Eine KI-Erweiterung lebt jedoch innerhalb des Ausführungskontexts des Browsers.

Wenn ein Mitarbeiter eine Erweiterung verwendet, um ein sensibles internes Strategiedokument zusammenzufassen, werden diese Daten nicht unbedingt so „hochgeladen“, dass ein Alarm auf Netzwerkebene ausgelöst wird. Die Erweiterung liest das DOM (Document Object Model) direkt. Sie sieht, was der Benutzer sieht. Konstruktionsbedingt agiert sie unter dem Radar herkömmlicher Sicherheits-Stacks.

Ich habe einmal mit einem White-Hat-Hacker gesprochen, der demonstrierte, wie eine einfache „Dark Mode“-Erweiterung modifiziert werden konnte, um Kreditkartennummern von einer Checkout-Seite auszulesen. Sie musste die Website nicht „hacken“; sie benötigte lediglich die Erlaubnis, „alle Ihre Daten auf den von Ihnen besuchten Websites zu lesen und zu ändern“. Benutzer klicken ohne nachzudenken auf „Zulassen“, weil sie die Funktion nutzen wollen, ohne zu merken, dass sie gerade ein digitales Trojanisches Pferd in ihre Sitzung eingeladen haben.

Auf dem Weg zu einer resilienten Browser-Strategie

Abgesehen vom Patchen besteht die wirkliche Lösung nicht darin, Erweiterungen ganz zu verbieten – das ist ein aussichtsloser Kampf gegen die Produktivität. Stattdessen müssen wir den Browser als verwalteten Endpunkt behandeln, nicht nur als Fenster zum Internet.

Proaktiv gesehen müssen Unternehmen weg von der reaktiven „Whack-a-Mole“-Sicherheit hin zu einem granularen Governance-Modell. Dies beginnt mit der Sichtbarkeit. Man kann nicht sichern, was man nicht sieht.

Praktische Tipps für IT- und Sicherheitsverantwortliche:

- Durchführung eines Erweiterungs-Audits: Nutzen Sie Ihre Endpoint-Management-Tools oder spezialisierte Browser-Sicherheitsplattformen, um ein vollständiges Inventar jeder aktuell in Ihrer Umgebung aktiven Erweiterung zu erstellen. Sie werden wahrscheinlich von der Menge überrascht sein.

- Implementierung von risikobasiertem Scoring: Nicht alle Erweiterungen sind gleich. Priorisieren Sie die Entfernung von Erweiterungen, die „hochriskante“ Berechtigungen fordern, wie die Fähigkeit, Remote-Code auszuführen oder auf Cookies aller Websites zuzugreifen.

- Erzwingen des Prinzips der geringsten Privilegien auf Browserebene: Verwenden Sie Gruppenrichtlinienobjekte (GPO) oder Browser-Management-Profile, um alle Erweiterungen standardmäßig zu blockieren und nur eine kuratierte „Allow-List“ von geprüften, geschäftskritischen Tools zuzulassen.

- Schulung der „menschlichen Firewall“: Mitarbeiter sind sich oft nicht bewusst, dass eine Erweiterung eine Software mit vollem Zugriff auf ihr digitales Leben ist. Führen Sie eine gezielte Sensibilisierungskampagne zu den Risiken von „Ein-Klick“-KI-Tools durch.

Im Falle einer Sicherheitsverletzung führt die forensische Spur oft zurück zum Pfad des geringsten Widerstands. Derzeit ist dieser Pfad mit KI-Browser-Erweiterungen gepflastert. Bis eine Erweiterung in Ihren SaaS-Protokollen als böswilliger Akteur auftaucht, sind die Daten bereits weg. Es ist an der Zeit, das Fenster zu schließen, bevor die dunkle Materie des Browsers Ihre Unternehmenssicherheit ins Leere zieht.

Quellen:

- LayerX: 2024 Browser Security Report

- NIST SP 800-53: Security and Privacy Controls for Information Systems

- MITRE ATT&CK Framework: Browser Extensions (T1176)

Haftungsausschluss: Dieser Artikel dient ausschließlich Informations- und Bildungszwecken und ersetzt kein professionelles Cybersicherheits-Audit oder einen Incident-Response-Service.

Wir sehen uns auf der anderen Seite.

Unsere Ende-zu-Ende-verschlüsselte E-Mail- und Cloud-Speicherlösung bietet die leistungsfähigsten Mittel für den sicheren Datenaustausch und gewährleistet die Sicherheit und den Schutz Ihrer Daten.

/ Kostenloses Konto erstellen