AI एक्सटेंशन द्वारा आपके एंटरप्राइज डेटा को निकालने से पहले ब्राउज़र ब्लाइंड स्पॉट को सुरक्षित करना

हम एक किले के डिजिटल समकक्ष पर लाखों डॉलर खर्च करते हैं। हमारे पास पेरिमीटर फायरवॉल, एंडपॉइंट डिटेक्शन एंड रिस्पॉन्स (EDR) एजेंट और जीरो-ट्रस्ट आइडेंटिटी प्रोवाइडर हैं जो हर आंतरिक दरवाजे पर VIP क्लब बाउंसर की तरह काम करते हैं। फिर भी, जब हम मुख्य द्वार को मजबूत करने में व्यस्त हैं, हमारे कर्मचारी अनिवार्य रूप से पिछले दरवाजे की मास्टर चाबियां सौंप रहे हैं, एक समय में एक 'सहायक' AI ब्राउज़र एक्सटेंशन के माध्यम से।

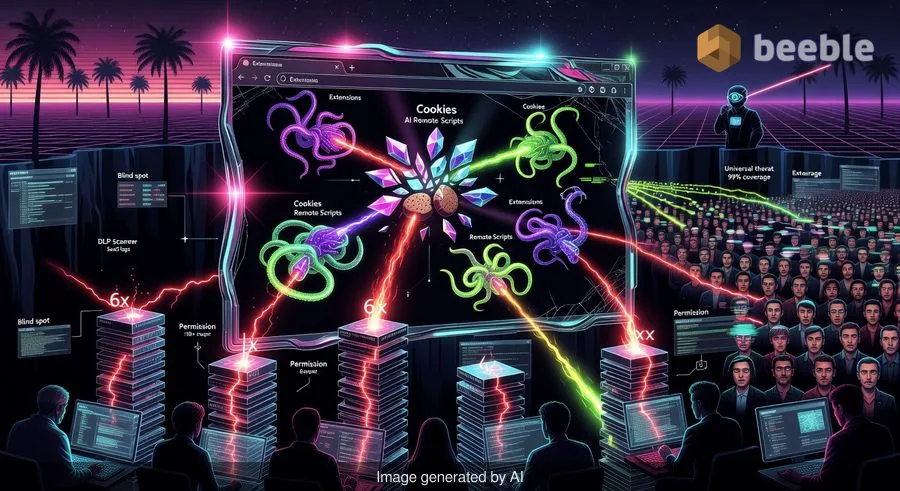

वास्तुकला के स्तर से, आधुनिक एंटरप्राइज सुरक्षा में एक स्पष्ट विरोधाभास है। हमने 'शैडो' AI—वे अनधिकृत ChatGPT अकाउंट या बिना मंजूरी वाले LLM प्लेग्राउंड—की निगरानी के लिए मजबूत सिस्टम बनाए हैं, लेकिन ब्राउज़र के भीतर रहने वाले टूल में हमारी दृश्यता लगभग शून्य है। ये एक्सटेंशन केवल डेटा तक नहीं पहुँचते; वे वहीं रहते हैं जहाँ डेटा का जन्म होता है।

कॉर्पोरेट नेटवर्क का डार्क मैटर

APTs को कवर करने और उल्लंघन के बाद के विश्लेषण (post-mortems) के अपने वर्षों के अनुभव में, मैंने अक्सर सुरक्षा टीमों को नेटवर्क के 'डार्क मैटर' के साथ संघर्ष करते देखा है: ऐसी चीजें जो अदृश्य हैं लेकिन पर्यावरण पर एक बड़ा, जोखिम भरा प्रभाव डालती हैं। ब्राउज़र एक्सटेंशन परम डार्क मैटर हैं।

LayerX की एक हालिया रिपोर्ट के अनुसार, यह केवल 'तकनीक-प्रेमी' भीड़ के लिए कोई छोटी समस्या नहीं है। आश्चर्यजनक रूप से 99% एंटरप्राइज उपयोगकर्ता कम से कम एक ब्राउज़र एक्सटेंशन चलाते हैं, और आपके कार्यबल के एक चौथाई से अधिक के पास संभवतः 10 से अधिक इंस्टॉल हैं। हम अब साधारण विज्ञापन-अवरोधकों (ad-blockers) की बात नहीं कर रहे हैं। हम AI-संचालित 'कोपायलट' की बात कर रहे हैं जो हर ईमेल का सारांश देते हैं, 'उत्पादकता' उपकरण जो हर दस्तावेज़ को पढ़ते हैं, और अनुवाद सेवाएं जो हर पासवर्ड रीसेट स्क्रीन को देखती हैं।

पर्दे के पीछे, ये उपकरण 'वाइल्ड-वेस्ट' वातावरण में काम कर रहे हैं। जबकि एक SaaS एप्लिकेशन को OAuth हैंडशेक और उसकी गोपनीयता नीति की समीक्षा की आवश्यकता हो सकती है, एक ब्राउज़र एक्सटेंशन अक्सर एक-क्लिक इंस्टॉलेशन होता है जो मानक खरीद और सुरक्षा समीक्षा प्रक्रिया को पूरी तरह से बायपास कर देता है।

AI एक्सटेंशन मात्रात्मक रूप से अधिक खतरनाक क्यों हैं

एक्सटेंशन को एक मामूली परेशानी मानकर खारिज करना आसान है, लेकिन डेटा एक बहुत अधिक प्रणालीगत जोखिम का सुझाव देता है। AI-केंद्रित एक्सटेंशन पारंपरिक सॉफ़्टवेयर की तरह नहीं बनाए गए हैं; उन्हें अक्सर जनरेटिव AI की होड़ में शामिल होने के लिए बाजार में जल्दबाजी में लाया जाता है। नतीजतन, औसत एक्सटेंशन की तुलना में उनमें भेद्यता (vulnerability) होने की संभावना 60% अधिक होती है।

जोखिम के नजरिए से, ये उपकरण जिन अनुमतियों (permissions) की मांग करते हैं, वे चौंकाने वाली हैं। AI एक्सटेंशन में अपने गैर-AI समकक्षों की तुलना में ब्राउज़र कुकीज़ तक पहुँच होने की संभावना तीन गुना अधिक होती है। एक दुर्भावनापूर्ण अभिनेता—या एक समझौता किए गए डेवलपर—के हाथों में, वे कुकीज़ साम्राज्य की चाबियां हैं, जो सत्र अपहरण (session hijacking) की अनुमति देती हैं जो सबसे कड़े मल्टी-फैक्टर ऑथेंटिकेशन को भी बायपास कर देती हैं।

इसके अलावा, इन उपकरणों में रिमोट स्क्रिप्ट निष्पादित करने में सक्षम होने की संभावना 2.5 गुना अधिक है। इसका मतलब है कि जिस एक्सटेंशन को आपने आज व्याकरण जांचकर्ता (grammar checker) के रूप में इंस्टॉल किया है, वह कल एक साइलेंट अपडेट के माध्यम से दुर्भावनापूर्ण कोड के लिए एक वितरण वाहन बन सकता है। यहाँ हमले की सतह (attack surface) का आकलन करने पर एक भयानक वास्तविकता सामने आती है: इन उपकरणों द्वारा अकेले पिछले वर्ष में अपनी अनुमति आवश्यकताओं को बढ़ाने की संभावना छह गुना अधिक है। यह 'परमिशन क्रीप' (permission creep) 'साइट डेटा पढ़ने' से 'ब्राउज़र को नियंत्रित करने' की ओर बढ़ने का एक गुप्त तरीका है।

DLP का गायब होने वाला खेल

एक SOC विश्लेषक के लिए इस खतरे के सबसे निराशाजनक पहलुओं में से एक यह है कि पारंपरिक डेटा हानि रोकथाम (DLP) उपकरण अक्सर इसके प्रति अंधे होते हैं। अधिकांश DLP समाधान नेटवर्क छोड़ने वाले या क्लाउड सेवा पर अपलोड होने वाले डेटा की तलाश करते हैं। हालाँकि, एक AI एक्सटेंशन ब्राउज़र के निष्पादन संदर्भ (execution context) के भीतर रहता है।

जब कोई कर्मचारी किसी संवेदनशील आंतरिक रणनीति दस्तावेज़ को सारांशित करने के लिए एक्सटेंशन का उपयोग करता है, तो वह डेटा आवश्यक रूप से उस तरह से 'अपलोड' नहीं होता है जो नेटवर्क-स्तरीय अलर्ट को ट्रिगर करे। एक्सटेंशन सीधे DOM (डॉक्यूमेंट ऑब्जेक्ट मॉडल) को पढ़ता है। वह वही देखता है जो उपयोगकर्ता देखता है। डिजाइन के अनुसार, यह पारंपरिक सुरक्षा स्टैक के रडार के नीचे काम करता है।

मैंने एक बार एक व्हाइट-हैट हैकर से बात की थी जिसने दिखाया था कि कैसे एक साधारण 'डार्क मोड' एक्सटेंशन को चेकआउट पेज से क्रेडिट कार्ड नंबर स्क्रैप करने के लिए संशोधित किया जा सकता है। इसे वेबसाइट को 'हैक' करने की आवश्यकता नहीं थी; इसे केवल 'आपके द्वारा देखी जाने वाली वेबसाइटों पर आपके सभी डेटा को पढ़ने और बदलने' की अनुमति की आवश्यकता थी। उपयोगकर्ता बिना सोचे-समझे 'अनुमति दें' पर क्लिक करते हैं क्योंकि वे सुविधा चाहते हैं, यह महसूस किए बिना कि उन्होंने अभी-अभी अपने सत्र में एक डिजिटल ट्रोजन हॉर्स को आमंत्रित किया है।

एक लचीली ब्राउज़र रणनीति की ओर बढ़ना

पैचिंग को अलग रखते हुए, वास्तविक समाधान एक्सटेंशन को पूरी तरह से प्रतिबंधित करना नहीं है—यह उत्पादकता के खिलाफ एक हारने वाली लड़ाई है। इसके बजाय, हमें ब्राउज़र को एक प्रबंधित एंडपॉइंट के रूप में मानने की आवश्यकता है, न कि केवल इंटरनेट की एक खिड़की के रूप में।

सक्रिय रूप से कहें तो, संगठनों को प्रतिक्रियाशील 'व्हाैक-ए-मोल' सुरक्षा से दूर हटकर एक सूक्ष्म शासन मॉडल (granular governance model) की ओर बढ़ने की आवश्यकता है। इसकी शुरुआत दृश्यता से होती है। जिसे आप देख नहीं सकते, उसे आप सुरक्षित नहीं कर सकते।

IT और सुरक्षा नेताओं के लिए व्यावहारिक सुझाव:

- एक्सटेंशन ऑडिट आयोजित करें: अपने एंडपॉइंट प्रबंधन टूल या विशेष ब्राउज़र सुरक्षा प्लेटफ़ॉर्म का उपयोग करके अपने वातावरण में वर्तमान में सक्रिय प्रत्येक एक्सटेंशन की पूरी सूची तैयार करें। आप संभवतः इसकी मात्रा देखकर आश्चर्यचकित होंगे।

- जोखिम-आधारित स्कोरिंग लागू करें: सभी एक्सटेंशन समान नहीं बनाए गए हैं। उन एक्सटेंशन को हटाने को प्राथमिकता दें जो 'उच्च-जोखिम' अनुमतियों की मांग करते हैं, जैसे कि रिमोट कोड निष्पादित करने या सभी साइटों पर कुकीज़ तक पहुँचने की क्षमता।

- ब्राउज़र स्तर पर न्यूनतम विशेषाधिकार (Least Privilege) लागू करें: डिफ़ॉल्ट रूप से सभी एक्सटेंशन को ब्लॉक करने के लिए ग्रुप पॉलिसी ऑब्जेक्ट्स (GPO) या ब्राउज़र प्रबंधन प्रोफाइल का उपयोग करें, केवल जांचे गए, मिशन-महत्वपूर्ण उपकरणों की एक क्यूरेटेड 'अनुमति-सूची' (allow-list) की अनुमति दें।

- 'मानव फायरवॉल' को शिक्षित करें: कर्मचारियों को अक्सर यह एहसास नहीं होता है कि एक एक्सटेंशन सॉफ़्टवेयर का एक टुकड़ा है जिसकी उनके डिजिटल जीवन तक पूरी पहुँच है। 'वन-क्लिक' AI टूल के जोखिमों पर एक केंद्रित जागरूकता अभियान चलाएं।

उल्लंघन की स्थिति में, फोरेंसिक निशान अक्सर कम से कम प्रतिरोध के मार्ग की ओर ले जाते हैं। अभी, वह रास्ता AI ब्राउज़र एक्सटेंशन से पक्का किया गया है। जब तक कोई एक्सटेंशन आपके SaaS लॉग में एक दुर्भावनापूर्ण अभिनेता के रूप में दिखाई देता है, तब तक डेटा पहले ही जा चुका होता है। ब्राउज़र का डार्क मैटर आपके एंटरप्राइज सुरक्षा को शून्य में खींच ले, उससे पहले खिड़की बंद करने का समय आ गया है।

स्रोत:

- LayerX: 2024 Browser Security Report

- NIST SP 800-53: Security and Privacy Controls for Information Systems

- MITRE ATT&CK Framework: Browser Extensions (T1176)

अस्वीकरण: यह लेख केवल सूचनात्मक और शैक्षिक उद्देश्यों के लिए है और यह पेशेवर साइबर सुरक्षा ऑडिट या घटना प्रतिक्रिया सेवा का स्थान नहीं लेता है।

आप दूसरी तरफ देखिए।

हमारा एंड-टू-एंड एन्क्रिप्टेड ईमेल और क्लाउड स्टोरेज समाधान सुरक्षित डेटा एक्सचेंज का सबसे शक्तिशाली माध्यम प्रदान करता है, जो आपके डेटा की सुरक्षा और गोपनीयता सुनिश्चित करता है।

/ एक नि: शुल्क खाता बनाएं