Защита слепой зоны браузера: как предотвратить утечку корпоративных данных через ИИ-расширения

Мы тратим миллионы долларов на цифровой эквивалент крепости. У нас есть сетевые экраны по периметру, агенты обнаружения и реагирования на конечных точках (EDR) и поставщики идентификации с нулевым доверием, действующие как вышибалы в VIP-клубе у каждой внутренней двери. Тем не менее, пока мы заняты укреплением главных ворот, наши сотрудники фактически раздают мастер-ключи от задней двери, устанавливая одно «полезное» ИИ-расширение для браузера за другим.

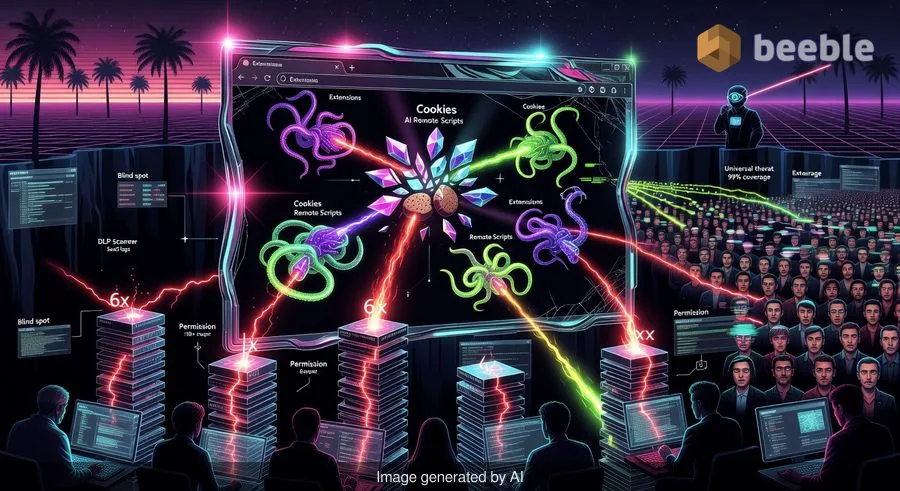

На архитектурном уровне в современной корпоративной безопасности наблюдается вопиющий парадокс. Мы создали надежные системы для мониторинга «теневого» ИИ — тех самых несанкционированных учетных записей ChatGPT или неутвержденных песочниц LLM — но у нас почти нулевая видимость инструментов, которые живут внутри самого браузера. Эти расширения не просто посещают данные; они живут там, где данные рождаются.

Темная материя корпоративной сети

За годы освещения APT-атак и анализа отчетов о взломах я часто видел, как команды безопасности борются с тем, что я называю «темной материей» сети: вещами, которые невидимы, но оказывают мощное и рискованное влияние на среду. Браузерные расширения — это абсолютная темная материя.

Согласно недавнему отчету LayerX, это не нишевая проблема для «технологически подкованной» аудитории. Поразительные 99% корпоративных пользователей используют как минимум одно расширение для браузера, и более чем у четверти ваших сотрудников, вероятно, установлено более 10 расширений. Мы больше не говорим о простых блокировщиках рекламы. Мы говорим об ИИ-помощниках («копилотах»), которые резюмируют каждое электронное письмо, инструментах «продуктивности», которые читают каждый документ, и сервисах перевода, которые видят каждый экран сброса пароля.

За кулисами эти инструменты работают в условиях «дикого запада». В то время как SaaS-приложение может потребовать подтверждения OAuth и проверки политики конфиденциальности, расширение браузера часто устанавливается одним кликом, полностью обходя стандартные процессы закупок и проверки безопасности.

Почему ИИ-расширения количественно более опасны

Легко отмахнуться от расширений как от незначительной помехи, но данные указывают на гораздо более системный риск. Расширения, ориентированные на ИИ, создаются не так, как традиционное ПО; их часто спешно выпускают на рынок, чтобы успеть к «золотой лихорадке» генеративного ИИ. Как следствие, вероятность наличия уязвимости в них на 60% выше, чем в среднем расширении.

С точки зрения риска, полномочия, которые требуют эти инструменты, поражают воображение. ИИ-расширения в три раза чаще имеют доступ к файлам cookie браузера, чем их аналоги без ИИ. В руках злоумышленника — или даже скомпрометированного разработчика — эти cookie становятся ключами от королевства, позволяя перехватывать сессии в обход даже самой строгой многофакторной аутентификации.

Более того, эти инструменты в 2,5 раза чаще имеют возможность выполнять удаленные скрипты. Это означает, что расширение, которое вы установили сегодня для проверки грамматики, завтра через незаметное обновление может стать средством доставки вредоносного кода. Оценка поверхности атаки здесь выявляет пугающую реальность: эти инструменты в шесть раз чаще увеличивали свои требования к разрешениям только за последний год. Этот «дрейф полномочий» — скрытый способ перейти от «чтения данных сайта» к «управлению браузером».

Исчезновение DLP

Один из самых неприятных аспектов этой угрозы для аналитика SOC заключается в том, что традиционные инструменты предотвращения утечек данных (DLP) часто слепы к ней. Большинство решений DLP ищут данные, покидающие сеть или загружаемые в облачный сервис. Однако ИИ-расширение живет внутри контекста выполнения браузера.

Когда сотрудник использует расширение для создания резюме конфиденциального внутреннего стратегического документа, эти данные не обязательно «загружаются» таким образом, чтобы вызвать оповещение на сетевом уровне. Расширение считывает DOM (Document Object Model) напрямую. Оно видит то же, что и пользователь. По задумке, оно работает вне поля зрения традиционных стеков безопасности.

Однажды я разговаривал с «белым» хакером, который продемонстрировал, как простое расширение для «темной темы» можно модифицировать для кражи номеров кредитных карт со страницы оформления заказа. Ему не нужно было «взламывать» сайт; ему просто требовалось разрешение на «чтение и изменение всех ваших данных на посещаемых сайтах». Пользователи нажимают «Разрешить» не задумываясь, потому что им нужна функция, не понимая, что они только что пригласили цифрового троянского коня в свою сессию.

На пути к устойчивой стратегии браузера

Если отбросить исправления, реальное решение заключается не в полном запрете расширений — это проигрышная битва против продуктивности. Вместо этого нам нужно относиться к браузеру как к управляемой конечной точке, а не просто как к окну в интернет.

Говоря проактивно, организациям необходимо отойти от реактивной безопасности типа «бей крота» к модели детализированного управления. Это начинается с видимости. Вы не можете защитить то, чего не видите.

Практические рекомендации для руководителей ИТ и безопасности:

- Проведите аудит расширений: Используйте инструменты управления конечными точками или специализированные платформы безопасности браузера для создания полной инвентаризации каждого расширения, активного в вашей среде. Вы, вероятно, будете удивлены их объемом.

- Внедрите оценку рисков: Не все расширения созданы равными. Приоритетно удаляйте расширения, требующие разрешений с «высоким риском», таких как возможность выполнения удаленного кода или доступ к cookie на всех сайтах.

- Применяйте принцип наименьших привилегий на уровне браузера: Используйте объекты групповой политики (GPO) или профили управления браузером, чтобы блокировать все расширения по умолчанию, разрешая только проверенный «белый список» критически важных инструментов.

- Обучайте «человеческий файрвол»: Сотрудники часто не осознают, что расширение — это часть программного обеспечения с полным доступом к их цифровой жизни. Проведите целевую кампанию по повышению осведомленности о рисках ИИ-инструментов, устанавливаемых «в один клик».

В случае взлома криминалистический след часто ведет к пути наименьшего сопротивления. Прямо сейчас этот путь вымощен ИИ-расширениями для браузеров. К тому времени, когда расширение появится в ваших логах SaaS как вредоносный актор, данные уже будут потеряны. Пора закрыть окно, пока темная материя браузера не затянула безопасность вашего предприятия в пустоту.

Источники:

- LayerX: 2024 Browser Security Report

- NIST SP 800-53: Security and Privacy Controls for Information Systems

- MITRE ATT&CK Framework: Browser Extensions (T1176)

Отказ от ответственности: Данная статья предназначена исключительно для информационных и образовательных целей и не заменяет профессиональный аудит кибербезопасности или услуги по реагированию на инциденты.

До встречи на другой стороне.

Наше решение для электронной почты и облачного хранения данных со сквозным шифрованием обеспечивает наиболее мощные средства безопасного обмена данными, гарантируя их сохранность и конфиденциальность.

/ Создать бесплатный аккаунт