Sécuriser l'angle mort du navigateur avant que les extensions d'IA n'épuisent les données de votre entreprise

Nous dépensons des millions de dollars pour l'équivalent numérique d'une forteresse. Nous disposons de pare-feu périmétriques, d'agents de détection et de réponse aux points de terminaison (EDR) et de fournisseurs d'identité zero-trust agissant comme un videur de club VIP à chaque porte interne. Pourtant, alors que nous sommes occupés à renforcer la porte d'entrée, nos employés distribuent essentiellement des passes-partout pour la porte dérobée, une extension de navigateur d'IA « utile » à la fois.

Au niveau architectural, il existe un paradoxe flagrant dans la sécurité d'entreprise moderne. Nous avons mis en place des systèmes robustes pour surveiller l'IA « fantôme » (shadow AI) — ces comptes ChatGPT non autorisés ou ces environnements de test LLM non approuvés — mais nous n'avons presque aucune visibilité sur les outils qui vivent à l'intérieur du navigateur lui-même. Ces extensions ne se contentent pas de consulter les données ; elles vivent là où les données naissent.

La matière noire du réseau d'entreprise

Au cours de mes années passées à couvrir les APT et à analyser les rapports post-mortem de violations, j'ai souvent vu des équipes de sécurité lutter contre ce que j'appelle la « matière noire » du réseau : des choses invisibles mais qui exercent une attraction massive et risquée sur l'environnement. Les extensions de navigateur sont la matière noire par excellence.

Selon un rapport récent de LayerX, il ne s'agit pas d'un problème de niche pour le public féru de technologie. Un chiffre stupéfiant de 99 % des utilisateurs en entreprise utilisent au moins une extension de navigateur, et plus d'un quart de votre main-d'œuvre en a probablement plus de 10 installées. Nous ne parlons plus de simples bloqueurs de publicités. Nous parlons de « copilotes » propulsés par l'IA qui résument chaque e-mail, d'outils de « productivité » qui lisent chaque document et de services de traduction qui voient chaque écran de réinitialisation de mot de passe.

En coulisses, ces outils opèrent dans un environnement digne du Far West. Alors qu'une application SaaS peut nécessiter une poignée de main OAuth et un examen de sa politique de confidentialité, une extension de navigateur est souvent une installation en un clic qui contourne entièrement le processus standard d'approvisionnement et d'examen de la sécurité.

Pourquoi les extensions d'IA sont quantitativement plus dangereuses

Il est facile de considérer les extensions comme une nuisance mineure, mais les données suggèrent un risque beaucoup plus systémique. Les extensions axées sur l'IA ne sont pas conçues comme des logiciels traditionnels ; elles sont souvent précipitées sur le marché pour profiter de la ruée vers l'or de l'IA générative. Par conséquent, elles sont 60 % plus susceptibles de présenter une vulnérabilité que l'extension moyenne.

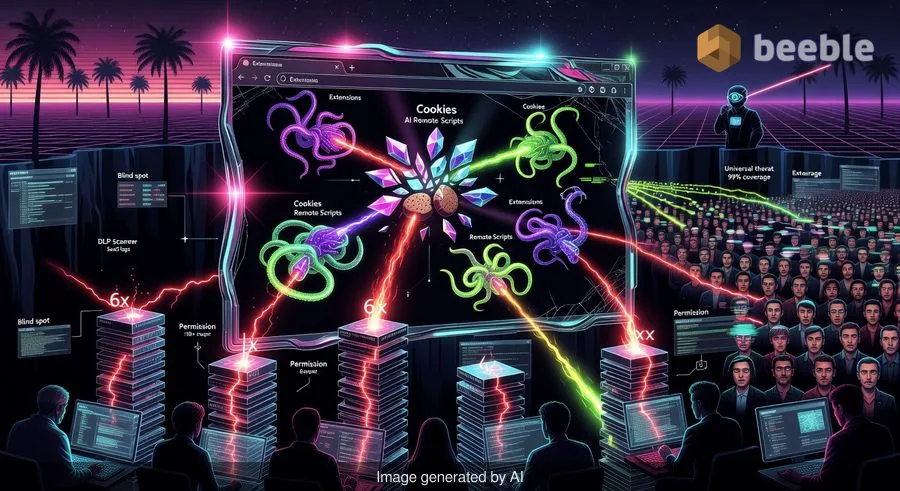

Du point de vue du risque, les autorisations demandées par ces outils sont stupéfiantes. Les extensions d'IA sont trois fois plus susceptibles d'avoir accès aux cookies du navigateur que leurs homologues non liées à l'IA. Entre les mains d'un acteur malveillant — ou même d'un développeur compromis — ces cookies sont les clés du royaume, permettant un détournement de session qui contourne même l'authentification multi-facteurs la plus stricte.

De plus, ces outils sont 2,5 fois plus susceptibles de pouvoir exécuter des scripts à distance. Cela signifie que l'extension que vous avez installée aujourd'hui comme correcteur grammatical pourrait, via une mise à jour silencieuse demain, devenir un vecteur de diffusion de code malveillant. L'évaluation de la surface d'attaque révèle ici une réalité terrifiante : ces outils sont six fois plus susceptibles d'avoir augmenté leurs exigences d'autorisation au cours de la seule année écoulée. Cette « dérive des autorisations » est un moyen furtif de passer de la « lecture des données du site » au « contrôle du navigateur ».

L'acte de disparition de la DLP

L'un des aspects les plus frustrants de cette menace pour un analyste SOC est que les outils traditionnels de prévention des pertes de données (DLP) y sont souvent aveugles. La plupart des solutions DLP recherchent les données quittant le réseau ou étant téléchargées vers un service cloud. Cependant, une extension d'IA vit à l'intérieur du contexte d'exécution du navigateur.

Lorsqu'un employé utilise une extension pour résumer un document de stratégie interne sensible, ces données ne sont pas nécessairement « téléchargées » d'une manière qui déclenche une alerte au niveau du réseau. L'extension lit directement le DOM (Document Object Model). Elle voit ce que l'utilisateur voit. Par conception, elle opère sous le radar des piles de sécurité traditionnelles.

J'ai discuté un jour avec un hacker éthique qui a démontré comment une simple extension de « mode sombre » pouvait être modifiée pour extraire des numéros de cartes de crédit d'une page de paiement. Elle n'avait pas besoin de « pirater » le site Web ; elle avait juste besoin de l'autorisation de « lire et modifier toutes vos données sur les sites Web que vous visitez ». Les utilisateurs cliquent sur « Autoriser » sans réfléchir parce qu'ils veulent la fonctionnalité, sans réaliser qu'ils viennent d'inviter un cheval de Troie numérique dans leur session.

Vers une stratégie de navigation résiliente

Mis à part les correctifs, la véritable solution n'est pas d'interdire totalement les extensions — c'est une bataille perdue d'avance contre la productivité. Au lieu de cela, nous devons traiter le navigateur comme un point de terminaison géré, et pas seulement comme une fenêtre sur Internet.

De manière proactive, les organisations doivent abandonner la sécurité réactive de type « tape-taupe » au profit d'un modèle de gouvernance granulaire. Cela commence par la visibilité. Vous ne pouvez pas sécuriser ce que vous ne voyez pas.

Conseils pratiques pour les responsables informatiques et de la sécurité :

- Réaliser un audit des extensions : Utilisez vos outils de gestion des points de terminaison ou des plateformes spécialisées de sécurité du navigateur pour générer un inventaire complet de chaque extension actuellement active dans votre environnement. Vous serez probablement surpris par le volume.

- Mettre en œuvre une évaluation basée sur les risques : Toutes les extensions ne se valent pas. Priorisez la suppression des extensions qui exigent des autorisations à « haut risque », telles que la capacité d'exécuter du code à distance ou d'accéder aux cookies sur tous les sites.

- Appliquer le moindre privilège au niveau du navigateur : Utilisez des objets de stratégie de groupe (GPO) ou des profils de gestion de navigateur pour bloquer toutes les extensions par défaut, en n'autorisant qu'une « liste blanche » d'outils approuvés et critiques pour la mission.

- Éduquer le « pare-feu humain » : Les employés ne réalisent souvent pas qu'une extension est un logiciel ayant un accès complet à leur vie numérique. Menez une campagne de sensibilisation ciblée sur les risques des outils d'IA « en un clic ».

En cas de violation, la piste médico-légale remonte souvent au chemin de moindre résistance. À l'heure actuelle, ce chemin est pavé d'extensions de navigateur d'IA. Au moment où une extension apparaît dans vos journaux SaaS comme un acteur malveillant, les données sont déjà parties. Il est temps de fermer la fenêtre avant que la matière noire du navigateur n'aspire la sécurité de votre entreprise dans le vide.

Sources :

- LayerX: 2024 Browser Security Report

- NIST SP 800-53: Security and Privacy Controls for Information Systems

- MITRE ATT&CK Framework: Browser Extensions (T1176)

Avertissement : Cet article est fourni à des fins d'information et d'éducation uniquement et ne remplace pas un audit professionnel de cybersécurité ou un service de réponse aux incidents.

On se retrouve de l'autre côté.

Notre solution de messagerie cryptée de bout en bout et de stockage en nuage constitue le moyen le plus puissant d'échanger des données en toute sécurité, garantissant ainsi la sûreté et la confidentialité de vos données.

/ Créer un compte gratuit