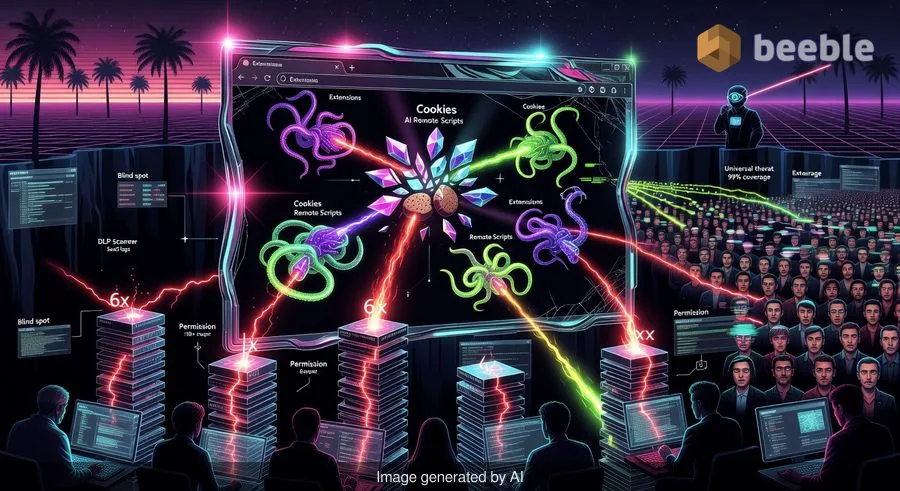

Proteggere il punto cieco del browser prima che le estensioni IA prosciughino i dati aziendali

Spendiamo milioni di dollari nell'equivalente digitale di una fortezza. Abbiamo firewall perimetrali, agenti di endpoint detection and response (EDR) e provider di identità zero-trust che agiscono come buttafuori di un club VIP a ogni porta interna. Eppure, mentre siamo impegnati a blindare il cancello principale, i nostri dipendenti stanno essenzialmente consegnando le chiavi universali della porta sul retro, un'estensione IA "utile" del browser alla volta.

A livello architettonico, esiste un palese paradosso nella moderna sicurezza aziendale. Abbiamo costruito sistemi robusti per monitorare la "shadow AI" — quegli account ChatGPT non autorizzati o sandbox LLM non approvate — ma abbiamo una visibilità quasi nulla sugli strumenti che vivono all'interno del browser stesso. Queste estensioni non si limitano a visitare i dati; vivono dove i dati nascono.

La materia oscura della rete aziendale

Nei miei anni passati a occuparmi di APT e ad analizzare i post-mortem delle violazioni, ho spesso visto i team di sicurezza lottare con quella che chiamo la "materia oscura" della rete: cose invisibili ma che esercitano un'attrazione massiccia e rischiosa sull'ambiente. Le estensioni del browser sono la materia oscura definitiva.

Secondo un recente rapporto di LayerX, questo non è un problema di nicchia per i più esperti di tecnologia. Un incredibile 99% degli utenti aziendali utilizza almeno un'estensione del browser, e più di un quarto della forza lavoro ne ha probabilmente installate oltre 10. Non stiamo più parlando di semplici ad-blocker. Parliamo di "copilot" basati sull'IA che riassumono ogni email, strumenti di "produttività" che leggono ogni documento e servizi di traduzione che vedono ogni schermata di reset della password.

Dietro le quinte, questi strumenti operano in un ambiente da far west. Mentre un'applicazione SaaS potrebbe richiedere un handshake OAuth e una revisione della sua politica sulla privacy, un'estensione del browser è spesso un'installazione con un solo clic che scavalca completamente i processi standard di approvvigionamento e revisione della sicurezza.

Perché le estensioni IA sono quantificabilmente più pericolose

È facile liquidare le estensioni come un disturbo minore, ma i dati suggeriscono un rischio molto più sistemico. Le estensioni focalizzate sull'IA non sono costruite come il software tradizionale; sono spesso lanciate in fretta sul mercato per cavalcare la corsa all'oro dell'IA generativa. Di conseguenza, hanno il 60% di probabilità in più di presentare una vulnerabilità rispetto a un'estensione media.

Dal punto di vista del rischio, i permessi richiesti da questi strumenti sono sbalorditivi. Le estensioni IA hanno tre volte più probabilità di avere accesso ai cookie del browser rispetto alle loro controparti non IA. Nelle mani di un attore malintenzionato — o persino di uno sviluppatore compromesso — quei cookie sono le chiavi del regno, consentendo il dirottamento della sessione (session hijacking) che bypassa anche l'autenticazione a più fattori più rigorosa.

Inoltre, questi strumenti hanno 2,5 volte più probabilità di poter eseguire script remoti. Ciò significa che l'estensione installata oggi come correttore grammaticale potrebbe, tramite un aggiornamento silenzioso domani, diventare un veicolo di distribuzione di codice malevolo. Valutando la superficie di attacco, emerge una realtà terrificante: questi strumenti hanno sei volte più probabilità di aver aumentato i propri requisiti di autorizzazione solo nell'ultimo anno. Questo "permission creep" è un modo furtivo per passare dalla "lettura dei dati del sito" al "controllo del browser".

L'atto di sparizione della DLP

Uno degli aspetti più frustranti di questa minaccia per un analista SOC è che i tradizionali strumenti di Data Loss Prevention (DLP) sono spesso ciechi di fronte ad essa. La maggior parte delle soluzioni DLP cerca dati che lasciano la rete o che vengono caricati su un servizio cloud. Tuttavia, un'estensione IA vive all'interno del contesto di esecuzione del browser.

Quando un dipendente usa un'estensione per riassumere un documento strategico interno sensibile, quei dati non vengono necessariamente "caricati" in un modo che attiva un avviso a livello di rete. L'estensione legge direttamente il DOM (Document Object Model). Vede ciò che vede l'utente. Per progettazione, opera al di sotto dei radar dei tradizionali stack di sicurezza.

Una volta ho parlato con un hacker white-hat che ha dimostrato come una semplice estensione "dark mode" potesse essere modificata per sottrarre numeri di carta di credito da una pagina di checkout. Non aveva bisogno di "hackerare" il sito web; aveva solo bisogno del permesso di "leggere e modificare tutti i tuoi dati sui siti web visitati". Gli utenti cliccano su "Consenti" senza pensarci due volte perché desiderano la funzionalità, non rendendosi conto di aver appena invitato un cavallo di Troia digitale nella propria sessione.

Verso una strategia del browser resiliente

A parte le patch, la vera soluzione non è vietare del tutto le estensioni: è una battaglia persa contro la produttività. Dobbiamo invece trattare il browser come un endpoint gestito, non solo come una finestra su Internet.

Parlando in modo proattivo, le organizzazioni devono abbandonare la sicurezza reattiva tipo "acchiappa la talpa" per passare a un modello di governance granulare. Questo inizia con la visibilità. Non si può proteggere ciò che non si può vedere.

Suggerimenti pratici per i leader IT e della sicurezza:

- Eseguire un audit delle estensioni: Utilizzate i vostri strumenti di gestione degli endpoint o piattaforme specializzate nella sicurezza del browser per generare un inventario completo di ogni estensione attualmente attiva nel vostro ambiente. Probabilmente rimarrete sorpresi dal volume.

- Implementare un punteggio basato sul rischio: Non tutte le estensioni sono create uguali. Date priorità alla rimozione delle estensioni che richiedono permessi ad "alto rischio", come la capacità di eseguire codice remoto o accedere ai cookie su tutti i siti.

- Applicare il principio del minimo privilegio a livello di browser: Utilizzate i Group Policy Objects (GPO) o i profili di gestione del browser per bloccare tutte le estensioni per impostazione predefinita, consentendo solo una "lista di autorizzati" (allow-list) curata di strumenti critici verificati.

- Istruire il "firewall umano": I dipendenti spesso non si rendono conto che un'estensione è un software con accesso completo alla loro vita digitale. Organizzate una campagna di sensibilizzazione mirata sui rischi degli strumenti IA "con un solo clic".

In caso di violazione, la traccia forense spesso riporta al percorso di minor resistenza. Al momento, quel percorso è lastricato di estensioni IA per il browser. Quando un'estensione appare nei log SaaS come attore malintenzionato, i dati sono già spariti. È tempo di chiudere la finestra prima che la materia oscura del browser trascini la sicurezza aziendale nel vuoto.

Fonti:

- LayerX: 2024 Browser Security Report

- NIST SP 800-53: Security and Privacy Controls for Information Systems

- MITRE ATT&CK Framework: Browser Extensions (T1176)

Disclaimer: Questo articolo è solo a scopo informativo ed educativo e non sostituisce un audit professionale di cybersicurezza o un servizio di risposta agli incidenti.

Ci vediamo dall'altra parte.

La nostra soluzione di archiviazione e-mail crittografata end-to-end fornisce i mezzi più potenti per lo scambio sicuro dei dati, garantendo la sicurezza e la privacy dei tuoi dati.

/ Creare un account gratuito