Το Περιστατικό OpenClaw: Γιατί ο Πράκτορας Τεχνητής Νοημοσύνης σας Μπορεί να Είναι μια Κρυφή Απειλή Ασφαλείας

Πότε ήταν η τελευταία φορά που παραδώσατε τα κλειδιά ολόκληρης της ψηφιακής σας ζωής σε έναν πράκτορα λογισμικού χωρίς δεύτερη σκέψη; Για εκατοντάδες χιλιάδες προγραμματιστές και προχωρημένους χρήστες, αυτή η στιγμή έφτασε τον περασμένο Νοέμβριο με την κυκλοφορία του OpenClaw. Υποσχέθηκε ένα μέλλον χωρίς τριβές, όπου μια Τεχνητή Νοημοσύνη (AI) θα μπορούσε να ψωνίζει για εσάς, να οργανώνει τα αρχεία σας και να διαχειρίζεται τα κανάλια σας στο Slack. Αλλά όπως μάθαμε αυτή την εβδομάδα, αυτή η ευκολία συνοδευόταν από ένα επισφαλές τίμημα.

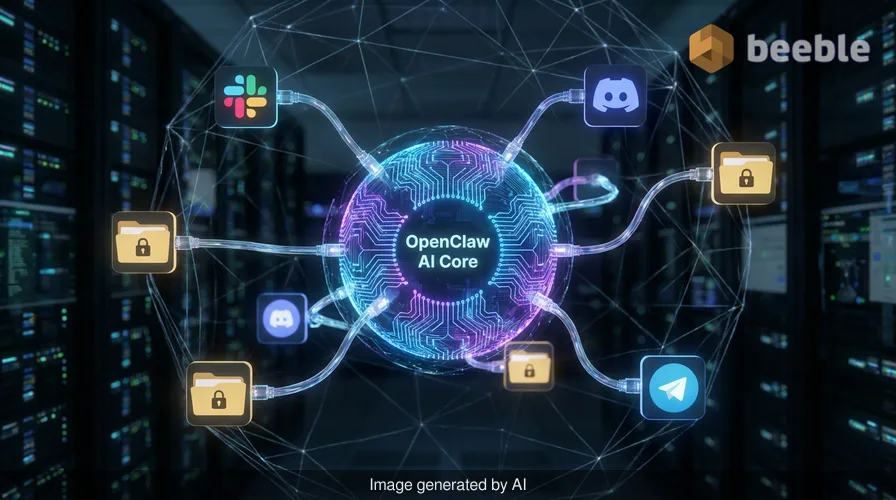

Για περισσότερο από έναν μήνα, η κοινότητα ασφαλείας κρούει τον κώδωνα του κινδύνου. Το OpenClaw, το οποίο έχει συγκεντρώσει τον εντυπωσιακό αριθμό των 347.000 αστεριών στο GitHub, έχει σχεδιαστεί για να λειτουργεί ως ψηφιακός αντικαταστάτης. Για να είναι αποτελεσματικό, απαιτεί βαθιά, διάχυτη πρόσβαση σε συνδεδεμένες συνεδρίες, τοπικά αρχεία δικτύου και ευαίσθητες πλατφόρμες επικοινωνίας. Από το σχεδιασμό του, είναι κατασκευασμένο για να παρακάμπτει την παραδοσιακή τριβή της χειροκίνητης διαχείρισης εργασιών. Ωστόσο, μια ευπάθεια που διορθώθηκε πρόσφατα, η CVE-2026-33579, μετέτρεψε αυτόν τον αντικαταστάτη σε έναν δυνητικό ψηφιακό Δούρειο Ίππο.

Η Αρχιτεκτονική μιας Κατάληψης

Σε αρχιτεκτονικό επίπεδο, το OpenClaw βασίζεται σε ένα σύστημα σύζευξης (pairing) για την εξουσιοδότηση νέων συσκευών. Το ελάττωμα που ανακαλύφθηκε από ερευνητές της Blink ήταν απατηλά απλό αλλά καταστροφικά αποτελεσματικό. Επέτρεπε σε έναν χρήστη με τα πιο βασικά δικαιώματα—γνωστά ως scope operator.pairing—να αναβαθμίσει σιωπηλά την κατάστασή του.

Στην πράξη, ένας επιτιθέμενος θα μπορούσε να στείλει ένα αίτημα σύζευξης που φαινόταν καλόπιστο, αλλά ζητούσε κατάσταση operator.admin. Λόγω μιας συστημικής αποτυχίας στον τρόπο με τον οποίο η εφαρμογή επικύρωνε αυτά τα αιτήματα, η αναβάθμιση γινόταν χωρίς καμία δευτερεύουσα επαλήθευση. Παραδόξως, δεν απαιτούνταν καμία αλληλεπίδραση του χρήστη πέρα από την αρχική χειραψία. Από την πλευρά του τελικού χρήστη, όλα φαίνονταν φυσιολογικά, ενώ στον επιτιθέμενο παραδίδονταν ουσιαστικά τα κύρια κλειδιά του βασιλείου.

Έχω περάσει χρόνια αναλύοντας περίπλοκες επιθέσεις APT και αυτό το συγκεκριμένο exploit μου θυμίζει την κλασική λογική του «χαλασμένου ασανσέρ»: πατάς το κουμπί για το ισόγειο, αλλά το σύστημα σου επιτρέπει να παρακάμψεις τον αναγνώστη κάρτας ασφαλείας για να φτάσεις στο ρετιρέ. Στον κόσμο των πρακτόρων AI, το ρετιρέ περιέχει τα κρίσιμα δεδομένα σας, τα προσωπικά σας μηνύματα και τα αποθηκευμένα διαπιστευτήριά σας.

Αξιολογώντας την Επιφάνεια Επίθεσης

Από την άποψη του κινδύνου, ο αντίκτυπος αυτής της ευπάθειας δεν μπορεί να υπερεκτιμηθεί. Όταν μιλάμε για κλιμάκωση προνομίων (privilege escalation), συχνά τη σκεφτόμαστε ως ένα μεμονωμένο βήμα σε μια μακριά αλυσίδα. Εδώ, η κλιμάκωση είναι η αλυσίδα. Μόλις ένας επιτιθέμενος αποκτήσει πρόσβαση διαχειριστή σε μια παρουσία (instance) του OpenClaw, δεν βρίσκεται απλώς μέσα σε ένα sandbox· λειτουργεί με τα πλήρη δικαιώματα του χρήστη υποδοχής.

Για ένα εταιρικό περιβάλλον, αυτό είναι το ψηφιακό ισοδύναμο μιας πετρελαιοκηλίδας. Η ζημιά δεν περιορίζεται στο αρχικό σημείο πρόσκρουσης. Ένας επιτιθέμενος με δικαιώματα διαχειριστή μπορεί να διαβάσει συνδεδεμένες πηγές δεδομένων, να εξαγάγει διαπιστευτήρια που είναι αποθηκευμένα στο περιβάλλον δεξιοτήτων του πράκτορα και να μεταπηδήσει σε άλλες συνδεδεμένες υπηρεσίες όπως το Jira ή το AWS. Επειδή το OpenClaw έχει σχεδιαστεί για να είναι ένας ισχυρός βοηθός, συχνά έχει τα «κλειδιά» για διάφορα API ήδη αποθηκευμένα στη μνήμη του.

Τελικά, αυτή η ευπάθεια επέτρεψε την πλήρη κατάληψη της παρουσίας. Χιλιάδες παρουσίες ενδέχεται να έχουν παραβιαστεί τον τελευταίο μήνα και επειδή το exploit ήταν τόσο κρυφό, πολλοί χρήστες μπορεί να εξακολουθούν να μην γνωρίζουν ότι ο ψηφιακός τους αντικαταστάτης εργάζεται κρυφά για κάποιον άλλον.

Ο Πορτιέρης του VIP Club: Γιατί η Μηδενική Εμπιστοσύνη Έχει Σημασία

Αυτό το περιστατικό χρησιμεύει ως ένα τέλειο μάθημα για το γιατί πρέπει να αντιμετωπίζουμε τους πράκτορες AI με μια υγιή δόση παράνοιας. Συχνά βλέπουμε αυτά τα εργαλεία ως χρήσιμους συντρόφους, αλλά σε ένα πλαίσιο ασφάλειας, αντιπροσωπεύουν μια τεράστια επέκταση της επιφάνειας επίθεσης. Θα πρέπει να σκεφτόμαστε τη μηδενική εμπιστοσύνη (zero trust) ως έναν πορτιέρη VIP club σε κάθε εσωτερική πόρτα του λειτουργικού μας συστήματος. Το γεγονός ότι αφήσατε το AI να μπει στο club δεν σημαίνει ότι πρέπει να έχει πρόσβαση στο γραφείο διοίκησης χωρίς συνεχή, λεπτομερή επανεπαλήθευση των διαπιστευτηρίων του.

Οι προγραμματιστές του OpenClaw κυκλοφόρησαν μια διόρθωση (patch), αλλά πέρα από τη διόρθωση, το θεμελιώδες ζήτημα παραμένει: εκχωρούμε στους αυτόνομους πράκτορες περισσότερη δύναμη από όση είναι προετοιμασμένα να παρακολουθήσουν τα τρέχοντα πλαίσια ασφαλείας μας. Σε ένα κανονιστικό πλαίσιο, αυτό εγείρει σημαντικά ερωτήματα σχετικά με την ακεραιότητα των δεδομένων και τη μη εξουσιοδοτημένη πρόσβαση. Εάν ένας πράκτορας AI εκτελέσει μια κακόβουλη ενέργεια για λογαριασμό σας επειδή παραβιάστηκε, ποιος φέρει την ευθύνη;

Προς μια Ανθεκτική Στρατηγική AI

Εάν είστε ένας από τους 347.000 χρήστες που ενσωμάτωσαν το OpenClaw στη ροή εργασίας σας, το πρώτο σας βήμα είναι προφανές: ενημερώστε αμέσως στην τελευταία έκδοση. Ωστόσο, το να κλείνετε απλώς τρύπες στο κύτος ενός πλοίου δεν αρκεί εάν το πλοίο είναι θεμελιωδώς σχεδιασμένο να μπάζει νερά. Πρέπει να επανεξετάσουμε τον τρόπο με τον οποίο απομονώνουμε αυτούς τους πράκτορες.

Προληπτικά, οι οργανισμοί θα πρέπει να εφαρμόσουν τα ακόλουθα βήματα για να μετριάσουν τους κινδύνους της πράκτορας AI:

- Έλεγχος Δικαιωμάτων: Χρησιμοποιήστε την αρχή των ελάχιστων προνομίων. Χρειάζεται πραγματικά ο πράκτορας AI πρόσβαση στο κύριο email σας και στο τερματικό σας; Εάν όχι, ανακαλέστε την.

- Απομόνωση Περιβαλλόντων: Εκτελέστε τους πράκτορες AI σε containers ή εικονικές μηχανές που δεν έχουν άμεση πρόσβαση στο κύριο σύστημα αρχείων σας ή σε ευαίσθητους κοινόχρηστους πόρους δικτύου.

- Παρακολούθηση Κλήσεων API: Κρατήστε ένα εγκληματολογικό αρχείο καταγραφής των ενεργειών που πραγματοποιούν οι πράκτορες AI σας. Εάν ένας πράκτορας αρχίσει να κάνει ασυνήθιστες κλήσεις εργαλείων ή να αποκτά πρόσβαση σε αρχεία που δεν έχει αγγίξει για μήνες, αυτό είναι μια προειδοποιητική σημαία.

- Εναλλαγή Διαπιστευτηρίων: Εάν υποψιάζεστε ότι μια παρουσία παραβιάστηκε, υποθέστε ότι όλα τα αποθηκευμένα κλειδιά API και τα διακριτικά συνεδρίας (session tokens) έχουν μολυνθεί. Αντικαταστήστε τα αμέσως.

Καθώς πλοηγούμαστε σε αυτό το νέο τοπίο, πρέπει να θυμόμαστε ότι η ιδιωτικότητα και η ασφάλεια δεν είναι απλώς κουτάκια ελέγχου συμμόρφωσης—είναι το θεμέλιο της εμπιστοσύνης στην εποχή της Τεχνητής Νοημοσύνης. Δεν μπορούμε να επιτρέψουμε στην επιθυμία μας για αυτοματοποίηση να ξεπεράσει τη δέσμευσή μας για μια ισχυρή άμυνα.

Πηγές:

- Blink Security Research: Analysis of OpenClaw Privilege Escalation.

- National Vulnerability Database: CVE-2026-33579 Detail.

- OpenClaw GitHub Repository: Security Advisory and Patch Notes.

Τα λέμε στην άλλη πλευρά.

Η από άκρη σε άκρη κρυπτογραφημένη λύση ηλεκτρονικού ταχυδρομείου και αποθήκευσης στο cloud παρέχει τα πιο ισχυρά μέσα ασφαλούς ανταλλαγής δεδομένων, εξασφαλίζοντας την ασφάλεια και το απόρρητο των δεδομένων σας.

/ Εγγραφείτε δωρεάν