L'incidente OpenClaw: perché il tuo agente IA potrebbe essere una minaccia invisibile alla sicurezza

Quando è stata l'ultima volta che hai affidato le chiavi della tua intera vita digitale a un agente software senza pensarci due volte? Per centinaia di migliaia di sviluppatori e utenti esperti, quel momento è arrivato lo scorso novembre con il rilascio di OpenClaw. Prometteva un futuro senza attriti in cui un'IA potesse fare acquisti per te, organizzare i tuoi file e gestire i tuoi canali Slack. Ma, come abbiamo imparato questa settimana, tale comodità ha avuto un prezzo precario.

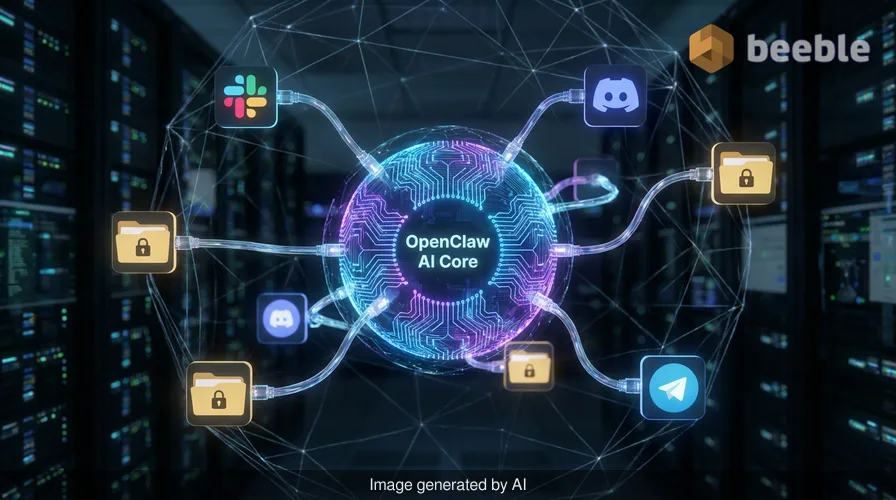

Per più di un mese, la comunità della sicurezza ha lanciato l'allarme. OpenClaw, che ha accumulato l'incredibile cifra di 347.000 stelle su GitHub, è progettato per agire come un surrogato digitale. Per essere efficace, richiede un accesso profondo e pervasivo alle sessioni loggate, ai file della rete locale e alle piattaforme di comunicazione sensibili. Per progettazione, è costruito per bypassare i tradizionali ostacoli della gestione manuale dei compiti. Tuttavia, una vulnerabilità recentemente corretta, la CVE-2026-33579, ha trasformato quel surrogato in un potenziale cavallo di Troia digitale.

L'Architettura di un'Acquisizione

A livello architettonico, OpenClaw si affida a un sistema di accoppiamento (pairing) per autorizzare nuovi dispositivi. La falla scoperta dai ricercatori di Blink era ingannevolmente semplice ma devastante nella sua efficacia. Permetteva a un utente con i permessi più elementari — noti come scope operator.pairing — di elevare silenziosamente il proprio stato.

In pratica, un utaccante poteva inviare una richiesta di pairing che appariva innocua ma richiedeva lo stato di operator.admin. A causa di un fallimento sistemico nel modo in cui l'applicazione convalidava queste richieste, l'elevazione avveniva senza alcuna verifica secondaria. Curiosamente, non era richiesta alcuna interazione da parte dell'utente oltre all'handshake iniziale. Dal punto di vista dell'utente finale, tutto sembrava normale mentre all'attaccante venivano essenzialmente consegnate le chiavi principali del regno.

Ho trascorso anni ad analizzare complessi attacchi APT e questo particolare exploit mi ricorda la classica logica dell'"ascensore guasto": premi il pulsante per la hall, ma il sistema ti permette di bypassare il lettore di badge di sicurezza per raggiungere l'attico. Nel mondo degli agenti IA, l'attico contiene i tuoi dati critici per la missione, i tuoi messaggi privati e le tue credenziali memorizzate.

Valutazione della Superficie di Attacco

Dal punto di vista del rischio, l'impatto di questa vulnerabilità non può essere sopravvalutato. Quando parliamo di escalation dei privilegi, spesso la pensiamo come un singolo passaggio in una lunga catena. Qui, l'escalation è la catena. Una volta che un attaccante ottiene l'accesso amministrativo a un'istanza di OpenClaw, non si trova semplicemente all'interno di una sandbox; opera con i pieni permessi dell'utente ospitante.

Per un ambiente aziendale, questo è l'equivalente digitale di una fuoriuscita di petrolio. Il danno non è limitato al punto di impatto iniziale. Un attaccante amministrativo può leggere le fonti di dati connesse, esfiltrare le credenziali memorizzate nell'ambiente delle competenze dell'agente e spostarsi su altri servizi connessi come Jira o AWS. Poiché OpenClaw è progettato per essere un assistente robusto, spesso ha già memorizzato le "chiavi" di varie API nella sua memoria.

In definitiva, questa vulnerabilità ha permesso la compromissione totale dell'istanza. Migliaia di istanze potrebbero essere state compromesse nell'ultimo mese e, poiché l'exploit era così furtivo, molti utenti potrebbero non essere ancora consapevoli che il loro surrogato digitale ha lavorato segretamente per qualcun altro.

Il Buttafuori del Club VIP: Perché lo Zero Trust è Fondamentale

Questo incidente funge da perfetto esempio del perché dobbiamo trattare gli agenti IA con una sana dose di paranoia. Spesso vediamo questi strumenti come compagni utili, ma in un contesto di sicurezza rappresentano una massiccia espansione della superficie di attacco. Dovremmo pensare allo Zero Trust come a un buttafuori di un club VIP a ogni porta interna del nostro sistema operativo. Solo perché hai lasciato entrare l'IA nel club, non significa che debba avere accesso al retroscena senza una costante e granulare verifica delle sue credenziali.

Gli sviluppatori di OpenClaw hanno rilasciato una patch, ma patch a parte, il problema fondamentale rimane: stiamo concedendo agli agenti autonomi più potere di quanto i nostri attuali framework di sicurezza siano preparati a monitorare. In un contesto normativo, ciò solleva questioni significative sull'integrità dei dati e sull'accesso non autorizzato. Se un agente IA compie un'azione malevola per tuo conto perché è stato compromesso, chi è il responsabile?

Verso una Strategia IA Resiliente

Se sei uno dei 347.000 utenti che hanno integrato OpenClaw nel proprio flusso di lavoro, il tuo primo passo è ovvio: aggiorna immediatamente all'ultima versione. Tuttavia, tappare semplicemente i buchi nello scafo di una nave non è sufficiente se la nave è fondamentalmente progettata per imbarcare acqua. Dobbiamo ripensare a come isolare questi agenti.

Parlando in modo proattivo, le organizzazioni dovrebbero implementare i seguenti passaggi per mitigare i rischi dell'IA agente:

- Audit dei Permessi: Usa il principio del privilegio minimo. Il tuo agente IA ha davvero bisogno di accedere alla tua email principale e al tuo terminale? In caso contrario, revoca l'accesso.

- Isolamento degli Ambienti: Esegui gli agenti IA in container o macchine virtuali che non abbiano accesso diretto al tuo file system primario o alle condivisioni di rete sensibili.

- Monitoraggio delle Chiamate API: Mantieni un registro forense delle azioni intraprese dai tuoi agenti IA. Se un agente inizia a effettuare chiamate insolite a strumenti o ad accedere a file che non toccava da mesi, quello è un segnale d'allarme.

- Rotazione delle Credenziali: Se sospetti che un'istanza sia stata compromessa, dai per scontato che tutte le chiavi API e i token di sessione memorizzati siano contaminati. Ruotali immediatamente.

Mentre navighiamo in questo nuovo panorama, dobbiamo ricordare che la privacy e la sicurezza non sono solo caselle di controllo per la conformità: sono le fondamenta della fiducia nell'era dell'IA. Non possiamo permettere che il nostro desiderio di automazione superi il nostro impegno per una difesa robusta.

Fonti:

- Blink Security Research: Analysis of OpenClaw Privilege Escalation.

- National Vulnerability Database: CVE-2026-33579 Detail.

- OpenClaw GitHub Repository: Security Advisory and Patch Notes.

Ci vediamo dall'altra parte.

La nostra soluzione di archiviazione e-mail crittografata end-to-end fornisce i mezzi più potenti per lo scambio sicuro dei dati, garantendo la sicurezza e la privacy dei tuoi dati.

/ Creare un account gratuito