ओपनक्लॉ (OpenClaw) घटना: आपका AI एजेंट एक गुप्त सुरक्षा दायित्व क्यों हो सकता है

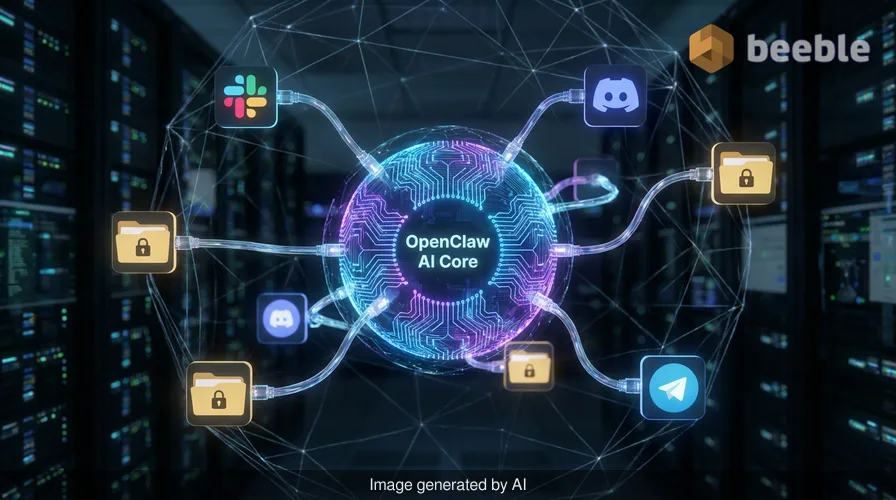

पिछली बार आपने कब बिना सोचे-समझे अपने पूरे डिजिटल जीवन की चाबियाँ किसी सॉफ्टवेयर एजेंट को सौंपी थीं? सैकड़ों-हजारों डेवलपर्स और पावर यूजर्स के लिए, वह क्षण पिछले नवंबर में ओपनक्लॉ (OpenClaw) की रिलीज के साथ आया था। इसने एक घर्षण रहित भविष्य का वादा किया था जहाँ एक AI आपके लिए खरीदारी कर सकता है, आपकी फ़ाइलों को व्यवस्थित कर सकता है और आपके स्लैक (Slack) चैनलों को प्रबंधित कर सकता है। लेकिन जैसा कि हमने इस सप्ताह सीखा है, वह सुविधा एक अनिश्चित कीमत के साथ आई है।

एक महीने से अधिक समय से, सुरक्षा समुदाय खतरे की घंटी बजा रहा है। ओपनक्लॉ, जिसने गिटहब (GitHub) पर आश्चर्यजनक रूप से 3,47,000 स्टार्स बटोरे हैं, एक डिजिटल प्रतिनिधि के रूप में कार्य करने के लिए डिज़ाइन किया गया है। प्रभावी होने के लिए, इसे लॉग-इन सत्रों, स्थानीय नेटवर्क फ़ाइलों और संवेदनशील संचार प्लेटफार्मों तक गहरी, व्यापक पहुंच की आवश्यकता होती है। डिज़ाइन के अनुसार, इसे मैन्युअल कार्य प्रबंधन के पारंपरिक घर्षण को बायपास करने के लिए बनाया गया है। हालांकि, हाल ही में पैच की गई एक भेद्यता (vulnerability), CVE-2026-33579 ने उस प्रतिनिधि को एक संभावित डिजिटल ट्रोजन हॉर्स (Trojan horse) में बदल दिया है।

कब्जे की वास्तुकला (The Architecture of a Takeover)

आर्किटेक्चरल स्तर पर, ओपनक्लॉ नए उपकरणों को अधिकृत करने के लिए एक पेयरिंग सिस्टम पर निर्भर करता है। ब्लिंक (Blink) के शोधकर्ताओं द्वारा खोजी गई खामी भ्रामक रूप से सरल लेकिन विनाशकारी रूप से प्रभावी थी। इसने सबसे बुनियादी अनुमतियों वाले उपयोगकर्ता—जिसे operator.pairing स्कोप के रूप में जाना जाता है—को चुपचाप अपनी स्थिति बढ़ाने की अनुमति दी।

व्यवहार में, एक हमलावर एक पेयरिंग अनुरोध भेज सकता था जो सामान्य दिखता था लेकिन उसने operator.admin स्टेटस का अनुरोध किया था। एप्लिकेशन द्वारा इन अनुरोधों को मान्य करने के तरीके में एक प्रणालीगत विफलता के कारण, यह पदोन्नति बिना किसी माध्यमिक सत्यापन के हो गई। मजे की बात यह है कि शुरुआती हैंडशेक के अलावा किसी उपयोगकर्ता इंटरैक्शन की आवश्यकता नहीं थी। अंतिम-उपयोगकर्ता के दृष्टिकोण से, सब कुछ सामान्य लग रहा था जबकि हमलावर को अनिवार्य रूप से साम्राज्य की मास्टर चाबियाँ सौंप दी गई थीं।

मैंने जटिल APT हमलों का विश्लेषण करने में वर्षों बिताए हैं, और यह विशेष कारनामा मुझे क्लासिक 'टूटी हुई लिफ्ट' तर्क की याद दिलाता है: आप लॉबी के लिए बटन दबाते हैं, लेकिन सिस्टम आपको पेंटहाउस तक पहुँचने के लिए सुरक्षा बैज रीडर को बायपास करने देता है। AI एजेंटों की दुनिया में, पेंटहाउस में आपका मिशन-क्रिटिकल डेटा, आपके निजी संदेश और आपके संग्रहीत क्रेडेंशियल्स होते हैं।

अटैक सरफेस का आकलन

जोखिम के दृष्टिकोण से, इस भेद्यता के प्रभाव को कम करके नहीं आंका जा सकता। जब हम विशेषाधिकार वृद्धि (privilege escalation) के बारे में बात करते हैं, तो हम अक्सर इसे एक लंबी श्रृंखला में एक एकल कदम के रूप में सोचते हैं। यहाँ, वृद्धि ही वह श्रृंखला है। एक बार जब हमलावर ओपनक्लॉ इंस्टेंस तक प्रशासनिक पहुंच प्राप्त कर लेता है, तो वे केवल सैंडबॉक्स के अंदर नहीं होते; वे होस्ट उपयोगकर्ता की पूर्ण अनुमतियों के साथ काम कर रहे होते हैं।

एक कॉर्पोरेट वातावरण के लिए, यह तेल रिसाव (oil spill) के डिजिटल समकक्ष है। क्षति प्रारंभिक प्रभाव बिंदु तक सीमित नहीं रहती है। एक प्रशासनिक हमलावर जुड़े हुए डेटा स्रोतों को पढ़ सकता है, एजेंट के कौशल वातावरण में संग्रहीत क्रेडेंशियल्स को निकाल सकता है, और जीरा (Jira) या AWS जैसी अन्य जुड़ी सेवाओं पर जा सकता है। चूंकि ओपनक्लॉ को एक मजबूत सहायक के रूप में डिज़ाइन किया गया है, इसलिए इसकी मेमोरी में अक्सर विभिन्न API की 'चाबियाँ' पहले से ही संग्रहीत होती हैं।

अंततः, इस भेद्यता ने पूर्ण इंस्टेंस टेकओवर की अनुमति दी। पिछले एक महीने में हजारों इंस्टेंस से समझौता किया गया होगा, और चूंकि यह हमला इतना गुप्त था, इसलिए कई उपयोगकर्ता अभी भी इस बात से अनजान हो सकते हैं कि उनका डिजिटल प्रतिनिधि किसी और के लिए काम कर रहा है।

वीआईपी क्लब बाउंसर: जीरो ट्रस्ट क्यों महत्वपूर्ण है

यह घटना इस बात का एक सटीक उदाहरण है कि हमें AI एजेंटों के साथ थोड़े संदेह के साथ व्यवहार करने की आवश्यकता क्यों है। हम अक्सर इन उपकरणों को सहायक साथियों के रूप में देखते हैं, लेकिन सुरक्षा के संदर्भ में, वे अटैक सरफेस के बड़े विस्तार का प्रतिनिधित्व करते हैं। हमें जीरो ट्रस्ट (zero trust) को अपने ऑपरेटिंग सिस्टम के हर आंतरिक दरवाजे पर एक वीआईपी क्लब बाउंसर के रूप में सोचना चाहिए। सिर्फ इसलिए कि आपने AI को क्लब में आने दिया, इसका मतलब यह नहीं है कि उसे उसके क्रेडेंशियल्स के निरंतर, सूक्ष्म पुन: सत्यापन के बिना बैक ऑफिस तक पहुंच होनी चाहिए।

ओपनक्लॉ के डेवलपर्स ने एक पैच जारी किया है, लेकिन पैच को अलग रखते हुए, मौलिक मुद्दा बना हुआ है: हम स्वायत्त एजेंटों को हमारे वर्तमान सुरक्षा ढांचे की निगरानी की क्षमता से अधिक शक्ति प्रदान कर रहे हैं। एक नियामक संदर्भ में, यह डेटा अखंडता और अनधिकृत पहुंच के बारे में महत्वपूर्ण प्रश्न उठाता है। यदि कोई AI एजेंट आपकी ओर से कोई दुर्भावनापूर्ण कार्य करता है क्योंकि उससे समझौता किया गया था, तो इसके लिए कौन उत्तरदायी है?

एक लचीली AI रणनीति की ओर बढ़ना

यदि आप उन 3,47,000 उपयोगकर्ताओं में से एक हैं जिन्होंने अपने वर्कफ़्लो में ओपनक्लॉ को एकीकृत किया है, तो आपका पहला कदम स्पष्ट है: तुरंत नवीनतम संस्करण में अपडेट करें। हालांकि, जहाज के पतवार में केवल छेदों को बंद करना पर्याप्त नहीं है यदि जहाज मौलिक रूप से पानी लेने के लिए डिज़ाइन किया गया है। हमें इन एजेंटों को अलग करने के तरीके पर पुनर्विचार करने की आवश्यकता है।

सक्रिय रूप से कहें तो, संगठनों को एजेंटिक AI के जोखिमों को कम करने के लिए निम्नलिखित कदम उठाने चाहिए:

- अनुमतियों का ऑडिट करें: न्यूनतम विशेषाधिकार के सिद्धांत का उपयोग करें। क्या आपके AI एजेंट को वास्तव में आपके प्राथमिक ईमेल और आपके टर्मिनल तक पहुंच की आवश्यकता है? यदि नहीं, तो इसे रद्द करें।

- वातावरण को अलग करें: AI एजेंटों को कंटेनरों या वर्चुअल मशीनों में चलाएं जिनके पास आपके प्राथमिक फ़ाइल सिस्टम या संवेदनशील नेटवर्क शेयरों तक सीधी पहुंच न हो।

- API कॉल्स की निगरानी करें: आपके AI एजेंट जो कार्य करते हैं, उनका एक फॉरेंसिक लॉग रखें। यदि कोई एजेंट असामान्य टूल कॉल करना शुरू कर देता है या उन फ़ाइलों तक पहुँचता है जिन्हें उसने महीनों से नहीं छुआ है, तो यह एक खतरे का संकेत है।

- क्रेडेंशियल्स बदलें (Rotate): यदि आपको संदेह है कि किसी इंस्टेंस से समझौता किया गया था, तो मान लें कि सभी संग्रहीत API कुंजियाँ और सत्र टोकन दूषित हैं। उन्हें तुरंत बदलें।

जैसे-जैसे हम इस नए परिदृश्य में आगे बढ़ते हैं, हमें याद रखना चाहिए कि गोपनीयता और सुरक्षा केवल अनुपालन चेकबॉक्स नहीं हैं—वे AI युग में विश्वास की नींव हैं। हम स्वचालन की अपनी इच्छा को अपनी मजबूत रक्षा की प्रतिबद्धता से आगे नहीं निकलने दे सकते।

स्रोत:

- Blink Security Research: Analysis of OpenClaw Privilege Escalation.

- National Vulnerability Database: CVE-2026-33579 Detail.

- OpenClaw GitHub Repository: Security Advisory and Patch Notes.

आप दूसरी तरफ देखिए।

हमारा एंड-टू-एंड एन्क्रिप्टेड ईमेल और क्लाउड स्टोरेज समाधान सुरक्षित डेटा एक्सचेंज का सबसे शक्तिशाली माध्यम प्रदान करता है, जो आपके डेटा की सुरक्षा और गोपनीयता सुनिश्चित करता है।

/ एक नि: शुल्क खाता बनाएं