Der OpenClaw-Vorfall: Warum Ihr KI-Agent ein heimliches Sicherheitsrisiko sein könnte

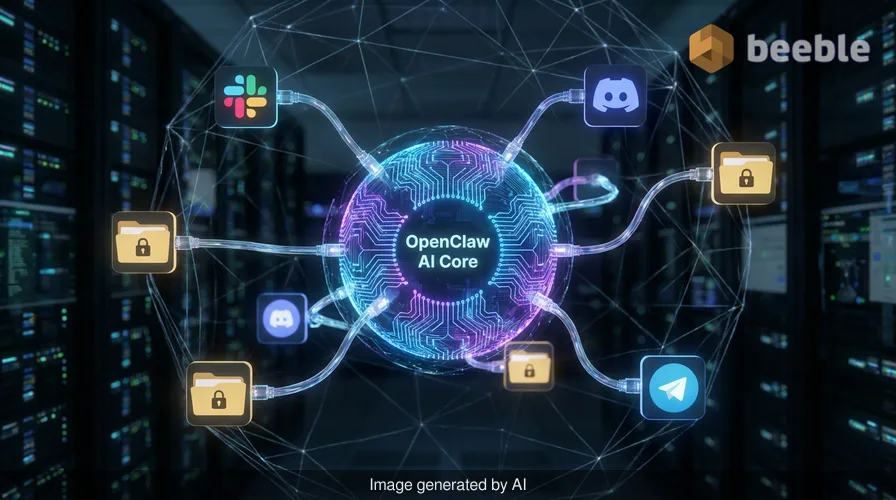

Wann haben Sie das letzte Mal einem Software-Agenten ohne Bedenken die Schlüssel zu Ihrem gesamten digitalen Leben anvertraut? Für Hunderttausende von Entwicklern und Power-Usern war dieser Moment im vergangenen November mit der Veröffentlichung von OpenClaw gekommen. Es versprach eine reibungslose Zukunft, in der eine KI für Sie einkaufen, Ihre Dateien organisieren und Ihre Slack-Kanäle verwalten kann. Doch wie wir diese Woche erfahren haben, war diese Bequemlichkeit mit einem riskanten Preis verbunden.

Seit mehr als einem Monat schlägt die Sicherheits-Community Alarm. OpenClaw, das beeindruckende 347.000 Sterne auf GitHub gesammelt hat, ist als digitaler Stellvertreter konzipiert. Um effektiv zu sein, benötigt es tiefgreifenden, umfassenden Zugriff auf angemeldete Sitzungen, lokale Netzwerkdateien und sensible Kommunikationsplattformen. Konstruktionsbedingt soll es den herkömmlichen Aufwand der manuellen Aufgabenverwaltung umgehen. Eine kürzlich behobene Schwachstelle, CVE-2026-33579, hat diesen Stellvertreter jedoch in ein potenzielles digitales Trojanisches Pferd verwandelt.

Die Architektur einer Übernahme

Auf architektonischer Ebene stützt sich OpenClaw auf ein Kopplungssystem zur Autorisierung neuer Geräte. Die von Forschern bei Blink entdeckte Schwachstelle war täuschend einfach und dennoch verheerend effektiv. Sie ermöglichte es einem Benutzer mit einfachsten Berechtigungen – bekannt als operator.pairing-Scope –, seinen Status unbemerkt zu erhöhen.

In der Praxis konnte ein Angreifer eine Kopplungsanfrage senden, die harmlos aussah, aber den Status operator.admin anforderte. Aufgrund eines systemischen Fehlers bei der Validierung dieser Anfragen durch die Anwendung erfolgte die Rechteausweitung ohne jegliche sekundäre Verifizierung. Kurioserweise war außer dem initialen Handshake keine Benutzerinteraktion erforderlich. Aus der Sicht des Endbenutzers sah alles normal aus, während dem Angreifer im Wesentlichen die Generalschlüssel zum System übergeben wurden.

Ich habe jahrelang komplexe APT-Angriffe analysiert, und dieser spezielle Exploit erinnert mich an die klassische Logik des „defekten Aufzugs“: Man drückt den Knopf für die Lobby, aber das System lässt einen das Sicherheitslesegerät umgehen, um direkt in das Penthouse zu gelangen. In der Welt der KI-Agenten enthält das Penthouse Ihre geschäftskritischen Daten, Ihre privaten Nachrichten und Ihre gespeicherten Zugangsdaten.

Bewertung der Angriffsfläche

Aus einer Risikoperspektive kann die Auswirkung dieser Schwachstelle nicht hoch genug eingeschätzt werden. Wenn wir über Rechteausweitung sprechen, betrachten wir dies oft als einen einzelnen Schritt in einer langen Kette. Hier ist die Eskalation die Kette selbst. Sobald ein Angreifer administrativen Zugriff auf eine OpenClaw-Instanz erhält, befindet er sich nicht nur in einer Sandbox; er agiert mit den vollen Berechtigungen des Host-Benutzers.

Für eine Unternehmensumgebung ist dies das digitale Äquivalent zu einer Ölpest. Der Schaden bleibt nicht auf den ursprünglichen Ort des Aufpralls beschränkt. Ein administrativer Angreifer kann verbundene Datenquellen auslesen, Anmeldedaten aus der Skill-Umgebung des Agenten exfiltrieren und auf andere verbundene Dienste wie Jira oder AWS übergreifen. Da OpenClaw als robuster Assistent konzipiert ist, befinden sich die „Schlüssel“ zu verschiedenen APIs oft bereits in seinem Speicher.

Letztendlich ermöglichte diese Schwachstelle eine vollständige Übernahme der Instanz. Tausende von Instanzen könnten im letzten Monat kompromittiert worden sein, und da der Exploit so unauffällig war, sind sich viele Benutzer möglicherweise immer noch nicht bewusst, dass ihr digitaler Stellvertreter für jemand anderen arbeitet.

Der Türsteher im VIP-Club: Warum Zero Trust wichtig ist

Dieser Vorfall dient als perfektes Lehrbeispiel dafür, warum wir KI-Agenten mit einer gesunden Portion Paranoia begegnen müssen. Wir betrachten diese Tools oft als hilfreiche Gefährten, aber im Sicherheitskontext stellen sie eine massive Erweiterung der Angriffsfläche dar. Wir sollten Zero Trust wie einen Türsteher im VIP-Club an jeder internen Tür unseres Betriebssystems betrachten. Nur weil man die KI in den Club gelassen hat, bedeutet das nicht, dass sie ohne ständige, granulare Neuverifizierung ihrer Anmeldedaten Zugang zum Backoffice haben sollte.

Die Entwickler von OpenClaw haben einen Patch veröffentlicht, aber abgesehen vom Patchen bleibt das grundlegende Problem bestehen: Wir gewähren autonomen Agenten mehr Macht, als unsere aktuellen Sicherheitsframeworks zu überwachen bereit sind. Im regulatorischen Kontext wirft dies erhebliche Fragen zur Datenintegrität und zum unbefugten Zugriff auf. Wenn ein KI-Agent in Ihrem Namen eine bösartige Handlung ausführt, weil er kompromittiert wurde, wer haftet dann?

Auf dem Weg zu einer resilienten KI-Strategie

Wenn Sie einer der 347.000 Benutzer sind, die OpenClaw in ihren Workflow integriert haben, ist Ihr erster Schritt offensichtlich: Aktualisieren Sie sofort auf die neueste Version. Es reicht jedoch nicht aus, einfach nur Löcher im Schiffsrumpf zu stopfen, wenn das Schiff grundlegend so konstruiert ist, dass es Wasser aufnimmt. Wir müssen neu überdenken, wie wir diese Agenten isolieren.

Proaktiv sollten Organisationen die folgenden Schritte unternehmen, um die Risiken agentischer KI zu mindern:

- Berechtigungen prüfen: Nutzen Sie das Prinzip der geringsten Rechte (Least Privilege). Benötigt Ihr KI-Agent wirklich Zugriff auf Ihre primäre E-Mail und Ihr Terminal? Wenn nicht, entziehen Sie ihn.

- Umgebungen isolieren: Führen Sie KI-Agenten in Containern oder virtuellen Maschinen aus, die keinen direkten Zugriff auf Ihr primäres Dateisystem oder sensible Netzwerkfreigaben haben.

- API-Aufrufe überwachen: Führen Sie ein forensisches Protokoll der Aktionen, die Ihre KI-Agenten ausführen. Wenn ein Agent beginnt, ungewöhnliche Tool-Aufrufe zu tätigen oder auf Dateien zuzugreifen, die er seit Monaten nicht berührt hat, ist das ein Warnsignal.

- Zugangsdaten rotieren: Wenn Sie vermuten, dass eine Instanz kompromittiert wurde, gehen Sie davon aus, dass alle gespeicherten API-Schlüssel und Sitzungstoken korrumpiert sind. Rotieren Sie diese sofort.

Während wir durch diese neue Landschaft navigieren, müssen wir uns daran erinnern, dass Datenschutz und Sicherheit nicht nur Kontrollkästchen für die Compliance sind – sie sind das Fundament des Vertrauens in der KI-Ära. Wir können es uns nicht leisten, dass unser Wunsch nach Automatisierung unser Engagement für eine robuste Verteidigung überholt.

Quellen:

- Blink Security Research: Analysis of OpenClaw Privilege Escalation.

- National Vulnerability Database: CVE-2026-33579 Detail.

- OpenClaw GitHub Repository: Security Advisory and Patch Notes.

Wir sehen uns auf der anderen Seite.

Unsere Ende-zu-Ende-verschlüsselte E-Mail- und Cloud-Speicherlösung bietet die leistungsfähigsten Mittel für den sicheren Datenaustausch und gewährleistet die Sicherheit und den Schutz Ihrer Daten.

/ Kostenloses Konto erstellen