El incidente de OpenClaw: Por qué su agente de IA podría ser una vulnerabilidad de seguridad sigilosa

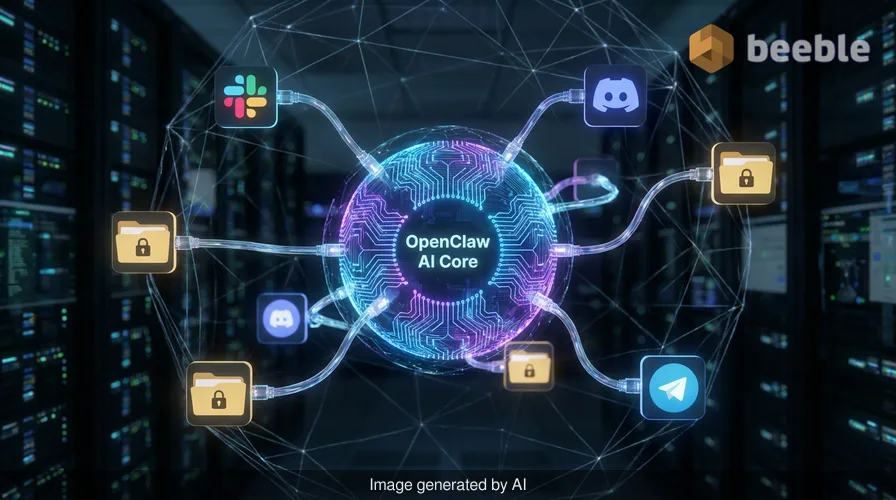

¿Cuándo fue la última vez que entregó las llaves de toda su vida digital a un agente de software sin pensarlo dos veces? Para cientos de miles de desarrolladores y usuarios avanzados, ese momento llegó el pasado noviembre con el lanzamiento de OpenClaw. Prometía un futuro sin fricciones donde una IA podría comprar por usted, organizar sus archivos y gestionar sus canales de Slack. Pero, como hemos aprendido esta semana, esa conveniencia vino con un precio precario.

Durante más de un mes, la comunidad de seguridad ha estado dando la alarma. OpenClaw, que ha acumulado la asombrosa cifra de 347,000 estrellas en GitHub, está diseñado para actuar como un sustituto digital. Para ser eficaz, requiere un acceso profundo y generalizado a sesiones iniciadas, archivos de red local y plataformas de comunicación sensibles. Por diseño, está construido para eludir la fricción tradicional de la gestión manual de tareas. Sin embargo, una vulnerabilidad recientemente parcheada, CVE-2026-33579, ha convertido a ese sustituto en un potencial caballo de Troya digital.

La arquitectura de una toma de control

A nivel arquitectónico, OpenClaw se basa en un sistema de emparejamiento para autorizar nuevos dispositivos. El fallo descubierto por los investigadores de Blink era engañosamente simple pero devastadoramente efectivo. Permitía a un usuario con los permisos más básicos —conocidos como el alcance operator.pairing— elevar silenciosamente su estatus.

En la práctica, un atacante podía enviar una solicitud de emparejamiento que parecía benigna pero solicitaba el estatus de operator.admin. Debido a un fallo sistémico en la forma en que la aplicación validaba estas solicitudes, la elevación ocurría sin ninguna verificación secundaria. Curiosamente, no se requería interacción del usuario más allá del saludo inicial. Desde la perspectiva del usuario final, todo parecía normal mientras que al atacante se le entregaban esencialmente las llaves maestras del reino.

He pasado años analizando ataques APT complejos, y este exploit en particular me recuerda a la lógica clásica del "ascensor estropeado": pulsas el botón del vestíbulo, pero el sistema te permite saltarte el lector de tarjetas de seguridad para llegar al ático. En el mundo de los agentes de IA, el ático contiene sus datos de misión crítica, sus mensajes privados y sus credenciales almacenadas.

Evaluación de la superficie de ataque

Desde una perspectiva de riesgo, el impacto de esta vulnerabilidad no puede ser exagerado. Cuando hablamos de escalada de privilegios, a menudo pensamos en ella como un solo paso en una cadena larga. Aquí, la escalada es la cadena. Una vez que un atacante obtiene acceso administrativo a una instancia de OpenClaw, no está simplemente dentro de un entorno de pruebas (sandbox); está operando con los permisos completos del usuario anfitrión.

Para un entorno corporativo, esto es el equivalente digital a un derrame de petróleo. El daño no se limita al punto inicial de impacto. Un atacante administrativo puede leer fuentes de datos conectadas, exfiltrar credenciales almacenadas en el entorno de habilidades del agente y pivotar hacia otros servicios conectados como Jira o AWS. Debido a que OpenClaw está diseñado para ser un asistente robusto, a menudo tiene las "llaves" de varias API ya almacenadas en su memoria.

En última instancia, esta vulnerabilidad permitió la toma de control total de la instancia. Miles de instancias pueden haber sido comprometidas durante el último mes y, debido a que el exploit era tan sigiloso, muchos usuarios pueden aún no ser conscientes de que su sustituto digital ha estado trabajando para otra persona.

El portero del club VIP: Por qué el Zero Trust importa

Este incidente sirve como una lección objetiva perfecta de por qué necesitamos tratar a los agentes de IA con una dosis saludable de paranoia. A menudo vemos estas herramientas como compañeros útiles, pero en un contexto de seguridad, representan una expansión masiva de la superficie de ataque. Deberíamos pensar en el modelo de confianza cero (Zero Trust) como un portero de club VIP en cada puerta interna de nuestro sistema operativo. Solo porque dejes entrar a la IA al club no significa que deba tener acceso a la oficina administrativa sin una verificación constante y granular de sus credenciales.

Los desarrolladores de OpenClaw han lanzado un parche, pero dejando a un lado el parcheo, el problema fundamental permanece: estamos otorgando a los agentes autónomos más poder del que nuestros marcos de seguridad actuales están preparados para monitorear. En un contexto regulatorio, esto plantea preguntas significativas sobre la integridad de los datos y el acceso no autorizado. Si un agente de IA realiza una acción maliciosa en su nombre porque fue comprometido, ¿quién es el responsable?

Hacia una estrategia de IA resiliente

Si usted es uno de los 347,000 usuarios que integraron OpenClaw en su flujo de trabajo, su primer paso es obvio: actualice a la última versión de inmediato. Sin embargo, simplemente tapar agujeros en el casco de un barco no es suficiente si el barco está fundamentalmente diseñado para dejar entrar agua. Necesitamos repensar cómo aislamos a estos agentes.

Hablando proactivamente, las organizaciones deberían implementar los siguientes pasos para mitigar los riesgos de la IA agéntica:

- Auditar permisos: Use el principio del menor privilegio. ¿Realmente su agente de IA necesita acceso a su correo electrónico principal y a su terminal? Si no es así, revóquelo.

- Aislar entornos: Ejecute los agentes de IA en contenedores o máquinas virtuales que no tengan acceso directo a su sistema de archivos principal o a recursos compartidos de red sensibles.

- Monitorear llamadas a la API: Mantenga un registro forense de las acciones que realizan sus agentes de IA. Si un agente comienza a realizar llamadas a herramientas inusuales o a acceder a archivos que no ha tocado en meses, esa es una señal de alerta.

- Rotate Credentials: Si sospecha que una instancia fue comprometida, asuma que todas las claves de API y tokens de sesión almacenados están contaminados. Rótelas inmediatamente.

A medida que navegamos por este nuevo paisaje, debemos recordar que la privacidad y la seguridad no son solo casillas de verificación de cumplimiento; son la base de la confianza en la era de la IA. No podemos permitir que nuestro deseo de automatización supere nuestro compromiso con una defensa robusta.

Fuentes:

- Blink Security Research: Analysis of OpenClaw Privilege Escalation.

- National Vulnerability Database: CVE-2026-33579 Detail.

- OpenClaw GitHub Repository: Security Advisory and Patch Notes.

Nos vemos en el otro lado.

Nuestra solución de correo electrónico cifrado y almacenamiento en la nube de extremo a extremo proporciona los medios más potentes para el intercambio seguro de datos, lo que garantiza la seguridad y la privacidad de sus datos.

/ Crear una cuenta gratuita