Инцидент с OpenClaw: почему ваш ИИ-агент может быть скрытой угрозой безопасности

Когда вы в последний раз без раздумий передавали ключи от всей своей цифровой жизни программному агенту? Для сотен тысяч разработчиков и продвинутых пользователей этот момент настал в ноябре прошлого года с выходом OpenClaw. Он обещал будущее без трений, где ИИ может совершать покупки за вас, упорядочивать файлы и управлять каналами в Slack. Но, как мы узнали на этой неделе, за это удобство пришлось заплатить высокую цену.

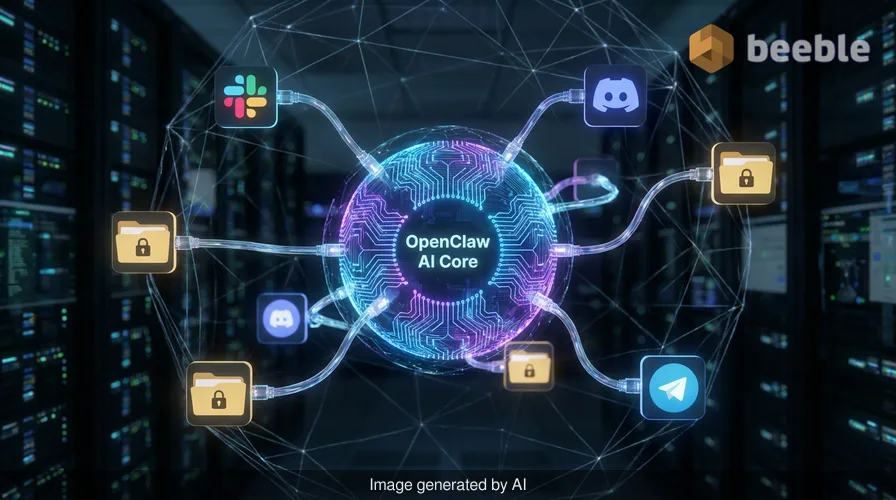

Уже более месяца сообщество специалистов по безопасности бьет тревогу. OpenClaw, набравший ошеломляющие 347 000 звезд на GitHub, спроектирован как цифровой суррогат. Для эффективной работы ему требуется глубокий, всепроникающий доступ к активным сессиям, файлам локальной сети и конфиденциальным коммуникационным платформам. По задумке, он создан для обхода традиционных сложностей ручного управления задачами. Однако недавно исправленная уязвимость CVE-2026-33579 превратила этого суррогата в потенциального цифрового «троянского коня».

Архитектура захвата

На архитектурном уровне OpenClaw полагается на систему сопряжения для авторизации новых устройств. Уязвимость, обнаруженная исследователями из Blink, была обманчиво простой, но разрушительно эффективной. Она позволяла пользователю с самыми базовыми правами (известными как область действия operator.pairing) незаметно повысить свой статус.

На практике злоумышленник мог отправить запрос на сопряжение, который выглядел безобидным, но запрашивал статус operator.admin. Из-за системного сбоя в том, как приложение проверяло эти запросы, повышение прав происходило без какой-либо вторичной проверки. Любопытно, что после первоначального «рукопожатия» не требовалось никакого взаимодействия с пользователем. С точки зрения конечного пользователя все выглядело нормально, в то время как злоумышленнику фактически вручали главные ключи от королевства.

Я потратил годы на анализ сложных APT-атак, и этот конкретный эксплойт напоминает мне классическую логику «сломанного лифта»: вы нажимаете кнопку лобби, но система позволяет вам миновать считыватель бейджей безопасности и попасть в пентхаус. В мире ИИ-агентов в пентхаусе находятся ваши критически важные данные, личные сообщения и сохраненные учетные данные.

Оценка поверхности атаки

С точки зрения рисков влияние этой уязвимости невозможно переоценить. Когда мы говорим о повышении привилегий, мы часто думаем об этом как об одном шаге в длинной цепочке. Здесь же повышение прав и есть вся цепочка. Как только злоумышленник получает административный доступ к экземпляру OpenClaw, он не просто оказывается внутри «песочницы» — он действует с полными правами хост-пользователя.

Для корпоративной среды это цифровой эквивалент разлива нефти. Ущерб не ограничивается начальной точкой удара. Злоумышленник с правами администратора может читать подключенные источники данных, извлекать учетные данные, хранящиеся в среде навыков агента, и переходить к другим подключенным сервисам, таким как Jira или AWS. Поскольку OpenClaw спроектирован как мощный помощник, в его памяти часто уже хранятся «ключи» к различным API.

В конечном счете, эта уязвимость позволяла полностью захватить экземпляр системы. За последний месяц могли быть скомпрометированы тысячи экземпляров, и поскольку эксплойт был крайне скрытным, многие пользователи до сих пор могут не знать, что их цифровой суррогат подрабатывает на кого-то другого.

Вышибала в VIP-клубе: почему важна концепция Zero Trust

Этот инцидент служит идеальным наглядным уроком того, почему нам нужно относиться к ИИ-агентам с изрядной долей паранойи. Мы часто воспринимаем эти инструменты как полезных компаньонов, но в контексте безопасности они представляют собой массивное расширение поверхности атаки. Мы должны рассматривать «нулевое доверие» (zero trust) как вышибалу в VIP-клубе у каждой внутренней двери нашей операционной системы. То, что вы впустили ИИ в клуб, не означает, что он должен иметь доступ к бэк-офису без постоянной детальной перепроверки его полномочий.

Разработчики OpenClaw выпустили патч, но если оставить исправления в стороне, фундаментальная проблема остается: мы предоставляем автономным агентам больше власти, чем наши текущие структуры безопасности готовы контролировать. В регуляторном контексте это поднимает серьезные вопросы о целостности данных и несанкционированном доступе. Если ИИ-агент совершает вредоносное действие от вашего имени из-за того, что он был скомпрометирован, кто несет ответственность?

На пути к устойчивой стратегии ИИ

Если вы один из 347 000 пользователей, интегрировавших OpenClaw в свой рабочий процесс, ваш первый шаг очевиден: немедленно обновитесь до последней версии. Однако просто затыкать дыры в корпусе корабля недостаточно, если корабль фундаментально спроектирован так, чтобы набирать воду. Нам нужно переосмыслить способы изоляции этих агентов.

Говоря проактивно, организациям следует предпринять следующие шаги для минимизации рисков агентного ИИ:

- Аудит разрешений: используйте принцип наименьших привилегий. Действительно ли вашему ИИ-агенту нужен доступ к вашей основной электронной почте и терминалу? Если нет, отзовите его.

- Изоляция сред: запускайте ИИ-агентов в контейнерах или виртуальных машинах, которые не имеют прямого доступа к вашей основной файловой системе или конфиденциальным сетевым ресурсам.

- Мониторинг вызовов API: ведите криминалистический лог действий ваших ИИ-агентов. Если агент начинает делать необычные вызовы инструментов или обращаться к файлам, которые он не трогал месяцами, — это тревожный сигнал.

- Ротация учетных данных: если вы подозреваете, что экземпляр был скомпрометирован, считайте, что все сохраненные API-ключи и токены сессий скомпрометированы. Немедленно смените их.

Осваивая этот новый ландшафт, мы должны помнить, что конфиденциальность и безопасность — это не просто галочки в списках соответствия, это фундамент доверия в эпоху ИИ. Мы не можем позволить нашему стремлению к автоматизации опережать нашу приверженность надежной защите.

Источники:

- Blink Security Research: Analysis of OpenClaw Privilege Escalation.

- National Vulnerability Database: CVE-2026-33579 Detail.

- OpenClaw GitHub Repository: Security Advisory and Patch Notes.

До встречи на другой стороне.

Наше решение для электронной почты и облачного хранения данных со сквозным шифрованием обеспечивает наиболее мощные средства безопасного обмена данными, гарантируя их сохранность и конфиденциальность.

/ Создать бесплатный аккаунт