„OpenClaw“ incidentas: kodėl jūsų DI agentas gali būti slapta saugumo grėsmė

Kada paskutinį kartą nesusimąstydami patikėjote viso savo skaitmeninio gyvenimo raktus programinės įrangos agentui? Šimtams tūkstančių programuotojų ir pažengusių vartotojų ši akimirka išaušo praėjusį lapkritį, pasirodžius „OpenClaw“. Jis žadėjo ateitį be trinties, kurioje DI galėtų apsipirkti už jus, tvarkyti jūsų failus ir valdyti „Slack“ kanalus. Tačiau, kaip sužinojome šią savaitę, šis patogumas turėjo rizikingą kainą.

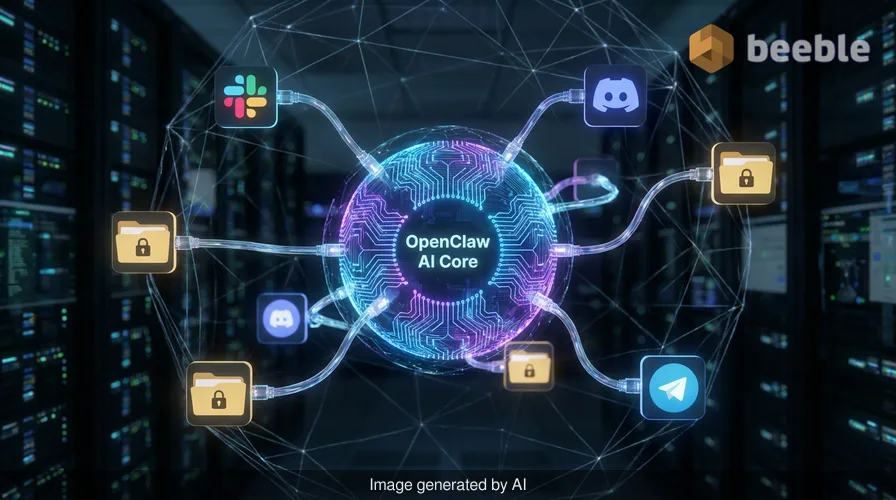

Daugiau nei mėnesį saugumo bendruomenė skambino pavojaus varpais. „OpenClaw“, surinkęs stulbinančius 347 000 žvaigždučių „GitHub“ platformoje, yra sukurtas veikti kaip skaitmeninis pakaitalas. Kad būtų efektyvus, jam reikalinga gili, visa apimanti prieiga prie prisijungusių sesijų, vietinio tinklo failų ir jautrių komunikacijos platformų. Pagal sumanymą jis sukurtas taip, kad apeitų tradicinį rankinio užduočių valdymo vargą. Tačiau neseniai ištaisyta spraga, CVE-2026-33579, pavertė šį pakaitalą potencialiu skaitmeniniu Trojos arkliu.

Perėmimo architektūra

Architektūriniu lygmeniu „OpenClaw“ remiasi susiejimo sistema, skirta naujų įrenginių autorizavimui. „Blink“ tyrėjų atrasta klaida buvo apgaulingai paprasta, tačiau triuškinamai efektyvi. Ji leido vartotojui, turinčiam pačias bazines teises (žinomas kaip „operator.pairing“ sritis), tyliai pasididinti savo statusą.

Praktiškai užpuolikas galėjo nusiųsti susiejimo užklausą, kuri atrodė nekaltai, tačiau prašė „operator.admin“ statuso. Dėl sisteminės klaidos, kaip programa patvirtindavo šias užklausas, teisių padidinimas įvykdavo be jokio papildomo patikrinimo. Įdomu tai, kad po pradinio „rankos paspaudimo“ (handshake) nebuvo reikalaujama jokios vartotojo sąveikos. Galutinio vartotojo požiūriu viskas atrodė normaliai, kol užpuolikui iš esmės buvo įteikti pagrindiniai karalystės raktai.

Praleidau metus analizuodamas sudėtingas APT atakas, ir šis konkretus išnaudojimas man primena klasikinę „sugedusio lifto“ logiką: paspaudžiate fojė mygtuką, bet sistema leidžia jums apeiti saugos ženklelių skaitytuvą ir patekti į prabangius apartamentus viršutiniame aukšte. DI agentų pasaulyje šie apartamentai yra jūsų kritiškai svarbūs duomenys, asmeninės žinutės ir išsaugoti prisijungimo duomenys.

Atakos paviršiaus vertinimas

Rizikos požiūriu šios spragos poveikio neįmanoma pervertinti. Kai kalbame apie privilegijų padidinimą, dažnai apie tai galvojame kaip apie vieną žingsnį ilgoje grandinėje. Čia privilegijų padidinimas yra pati grandinė. Kai užpuolikas gauna administratoriaus prieigą prie „OpenClaw“ egzemplioriaus, jis ne tik atsiduria izoliuotoje aplinkoje (sandbox); jis veikia su visomis pagrindinio vartotojo teisėmis.

Įmonės aplinkai tai yra skaitmeninis naftos išsiliejimo atitikmuo. Žala neapsiriboja pradiniu poveikio tašku. Administratoriaus teises turintis užpuolikas gali skaityti prijungtus duomenų šaltinius, pasisavinti agento įgūdžių aplinkoje saugomus kredencialus ir pereiti prie kitų prijungtų paslaugų, tokių kaip „Jira“ ar „AWS“. Kadangi „OpenClaw“ sukurtas būti tvirtu asistentu, jo atmintyje dažnai jau yra saugomi įvairių API „raktai“.

Galiausiai ši spraga leido visiškai perimti egzemplioriaus valdymą. Per pastarąjį mėnesį galėjo būti pažeista tūkstančiai egzempliorių, o kadangi išnaudojimas buvo toks slaptas, daugelis vartotojų vis dar gali nežinoti, kad jų skaitmeninis pakaitalas „chaltūrino“ kažkam kitam.

VIP klubo apsauginis: kodėl svarbu „Nulinis pasitikėjimas“ (Zero Trust)

Šis incidentas yra puiki pamoka, kodėl į DI agentus turime žiūrėti su sveika paranojos doze. Dažnai šiuos įrankius matome kaip naudingus kompanionus, tačiau saugumo kontekste jie reiškia didžiulį atakos paviršiaus išsiplėtimą. Turėtume galvoti apie „nulinį pasitikėjimą“ kaip apie VIP klubo apsauginį prie kiekvienų vidinių mūsų operacinės sistemos durų. Vien tai, kad įsileidote DI į klubą, nereiškia, kad jis turėtų turėti prieigą prie administracijos biuro be nuolatinio, detalizuoto kredencialų perpatikrinimo.

„OpenClaw“ kūrėjai išleido pataisą, tačiau, atmetus pataisymus, esminė problema išlieka: mes suteikiame autonominiams agentams daugiau galių, nei mūsų dabartinės saugumo struktūros yra pasirengusios stebėti. Reguliavimo kontekste tai kelia svarbių klausimų apie duomenų vientisumą ir neteisėtą prieigą. Jei DI agentas jūsų vardu atlieka kenkėjišką veiksmą dėl to, kad jis buvo pažeistas, kas yra atsakingas?

Atsparios DI strategijos link

Jei esate vienas iš 347 000 vartotojų, integravusių „OpenClaw“ į savo darbo eigą, jūsų pirmasis žingsnis akivaizdus: nedelsdami atnaujinkite programą į naujausią versiją. Tačiau vien tik skylių lopymas laivo korpuse nėra pakankamas, jei laivas iš esmės suprojektuotas semti vandenį. Turime iš naujo apgalvoti, kaip izoliuojame šiuos agentus.

Kalbant proaktyviai, organizacijos turėtų imtis šių veiksmų, kad sumažintų agentinio DI keliamą riziką:

- Audituokite leidimus: Vadovaukitės mažiausių privilegijų principu. Ar jūsų DI agentui tikrai reikia prieigos prie jūsų pagrindinio el. pašto ir terminalo? Jei ne, ją panaikinkite.

- Izoliuokite aplinkas: Paleiskite DI agentus konteineriuose arba virtualiose mašinose, kurios neturi tiesioginės prieigos prie jūsų pagrindinės failų sistemos ar jautrių tinklo bendrinamų išteklių.

- Stebėkite API kvietimus: Veskite teismo ekspertizės žurnalą apie veiksmus, kurių imasi jūsų DI agentai. Jei agentas pradeda atlikti neįprastus įrankių kvietimus arba pasiekti failus, kurių nelietė mėnesių mėnesius, tai yra pavojaus signalas.

- Keiskite kredencialus: Jei įtariate, kad egzempliorius buvo pažeistas, darykite prielaidą, kad visi saugomi API raktai ir sesijų žetonai yra užkrėsti. Nedelsdami juos pakeiskite.

Naršydami šiame naujame kraštovaizdyje privalome atsiminti, kad privatumas ir saugumas nėra tik atitikties varnelės – tai pasitikėjimo DI era pagrindas. Negalime sau leisti, kad mūsų automatizavimo troškimas aplenktų mūsų įsipareigojimą užtikrinti tvirtą gynybą.

Šaltiniai:

- Blink Security Research: Analysis of OpenClaw Privilege Escalation.

- National Vulnerability Database: CVE-2026-33579 Detail.

- OpenClaw GitHub Repository: Security Advisory and Patch Notes.

Iki pasimatymo kitoje pusėje.

Pašto ir debesies saugojimo sprendimas suteikia galingiausias saugaus keitimosi duomenimis priemones, užtikrinančias jūsų duomenų saugumą ir privatumą.

/ Sukurti nemokamą paskyrą