L'incident OpenClaw : pourquoi votre agent IA pourrait être une faille de sécurité furtive

À quand remonte la dernière fois où vous avez confié les clés de toute votre vie numérique à un agent logiciel sans y réfléchir à deux fois ? Pour des centaines de milliers de développeurs et d'utilisateurs avertis, ce moment est arrivé en novembre dernier avec la sortie d'OpenClaw. Il promettait un avenir sans friction où une IA pourrait faire vos courses pour vous, organiser vos fichiers et gérer vos canaux Slack. Mais comme nous l'avons appris cette semaine, cette commodité s'accompagne d'un prix précaire.

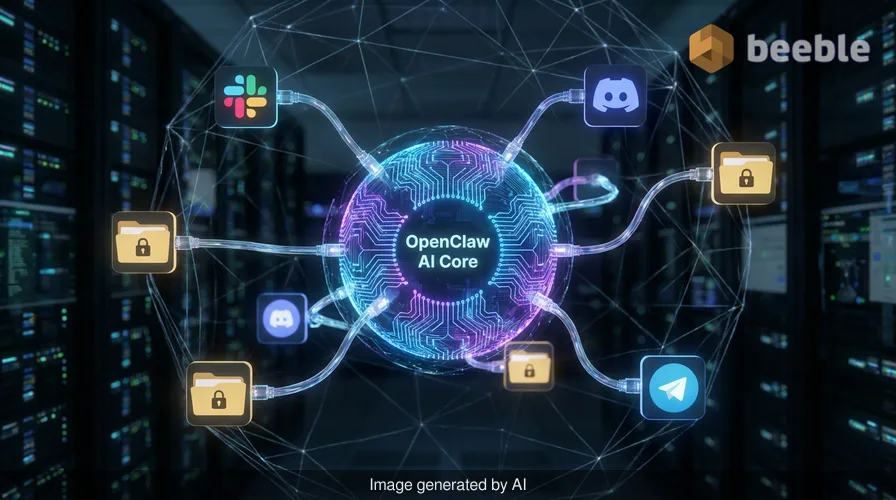

Depuis plus d'un mois, la communauté de la sécurité tire la sonnette d'alarme. OpenClaw, qui a accumulé le chiffre impressionnant de 347 000 étoiles sur GitHub, est conçu pour agir comme un substitut numérique. Pour être efficace, il nécessite un accès profond et omniprésent aux sessions connectées, aux fichiers du réseau local et aux plateformes de communication sensibles. Par conception, il est construit pour contourner les frictions traditionnelles de la gestion manuelle des tâches. Cependant, une vulnérabilité récemment corrigée, la CVE-2026-33579, a transformé ce substitut en un potentiel cheval de Troie numérique.

L'architecture d'une prise de contrôle

Au niveau architectural, OpenClaw s'appuie sur un système de couplage pour autoriser de nouveaux appareils. La faille découverte par les chercheurs de Blink était d'une simplicité trompeuse mais d'une efficacité dévastatrice. Elle permettait à un utilisateur disposant des permissions les plus basiques — connues sous le nom de portée operator.pairing — d'élever silencieusement son statut.

En pratique, un attaquant pouvait envoyer une demande de couplage qui semblait anodine mais demandait le statut operator.admin. En raison d'une défaillance systémique dans la manière dont l'application validait ces demandes, l'élévation se produisait sans aucune vérification secondaire. Curieusement, aucune interaction de l'utilisateur n'était requise au-delà de la poignée de main initiale. Du point de vue de l'utilisateur final, tout semblait normal alors que l'attaquant recevait essentiellement les clés du royaume.

J'ai passé des années à analyser des attaques APT complexes, et cet exploit particulier me rappelle la logique classique de « l'ascenseur en panne » : vous appuyez sur le bouton du hall, mais le système vous permet de contourner le lecteur de badge de sécurité pour atteindre le penthouse. Dans le monde des agents IA, le penthouse contient vos données critiques, vos messages privés et vos identifiants stockés.

Évaluation de la surface d'attaque

Du point de vue du risque, l'impact de cette vulnérabilité ne peut être surestimé. Lorsque nous parlons d'élévation de privilèges, nous la considérons souvent comme une étape unique dans une longue chaîne. Ici, l'élévation est la chaîne. Une fois qu'un attaquant obtient un accès administratif à une instance OpenClaw, il n'est pas seulement à l'intérieur d'un bac à sable ; il opère avec les pleines permissions de l'utilisateur hôte.

Pour un environnement d'entreprise, c'est l'équivalent numérique d'une marée noire. Les dommages ne sont pas limités au point d'impact initial. Un attaquant administratif peut lire les sources de données connectées, exfiltrer les identifiants stockés dans l'environnement de compétences de l'agent et pivoter vers d'autres services connectés comme Jira ou AWS. Parce qu'OpenClaw est conçu pour être un assistant robuste, il possède souvent les « clés » de diverses API déjà stockées dans sa mémoire.

En fin de compte, cette vulnérabilité a permis une prise de contrôle totale de l'instance. Des milliers d'instances ont pu être compromises au cours du dernier mois, et parce que l'exploit était si furtif, de nombreux utilisateurs ignorent peut-être encore que leur substitut numérique travaille pour quelqu'un d'autre.

Le videur du club VIP : pourquoi le Zero Trust est essentiel

Cet incident sert de leçon parfaite sur la raison pour laquelle nous devons traiter les agents IA avec une saine dose de paranoïa. Nous considérons souvent ces outils comme des compagnons utiles, mais dans un contexte de sécurité, ils représentent une expansion massive de la surface d'attaque. Nous devrions considérer le « Zero Trust » comme un videur de club VIP à chaque porte interne de notre système d'exploitation. Ce n'est pas parce que vous avez laissé l'IA entrer dans le club qu'elle doit avoir accès au bureau administratif sans une revérification constante et granulaire de ses identifiants.

Les développeurs d'OpenClaw ont publié un correctif, mais au-delà du colmatage, le problème fondamental demeure : nous accordons aux agents autonomes plus de pouvoir que nos cadres de sécurité actuels ne sont préparés à surveiller. Dans un contexte réglementaire, cela soulève des questions importantes sur l'intégrité des données et l'accès non autorisé. Si un agent IA effectue une action malveillante en votre nom parce qu'il a été compromis, qui est responsable ?

Vers une stratégie d'IA résiliente

Si vous faites partie des 347 000 utilisateurs ayant intégré OpenClaw dans votre flux de travail, votre première étape est évidente : mettez à jour vers la dernière version immédiatement. Cependant, boucher les trous dans la coque d'un navire ne suffit pas si le navire est fondamentalement conçu pour prendre l'eau. Nous devons repenser la manière dont nous isolons ces agents.

De manière proactive, les organisations devraient mettre en œuvre les étapes suivantes pour atténuer les risques de l'IA agentique :

- Auditer les permissions : Utilisez le principe du moindre privilège. Votre agent IA a-t-il vraiment besoin d'accéder à votre messagerie principale et à votre terminal ? Si non, révoquez cet accès.

- Isoler les environnements : Exécutez les agents IA dans des conteneurs ou des machines virtuelles qui n'ont pas d'accès direct à votre système de fichiers principal ou à vos partages réseau sensibles.

- Surveiller les appels d'API : Conservez un journal médico-légal des actions entreprises par vos agents IA. Si un agent commence à effectuer des appels d'outils inhabituels ou à accéder à des fichiers qu'il n'a pas touchés depuis des mois, c'est un signal d'alarme.

- Rotation des identifiants : Si vous soupçonnez qu'une instance a été compromise, considérez que toutes les clés API et tous les jetons de session stockés sont corrompus. Changez-les immédiatement.

Alors que nous naviguons dans ce nouveau paysage, nous devons nous rappeler que la confidentialité et la sécurité ne sont pas seulement des cases à cocher de conformité — elles sont le fondement de la confiance à l'ère de l'IA. Nous ne pouvons pas nous permettre de laisser notre désir d'automatisation dépasser notre engagement envers une défense robuste.

Sources :

- Blink Security Research: Analysis of OpenClaw Privilege Escalation.

- National Vulnerability Database: CVE-2026-33579 Detail.

- OpenClaw GitHub Repository: Security Advisory and Patch Notes.

On se retrouve de l'autre côté.

Notre solution de messagerie cryptée de bout en bout et de stockage en nuage constitue le moyen le plus puissant d'échanger des données en toute sécurité, garantissant ainsi la sûreté et la confidentialité de vos données.

/ Créer un compte gratuit