OpenClaw vahejuhtum: miks teie tehisintellekti agent võib olla varjatud turvarisk

Millal te viimati andsite oma digitaalse elu võtmed tarkvaraagendile ilma pikemalt mõtlemata? Sadade tuhandete arendajate ja edasijõudnud kasutajate jaoks saabus see hetk eelmise aasta novembris koos OpenClaw väljalaskmisega. See lubas sujuvat tulevikku, kus tehisintellekt (AI) saab teie eest poes käia, faile organiseerida ja Slacki kanaleid hallata. Kuid nagu me sel nädalal teada saime, kaasnes selle mugavusega ebakindel hind.

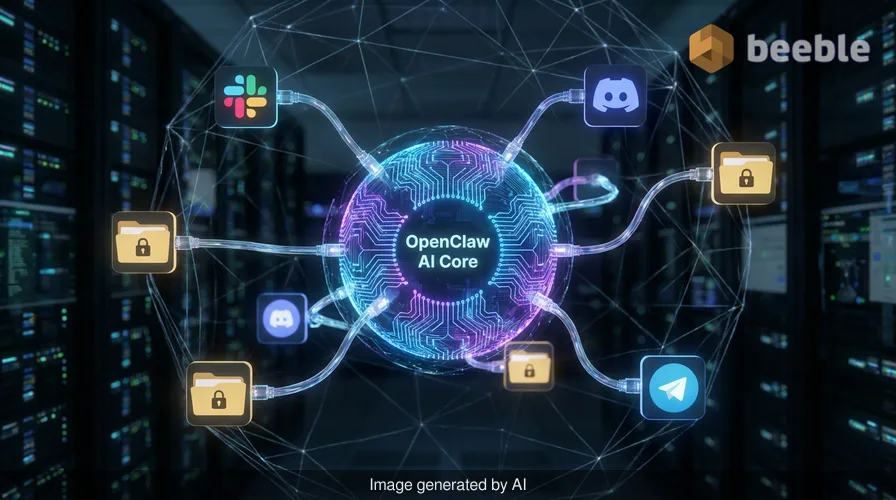

Juba üle kuu aja on turvakogukond häirekella löönud. OpenClaw, mis on GitHubis kogunud vapustavad 347 000 tärni, on loodud tegutsema digitaalse asendajana. Efektiivseks toimimiseks vajab see sügavat ja laiaulatuslikku juurdepääsu sisselogitud sessioonidele, kohaliku võrgu failidele ja tundlikele suhtlusplatvormidele. Disaini poolest on see ehitatud mööda minema traditsioonilisest käsitsi haldamise vaevast. Hiljuti parandatud haavatavus CVE-2026-33579 on aga muutnud selle asendaja potentsiaalseks digitaalseks Trooja hobuseks.

Ülevõtmise arhitektuur

Arhitektuurilisel tasandil tugineb OpenClaw uute seadmete autoriseerimiseks paaristamissüsteemile. Blinki teadlaste avastatud viga oli petlikult lihtne, kuid laastavalt tõhus. See võimaldas kõige algelisemate õigustega kasutajal — tuntud kui operator.pairing skoop — vaikselt oma staatust tõsta.

Praktikas võis ründaja saata paaristamispäringu, mis näis süütu, kuid taotles operator.admin staatust. Kuna rakenduse viisis, kuidas ta neid päringuid valideeris, esines süsteemne viga, toimus õiguste tõstmine ilma igasuguse täiendava kinnituseta. Kummalisel kombel ei olnud peale esialgse ühenduse loomise (handshake) vaja mingit kasutajapoolset sekkumist. Lõppkasutaja vaatepunktist näis kõik tavapärane, samal ajal kui ründajale anti sisuliselt üle kuningriigi peavõtmed.

Olen aastaid analüüsinud keerukaid APT-ründeid ja see konkreetne ekspluatatsioon meenutab mulle klassikalist "katkise lifti" loogikat: vajutate fuajee nuppu, kuid süsteem laseb teil turvakaardi lugejast mööda minna, et jõuda katusekorterisse. Tehisintellekti agentide maailmas sisaldab katusekorter teie kriitilise tähtsusega andmeid, privaatsõnumeid ja salvestatud sisselogimisandmeid.

Ründepinna hindamine

Riski seisukohast ei saa selle haavatavuse mõju alahinnata. Kui räägime õiguste laiendamisest (privilege escalation), mõtleme sellest sageli kui ühest sammust pikas ahelas. Siin ongi see laiendamine ise see ahel. Kui ründaja on saanud OpenClaw instantsile administraatoriõigused, ei viibi nad lihtsalt liivakastis; nad tegutsevad host-kasutaja täielike õigustega.

Ettevõtte keskkonna jaoks on see digitaalne ekvivalent naftareostusele. Kahju ei piirdu esialgse kokkupuutepunktiga. Administraatoriõigustega ründaja saab lugeda ühendatud andmeallikaid, varastada agendi oskuskeskkonda salvestatud sisselogimisandmeid ja liikuda edasi teistesse ühendatud teenustesse nagu Jira või AWS. Kuna OpenClaw on loodud tugevaks assistendiks, on selle mälus sageli juba olemas erinevate API-de "võtmed".

Lõppkokkuvõttes võimaldas see haavatavus instantsi täielikku ülevõtmist. Viimase kuu jooksul võisid langeda ohvriks tuhanded instantsid ja kuna ekspluatatsioon oli nii varjatud, võivad paljud kasutajad siiani olla teadmatuses, et nende digitaalne asendaja on töötanud kellegi teise heaks.

VIP-klubi turvamees: miks nullusaldus on oluline

See vahejuhtum on täiuslik õppetund selle kohta, miks peame kohtlema tehisintellekti agente tervisliku annuse paranoiaga. Me näeme neid tööriistu sageli kasulike kaaslastena, kuid turvalisuse kontekstis kujutavad need endast ründepinna tohutut laienemist. Peaksime mõtlema nullusaldusest (zero trust) kui VIP-klubi turvamehest meie operatsioonisüsteemi iga siseukse juures. See, et lubasite tehisintellekti klubisse, ei tähenda, et tal peaks olema juurdepääs tagaruumidesse ilma volituste pideva ja üksikasjaliku uuesti kontrollimiseta.

OpenClaw arendajad on väljastanud paranduse, kuid parandamine kõrvale jätta, jääb põhiprobleem alles: me anname autonoomsetele agentidele rohkem võimu, kui meie praegused turvaraamistikud on valmis jälgima. Regulatiivses kontekstis tekitab see olulisi küsimusi andmete terviklikkuse ja volitamata juurdepääsu kohta. Kui tehisintellekti agent sooritab teie nimel pahatahtliku teo, kuna see oli kompromiteeritud, siis kes vastutab?

Liikumine vastupidava tehisintellekti strateegia suunas

Kui olete üks neist 347 000 kasutajast, kes integreeris OpenClaw oma töövoogu, on teie esimene samm ilmne: uuendage kohe uusimale versioonile. Kuid lihtsalt laeva keres olevate aukude lappimisest ei piisa, kui laev on põhimõtteliselt loodud vett sisse laskma. Peame ümber mõtlema, kuidas me neid agente isoleerime.

Ennetavalt peaksid organisatsioonid rakendama järgmisi samme agentse AI riskide leevendamiseks:

- Auditeerige õigusi: Kasutage minimaalsete õiguste printsiipi. Kas teie AI-agent vajab tõesti juurdepääsu teie põhilisele e-postile ja terminalile? Kui mitte, tühistage see.

- Isoleerige keskkonnad: Käitage AI-agente konteinerites või virtuaalmasinates, millel puudub otsene juurdepääs teie põhilisele failisüsteemile või tundlikele võrgukettale.

- Jälgige API-kutseid: Pidage kohtuekspertiisi logi toimingute kohta, mida teie AI-agendid teevad. Kui agent hakkab tegema ebatavalisi tööriistakutseid või avama faile, mida ta pole kuude kaupa puutunud, on see ohumärk.

- Vahetage sisselogimisandmeid: Kui kahtlustate, et instants on kompromiteeritud, eeldage, et kõik salvestatud API-võtmed ja sessioonitõendid on rüvetatud. Vahetage need kohe välja.

Sellel uuel maastikul navigeerides peame meeles pidama, et privaatsus ja turvalisus ei ole lihtsalt vastavuskontrolli märkmed — need on usalduse vundament tehisintellekti ajastul. Me ei saa endale lubada, et meie soov automatiseerimise järele edestab meie pühendumust tugevale kaitsele.

Allikad:

- Blink Security Research: Analysis of OpenClaw Privilege Escalation.

- National Vulnerability Database: CVE-2026-33579 Detail.

- OpenClaw GitHub Repository: Security Advisory and Patch Notes.

Kohtumiseni teisel poolel.

Meie läbivalt krüpteeritud e-posti ja pilvesalvestuse lahendus pakub kõige võimsamaid vahendeid turvaliseks andmevahetuseks, tagades teie andmete turvalisuse ja privaatsuse.

/ Tasuta konto loomin