OpenClaw incidents: kāpēc jūsu mākslīgā intelekta aģents varētu būt slēpts drošības apdraudējums

Kad bija pēdējā reize, kad jūs bez liekām pārdomām nodevāt atslēgas no visas savas digitālās dzīves programmatūras aģentam? Simtiem tūkstošu izstrādātāju un pieredzējušu lietotāju šis brīdis pienāca pagājušā gada novembrī līdz ar OpenClaw izlaišanu. Tas solīja nākotni bez šķēršļiem, kurā mākslīgais intelekts (MI) varētu iepirkties jūsu vietā, kārtot failus un pārvaldīt jūsu Slack kanālus. Taču, kā mēs uzzinājām šonedēļ, šī ērtība nāca ar bīstamu cenu zīmi.

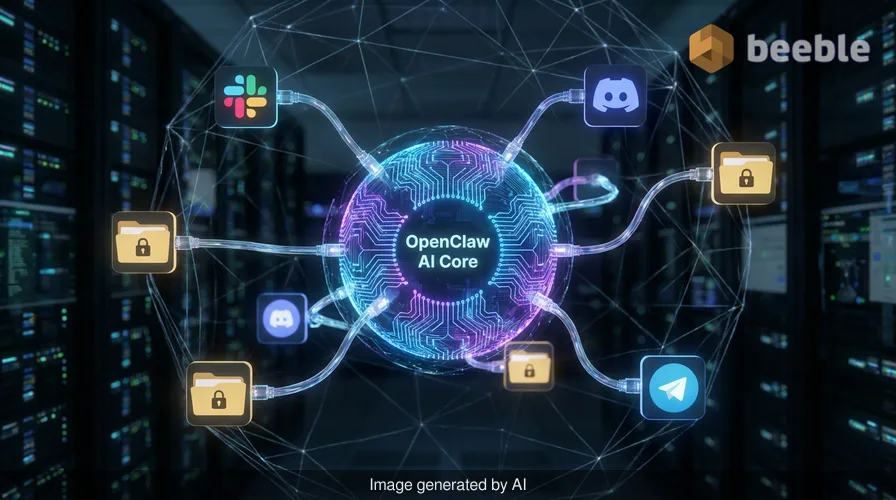

Vairāk nekā mēnesi drošības kopiena ir skandinājusi trauksmes zvanus. OpenClaw, kas vietnē GitHub ir uzkrājis satriecošas 347 000 zvaigznes, ir izstrādāts, lai darbotos kā digitālais aizstājējs. Lai tas būtu efektīvs, tam nepieciešama dziļa, visaptveroša piekļuve pieteikšanās sesijām, lokālā tīkla failiem un jutīgām saziņas platformām. Pēc konstrukcijas tas ir veidots tā, lai apietu tradicionālo manuālo uzdevumu pārvaldības berzi. Tomēr nesen novērstā ievainojamība CVE-2026-33579 ir pārvērtusi šo aizstājēju par potenciālu digitālo Trojas zirgu.

Pārņemšanas arhitektūra

Arhitektūras līmenī OpenClaw paļaujas uz savienošanas pārī (pairing) sistēmu, lai autorizētu jaunas ierīces. Blink pētnieku atklātā kļūda bija maldinoši vienkārša, taču postoši efektīva. Tā ļāva lietotājam ar visvienkāršākajām atļaujām — pazīstamām kā operator.pairing darbības joma — klusi paaugstināt savu statusu.

Praksē uzbrucējs varēja nosūtīt savienošanas pieprasījumu, kas izskatījās nekaitīgs, bet pieprasīja operator.admin statusu. Sistēmiskas kļūmes dēļ tajā, kā lietojumprogramma validēja šos pieprasījumus, statusa paaugstināšana notika bez jebkādas sekundāras pārbaudes. Interesanti, ka pēc sākotnējās sasveicināšanās (handshake) nebija nepieciešama nekāda lietotāja mijiedarbība. No galalietotāja perspektīvas viss izskatījās normāli, kamēr uzbrucējam būtībā tika nodotas valstības galvenās atslēgas.

Esmu pavadījis gadus, analizējot sarežģītus APT uzbrukumus, un šis konkrētais ekspluats man atgādina klasisko „salauztā lifta” loģiku: jūs nospiežat pogu uz vestibilu, bet sistēma ļauj jums apiet drošības nozīmīšu lasītāju, lai nokļūtu penthausā. MI aģentu pasaulē penthauss satur jūsu misijai kritiskos datus, privātos ziņojumus un saglabātos akreditācijas datus.

Uzbrukuma virsmas novērtēšana

No riska viedokļa šīs ievainojamības ietekmi nevar novērtēt par zemu. Kad mēs runājam par privilēģiju eskalāciju, mēs bieži domājam par to kā par vienu posmu garā ķēdē. Šeit eskalācija ir pati ķēde. Tiklīdz uzbrucējs iegūst administratīvo piekļuvi OpenClaw instancei, viņš neatrodas tikai „smilškastē” (sandbox); viņš darbojas ar pilnām resursdatora lietotāja atļaujām.

Korporatīvajā vidē tas ir digitāls ekvivalents naftas noplūdei. Bojājumi neaprobežojas tikai ar sākotnējo trieciena punktu. Administratīvais uzbrucējs var lasīt pievienotos datu avotus, eksfiltrēt akreditācijas datus, kas glabājas aģenta prasmju vidē, un pāriet uz citiem saistītiem pakalpojumiem, piemēram, Jira vai AWS. Tā kā OpenClaw ir izstrādāts kā spēcīgs asistents, tā atmiņā bieži vien jau ir saglabātas dažādu API „atslēgas”.

Galu galā šī ievainojamība ļāva pilnībā pārņemt instanci. Pēdējā mēneša laikā varētu būt kompromitēti tūkstošiem instanču, un, tā kā ekspluats bija tik nemanāms, daudzi lietotāji joprojām var nezināt, ka viņu digitālais aizstājējs ir „strādājis papilddarbu” kāda cita labā.

VIP kluba apsargs: kāpēc nulles uzticēšanās ir svarīga

Šis incidents kalpo kā perfekta mācībstunda tam, kāpēc mums pret MI aģentiem jāizturas ar veselīgu devu paranojas. Mēs bieži uzskatām šos rīkus par noderīgiem pavadoņiem, taču drošības kontekstā tie reprezitē masīvu uzbrukuma virsmas paplašināšanos. Mums par nulles uzticēšanos (zero trust) būtu jādomā kā par VIP kluba apsargu pie katrām mūsu operētājsistēmas iekšējām durvīm. Tas, ka jūs ielaidāt MI klubā, nenozīmē, ka tam jābūt piekļuvei aizmugurējam birojam bez pastāvīgas, granulāras akreditācijas datu atkārtotas pārbaudes.

OpenClaw izstrādātāji ir izlaiduši ielāpu, taču, ja neskaita ielāpu uzlikšanu, pamatproblēma paliek: mēs piešķiram autonomiem aģentiem lielāku varu, nekā mūsu pašreizējās drošības sistēmas ir gatavas uzraudzīt. Regulējuma kontekstā tas rada būtiskus jautājumus par datu integritāti un neautorizētu piekļuvi. Ja MI aģents veic ļaunprātīgu darbību jūsu vārdā, jo tas tika kompromitēts, kurš ir atbildīgs?

Virzība uz elastīgu MI stratēģiju

Ja esat viens no 347 000 lietotājiem, kuri integrēja OpenClaw savā darba plūsmā, jūsu pirmais solis ir acīmredzams: nekavējoties atjauniniet uz jaunāko versiju. Tomēr ar vienkāršu caurumu aizlāpīšanu kuģa korpusā nepietiek, ja kuģis pēc būtības ir izstrādāts tā, lai tajā ieplūstu ūdens. Mums ir jāpārdomā, kā mēs izolējam šos aģentus.

Proaktīvi rīkojoties, organizācijām būtu jāveic šādi pasākumi, lai mazinātu aģentu MI riskus:

- Auditēt atļaujas: Izmantojiet vismazāko privilēģiju principu. Vai jūsu MI aģentam tiešām ir nepieciešama piekļuve jūsu galvenajam e-pastam un terminālim? Ja nē, anulējiet to.

- Izolēt vides: Darbiniet MI aģentus konteineros vai virtuālajās mašīnās, kurām nav tiešas piekļuves jūsu galvenajai failu sistēmai vai jutīgām tīkla koplietotnēm.

- Pārraudzīt API izsaukumus: Saglabājiet tiesu ekspertīzes žurnālu par darbībām, ko veic jūsu MI aģenti. Ja aģents sāk veikt neparastus rīku izsaukumus vai piekļūt failiem, kuriem tas nav pieskāries mēnešiem ilgi, tas ir trauksmes signāls.

- Mainīt akreditācijas datus: Ja jums ir aizdomas, ka instance tika kompromitēta, pieņemiet, ka visas saglabātās API atslēgas un sesijas marķieri ir inficēti. Nekavējoties nomainiet tos.

Navigējot šajā jaunajā ainavā, mums jāatceras, ka privātums un drošība nav tikai atbilstības izvēles rūtiņas — tie ir uzticēšanās pamats MI laikmetā. Mēs nevaram atļauties pieļaut, ka mūsu vēlme pēc automatizācijas apsteidz mūsu apņemšanos nodrošināt stabilu aizsardzību.

Avoti:

- Blink Security Research: Analysis of OpenClaw Privilege Escalation.

- National Vulnerability Database: CVE-2026-33579 Detail.

- OpenClaw GitHub Repository: Security Advisory and Patch Notes.

Uz tikšanos otrā pusē.

Mūsu end-to-end šifrētais e-pasta un mākoņdatu glabāšanas risinājums nodrošina visefektīvākos līdzekļus drošai datu apmaiņai, garantējot jūsu datu drošību un konfidencialitāti.

/ Izveidot bezmaksas kontu