Πώς το πιο ασφαλές πυρίτιο στον κόσμο συνάντησε τον αντίπαλό του στο Mythos της Anthropic

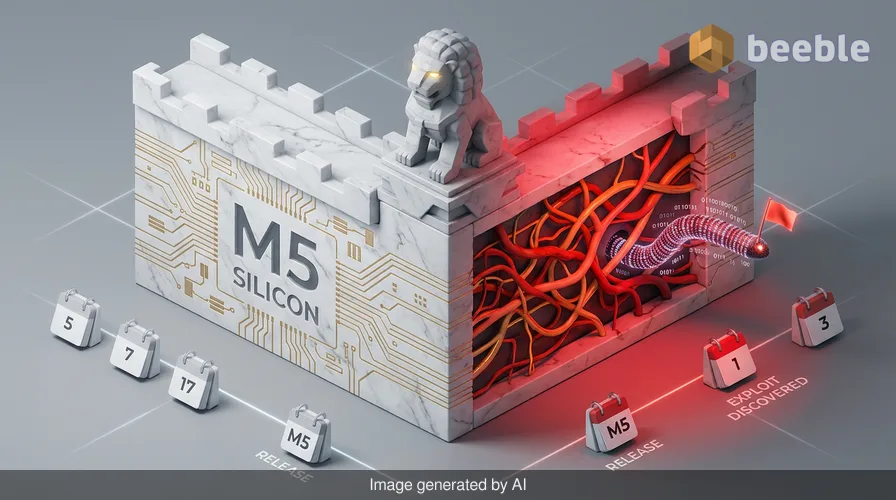

Η Apple ξόδεψε σχεδόν μια δεκαετία χτίζοντας το M5 πυρίτιο για να είναι ένα φρούριο απομόνωσης σε επίπεδο υλικού, ωστόσο χρειάστηκε μόνο μερικές ώρες σε ένα εξειδικευμένο μοντέλο AI για να βρει τις ρωγμές στα θεμέλια. Παρακολουθούμε ένα βαθύ αρχιτεκτονικό παράδοξο: καθώς το υλικό γίνεται όλο και πιο ανθεκτικό έναντι παραδοσιακών επιθέσεων, η τεράστια πολυπλοκότητα του λογισμικού που διαχειρίζεται αυτό το υλικό δημιουργεί μια μαζική, ύπουλη επιφάνεια επίθεσης για μια νέα γενιά εκμεταλλεύσεων με υποβοήθηση AI. Από τη μία πλευρά, έχουμε το τσιπ M5, ένα αριστούργημα μηχανικής που σχεδιάστηκε για να αποτρέπει την μη εξουσιοδοτημένη πρόσβαση στην πύλη· από την άλλη, έχουμε την Calif, μια startup από το Πάλο Άλτο που χρησιμοποίησε το Mythos της Anthropic για να αποδείξει ότι καμία πύλη δεν είναι πραγματικά άτρωτη όταν η λογική που την προστατεύει γράφεται από ανθρώπους.

Από μια οπτική ρίσκου, αυτό δεν είναι απλώς μια ακόμη αναφορά σφάλματος. Είναι ένα ορόσημο στην κούρσα εξοπλισμών ανάμεσα στην αμυντική AI και την επιθετική αυτοματοποίηση. Το εισερχόμενο PGP μου είναι ενεργό από τότε που έσκασε η είδηση, με επαφές στην κοινότητα έρευνας ευπαθειών να σημειώνουν ότι η ταχύτητα αυτής της ανακάλυψης ήταν αυτό που πραγματικά τους ξάφνιασε. Ενώ η ομάδα της Calif υποστηρίζει ότι απαιτήθηκε ανθρώπινη εμπειρία για να αλυσοδέσουν τα ευρήματα σε μια λειτουργική εκμετάλλευση, ο ρόλος του Mythos ως καταλύτη δεν μπορεί να υπερτονιστεί. Κοιτάζοντας το τοπίο απειλών, έχουμε μετακινηθεί από έναν κόσμο όπου τα zero-days ήταν αποτέλεσμα μηνών χειροκίνητου fuzzing, σε έναν όπου μπορούν να ανακαλυφθούν κατά τη διάρκεια ενός απογευματινού διαλείμματος για καφέ ενός εξειδικευμένου AI.

Η Παραβίαση του M5 και η Λογική της Κλιμάκωσης Προνομίων

Η εν λόγω εκμετάλλευση στοχεύει τον πυρήνα macOS στο πυρίτιο M5—συγκεκριμένα, μια ευπάθεια καταστροφής μνήμης που επιτρέπει την κλιμάκωση προνομίων. Με απλά λόγια, αυτό είναι το ψηφιακό ισοδύναμο ενός επισκέπτη σε ένα ξενοδοχείο που βρίσκει τρόπο να ξαναγράψει το σύστημα των κύριων κλειδιών, ώστε να μπορεί να ανοίξει κάθε πόρτα στο κτίριο, συμπεριλαμβανομένου του χρηματοκιβωτίου. Σχεδιαστικά, ο πυρήνας macOS υποτίθεται ότι είναι το πιο προστατευμένο επίπεδο του λειτουργικού συστήματος, θωρακισμένο από προστασίες σε επίπεδο υλικού, όπως οι Pointer Authentication Codes (PAC) και οι Memory Tagging Extensions (MTE).

Αξιολογώντας την επιφάνεια επίθεσης του M5, οι ερευνητές έχουν από καιρό επαινέσει την ικανότητά του να απομονώνει διεργασίες. Ωστόσο, η δουλειά της Calif δείχνει ότι ακόμα και με ισχυρό υλικό, το λογισμικό που γεφυρώνει το χάσμα μεταξύ χρήστη και πυριτίου παραμένει εκμεταλλεύσιμο. Οι ερευνητές χρησιμοποίησαν το Claude Mythos Preview της Anthropic για να εντοπίσουν μια κατηγορία σφαλμάτων που συχνά παραβλέπονται κατά τη διάρκεια τυπικών ελέγχων ασφαλείας. Το Mythos δεν βρήκε απλώς ένα τυχαίο σφάλμα· εντόπισε μια συστημική αδυναμία στο πώς διαχειρίζεται η μνήμη κατά τη διάρκεια συγκεκριμένων κλήσεων του πυρήνα. Ως αποτέλεσμα, αυτό που θα έπρεπε να είναι ένα φράγμα κρίσιμο για την αποστολή, έγινε ένα σκαλοπάτι για τον επιτιθέμενο να αποκτήσει πλήρη έλεγχο του συστήματος.

Το Project Glasswing και το Παράδοξο της Αμυντικής AI

Είναι ειρωνεία της σύγχρονης εποχής ασφαλείας ότι το ίδιο εργαλείο που χρησιμοποιήθηκε για την παραβίαση του macOS είναι μέρος μιας πρωτοβουλίας που προορίζεται να το προστατεύσει. Το Project Glasswing της Anthropic ξεκίνησε με έναν ευγενή στόχο: να αποτρέψει τις κυβερνοεπιθέσεις AI χρησιμοποιώντας AI για να ενισχύσει τα συστήματα. Συμμετέχοντες όπως η Amazon Web Services, η Cisco, και ακόμα και η ίδια η Apple, χρησιμοποιούν το Mythos για να βρουν ευπάθειες πριν από τους κακούς. Προληπτικά, αυτή είναι η σωστή κίνηση. Είδαμε την αποτελεσματικότητα αυτής της προσέγγισης νωρίτερα φέτος όταν η Mozilla χρησιμοποίησε το Mythos για να διορθώσει 271 ευπάθειες στον Firefox, καθαρίζοντας ουσιαστικά χρόνια τεχνικού χρέους σε έναν μόνο κύκλο έκδοσης.

Ωστόσο, το περιστατικό με την Calif αναδεικνύει τη διπλή φύση αυτών των μοντέλων. Όταν ένα εργαλείο σχεδιάζεται για να είναι κορυφαίο στην εύρεση ευπαθειών, εξ ορισμού είναι κορυφαίο στην παροχή ενός οδικού χάρτη για μια εκμετάλλευση. Ενώ η Anthropic έχει χτίσει αυστηρά προστατευτικά γύρω από το Mythos, οι ερευνητές της Calif μπόρεσαν να το χρησιμοποιήσουν στο πλαίσιο ενός νόμιμου ερευνητικού έργου ασφαλείας. Αυτό εγείρει ένα κρίσιμο ερώτημα: πώς κρατάμε αυτά τα ισχυρά διαγνωστικά εργαλεία μακριά από κακόβουλους παράγοντες που μπορεί να μην ακολουθούν τις ίδιες ηθικές διαδικασίες αποκάλυψης;

Σύγκριση των Τιτάνων: Anthropic Mythos εναντίον OpenAI Daybreak

Η απάντηση στην πρωτοβουλία Glasswing ήταν άμεση. Μόλις την περασμένη εβδομάδα, η OpenAI αποκάλυψε το Daybreak, το δικό της οικοσύστημα κυβερνοασφάλειας που στηρίζεται στον πράκτορα ασφαλείας Codex. Ενώ και οι δύο στοχεύουν στην ασφάλιση του ψηφιακού κόσμου, οι φιλοσοφίες τους διαφέρουν σε αρχιτεκτονικό επίπεδο. Παρακάτω είναι μια σύγκριση του πώς αυτές οι δύο υπερδυνάμεις AI τοποθετούνται αυτή τη στιγμή στην αγορά.

| Χαρακτηριστικό | Anthropic Mythos (Project Glasswing) | OpenAI Codex (Project Daybreak) |

|---|---|---|

| Κεντρική Φιλοσοφία | Ανακάλυψη ευπαθειών και γρήγορη επιδιόρθωση. | Ασφάλεια από σχεδιασμό και ενσωματωμένη άμυνα. |

| Κύρια Περίπτωση Χρήσης | Εύρεση βαθιά ριζωμένων σφαλμάτων σε υπάρχοντα κληρονομικό κώδικα. | Αυτοματοποίηση δημιουργίας ασφαλούς λογισμικού από το μηδέν. |

| Στυλ Οικοσυστήματος | Συνεργατικό, βρόχος ανατροφοδότησης πολλών προμηθευτών. | Ενσωματωμένη επίβλεψη και απόκριση με βάση πράκτορα. |

| Κύρια Επιτυχία | 271 σφάλματα διορθώθηκαν στον Firefox· έρευνα πυρήνα M5. | Μετριασμός σε πραγματικό χρόνο αποκεντρωμένων στελεχών ransomware. |

Το Daybreak της OpenAI υποδηλώνει ότι η εύρεση και η διόρθωση ευπαθειών είναι ένας αντιδραστικός κύκλος που πρέπει να σπάσουμε. Υποστηρίζουν ότι η ασφάλεια θα πρέπει να είναι ένα διάχυτο στοιχείο της ανάπτυξης λογισμικού από την πρώτη μέρα. Αντίθετα, το Mythos της Anthropic έχει αποδείξει ότι η τρέχουσα πραγματικότητα της ψηφιακής μας υποδομής είναι τόσο διακυβευμένη από κληρονομικές αδυναμίες που χρειαζόμαστε έναν ταχύ «ψηφιακό επιστάτη» για να καθαρίσει το χάος πριν καν σκεφτούμε να χτίσουμε τέλεια νέα συστήματα.

Αναλύοντας τη Μεταφορά της Καταστροφής Μνήμης του Πυρήνα

Για να καταλάβετε γιατί αυτή η παραβίαση του M5 είναι τόσο σημαντική, σκεφτείτε τον πυρήνα macOS ως έναν πορτιέρη ενός VIP κλαμπ σε κάθε εσωτερική πόρτα μιας εγκατάστασης υψηλής ασφάλειας. Η δουλειά του πορτιέρη είναι να μην εμπιστεύεται ποτέ και να επαληθεύει πάντα. Ελέγχει την ταυτότητά σας (δικαιώματα) πριν σας αφήσει να μπείτε στο δωμάτιο του διακομιστή ή στη βάση δεδομένων. Μια ευπάθεια καταστροφής μνήμης είναι σαν να βρίσκετε έναν τρόπο να μπερδέψετε τον πορτιέρη σε μια κατάσταση σύγχυσης όπου ξεχνάει ποιος είστε και απλά σας δίνει την κύρια κάρτα-κλειδί του.

Μόλις ο επιτιθέμενος επιτύχει αυτή την κλιμάκωση προνομίων, το δίκτυο περιμέτρου γίνεται μια απαρχαιωμένη τάφρος κάστρου. Είναι μέσα στο οχυρό και έχουν τα κλειδιά του βασιλείου. Από την οπτική του τελικού χρήστη, δεν θα υπήρχαν προειδοποιητικά σημάδια. Κανένα αναδυόμενο παράθυρο "εντοπίστηκε κακόβουλο αρχείο", κανένας ανεμιστήρας να περιστρέφεται άγρια. Η επίθεση είναι ύπουλη γιατί λειτουργεί σε ένα επίπεδο κάτω από το παραδοσιακό λογισμικό ασφαλείας στο οποίο βασίζονται οι περισσότεροι χρήστες. Σε περίπτωση παραβίασης που χρησιμοποιεί αυτή τη μέθοδο, η ακεραιότητα κάθε αρχείου και κάθε επικοινωνίας σε αυτό το Mac θα διακυβευόταν.

Το Ανθρώπινο Τείχος Προστασίας και η Ηθική της Αποκάλυψης

Ως ηθικός χάκερ και δημοσιογράφος, έχω δει συχνά πώς το "ανθρώπινο τείχος προστασίας"—οι άνθρωποι που είναι υπεύθυνοι για τη συντήρηση αυτών των συστημάτων—μπορεί να κατακλυστεί από τον τεράστιο όγκο δεδομένων που πρέπει να επεξεργαστούν. Η απόφαση της Calif να συναντηθεί με την Apple στο Apple Park πριν δημοσιοποιήσει τεχνικές λεπτομέρειες είναι ένα κλασικό παράδειγμα υπεύθυνης αποκάλυψης. Δίνουν στους μηχανικούς στο Cupertino χρόνο να αναπτύξουν μια λεπτομερή επιδιόρθωση που αντιμετωπίζει την βασική αιτία αντί απλώς να αντιμετωπίζει τα συμπτώματα.

Πίσω από τις σκηνές, η συζήτηση αλλάζει. Δεν ρωτάμε πλέον αν το AI μπορεί να βρει ευπάθειες, αλλά πώς μπορούμε να διαχειριστούμε τις επιπτώσεις μόλις το κάνει. Κατά τη διάρκεια των πρόσφατων επικοινωνιών μου με αποκριτές σε συμβάντα, η συναίνεση είναι ξεκάθαρη: πρέπει να είμαστε πιο ανθεκτικοί στην αρχιτεκτονική μας. Πέρα από τις επιδιορθώσεις, πρέπει να υποθέτουμε ότι θα συμβούν παραβιάσεις και να χτίσουμε συστήματα που μπορούν να περιορίσουν τη ζημιά. Τα δεδομένα γίνονται ένα τοξικό περιουσιακό στοιχείο· αν τα αποθηκεύσετε, τελικά θα στοχοποιηθούν. Ως εκ τούτου, η αποκεντρωμένη και κρυπτογραφημένη αποθήκευση πρέπει να γίνει το de facto πρότυπο, όχι μια προαιρετική πολυτέλεια.

Πρακτικά Συμπεράσματα για Διευθυντές Πληροφορικής και Προχωρημένους Χρήστες

Όσο περιμένουμε την επίσημη ενημέρωση macOS που κλείνει αυτή τη συγκεκριμένη οδό επίθεσης στο M5, υπάρχουν προληπτικά βήματα που μπορούν να λάβουν οργανισμοί και άτομα για να μειώσουν την έκθεσή τους σε απειλές επιταχυνόμενες από AI:

- Έλεγχος Εξαρτήσεων Τρίτων: Τα μοντέλα AI όπως το Mythos είναι εξαιρετικά στην εύρεση αδυναμιών σε βιβλιοθήκες ανοιχτού κώδικα από τις οποίες μπορεί να εξαρτάται το λογισμικό σας. Χρησιμοποιήστε αυτοματοποιημένα εργαλεία για να σαρώσετε τη λίστα υλικού λογισμικού σας (SBOM) για γνωστές ευπάθειες.

- Επιβολή Αυστηρού Διαχωρισμού Υλικού-Λογισμικού: Για περιβάλλοντα επιχειρήσεων, διασφαλίστε ότι οι ευαίσθητες εργασίες απομονώνονται χρησιμοποιώντας εικονικοποίηση ή αποκλειστικό ασφαλές υλικό που δεν μοιράζεται μνήμη πυρήνα με εφαρμογές γενικής χρήσης.

- Υιοθέτηση Σχεδίου Απόκρισης σε Συμβάντα Έτοιμου για AI: Το τρέχον σχέδιο απόκρισης σε συμβάντα πιθανότατα υποθέτει μια επίθεση σε ανθρώπινη ταχύτητα. Ενημερώστε τα εγχειρίδιά σας για να λάβετε υπόψη την ταχεία κλιμάκωση που παρατηρείται σε παραβιάσεις με υποβοήθηση AI.

- Παρακολούθηση για Ανώμαλη Δραστηριότητα Πυρήνα: Αν και δύσκολο για τον μέσο χρήστη, οι ομάδες ασφαλείας επιχειρήσεων θα πρέπει να χρησιμοποιούν εργαλεία EDR (Endpoint Detection and Response) που μπορούν να επισημάνουν ασυνήθιστες κλήσεις συστήματος σε επίπεδο πυρήνα.

Ο Δρόμος προς μια Αυτόνομη Άμυνα

Η παραβίαση του macOS από την Calif δεν αποτελεί αποτυχία της ασφάλειας της Apple όσο είναι μια επίδειξη της νέας πραγματικότητας. Μπαίνουμε σε μια εποχή όπου η πολυπλοκότητα του λογισμικού έχει ξεπεράσει τις ανθρώπινες δυνατότητες ελέγχου. Ο μόνος τρόπος για να αντιμετωπιστεί ένας κακόβουλος παράγοντας που χρησιμοποιεί AI για να βρει σφάλματα είναι να έχουμε ένα πιο ισχυρό AI που βρίσκει αυτά τα σφάλματα πρώτο και τα διορθώνει σε πραγματικό χρόνο.

Κοιτάζοντας μπροστά, ο στόχος για τη βιομηχανία είναι να προχωρήσει προς ένα αυτόνομο αμυντικό σύστημα—ένα ψηφιακό ανοσοποιητικό σύστημα που μπορεί να εντοπίζει, να απομονώνει και να επιδιορθώνει ευπάθειες χωρίς να περιμένει έναν άνθρωπο να γράψει μια γραμμή κώδικα. Μέχρι τότε, η καλύτερη άμυνά μας παραμένει ένας συνδυασμός απομόνωσης σε επίπεδο υλικού, επιθετικής επιδιόρθωσης και της ακούραστης δουλειάς ερευνητών που επιλέγουν να αποκαλύπτουν τα ευρήματά τους στους κατασκευαστές και όχι στους καταστροφείς. Συνιστώ σε όλους τους χρήστες macOS να διατηρούν τα συστήματά τους ενημερωμένα και να παραμείνουν σε εγρήγορση για το επερχόμενο δελτίο ασφαλείας από την Apple, καθώς πιθανότατα θα αντιπροσωπεύει μια από τις πιο σημαντικές ενημερώσεις πυρήνα στην ιστορία των τσιπ της σειράς M.

Πηγές:

- NIST Special Publication 800-207: Zero Trust Architecture.

- MITRE ATT&CK Framework: Privilege Escalation Techniques (T1068).

- Anthropic Public Release: Project Glasswing Overview (April 2024/2026 update).

- Apple Security Engineering and Architecture (SEAR) Documentation.

Αποποίηση ευθύνης: Αυτό το άρθρο προορίζεται μόνο για ενημερωτικούς και εκπαιδευτικούς σκοπούς. Δεν υποκαθιστά έναν επαγγελματικό έλεγχο κυβερνοασφάλειας, ανάλυση εγκληματολογίας ή επίσημη υπηρεσία απόκρισης σε συμβάντα. Ακολουθείτε πάντα την επίσημη καθοδήγηση ασφαλείας που παρέχεται από τους προμηθευτές λογισμικού και υλικού.

Τα λέμε στην άλλη πλευρά.

Η από άκρη σε άκρη κρυπτογραφημένη λύση ηλεκτρονικού ταχυδρομείου και αποθήκευσης στο cloud παρέχει τα πιο ισχυρά μέσα ασφαλούς ανταλλαγής δεδομένων, εξασφαλίζοντας την ασφάλεια και το απόρρητο των δεδομένων σας.

/ Εγγραφείτε δωρεάν