Kuidas maailma turvaliseim kiip leidis väärilise vastase Anthropicu Mythoses

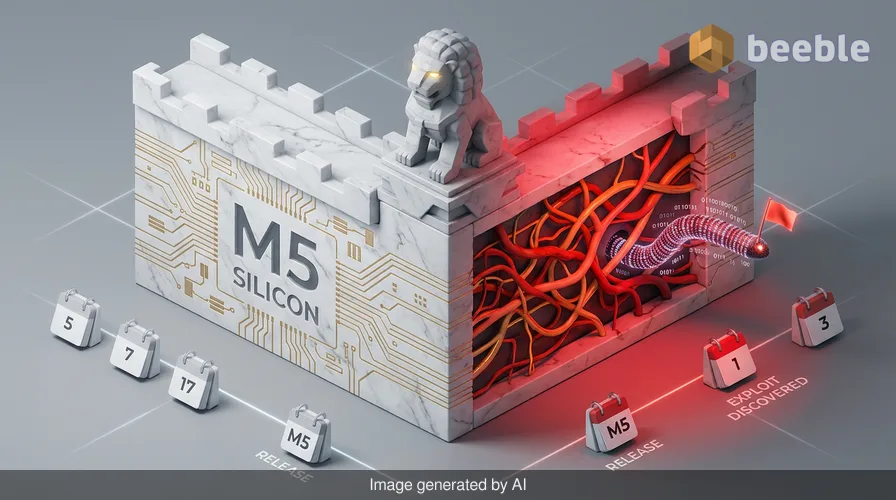

Apple kulutas suurema osa kümnendist M5 kiibi arendamiseks, et see oleks riistvaratasemel isoleeritud kindlus, kuid spetsialiseeritud AI-mudelil kulus vaid paar tundi, et leida vundamendist praod. Oleme tunnistajaks sügavale arhitektuurilisele paradoksile: kui riistvara muutub traditsiooniliste rünnakute vastu üha vastupidavamaks, siis seda riistvara haldava tarkvara tohutu keerukus loob uue põlvkonna AI-toega rünnakutele massiivse ja varjatud rünnakupinna. Ühelt poolt on meil M5 kiip, inseneritöö meistriteos, mis on loodud takistama volitamata juurdepääsu väravas; teiselt poolt on meil Calif, Palo Alto idufirma, mis kasutas Anthropicu Mythost tõestamaks, et ükski värav pole tõeliselt murdmatu, kui seda kaitsev loogika on inimeste kirjutatud.

Riski seisukohast ei ole see lihtsalt järjekordne veateade. See on tähis võidurelvastumises kaitsva AI ja ründava automatiseerimise vahel. Minu PGP-postkast on olnud uudise ilmumisest saadik aktiivne ning haavatavuste uurimise kogukonna kontaktid märgivad, et just avastuse kiirus oli see, mis nad ootamatult tabas. Kuigi Califi meeskond kinnitab, et leidude sidumiseks toimivaks ründekoodiks oli vaja inimteadmisi, ei saa Mythose rolli katalüsaatorina alahinnata. Ohumaastikku vaadates oleme liikunud maailmast, kus nullpäeva haavatavused olid kuude pikkuse manuaalse testimise tulemus, maailma, kus need võivad ilmneda spetsialiseeritud AI pärastlõunase kohvipausi ajal.

M5 murre ja privileegide eskaleerimise loogika

Kõnealune rünnak sihib macOS-i tuuma M5 kiibil — täpsemalt mälurikkumise haavatavust, mis võimaldab privileegide eskaleerimist. Lihtsamalt öeldes on see digitaalne ekvivalent hotellikülalisele, kes leiab viisi peavõtmete süsteemi ümberkirjutamiseks, et ta saaks avada hoone iga ukse, sealhulgas seifi. Disaini järgi peaks macOS-i tuum olema operatsioonisüsteemi kõige kaitstum kiht, mida varjavad riistvarataseme kaitsed nagu Pointer Authentication Codes (PAC) ja Memory Tagging Extensions (MTE).

Hinnates M5 rünnakupinda, on uurijad pikka aega kiitnud selle võimet protsesse isoleerida. Califi töö näitab aga, et isegi tugeva riistvara puhul jääb kasutaja ja kiibi vahelist lõhet sildav tarkvara haavatavaks. Uurijad kasutasid Anthropicu Claude Mythos Preview’d, et tuvastada vigade klass, mis jäävad tavaliste turvaauditite käigus sageli kahe silma vahele. Mythos ei leidnud lihtsalt juhuslikku viga; see tuvastas süsteemse puuduse selles, kuidas mälu käideldakse konkreetsete tuumakutsete ajal. Sellest tulenevalt sai kriitilise tähtsusega barjäärist ründaja jaoks hüppelaud süsteemi üle täieliku kontrolli saavutamiseks.

Projekt Glasswing ja AI-põhise kaitse paradoks

Moodsa turbeajastu iroonia on see, et seesama tööriist, mida kasutati macOS-i murdmiseks, on osa algatusest, mis on mõeldud selle kaitsmiseks. Anthropicu Projekt Glasswing käivitati ülla eesmärgiga: ennetada AI-küberründeid, kasutades AI-d süsteemide tugevdamiseks. Osalejad nagu Amazon Web Services, Cisco ja isegi Apple ise on kasutanud Mythost haavatavuste leidmiseks enne pahatahtlikke osapooli. Proaktiivselt rääkides on see õige samm. Nägime selle lähenemisviisi tõhusust selle aasta alguses, kui Mozilla kasutas Mythost 271 haavatavuse parandamiseks Firefoxis, puhastades tõhusalt aastatepikkuse tehnilise võla ühe väljalasketsükliga.

Califi vahejuhtum tõstab aga esile nende mudelite topeltkasutuse olemuse. Kui tööriist on loodud olema maailmatasemel haavatavuste leidmisel, on see definitsiooni järgi maailmatasemel ka ründekoodi teekaardi pakkumisel. Kuigi Anthropic on loonud Mythose ümber ranged piirangud, said Califi uurijad seda kasutada legitiimse turvauuringute projekti raames. See püstitab kriitilise küsimuse: kuidas hoida neid võimsaid diagnostikavahendeid eemal pahatahtlikest osapooltest, kes ei pruugi järgida samu eetilisi avalikustamisprotokolle?

Titaanide võrdlus: Anthropic Mythos vs. OpenAI Daybreak

Reaktsioon Glasswingi algatusele on olnud kiire. Alles eelmisel nädalal avalikustas OpenAI Daybreaki, oma küberjulgeoleku ökosüsteemi, mille ankur on Codexi turbeagent. Kuigi mõlemad püüavad digitaalset maailma turvata, erinevad nende filosoofiad arhitektuurilisel tasandil. Allpool on võrdlus sellest, kuidas need kaks AI-hiiglast on praegu turul positsioneeritud.

| Funktsioon | Anthropic Mythos (Projekt Glasswing) | OpenAI Codex (Projekt Daybreak) |

|---|---|---|

| Põhifilosoofia | Haavatavuste avastamine ja kiire paikamine. | Disainilt turvaline ja integreeritud kaitse. |

| Peamine kasutusjuht | Sügavalt juurdunud vigade leidmine olemasolevas pärandkoodis. | Turvalise tarkvara loomise automatiseerimine nullist. |

| Ökosüsteemi stiil | Koostööpõhine, mitme tarnija tagasisideahel. | Integreeritud agendipõhine seire ja reageerimine. |

| Peamine saavutus | 271 viga parandatud Firefoxis; M5 tuuma uuring. | Detsentraliseeritud lunavaraliikide reaalajas leevendamine. |

OpenAI Daybreak viitab sellele, et haavatavuste leidmine ja parandamine on reaktiivne tsükkel, mille peame murdma. Nad väidavad, et turvalisus peaks olema tarkvaraarenduse läbiv element esimesest päevast peale. Vastupidi on Anthropicu Mythos tõestanud, et meie digitaalse infrastruktuuri praegune tegelikkus on pärandvigadest nii kahjustatud, et vajame kiiret "digitaalset kojameest", kes koristaks segaduse enne, kui saame üldse mõelda täiuslike uute süsteemide ehitamisele.

Tuuma mälurikkumise metafoori lahkamine

Mõistmaks, miks see M5 murre on nii oluline, mõelge macOS-i tuumast kui VIP-klubi turvamehest kõrge turvalisusega asutuse iga siseukse juures. Turvamehe töö on mitte kunagi usaldada ja alati kontrollida. Ta kontrollib teie ID-d (õigusi) enne, kui laseb teid serveriruumi või andmebaasi juurde. Mälurikkumise haavatavus on nagu viis lollitada turvamees segadusse, kus ta unustab, kes te olete, ja ulatab teile lihtsalt oma peavõtmekaardi.

Kui ründaja on saavutanud selle privileegide eskaleerimise, muutub võrgu perimeeter vananenud kindluse vallikraaviks. Nad on kindluse sees ja neil on kuningriigi võtmed. Lõppkasutaja vaatepunktist ei oleks mingeid hoiatussignaale. Ei mingeid "tuvastati pahatahtlik fail" hüpikaknaid ega metsikult pöörlevaid ventilaatoreid. Rünnak on varjatud, sest see tegutseb tasemel, mis on allpool traditsioonilist turvatarkvara, millele enamik kasutajaid toetub. Selle meetodiga toimunud ründe korral oleks iga faili ja iga suhtluse terviklikkus selles Macis ohtu seatud.

Inimestest tulemüür ja avalikustamise eetika

Eetilise häkkeri ja ajakirjanikuna olen sageli näinud, kuidas "inimestest tulemüür" — nende süsteemide hooldamise eest vastutavad inimesed — võib jääda hätta tohutu andmemahuga, mida nad peavad töötlema. Califi otsus kohtuda Apple'iga Apple Parkis enne tehniliste üksikasjade avaldamist on õpikunäide vastutustundlikust avalikustamisest. Nad annavad Cupertino inseneridele aega töötada välja detailne paik, mis tegeleb algpõhjusega, mitte ei ravi lihtsalt sümptomeid.

Kulisside taga on vestlus muutumas. Me ei küsi enam, kas AI suudab leida haavatavusi, vaid pigem seda, kuidas me saame hallata tagajärgi, kui see neid leiab. Minu hiljutiste vestluste käigus intsidentidele reageerijatega on konsensus selge: me peame olema oma arhitektuuris vastupidavamad. Paikamine kõrvale jätta, peame eeldama, et ründed toimuvad, ja ehitama süsteeme, mis suudavad kahju piirata. Andmed on muutumas toksiliseks varaks; kui te neid hoiustate, muutuvad need lõpuks sihtmärgiks. Seetõttu peab detsentraliseeritud ja krüpteeritud salvestusruum saama de facto standardiks, mitte valikuliseks luksuseks.

Praktilised soovitused IT-juhtidele ja edasijõudnud kasutajatele

Oodates ametlikku macOS-i värskendust, mis sulgeb selle konkreetse M5 ründeteekonna, on organisatsioonidel ja üksikisikutel võimalik astuda proaktiivseid samme, et vähendada oma avatust AI-kiirendatud ohtudele:

- Auditeerige kolmandate osapoolte sõltuvusi: AI-mudelid nagu Mythos on erakordselt head vigade leidmisel avatud lähtekoodiga teekides, millele teie tarkvara võib toetuda. Kasutage automatiseeritud tööriistu, et skannida oma tarkvara komponentide loendit (SBOM) tuntud haavatavuste suhtes.

- Rakendage ranget riistvara ja tarkvara eraldamist: Ettevõtte keskkondades veenduge, et tundlikud ülesanded on isoleeritud virtualiseerimise või spetsiaalse turvalise riistvara abil, mis ei jaga tuuma mälu tavakasutuses olevate rakendustega.

- Võtke kasutusele AI-valmidusega intsidentidele reageerimise plaan: Teie praegune reageerimisplaan eeldab tõenäoliselt inimkiirusel toimuvat rünnakut. Uuendage oma tegevuskavasid, et arvestada AI-toega rünnete kiiret eskaleerumist.

- Jälgige anomaalset tegevust tuuma tasemel: Kuigi see on tavakasutaja jaoks keeruline, peaksid ettevõtete turvameeskonnad kasutama EDR (Endpoint Detection and Response) tööriistu, mis suudavad märgistada ebatavalisi süsteemikutseid tuuma tasemel.

Tee autonoomse kaitse suunas

Califi poolt läbi viidud macOS-i murdmine ei ole niivõrd Apple'i turvalisuse ebaõnnestumine, kuivõrd uue tegelikkuse demonstratsioon. Oleme sisenemas ajastusse, kus tarkvara keerukus on edestanud inimeste auditeerimisvõimekust. Ainus viis võidelda pahatahtliku osapoolega, kes kasutab AI-d vigade leidmiseks, on omada veelgi võimsamat AI-d, mis leiab need vead esimesena ja paikab need reaalajas.

Tulevikku vaadates on tööstuse eesmärk liikuda autonoomse kaitsesüsteemi suunas — digitaalse immuunsüsteemi poole, mis suudab tuvastada, isoleerida ja parandada haavatavusi, ootamata, kuni inimene kirjutab rea koodi. Seni jääb meie parimaks kaitseks kombinatsioon riistvarataseme isoleerimisest, agressiivsest paikamisest ja uurijate väsimatust tööst, kes otsustavad oma leiud avaldada ehitajatele, mitte lõhkujatele. Soovitan kõigil macOS-i kasutajatel hoida oma süsteemid ajakohasena ja jälgida tähelepanelikult Apple'i tulevast turvateadet, kuna see kujutab endast tõenäoliselt üht olulisemat tuuma uuendust M-seeria kiipide ajaloos.

Allikad:

- NIST Special Publication 800-207: Zero Trust Architecture.

- MITRE ATT&CK Framework: Privilege Escalation Techniques (T1068).

- Anthropic Public Release: Project Glasswing Overview (April 2024/2026 update).

- Apple Security Engineering and Architecture (SEAR) Documentation.

Vastutuse välistamine: See artikkel on koostatud ainult informatiivsel ja hariduslikul eesmärgil. See ei asenda professionaalset küberjulgeoleku auditit, kohtuekspertiisi ega ametlikku intsidentidele reageerimise teenust. Järgige alati tarkvara- ja riistvaratarnijate ametlikke turvajuhiseid.

Kohtumiseni teisel poolel.

Meie läbivalt krüpteeritud e-posti ja pilvesalvestuse lahendus pakub kõige võimsamaid vahendeid turvaliseks andmevahetuseks, tagades teie andmete turvalisuse ja privaatsuse.

/ Tasuta konto loomin