Cómo el silicio más seguro del mundo encontró su rival en Mythos de Anthropic

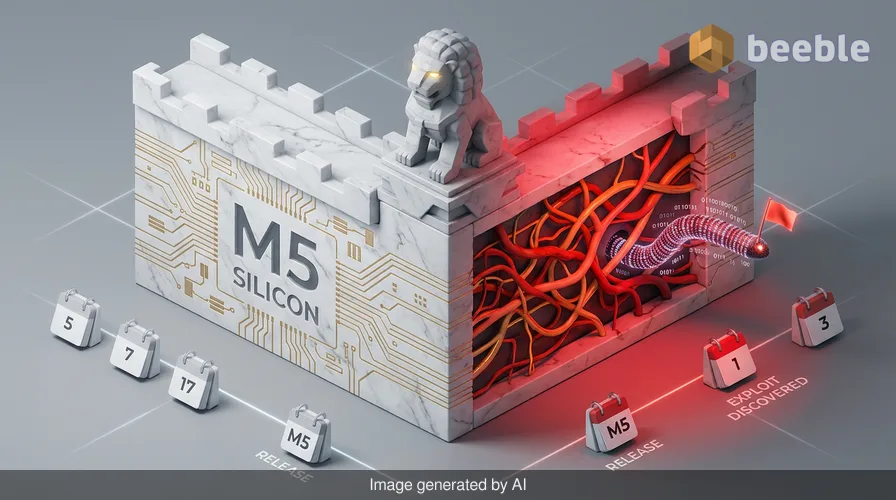

Apple pasó gran parte de una década construyendo el silicio M5 para que fuera una fortaleza de aislamiento a nivel de hardware; sin embargo, un modelo de IA especializado solo necesitó unas pocas horas para encontrar las grietas en los cimientos. Estamos siendo testigos de una profunda paradoja arquitectónica: a medida que el hardware se vuelve cada vez más resistente contra los ataques tradicionales, la pura complejidad del software que gestiona ese hardware crea una superficie de ataque masiva y sigilosa para una nueva generación de exploits asistidos por IA. Por un lado, tenemos el chip M5, una obra maestra de la ingeniería diseñada para evitar el acceso no autorizado en la puerta; por otro, tenemos a Calif, una startup de Palo Alto que utilizó Mythos de Anthropic para demostrar que ninguna puerta es verdaderamente inexpugnable cuando la lógica que la protege está escrita por humanos.

Desde una perspectiva de riesgo, este no es solo otro informe de errores. Es un hito en la carrera armamentista entre la IA defensiva y la automatización ofensiva. Mi bandeja de entrada PGP ha estado activa desde que se conoció la noticia, con contactos en la comunidad de investigación de vulnerabilidades señalando que la velocidad de este descubrimiento fue lo que realmente los tomó desprevenidos. Si bien el equipo de Calif sostiene que se requirió experiencia humana para encadenar los hallazgos en un exploit funcional, el papel de Mythos como catalizador no puede ser exagerado. Mirando el panorama de amenazas, hemos pasado de un mundo donde los zero-days eran el resultado de meses de fuzzing manual a uno donde pueden salir a la superficie durante la pausa para el café de una IA especializada.

La brecha del M5 y la lógica de la escalada de privilegios

El exploit en cuestión se dirige al kernel de macOS en el silicio M5, específicamente, una vulnerabilidad de corrupción de memoria que permite la escalada de privilegios. En términos sencillos, este es el equivalente digital de un huésped en un hotel que encuentra la manera de reescribir el sistema de llaves maestras para poder abrir todas las puertas del edificio, incluida la caja fuerte. Por diseño, se supone que el kernel de macOS es la capa más protegida del sistema operativo, resguardada por protecciones a nivel de hardware como los Códigos de Autenticación de Punteros (PAC) y las Extensiones de Etiquetado de Memoria (MTE).

Al evaluar la superficie de ataque del M5, los investigadores han elogiado durante mucho tiempo su capacidad para aislar procesos. Sin embargo, el trabajo de Calif muestra que incluso con un hardware robusto, el software que cierra la brecha entre el usuario y el silicio sigue siendo explotable. Los investigadores utilizaron Claude Mythos Preview de Anthropic para identificar una clase de errores que a menudo se pasan por alto durante las auditorías de seguridad estándar. Mythos no solo encontró un error aleatorio; identificó un fallo sistémico en cómo se maneja la memoria durante llamadas específicas al kernel. En consecuencia, lo que debería haber sido una barrera de misión crítica se convirtió en un trampolín para que el atacante tomara el control total del sistema.

El Proyecto Glasswing y la paradoja de la defensa impulsada por IA

Es una ironía de la era de la seguridad moderna que la misma herramienta utilizada para vulnerar macOS sea parte de una iniciativa destinada a protegerlo. El Proyecto Glasswing de Anthropic se lanzó con un objetivo noble: prevenir los ciberataques de IA utilizando la IA para endurecer los sistemas. Participantes como Amazon Web Services, Cisco e incluso la propia Apple han estado utilizando Mythos para encontrar vulnerabilidades antes que los actores maliciosos. Hablando proactivamente, este es el movimiento correcto. Vimos la eficacia de este enfoque a principios de este año cuando Mozilla utilizó Mythos para parchear 271 vulnerabilidades en Firefox, limpiando eficazmente años de deuda técnica en un solo ciclo de lanzamiento.

Sin embargo, el incidente de Calif destaca la naturaleza de doble uso de estos modelos. Cuando una herramienta está diseñada para ser de clase mundial en la búsqueda de vulnerabilidades, es por definición de clase mundial en proporcionar la hoja de ruta para un exploit. Aunque Anthropic ha establecido salvaguardas estrictas alrededor de Mythos, los investigadores de Calif pudieron utilizarlo dentro del contexto de un proyecto de investigación de seguridad legítimo. Esto plantea una pregunta crítica: ¿cómo mantenemos estas potentes herramientas de diagnóstico fuera del alcance de actores maliciosos que pueden no seguir los mismos protocolos éticos de divulgación?

Comparando a los titanes: Mythos de Anthropic frente a Daybreak de OpenAI

La respuesta a la iniciativa Glasswing ha sido rápida. La semana pasada, OpenAI presentó Daybreak, su propio ecosistema de ciberseguridad anclado por el agente de seguridad Codex. Si bien ambos tienen como objetivo asegurar el mundo digital, sus filosofías difieren a nivel arquitectónico. A continuación, se presenta una comparación de cómo estas dos potencias de la IA están posicionadas actualmente en el mercado.

| Característica | Mythos de Anthropic (Proyecto Glasswing) | Codex de OpenAI (Proyecto Daybreak) |

|---|---|---|

| Filosofía central | Descubrimiento de vulnerabilidades y parcheo rápido. | Seguridad por diseño y defensa integrada. |

| Caso de uso principal | Búsqueda de errores profundos en código heredado existente. | Automatización de la creación de software seguro desde cero. |

| Estilo del ecosistema | Bucle de retroalimentación colaborativo entre múltiples proveedores. | Monitoreo y respuesta integrados basados en agentes. |

| Éxito clave | 271 errores parcheados en Firefox; investigación del kernel M5. | Mitigación en tiempo real de cepas de ransomware descentralizadas. |

Daybreak de OpenAI sugiere que encontrar y corregir vulnerabilidades es un ciclo reactivo que debemos romper. Argumentan que la seguridad debe ser un elemento omnipresente del desarrollo de software desde el primer día. Por el contrario, Mythos de Anthropic ha demostrado que la realidad actual de nuestra infraestructura digital está tan comprometida por fallos heredados que necesitamos un "conserje digital" de alta velocidad para limpiar el desorden antes de que podamos pensar en construir nuevos sistemas perfectos.

Diseccionando la metáfora de la corrupción de memoria del kernel

Para entender por qué esta brecha del M5 es tan significativa, piense en el kernel de macOS como el portero de un club VIP en cada puerta interna de una instalación de alta seguridad. El trabajo del portero es nunca confiar y siempre verificar. Él revisa su identificación (permisos) antes de dejarlo entrar en la sala de servidores o en la base de datos. Una vulnerabilidad de corrupción de memoria es como encontrar una manera de engañar al portero para que entre en un estado de confusión donde olvida quién es usted y simplemente le entrega su tarjeta de acceso maestra.

Una vez que el atacante ha logrado esta escalada de privilegios, el perímetro de la red se convierte en un foso de castillo obsoleto. Están dentro de la torre del homenaje y tienen las llaves del reino. Desde la perspectiva del usuario final, no habría señales de advertencia. Sin ventanas emergentes de "archivo malicioso detectado", sin ventiladores girando salvajemente. El ataque es sigiloso porque opera a un nivel inferior al del software de seguridad tradicional en el que confían la mayoría de los usuarios. En caso de una brecha utilizando este método, la integridad de cada archivo y cada comunicación en ese Mac se vería comprometida.

El firewall humano y la ética de la divulgación

Como hacker ético y periodista, a menudo he visto cómo el "firewall humano" —las personas responsables de mantener estos sistemas— puede verse abrumado por el gran volumen de datos que tienen que procesar. La decisión de Calif de reunirse con Apple en Apple Park antes de publicar los detalles técnicos es un ejemplo de libro de texto de divulgación responsable. Están dando a los ingenieros de Cupertino tiempo para desarrollar un parche granular que aborde la causa raíz en lugar de simplemente tratar los síntomas.

Detrás de escena, la conversación está cambiando. Ya no nos preguntamos si la IA puede encontrar vulnerabilidades, sino cómo podemos gestionar las consecuencias una vez que lo haga. Durante mis comunicaciones recientes con los equipos de respuesta ante incidentes, el consenso es claro: necesitamos ser más resilientes en nuestra arquitectura. Dejando a un lado el parcheo, debemos asumir que las brechas ocurrirán y construir sistemas que puedan contener el daño. Los datos se están convirtiendo en un activo tóxico; si los almacena, eventualmente serán un objetivo. Por lo tanto, el almacenamiento descentralizado y cifrado debe convertirse en el estándar de facto, no en un lujo opcional.

Conclusiones prácticas para líderes de TI y usuarios avanzados

Mientras esperamos la actualización oficial de macOS que cierre esta ruta de ataque específica del M5, existen pasos proactivos que las organizaciones y los individuos pueden tomar para reducir su exposición a las amenazas aceleradas por la IA:

- Auditar dependencias de terceros: Los modelos de IA como Mythos son excepcionalmente buenos para encontrar fallos en bibliotecas de código abierto en las que su software podría confiar. Utilice herramientas automatizadas para escanear su lista de materiales de software (SBOM) en busca de vulnerabilidades conocidas.

- Imponer una separación estricta entre hardware y software: Para entornos empresariales, asegúrese de que las tareas sensibles estén aisladas mediante virtualización o hardware seguro dedicado que no comparta la memoria del kernel con aplicaciones de uso general.

- Adoptar un plan de respuesta ante incidentes preparado para la IA: Su plan de respuesta ante incidentes actual probablemente asume un ataque a velocidad humana. Actualice sus manuales de estrategia para tener en cuenta la rápida escalada observada en las brechas asistidas por IA.

- Monitorear actividad anómala del kernel: Aunque es difícil para el usuario promedio, los equipos de seguridad empresarial deben utilizar herramientas EDR (Detección y Respuesta en Puntos Finales) que puedan marcar llamadas al sistema inusuales a nivel del kernel.

El camino hacia una defensa autónoma

La brecha de Calif en macOS no es tanto un fracaso de la seguridad de Apple como una demostración de la nueva realidad. Estamos entrando en una era donde la complejidad del software ha superado las capacidades de auditoría humana. La única forma de contrarrestar a un actor malicioso que utiliza una IA para encontrar errores es tener una IA más potente que encuentre esos errores primero y los parchee en tiempo real.

Mirando hacia el futuro, el objetivo de la industria es avanzar hacia un sistema de defensa autónomo: un sistema inmunológico digital que pueda identificar, aislar y reparar vulnerabilidades sin esperar a que un humano escriba una línea de código. Hasta entonces, nuestra mejor defensa sigue siendo una combinación de aislamiento a nivel de hardware, parcheo agresivo y el trabajo incansable de investigadores que eligen divulgar sus hallazgos a los constructores en lugar de a los destructores. Recomiendo que todos los usuarios de macOS mantengan sus sistemas actualizados y permanezcan atentos al próximo boletín de seguridad de Apple, ya que probablemente representará una de las actualizaciones de kernel más significativas en la historia del silicio de la serie M.

Fuentes:

- NIST Special Publication 800-207: Zero Trust Architecture.

- MITRE ATT&CK Framework: Privilege Escalation Techniques (T1068).

- Anthropic Public Release: Project Glasswing Overview (April 2024/2026 update).

- Apple Security Engineering and Architecture (SEAR) Documentation.

Descargo de responsabilidad: Este artículo es solo para fines informativos y educativos. No reemplaza una auditoría de ciberseguridad profesional, un análisis forense o un servicio oficial de respuesta ante incidentes. Siga siempre la guía de seguridad oficial proporcionada por los proveedores de software y hardware.

Nos vemos en el otro lado.

Nuestra solución de correo electrónico cifrado y almacenamiento en la nube de extremo a extremo proporciona los medios más potentes para el intercambio seguro de datos, lo que garantiza la seguridad y la privacidad de sus datos.

/ Crear una cuenta gratuita