Kā pasaulē drošākais silīcijs atrada sev līdzvērtīgu pretinieku Anthropic Mythos personā

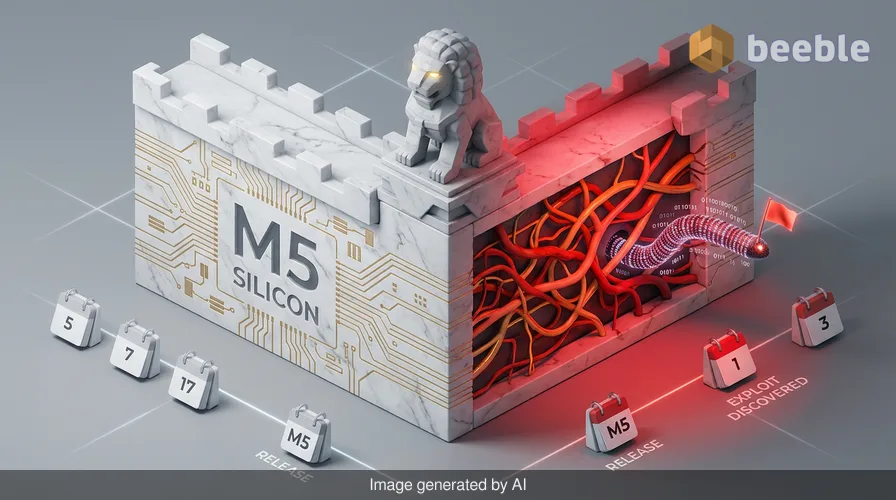

Apple veltīja lielāko daļu desmitgades, veidojot M5 silīciju kā aparatūras līmeņa izolācijas cietoksni, tomēr specializētam mākslīgā intelekta modelim bija nepieciešamas tikai dažas stundas, lai atrastu plaisas tā pamatos. Mēs esam liecinieki dziļam arhitektūras paradoksam: aparatūrai kļūstot arvien izturīgākai pret tradicionālajiem uzbrukumiem, šo aparatūru pārvaldošās programmatūras milzīgā sarežģītība rada masīvu, slepenu uzbrukuma virsmu jaunas paaudzes MI atbalstītiem ekspluatiem. No vienas puses, mums ir M5 mikroshēma — inženierijas šedevrs, kas izstrādāts, lai novērstu neautorizētu piekļuvi pie vārtiem; no otras puses, mums ir Calif, Palo Alto jaunuzņēmums, kas izmantoja Anthropic Mythos, lai pierādītu, ka neviens vārtu aizvars nav patiesi neuzlaužams, ja to aizsargājošo loģiku ir rakstījuši cilvēki.

No riska perspektīvas šis nav tikai kārtējais ziņojums par kļūdu. Tas ir pagrieziena punkts bruņošanās sacensībās starp aizsardzības MI un ofensīvo automatizāciju. Mana PGP iesūtne ir bijusi aktīva kopš ziņu parādīšanās, kontaktiem ievainojamību pētniecības kopienā atzīmējot, ka tieši šī atklājuma ātrums bija tas, kas viņus patiesi pārsteidza nesagatavotus. Lai gan Calif komanda apgalvo, ka bija nepieciešama cilvēku zināšana, lai sasaistītu atradumus darboties spējīgā ekspluatā, Mythos kā katalizatora lomu nevar pārvērtēt. Raugoties uz draudu ainavu, mēs esam pārgājuši no pasaules, kurā nulles dienas ievainojamības bija mēnešiem ilga manuāla procesa rezultāts, uz pasauli, kurā tās var parādīties specializēta MI pēcpusdienas kafijas pauzes laikā.

M5 drošības pārkāpums un privilēģiju eskalācijas loģika

Attiecīgais ekspluats ir vērsts pret macOS kodolu M5 silīcijā — konkrēti, pret atmiņas korupcijas ievainojamību, kas ļauj veikt privilēģiju eskalāciju. Vienkāršiem vārdiem sakot, tas ir digitālais ekvivalents viesnīcas viesim, kurš atrod veidu, kā pārrakstīt galvenās atslēgas sistēmu, lai viņš varētu atvērt visas ēkas durvis, ieskaitot seifu. Pēc konstrukcijas macOS kodolam vajadzētu būt visvairāk aizsargātajam operētājsistēmas slānim, ko sargā aparatūras līmeņa aizsardzība, piemēram, rādītāju autentifikācijas kodi (PAC) un atmiņas marķēšanas paplašinājumi (MTE).

Novērtējot M5 uzbrukuma virsmu, pētnieki jau sen ir slavējuši tā spēju izolēt procesus. Tomēr Calif darbs rāda, ka pat ar robustu aparatūru programmatūra, kas savieno lietotāju un silīciju, joprojām ir ievainojama. Pētnieki izmantoja Anthropic Claude Mythos Preview, lai identificētu kļūdu klasi, kas bieži tiek ignorēta standarta drošības auditu laikā. Mythos neatrada tikai nejaušu kļūdu; tas identificēja sistēmisku trūkumu tajā, kā tiek apstrādāta atmiņa specifisku kodola izsaukumu laikā. Rezultātā tam, kam vajadzēja būt kritiski svarīgai barjerai, kļuva par pakāpienu uzbrucējam, lai pārņemtu pilnīgu sistēmas kontroli.

Projekts Glasswing un MI vadītas aizsardzības paradokss

Tā ir mūsdienu drošības ēras ironija, ka tieši tas rīks, kas tika izmantots macOS uzlaušanai, ir daļa no iniciatīvas, kuras mērķis ir to aizsargāt. Anthropic projekts Glasswing tika uzsākts ar cēlu mērķi: novērst MI kibernoziegumus, izmantojot MI sistēmu nostiprināšanai. Dalībnieki, piemēram, Amazon Web Services, Cisco un pat pati Apple, ir izmantojuši Mythos, lai atrastu ievainojamības, pirms to izdara ļaundari. Raugoties proaktīvi, tas ir pareizais solis. Mēs redzējām šīs pieejas efektivitāti šī gada sākumā, kad Mozilla izmantoja Mythos, lai izlabotu 271 ievainojamību pārlūkprogrammā Firefox, efektīvi sakārtojot gadiem uzkrāto tehnisko parādu vienā izlaiduma ciklā.

Tomēr Calif incidents izgaismo šo modeļu divējādo dabu. Ja rīks ir izstrādāts tā, lai tas būtu pasaules līmenī ievainojamību meklēšanā, tas pēc definīcijas ir pasaules līmenī arī ekspluata ceļveža izstrādē. Lai gan Anthropic ir izveidojis stingrus drošības ierobežojumus ap Mythos, Calif pētnieki spēja to izmantot leģitīma drošības pētniecības projekta ietvaros. Tas rada kritisku jautājumu: kā mēs varam pasargāt šos jaudīgos diagnostikas rīkus no ļaunprātīgu aktieru rokām, kuri var neievērot tos pašus ētiskos atklāšanas protokolus?

Titānu salīdzinājums: Anthropic Mythos pret OpenAI Daybreak

Reakcija uz Glasswing iniciatīvu ir bijusi strauja. Tikai pagājušajā nedēļā OpenAI iepazīstināja ar Daybreak — savu kiberdrošības ekosistēmu, kuras pamatā ir Codex drošības aģents. Lai gan abi tiecas nodrošināt digitālo pasauli, to filozofijas atšķiras arhitektūras līmenī. Zemāk ir salīdzinājums par to, kā šie divi MI lieljaudas spēlētāji pašlaik ir pozicionēti tirgū.

| Funkcija | Anthropic Mythos (Project Glasswing) | OpenAI Codex (Project Daybreak) |

|---|---|---|

| Pamatfilozofija | Ievainojamību atklāšana un ātra ielāpu ieviešana. | Drošība pēc konstrukcijas un integrēta aizsardzība. |

| Galvenais lietošanas gadījums | Dziļi iesakņojušos kļūdu meklēšana mantotajā kodā. | Drošas programmatūras izveides automatizēšana no nulles. |

| Ekosistēmas stils | Sadarbības, vairāku piegādātāju atgriezeniskās saites cilpa. | Integrēta, uz aģentiem balstīta uzraudzība un reakcija. |

| Galvenie panākumi | 271 kļūda izlabota Firefox; M5 kodola izpēte. | Decentralizētu izpirkuma programmatūras celmu reāllaika mazināšana. |

OpenAI Daybreak liecina, ka ievainojamību meklēšana un novēršana ir reaktīvs cikls, kas mums ir jāpārtrauc. Viņi apgalvo, ka drošībai jābūt visaptverošam programmatūras izstrādes elementam jau no pirmās dienas. Turpretim Anthropic Mythos ir pierādījis, ka mūsu digitālās infrastruktūras pašreizējā realitāte ir tik ļoti apdraudēta ar mantotiem trūkumiem, ka mums ir nepieciešams ātrgaitas "digitālais sētnieks", lai sakoptu nekārtību, pirms mēs vispār varam domāt par perfektu jaunu sistēmu būvēšanu.

Kodola atmiņas korupcijas metaforas analīze

Lai saprastu, kāpēc šis M5 pārkāpums ir tik nozīmīgs, iedomājieties macOS kodolu kā VIP kluba apsargu pie katrām augstas drošības objekta iekšējām durvīm. Apsarga darbs ir nekad neuzticēties un vienmēr pārbaudīt. Viņš pārbauda jūsu ID (atļaujas), pirms ielaiž jūs serveru telpā vai datubāzē. Atmiņas korupcijas ievainojamība ir kā veids, kā apmānīt apsargu, ievedot viņu apjukuma stāvoklī, kurā viņš aizmirst, kas jūs esat, un vienkārši iedod jums savu galveno atslēgu karti.

Tiklīdz uzbrucējs ir sasniedzis šo privilēģiju eskalāciju, tīkla perimetrs kļūst par novecojušu pils aizsarggrāvi. Viņi atrodas cietokšņa iekšienē, un viņiem ir karalistes atslēgas. No galalietotāja perspektīvas nebūtu nekādu brīdinājuma zīmju. Nekādu "atklāts ļaundabīgs fails" uznirstošo logu, nekādas ventilatoru mežonīgas griešanās. Uzbrukums ir slepens, jo tas darbojas līmenī, kas ir zemāks par tradicionālo drošības programmatūru, uz kuru paļaujas lielākā daļa lietotāju. Ja notiktu pārkāpums, izmantojot šo metodi, tiktu apdraudēta katra faila un katras komunikācijas integritāte šajā Mac datorā.

Cilvēka ugunsmūris un atklāšanas ētika

Kā ētiskais hakeris un žurnālists es bieži esmu redzējis, kā "cilvēka ugunsmūris" — cilvēki, kas ir atbildīgi par šo sistēmu uzturēšanu — var tikt pārslogoti ar milzīgo datu apjomu, kas viņiem jāapstrādā. Calif lēmums tikties ar Apple Apple Parkā pirms tehnisko detaļu publicēšanas ir mācību grāmatas piemērs atbildīgai atklāšanai. Viņi dod inženieriem Cupertino laiku, lai izstrādātu granulētu ielāpu, kas novērš pamatcēloni, nevis tikai ārstē simptomus.

Aizkulisēs saruna mainās. Mēs vairs nejautājam, vai MI var atrast ievainojamības, bet gan to, kā mēs varam pārvaldīt sekas, kad tas tās atrod. Manu neseno sarunu laikā ar incidentu reaģētājiem konsenss ir skaidrs: mums ir jābūt elastīgākiem mūsu arhitektūrā. Neatkarīgi no ielāpu ieviešanas, mums ir jāpieņem, ka pārkāpumi notiks, un jābūvē sistēmas, kas var ierobežot bojājumus. Dati kļūst par toksisku aktīvu; ja jūs tos glabājat, tie galu galā tiks mērķēti. Tāpēc decentralizētai un šifrētai glabāšanai jākļūst par de facto standartu, nevis neobligātu luksusu.

Praktiski ieteikumi IT vadītājiem un pieredzējušiem lietotājiem

Kamēr mēs gaidām oficiālo macOS atjauninājumu, kas slēgs šo konkrēto M5 uzbrukuma ceļu, ir proaktīvi soļi, ko organizācijas un privātpersonas var veikt, lai samazinātu savu pakļautību MI paātrinātiem draudiem:

- Auditējiet trešo pušu atkarības: MI modeļi, piemēram, Mythos, ir izcili labi, meklējot trūkumus atvērtā pirmkoda bibliotēkās, uz kurām var paļauties jūsu programmatūra. Izmantojiet automatizētus rīkus, lai skenētu savu programmatūras materiālu sarakstu (SBOM) attiecībā uz zināmām ievainojamībām.

- Ieviesiet stingru aparatūras un programmatūras nodalīšanu: Uzņēmumu vidēs nodrošiniet, lai jutīgi uzdevumi tiktu izolēti, izmantojot virtualizāciju vai speciālu drošu aparatūru, kas nedala kodola atmiņu ar vispārējas lietošanas lietojumprogrammām.

- Pieņemiet MI gatavu incidentu reaģēšanas plānu: Jūsu pašreizējais incidentu reaģēšanas plāns, visticamāk, paredz cilvēka ātruma uzbrukumu. Atjauniniet savus rīcības plānus, lai ņemtu vērā straujo eskalāciju, kas novērojama MI atbalstītos pārkāpumos.

- Pārraugiet anomālas kodola darbības: Lai gan vidējam lietotājam tas ir grūti, uzņēmumu drošības komandām būtu jāizmanto EDR (Endpoint Detection and Response) rīki, kas var atzīmēt neparastus sistēmas izsaukumus kodola līmenī.

Ceļš uz autonomu aizsardzību

Calif veiktais macOS pārkāpums nav tik daudz Apple drošības kļūme, cik jaunās realitātes demonstrācija. Mēs ieejam laikmetā, kurā programmatūras sarežģītība ir apsteigusi cilvēka audita iespējas. Vienīgais veids, kā pretoties ļaunprātīgam aktierim, kurš izmanto MI kļūdu meklēšanai, ir izmantot vēl jaudīgāku MI, kas šīs kļūdas atrod pirmais un izlabo tās reāllaikā.

Raugoties nākotnē, nozares mērķis ir virzīties uz autonomu aizsardzības sistēmu — digitālo imūnsistēmu, kas spēj identificēt, izolēt un labot ievainojamības, negaidot, kamēr cilvēks uzrakstīs koda rindu. Līdz tam mūsu labākā aizsardzība joprojām ir aparatūras līmeņa izolācijas, agresīvas ielāpu ieviešanas un to pētnieku nenogurstošā darba kombinācija, kuri izvēlas atklāt savus atradumus būvētājiem, nevis lauzējiem. Es iesaku visiem macOS lietotājiem regulāri atjaunināt savas sistēmas un sekot līdzi gaidāmajam Apple drošības biļetenam, jo tas, visticamāk, pārstāvēs vienu no nozīmīgākajiem kodola atjauninājumiem M sērijas silīcija vēsturē.

Avoti:

- NIST Special Publication 800-207: Zero Trust Architecture.

- MITRE ATT&CK Framework: Privilege Escalation Techniques (T1068).

- Anthropic Public Release: Project Glasswing Overview (April 2024/2026 update).

- Apple Security Engineering and Architecture (SEAR) Documentation.

Atruna: Šis raksts ir paredzēts tikai informatīviem un izglītojošiem nolūkiem. Tas neaizstāj profesionālu kiberdrošības auditu, tiesu ekspertīzi vai oficiālu incidentu reaģēšanas pakalpojumu. Vienmēr ievērojiet oficiālos drošības norādījumus, ko sniedz programmatūras un aparatūras piegādātāji.

Uz tikšanos otrā pusē.

Mūsu end-to-end šifrētais e-pasta un mākoņdatu glabāšanas risinājums nodrošina visefektīvākos līdzekļus drošai datu apmaiņai, garantējot jūsu datu drošību un konfidencialitāti.

/ Izveidot bezmaksas kontu